AES - Arbeitsgruppe Theoretische Informatik und IT-Sicherheit

AES - Arbeitsgruppe Theoretische Informatik und IT-Sicherheit

AES - Arbeitsgruppe Theoretische Informatik und IT-Sicherheit

- Keine Tags gefunden...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

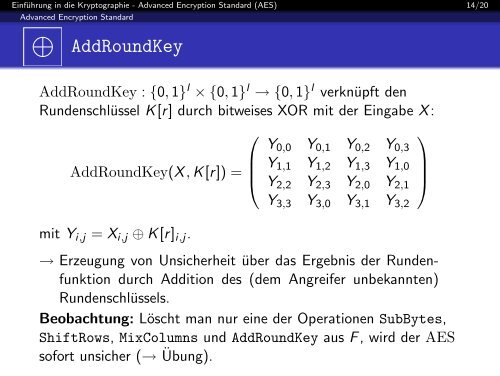

Einführung in die Kryptographie - Advanced Encryption Standard (<strong>AES</strong>) 14/20Advanced Encryption StandardAddRo<strong>und</strong>KeyAddRo<strong>und</strong>Key : {0, 1} l × {0, 1} l → {0, 1} l verknüpft denR<strong>und</strong>enschlüssel K[r] durch bitweises XOR mit der Eingabe X :AddRo<strong>und</strong>Key(X , K[r]) =mit Y i,j = X i,j ⊕ K[r] i,j .⎛⎜⎝⎞Y 0,0 Y 0,1 Y 0,2 Y 0,3Y 1,1 Y 1,2 Y 1,3 Y 1,0⎟Y 2,2 Y 2,3 Y 2,0 Y 2,1⎠Y 3,3 Y 3,0 Y 3,1 Y 3,2→ Erzeugung von Unsicherheit über das Ergebnis der R<strong>und</strong>enfunktiondurch Addition des (dem Angreifer unbekannten)R<strong>und</strong>enschlüssels.Beobachtung: Löscht man nur eine der Operationen SubBytes,ShiftRows, MixColumns <strong>und</strong> AddRo<strong>und</strong>Key aus F , wird der <strong>AES</strong>sofort unsicher (→ Übung).