- Page 1 and 2: php|architect’s ZEND PHP 5 Certif

- Page 3 and 4: php|architect’s Zend PHP 5 Certif

- Page 5 and 6: Licensed to 482634 - Amber Barrow (

- Page 7 and 8: vi ” CONTENTS Operators . . . . .

- Page 9 and 10: viii ” CONTENTS Delimiters . . .

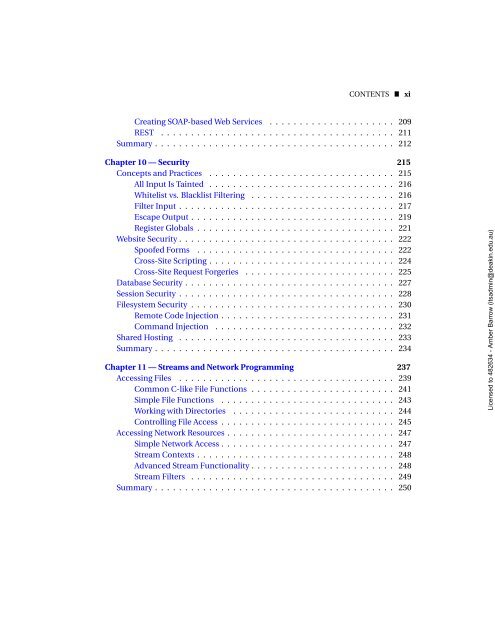

- Page 11: x ” CONTENTS The Factory Pattern

- Page 15 and 16: Licensed to 482634 - Amber Barrow (

- Page 17 and 18: Licensed to 482634 - Amber Barrow (

- Page 19 and 20: xviii ” CONTENTS study process mu

- Page 21 and 22: Licensed to 482634 - Amber Barrow (

- Page 23 and 24: 4 ” PHP Basics Standard Tags Shor

- Page 25 and 26: 6 ” PHP Basics Comments Another c

- Page 27 and 28: 8 ” PHP Basics Another very impor

- Page 29 and 30: 10 ” PHP Basics You would expect

- Page 31 and 32: 12 ” PHP Basics ply the names of

- Page 33 and 34: 14 ” PHP Basics } echo ’myFunc!

- Page 35 and 36: 16 ” PHP Basics Arithmetic Operat

- Page 37 and 38: 18 ” PHP Basics $string2 = "baz";

- Page 39 and 40: 20 ” PHP Basics 4,294,967,296—w

- Page 41 and 42: 22 ” PHP Basics == Equivalence. E

- Page 43 and 44: 24 ” PHP Basics echo !$a; // outp

- Page 45 and 46: 26 ” PHP Basics Associativity Ope

- Page 47 and 48: 28 ” PHP Basics The code above wo

- Page 49 and 50: 30 ” PHP Basics true, the code in

- Page 51 and 52: 32 ” PHP Basics } echo $i . PHP_E

- Page 53 and 54: 34 ” PHP Basics i Error reporting

- Page 55 and 56: Licensed to 482634 - Amber Barrow (

- Page 57 and 58: 38 ” Functions { } echo "Hello Wo

- Page 59 and 60: 40 ” Functions However, any time

- Page 61 and 62: 42 ” Functions Variable-length Ar

- Page 63 and 64:

44 ” Functions // Remove the defi

- Page 65 and 66:

Licensed to 482634 - Amber Barrow (

- Page 67 and 68:

48 ” Arrays assigns a numeric key

- Page 69 and 70:

50 ” Arrays $a = array (’4’ =

- Page 71 and 72:

52 ” Arrays } int(3) Note how the

- Page 73 and 74:

54 ” Arrays echo isset ($a[’a

- Page 75 and 76:

56 ” Arrays cope with the fact th

- Page 77 and 78:

58 ” Arrays If, however, all you

- Page 79 and 80:

60 ” Arrays $type = array(’inte

- Page 81 and 82:

62 ” Arrays ["b"]=> string(3) "ba

- Page 83 and 84:

64 ” Arrays { // Sort according t

- Page 85 and 86:

66 ” Arrays $cards = array (1, 2,

- Page 87 and 88:

68 ” Arrays $last_in = array_pop(

- Page 89 and 90:

70 ” Arrays want it to be compute

- Page 91 and 92:

Licensed to 482634 - Amber Barrow (

- Page 93 and 94:

74 ” Strings And Patterns Escape

- Page 95 and 96:

76 ” Strings And Patterns When us

- Page 97 and 98:

78 ” Strings And Patterns Note th

- Page 99 and 100:

80 ” Strings And Patterns You can

- Page 101 and 102:

82 ” Strings And Patterns echo st

- Page 103 and 104:

84 ” Strings And Patterns Formatt

- Page 105 and 106:

86 ” Strings And Patterns This ti

- Page 107 and 108:

88 ” Strings And Patterns b c d e

- Page 109 and 110:

90 ” Strings And Patterns lier in

- Page 111 and 112:

92 ” Strings And Patterns Sub-Exp

- Page 113 and 114:

94 ” Strings And Patterns [0]=> a

- Page 115 and 116:

Licensed to 482634 - Amber Barrow (

- Page 117 and 118:

98 ” Web Programming made for a P

- Page 119 and 120:

100 ” Web Programming Note that,

- Page 121 and 122:

102 ” Web Programming file (usual

- Page 123 and 124:

104 ” Web Programming GET or POST

- Page 125 and 126:

106 ” Web Programming The level o

- Page 127 and 128:

108 ” Web Programming UNIX timest

- Page 129 and 130:

110 ” Web Programming session.aut

- Page 131 and 132:

Licensed to 482634 - Amber Barrow (

- Page 133 and 134:

114 ” Object Oriented Programming

- Page 135 and 136:

116 ” Object Oriented Programming

- Page 137 and 138:

118 ” Object Oriented Programming

- Page 139 and 140:

120 ” Object Oriented Programming

- Page 141 and 142:

122 ” Object Oriented Programming

- Page 143 and 144:

124 ” Object Oriented Programming

- Page 145 and 146:

126 ” Object Oriented Programming

- Page 147 and 148:

128 ” Object Oriented Programming

- Page 149 and 150:

130 ” Object Oriented Programming

- Page 151 and 152:

132 ” Object Oriented Programming

- Page 153 and 154:

134 ” Object Oriented Programming

- Page 155 and 156:

136 ” Object Oriented Programming

- Page 157 and 158:

138 ” Object Oriented Programming

- Page 159 and 160:

Licensed to 482634 - Amber Barrow (

- Page 161 and 162:

142 ” Database Programming i The

- Page 163 and 164:

144 ” Database Programming SQL su

- Page 165 and 166:

146 ” Database Programming These

- Page 167 and 168:

148 ” Database Programming A good

- Page 169 and 170:

150 ” Database Programming DELETE

- Page 171 and 172:

152 ” Database Programming As you

- Page 173 and 174:

154 ” Database Programming Transa

- Page 175 and 176:

156 ” Database Programming PHP Da

- Page 177 and 178:

158 ” Database Programming $autho

- Page 179 and 180:

160 ” Database Programming While

- Page 181 and 182:

162 ” Database Programming $dbh->

- Page 183 and 184:

164 ” Database Programming Since

- Page 185 and 186:

166 ” Database Programming query,

- Page 187 and 188:

168 ” Database Programming Transa

- Page 189 and 190:

Licensed to 482634 - Amber Barrow (

- Page 191 and 192:

172 ” Elements of Object-oriented

- Page 193 and 194:

174 ” Elements of Object-oriented

- Page 195 and 196:

176 ” Elements of Object-oriented

- Page 197 and 198:

178 ” Elements of Object-oriented

- Page 199 and 200:

180 ” Elements of Object-oriented

- Page 201 and 202:

182 ” Elements of Object-oriented

- Page 203 and 204:

Licensed to 482634 - Amber Barrow (

- Page 205 and 206:

186 ” XML and Web Services This c

- Page 207 and 208:

188 ” XML and Web Services struct

- Page 209 and 210:

190 ” XML and Web Services Fahren

- Page 211 and 212:

192 ” XML and Web Services Since

- Page 213 and 214:

194 ” XML and Web Services What t

- Page 215 and 216:

196 ” XML and Web Services i If a

- Page 217 and 218:

198 ” XML and Web Services operab

- Page 219 and 220:

200 ” XML and Web Services if ($r

- Page 221 and 222:

202 ” XML and Web Services $dom =

- Page 223 and 224:

204 ” XML and Web Services Workin

- Page 225 and 226:

206 ” XML and Web Services Web Se

- Page 227 and 228:

208 ” XML and Web Services way da

- Page 229 and 230:

210 ” XML and Web Services } When

- Page 231 and 232:

212 ” XML and Web Services The UR

- Page 233 and 234:

Licensed to 482634 - Amber Barrow (

- Page 235 and 236:

216 ” Security tainted and this d

- Page 237 and 238:

218 ” Security spoofed forms, it

- Page 239 and 240:

220 ” Security $html = array(); $

- Page 241 and 242:

222 ” Security Website Security W

- Page 243 and 244:

224 ” Security Cross-Site Scripti

- Page 245 and 246:

226 ” Security your own site may

- Page 247 and 248:

228 ” Security if (count($results

- Page 249 and 250:

230 ” Security While this will pr

- Page 251 and 252:

232 ” Security While this attack

- Page 253 and 254:

234 ” Security tions or classes l

- Page 255 and 256:

Licensed to 482634 - Amber Barrow (

- Page 257 and 258:

238 ” Streams and Network Program

- Page 259 and 260:

240 ” Streams and Network Program

- Page 261 and 262:

242 ” Streams and Network Program

- Page 263 and 264:

244 ” Streams and Network Program

- Page 265 and 266:

246 ” Streams and Network Program

- Page 267 and 268:

248 ” Streams and Network Program

- Page 269 and 270:

250 ” Streams and Network Program

- Page 271 and 272:

Licensed to 482634 - Amber Barrow (

- Page 273 and 274:

254 ” Differences Between PHP 4 a

- Page 275 and 276:

256 ” Differences Between PHP 4 a

- Page 277 and 278:

258 ” INDEX as stacks, 68 calcula

- Page 279 and 280:

260 ” INDEX constants, 14 class c

- Page 281 and 282:

262 ” INDEX removeAttribute(), 20

- Page 283 and 284:

264 ” INDEX compression, 105 cook

- Page 285 and 286:

266 ” INDEX ArrayAccess, 177 offs

- Page 287 and 288:

268 ” INDEX set_exception_handler

- Page 289 and 290:

270 ” INDEX with printf(), 87 her