social network-manuale-di-autodifesa-20120405 ... - Paolo Attivissimo

social network-manuale-di-autodifesa-20120405 ... - Paolo Attivissimo

social network-manuale-di-autodifesa-20120405 ... - Paolo Attivissimo

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

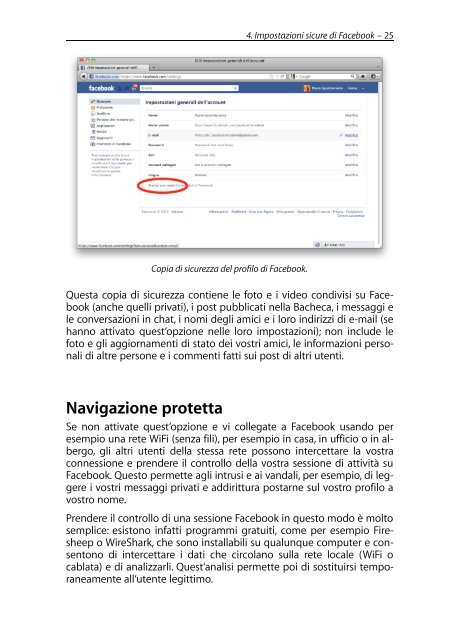

Copia <strong>di</strong> sicurezza del profilo <strong>di</strong> Facebook.<br />

4. Impostazioni sicure <strong>di</strong> Facebook – 25<br />

Questa copia <strong>di</strong> sicurezza contiene le foto e i video con<strong>di</strong>visi su Facebook<br />

(anche quelli privati), i post pubblicati nella Bacheca, i messaggi e<br />

le conversazioni in chat, i nomi degli amici e i loro in<strong>di</strong>rizzi <strong>di</strong> e-mail (se<br />

hanno attivato quest‘opzione nelle loro impostazioni); non include le<br />

foto e gli aggiornamenti <strong>di</strong> stato dei vostri amici, le informazioni personali<br />

<strong>di</strong> altre persone e i commenti fatti sui post <strong>di</strong> altri utenti.<br />

Navigazione protetta<br />

Se non attivate quest‘opzione e vi collegate a Facebook usando per<br />

esempio una rete WiFi (senza fili), per esempio in casa, in ufficio o in albergo,<br />

gli altri utenti della stessa rete possono intercettare la vostra<br />

connessione e prendere il controllo della vostra sessione <strong>di</strong> attività su<br />

Facebook. Questo permette agli intrusi e ai vandali, per esempio, <strong>di</strong> leggere<br />

i vostri messaggi privati e ad<strong>di</strong>rittura postarne sul vostro profilo a<br />

vostro nome.<br />

Prendere il controllo <strong>di</strong> una sessione Facebook in questo modo è molto<br />

semplice: esistono infatti programmi gratuiti, come per esempio Firesheep<br />

o WireShark, che sono installabili su qualunque computer e consentono<br />

<strong>di</strong> intercettare i dati che circolano sulla rete locale (WiFi o<br />

cablata) e <strong>di</strong> analizzarli. Quest‘analisi permette poi <strong>di</strong> sostituirsi temporaneamente<br />

all‘utente legittimo.