img - Xakep Online

img - Xakep Online

img - Xakep Online

- No tags were found...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

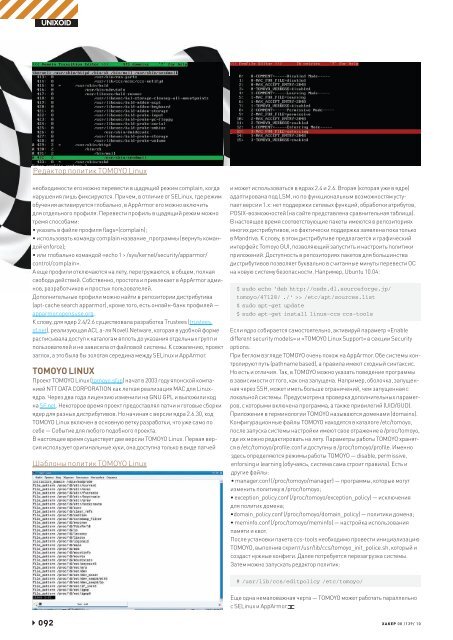

UNIXOIDРедактор политик TOMOYO Linuxнеобходимости его можно перевести в щадящий режим complain, когданарушения лишь фиксируются. Причем, в отличие от SELinux, где режимобучения активируется глобально, в AppArmor его можно включитьдля отдельного профиля. Перевести профиль в щадящий режим можнотремя способами:• указать в файле профиля flags=(complain);• использовать команду complain название_программы (вернуть командойenforce);• или глобально командой «echo 1 > /sys/kernel/security/apparmor/control/complain».А еще профили отключаются на лету, перегружаются, в общем, полнаясвобода действий. Собственно, простота и привлекает в AppArmor админов,разработчиков и простых пользователей.Дополнительные профили можно найти в репозитории дистрибутива(apt-cache search apparmor), кроме того, есть онлайн-банк профилей —apparmor.opensuse.org.К слову, для ядер 2.4/2.6 существовала разработка Trustees (trustees.sf.net), реализующая ACL a-ля Novell Netware, которая в удобной формерасписывала доступ к каталогам вплоть до указания отдельных групп ипользователей и не зависела от файловой системы. К сожалению, проектзаглох, а это была бы золотая середина между SELinux и AppArmor.TOMOYO LINUXПроект TOMOYO Linux (tomoyo.sf.jp) начат в 2003 году японской компаниейNTT DATA CORPORATION как легкая реализация MAC для Linuхядра.Через два года лицензию изменили на GNU GPL и выложили кодна SF.net. Некоторое время проект предоставлял патчи и готовые сборкиядер для разных дистрибутивов. Но начиная с версии ядра 2.6.30, кодTOMOYO Linux включен в основную ветку разработки, что уже само посебе — Событие для любого подобного проекта.В настоящее время существует две версии TOMOYO Linux. Первая версияиспользует оригинальные хуки, она доступна только в виде патчейШаблоны политик TOMOYO Linuxи может использоваться в ядрах 2.4 и 2.6. Вторая (которая уже в ядре)адаптирована под LSM, но по функциональным возможностям уступаетверсии 1.х: нет поддержки сетевых функций, обработки атрибутов,POSIX-возможностей (на сайте представлена сравнительная таблица).В настоящее время соответствующие пакеты имеются в репозиторияхмногих дистрибутивов, но фактически поддержка заявлена пока тольков Mandriva. К слову, в этом дистрибутиве предлагается и графическийинтерфейс Tomoyo GUI, позволяющий запустить и настроить политикиприложений. Доступность в репозиториях пакетов для большинствадистрибутивов позволяет буквально в считанные минуты перевести ОСна новую систему безопасности. Например, Ubuntu 10.04:$ sudo echo 'deb http://osdn.dl.sourceforge.jp/tomoyo/47128/ ./' >> /etc/apt/sources.list$ sudo apt-get update$ sudo apt-get install linux-ccs ccs-toolsЕсли ядро собирается самостоятельно, активируй параметр «Enabledifferent security models» и «TOMOYO Linux Support» в секции Securityoptions.При беглом взгляде TOMOYO очень похож на AppArmor. Обе системы контролируютпуть (pathname based), а правила имеют сходный синтаксис.Но есть и отличия. Так, в TOMOYO можно указать поведение программыв зависимости от того, как она запущена. Например, оболочка, запущеннаячерез SSH, может иметь больше ограничений, чем запущенная слокальной системы. Предусмотрена проверка дополнительных параметров,с которыми включена программа, а также привилегий (UID/GUD).Приложения в терминологии TOMOYO называются доменами (domains).Конфигурационные файлы TOMOYO находятся в каталоге /etc/tomoyo,после запуска системы настройки имеют свое отражение в /proc/tomoyo,где их можно редактировать на лету. Параметры работы TOMOYO хранятсяв /etc/tomoyo/profile.conf и доступны в /proc/tomoyo/profile. Именноздесь определяются режимы работы TOMOYO — disable, permissive,enforsing и learning (обучаясь, система сама строит правила). Есть идругие файлы:• manager.conf (/proc/tomoyo/manager) — программы, которые могутизменить политику в /proc/tomoyo;• exception_policy.conf (/proc/tomoyo/exception_policy) — исключениядля политик домена;•domain_policy.conf (/proc/tomoyo/domain_policy) — политики домена;• meminfo.conf (/proc/tomoyo/meminfo) — настройка использованияпамяти и квот.После установки пакета ccs-tools необходимо провести инициализациюTOMOYO, выполнив скрипт /usr/lib/ccs/tomoyo_init_police.sh, который исоздаст нужные конфиги. Далее потребуется перезагрузка системы.Затем можно запускать редактор политик:# /usr/lib/ccs/editpolicy /etc/tomoyo/Еще одна немаловажная черта — TOMOYO может работать параллельнос SELinux и AppArmor.z092XÀÊÅÐ 08 /139/ 10