Graphsprachen für die Spezifikation von Invarianten bei verteilten ...

Graphsprachen für die Spezifikation von Invarianten bei verteilten ...

Graphsprachen für die Spezifikation von Invarianten bei verteilten ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

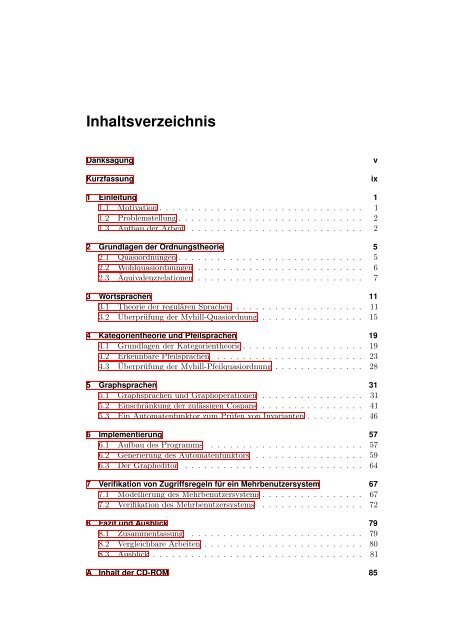

Inhaltsverzeichnis<br />

Danksagung<br />

Kurzfassung<br />

v<br />

ix<br />

1 Einleitung 1<br />

1.1 Motivation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1<br />

1.2 Problemstellung . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2<br />

1.3 Aufbau der Ar<strong>bei</strong>t . . . . . . . . . . . . . . . . . . . . . . . . . . . 2<br />

2 Grundlagen der Ordnungstheorie 5<br />

2.1 Quasiordnungen . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5<br />

2.2 Wohlquasiordnungen . . . . . . . . . . . . . . . . . . . . . . . . . . 6<br />

2.3 Äquivalenzrelationen . . . . . . . . . . . . . . . . . . . . . . . . . . 7<br />

3 Wortsprachen 11<br />

3.1 Theorie der regulären Sprachen . . . . . . . . . . . . . . . . . . . . 11<br />

3.2 Überprüfung der Myhill-Quasiordnung . . . . . . . . . . . . . . . . 15<br />

4 Kategorientheorie und Pfeilsprachen 19<br />

4.1 Grundlagen der Kategorientheorie . . . . . . . . . . . . . . . . . . . 19<br />

4.2 Erkennbare Pfeilsprachen . . . . . . . . . . . . . . . . . . . . . . . 23<br />

4.3 Überprüfung der Myhill-Pfeilquasiordnung . . . . . . . . . . . . . . 28<br />

5 <strong>Graphsprachen</strong> 31<br />

5.1 <strong>Graphsprachen</strong> und Graphoperationen . . . . . . . . . . . . . . . . 31<br />

5.2 Einschränkung der zulässigen Cospans . . . . . . . . . . . . . . . . 41<br />

5.3 Ein Automatenfunktor zum Prüfen <strong>von</strong> <strong>Invarianten</strong> . . . . . . . . . 46<br />

6 Implementierung 57<br />

6.1 Aufbau des Programms . . . . . . . . . . . . . . . . . . . . . . . . 57<br />

6.2 Generierung des Automatenfunktors . . . . . . . . . . . . . . . . . 59<br />

6.3 Der Grapheditor . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64<br />

7 Verifikation <strong>von</strong> Zugriffsregeln <strong>für</strong> ein Mehrbenutzersystem 67<br />

7.1 Modellierung des Mehrbenutzersystems . . . . . . . . . . . . . . . . 67<br />

7.2 Verifikation des Mehrbenutzersystems . . . . . . . . . . . . . . . . 72<br />

8 Fazit und Ausblick 79<br />

8.1 Zusammenfassung . . . . . . . . . . . . . . . . . . . . . . . . . . . 79<br />

8.2 Vergleichbare Ar<strong>bei</strong>ten . . . . . . . . . . . . . . . . . . . . . . . . . 80<br />

8.3 Ausblick . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 81<br />

A Inhalt der CD-ROM 85