- Seite 1 und 2: CA IdentityMinderKonfigurationshand

- Seite 3: Technischer Support - Kontaktinform

- Seite 6 und 7: Verzeichnisstruktur ...............

- Seite 9 und 10: Erstellen von Rollen und Aufgaben f

- Seite 11 und 12: Konfigurieren von Microsoft ADAM ..

- Seite 13 und 14: Kapitel 1: Einführung in CAIdentit

- Seite 15 und 16: Mehrere CA IdentityMinder-Umgebunge

- Seite 17: So wird eine CA IdentityMinder-Umge

- Seite 20 und 21: So wird das NeteAuto-Beispiel mit O

- Seite 22 und 23: So wird das NeteAuto-Beispiel mit O

- Seite 24 und 25: So wird das NeteAuto-Beispiel mit O

- Seite 28: So wird das NeteAuto-Beispiel mit O

- Seite 31 und 32: So wird das NeteAuto-Beispiel ohne

- Seite 33 und 34: So wird das NeteAuto-Beispiel ohne

- Seite 35 und 36: So wird das NeteAuto-Beispiel ohne

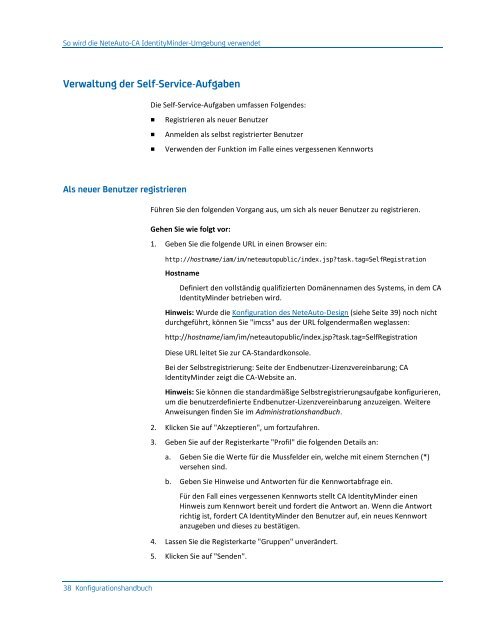

- Seite 37: So wird die NeteAuto-CA IdentityMin

- Seite 41 und 42: So wird die NeteAuto-CA IdentityMin

- Seite 43 und 44: So wird die NeteAuto-CA IdentityMin

- Seite 45 und 46: So wird die NeteAuto-CA IdentityMin

- Seite 47 und 48: Kapitel 3: Verwaltung desLDAP-Benut

- Seite 49 und 50: Verzeichnisstruktur■Flach - Benut

- Seite 51 und 52: So wählen Sie eine Verzeichnis-Kon

- Seite 53 und 54: So wird ein Benutzerverzeichnis fü

- Seite 55 und 56: Verbindung zum BenutzerverzeichnisP

- Seite 57 und 58: Verbindung zum BenutzerverzeichnisW

- Seite 59 und 60: VerzeichnissuchparameterDurch Festl

- Seite 61 und 62: Beschreibungen der über Benutzer,

- Seite 63 und 64: Beschreibungen der über Benutzer,

- Seite 65 und 66: Beschreibungen der über Benutzer,

- Seite 67 und 68: Beschreibungen der über Benutzer,

- Seite 69 und 70: Beschreibungen der über Benutzer,

- Seite 71 und 72: Beschreibungen der über Benutzer,

- Seite 73 und 74: Beschreibungen der über Benutzer,

- Seite 75 und 76: Beschreibungen der über Benutzer,

- Seite 77 und 78: Beschreibungen der über Benutzer,

- Seite 79 und 80: Bekannte Attribute für einen LDAP-

- Seite 81 und 82: Bekannte Attribute für einen LDAP-

- Seite 83 und 84: Bekannte Attribute für einen LDAP-

- Seite 85 und 86: Bekannte Attribute für einen LDAP-

- Seite 87 und 88: Beschreiben der Benutzerverzeichnis

- Seite 89 und 90:

So konfigurieren Sie Gruppen■■I

- Seite 91 und 92:

ValidierungsregelnHinzufügen von U

- Seite 93 und 94:

Zusätzliche Eigenschaften des CA I

- Seite 95 und 96:

Zusätzliche Eigenschaften des CA I

- Seite 97 und 98:

So verbessern Sie die Leistung von

- Seite 99 und 100:

So verbessern Sie die Leistung von

- Seite 101 und 102:

So verbessern Sie die Leistung von

- Seite 103 und 104:

Kapitel 4: Verwaltung relationalerD

- Seite 105 und 106:

Wichtige Hinweise für die Konfigur

- Seite 107 und 108:

So erstellen Sie ein CA IdentityMin

- Seite 109 und 110:

So erstellen Sie eine JDBC-Datenque

- Seite 111 und 112:

So erstellen Sie eine JDBC-Datenque

- Seite 113 und 114:

So erstellen Sie eine JDBC-Datenque

- Seite 115 und 116:

So erstellen Sie eine ODBC-Datenque

- Seite 117 und 118:

So beschreiben Sie eine Datenbank i

- Seite 119 und 120:

So beschreiben Sie eine Datenbank i

- Seite 121 und 122:

So beschreiben Sie eine Datenbank i

- Seite 123 und 124:

So beschreiben Sie eine Datenbank i

- Seite 125 und 126:

So beschreiben Sie eine Datenbank i

- Seite 127 und 128:

So beschreiben Sie eine Datenbank i

- Seite 129 und 130:

So beschreiben Sie eine Datenbank i

- Seite 131 und 132:

So beschreiben Sie eine Datenbank i

- Seite 133 und 134:

So beschreiben Sie eine Datenbank i

- Seite 135 und 136:

So beschreiben Sie eine Datenbank i

- Seite 137 und 138:

So beschreiben Sie eine Datenbank i

- Seite 139 und 140:

Verbindung zum BenutzerverzeichnisB

- Seite 141 und 142:

Verbindung zum BenutzerverzeichnisW

- Seite 143 und 144:

Verbindung zum BenutzerverzeichnisD

- Seite 145 und 146:

Bekannte Attribute für eine relati

- Seite 147 und 148:

Bekannte Attribute für eine relati

- Seite 149 und 150:

So konfigurieren Sie selbstabonnier

- Seite 151 und 152:

ValidierungsregelnValidierungsregel

- Seite 153 und 154:

OrganisationsverwaltungEine vollst

- Seite 155 und 156:

So verbessern Sie die Leistung von

- Seite 157 und 158:

Kapitel 5: CA IdentityMinder-Verzei

- Seite 159 und 160:

Erstellen von Verzeichnissen mithil

- Seite 161 und 162:

Erstellen von Verzeichnissen mithil

- Seite 163 und 164:

Erstellen von Verzeichnissen mithil

- Seite 165 und 166:

Erstellen von Verzeichnissen mithil

- Seite 167 und 168:

Erstellen von Verzeichnissen mithil

- Seite 169 und 170:

Erstellen von Verzeichnissen mithil

- Seite 171 und 172:

Erstellen von Verzeichnissen mithil

- Seite 173 und 174:

Erstellen von Verzeichnissen mit ei

- Seite 175 und 176:

Aktivieren von Bereitstellungsserve

- Seite 177 und 178:

Anzeigen von CA IdentityMinder-Verz

- Seite 179 und 180:

CA IdentityMinder-Verzeichniseigens

- Seite 181 und 182:

CA IdentityMinder-Verzeichniseigens

- Seite 183 und 184:

CA IdentityMinder-Verzeichniseigens

- Seite 185 und 186:

CA IdentityMinder-Verzeichniseigens

- Seite 187 und 188:

Aktualisieren von Einstellungen fü

- Seite 189:

Aktualisieren von Einstellungen fü

- Seite 192 und 193:

Voraussetzungen für das Erstellen

- Seite 194 und 195:

Erstellen einer CA IdentityMinder-U

- Seite 196 und 197:

Erstellen einer CA IdentityMinder-U

- Seite 198 und 199:

Zugreifen auf eine CA IdentityMinde

- Seite 200 und 201:

Konfigurieren einer Umgebung für d

- Seite 202 und 203:

Konfigurieren einer Umgebung für d

- Seite 204 und 205:

Verwalten von UmgebungenÄndern von

- Seite 206 und 207:

Verwalten von UmgebungenVersionDefi

- Seite 208 und 209:

Verwalten von UmgebungenExportieren

- Seite 210 und 211:

Verwalten von UmgebungenLöschen ei

- Seite 212 und 213:

Verwalten von KonfigurationenEinric

- Seite 214 und 215:

Verwalten von KonfigurationenSie k

- Seite 216 und 217:

Verwalten von Konfigurationena. Kli

- Seite 218 und 219:

Optimieren der Auswertung von Richt

- Seite 220 und 221:

Role and Task Settings (Rollen- und

- Seite 222 und 223:

Ändern des Systemmanager-KontosDer

- Seite 224 und 225:

Aufrufen des Status einer CA Identi

- Seite 227 und 228:

Kapitel 7: Erweiterte Einstellungen

- Seite 229 und 230:

EreignislisteAutomatisches Löschen

- Seite 231 und 232:

IdentitätsrichtlinienIdentitätsri

- Seite 233 und 234:

BenachrichtigungsregelnBenachrichti

- Seite 235 und 236:

BereitstellungOrganization for Crea

- Seite 237 und 238:

BenutzerkonsoleAusgehende Zuordnung

- Seite 239 und 240:

WebservicesLogin Properties (Anmeld

- Seite 241 und 242:

Workflow Participant Resolvers (Wor

- Seite 243 und 244:

Kapitel 8: ÜberprüfungDieses Kapi

- Seite 245 und 246:

So konfigurieren Sie die Überprüf

- Seite 247 und 248:

So konfigurieren Sie die Überprüf

- Seite 249 und 250:

So konfigurieren Sie die Überprüf

- Seite 251 und 252:

So konfigurieren Sie die Überprüf

- Seite 253 und 254:

So konfigurieren Sie die Überprüf

- Seite 255 und 256:

So konfigurieren Sie die Überprüf

- Seite 257 und 258:

Kapitel 9: ProduktionsumgebungenDie

- Seite 259 und 260:

So migrieren Sie CA IdentityMinder-

- Seite 261 und 262:

Aktualisieren von CA IdentityMinder

- Seite 263 und 264:

Migrieren der Datei "iam_im.ear" f

- Seite 265 und 266:

Migrieren der Datei "iam_im.ear" f

- Seite 267:

Migrieren von Workflow-Prozessdefin

- Seite 270 und 271:

So verfolgen Sie Probleme in CA Ide

- Seite 272 und 273:

So verfolgen Sie Komponenten und Da

- Seite 275 und 276:

Kapitel 11: CA IdentityMinder-Schut

- Seite 277 und 278:

Sicherheit an der Management-Konsol

- Seite 279 und 280:

Sicherheit an der Management-Konsol

- Seite 281:

Schutz vor CSRF-Angriffen3. Fügen

- Seite 284 und 285:

SiteMinder und CA IdentityMinderSit

- Seite 286 und 287:

Übersicht über die Integration vo

- Seite 288 und 289:

Übersicht über die Integration vo

- Seite 290 und 291:

Konfigurieren des SiteMinder-Richtl

- Seite 292 und 293:

Konfigurieren des SiteMinder-Richtl

- Seite 294 und 295:

Konfigurieren des SiteMinder-Richtl

- Seite 296 und 297:

Konfigurieren des SiteMinder-Richtl

- Seite 298 und 299:

Erstellen eines SiteMinder 4.X-Agen

- Seite 300 und 301:

Löschen aller Verzeichnis- und Umg

- Seite 302 und 303:

Deaktivieren des systemeigenen CA I

- Seite 304 und 305:

Importieren der Verzeichnisdefiniti

- Seite 306 und 307:

Installieren des Web-Proxyserver-Pl

- Seite 308 und 309:

Installieren des Web-Proxyserver-Pl

- Seite 310 und 311:

Installieren des Web-Proxyserver-Pl

- Seite 312 und 313:

Installieren des Web-Proxyserver-Pl

- Seite 314 und 315:

Installieren des Web-Proxyserver-Pl

- Seite 316 und 317:

Installieren des Web-Proxyserver-Pl

- Seite 318 und 319:

Installieren des Web-Proxyserver-Pl

- Seite 320 und 321:

Installieren des Web-Proxyserver-Pl

- Seite 322 und 323:

Installieren des Web-Proxyserver-Pl

- Seite 324 und 325:

Installieren des Web-Proxyserver-Pl

- Seite 326 und 327:

Zuordnen des SiteMinder-Agenten zu

- Seite 328 und 329:

FehlerbehebungFehlende Windows-DLLS

- Seite 330 und 331:

FehlerbehebungGehen Sie wie folgt v

- Seite 332 und 333:

FehlerbehebungFalscher geheimer Age

- Seite 334 und 335:

FehlerbehebungLösung:Ein paar Ding

- Seite 336 und 337:

FehlerbehebungCA IdentityMinder-Ver

- Seite 338 und 339:

Konfigurieren der SiteMinder-Hochve

- Seite 340 und 341:

Konfigurieren der SiteMinder-Hochve

- Seite 342 und 343:

SiteMinder-VorgängeAktualisieren e

- Seite 344 und 345:

SiteMinder-VorgängeErsetzen der St

- Seite 346 und 347:

SiteMinder-Vorgänge2. Ein SiteMind

- Seite 348 und 349:

SiteMinder-VorgängeErstellen von Z

- Seite 350 und 351:

SiteMinder-VorgängeAuswählen von

- Seite 352 und 353:

SiteMinder-VorgängeDefinieren von

- Seite 354 und 355:

SiteMinder-VorgängeDie folgende Ab

- Seite 356 und 357:

SiteMinder-VorgängeSie können meh

- Seite 358 und 359:

SiteMinder-VorgängeErstellen einer

- Seite 360 und 361:

SiteMinder-VorgängeAusschließen v

- Seite 362 und 363:

SiteMinder-VorgängeAliasnamen in S

- Seite 364 und 365:

SiteMinder-VorgängeGehen Sie wie f

- Seite 366 und 367:

SiteMinder-Vorgänge4. Fügen Sie i

- Seite 369 und 370:

Anhang A: FIPS 140-2-Kompatibilitä

- Seite 371 und 372:

Herstellen einer Verbindung mit Sit

- Seite 373 und 374:

Das Kennwort-ToolFIPSRC2Verschlüss

- Seite 375 und 376:

Verschlüsselte TextformateVerschl

- Seite 377 und 378:

Anhang B: Ersetzen von CA IdentityM

- Seite 379 und 380:

FIPS-Modus-ProtokollierungZertifika

- Seite 381:

Nützliche BefehleBefehleBeschreibu

- Seite 384 und 385:

EEreignisseE-Mail-Benachrichtigunge