Der Erste Angriff

Der Erste Angriff

Der Erste Angriff

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

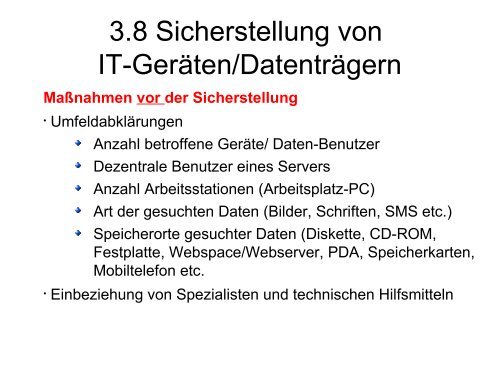

3.8 Sicherstellung von<br />

IT-Geräten/Datenträgern<br />

Maßnahmen vor der Sicherstellung<br />

• Umfeldabklärungen<br />

Anzahl betroffene Geräte/ Daten-Benutzer<br />

Dezentrale Benutzer eines Servers<br />

Anzahl Arbeitsstationen (Arbeitsplatz-PC)<br />

Art der gesuchten Daten (Bilder, Schriften, SMS etc.)<br />

Speicherorte gesuchter Daten (Diskette, CD-ROM,<br />

Festplatte, Webspace/Webserver, PDA, Speicherkarten,<br />

Mobiltelefon etc.<br />

• Einbeziehung von Spezialisten und technischen Hilfsmitteln