Der Erste Angriff

Der Erste Angriff

Der Erste Angriff

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

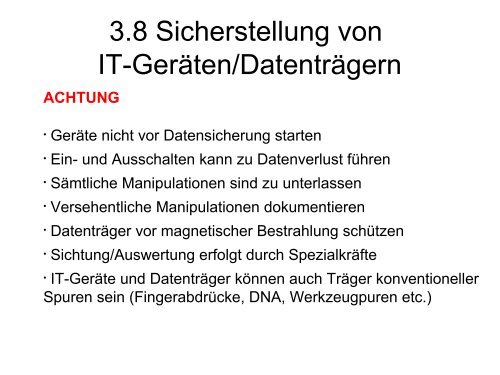

ACHTUNG<br />

3.8 Sicherstellung von<br />

IT-Geräten/Datenträgern<br />

• Geräte nicht vor Datensicherung starten<br />

• Ein- und Ausschalten kann zu Datenverlust führen<br />

• Sämtliche Manipulationen sind zu unterlassen<br />

• Versehentliche Manipulationen dokumentieren<br />

• Datenträger vor magnetischer Bestrahlung schützen<br />

• Sichtung/Auswertung erfolgt durch Spezialkräfte<br />

• IT-Geräte und Datenträger können auch Träger konventioneller<br />

Spuren sein (Fingerabdrücke, DNA, Werkzeugpuren etc.)