ÐиÑÑÑална ÐабоÑаÑоÑÐ¸Ñ Ð¿Ð¾ ÐомпÑÑÑÑни ÐÑежи и РазпÑеделени ...

ÐиÑÑÑална ÐабоÑаÑоÑÐ¸Ñ Ð¿Ð¾ ÐомпÑÑÑÑни ÐÑежи и РазпÑеделени ...

ÐиÑÑÑална ÐабоÑаÑоÑÐ¸Ñ Ð¿Ð¾ ÐомпÑÑÑÑни ÐÑежи и РазпÑеделени ...

- No tags were found...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

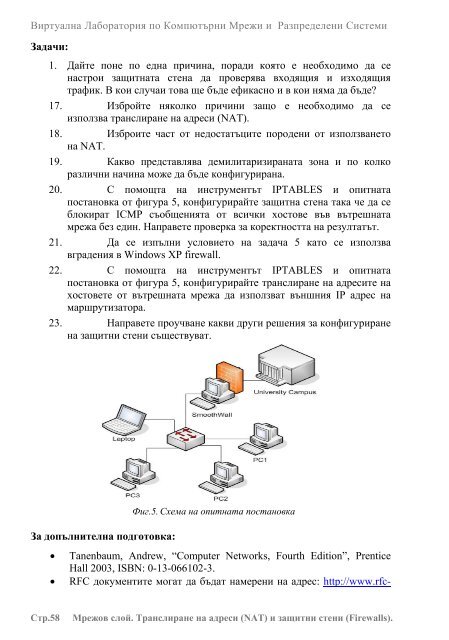

Виртуална Лаборатория по Компютърни Мрежи и Разпределени СистемиЗадачи:1. Дайте поне по една причина, поради която е необходимо да сенастрои защитната стена да проверява входящия и изходящиятрафик. В кои случаи това ще бъде ефикасно и в кои няма да бъде?17. Избройте няколко причини защо е необходимо да сеизползва транслиране на адреси (NAT).18. Изброите част от недостатъците породени от използванетона NAT.19. Какво представлява демилитаризираната зона и по колкоразлични начина може да бъде конфигурирана.20. С помощта на инструментът IPTABLES и опитнатапостановка от фигура 5, конфигурирайте защитна стена така че да себлокират ICMP съобщенията от всички хостове във вътрешнатамрежа без един. Направете проверка за коректността на резултатът.21. Да се изпълни условието на задача 5 като се използвавградения в Windows XP firewall.22. С помощта на инструментът IPTABLES и опитнатапостановка от фигура 5, конфигурирайте транслиране на адресите нахостовете от вътрешната мрежа да използват външния IP адрес намаршрутизатора.23. Направете проучване какви други решения за конфигуриранена защитни стени съществуват.За допълнителна подготовка:Фиг.5. Схема на опитната постановка• Tanenbaum, Andrew, “Computer Networks, Fourth Edition”, PrenticeHall 2003, ISBN: 0-13-066102-3.• RFC документите могат да бъдат намерени на адрес: http://www.rfc-Стр.58Мрежов слой. Транслиране на адреси (NAT) и защитни стени (Firewalls).