Capítulos 5,6 - Departamento de Ciência da Computação

Capítulos 5,6 - Departamento de Ciência da Computação

Capítulos 5,6 - Departamento de Ciência da Computação

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

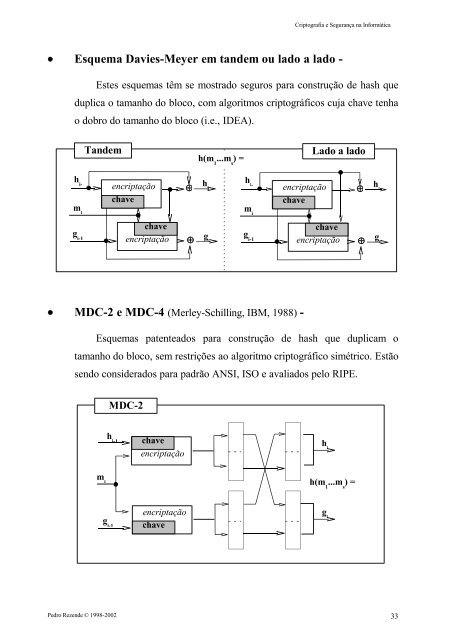

• Esquema Davies-Meyer em tan<strong>de</strong>m ou lado a lado -<br />

Criptografia e Segurança na Informática<br />

Estes esquemas têm se mostrado seguros para construção <strong>de</strong> hash que<br />

duplica o tamanho do bloco, com algoritmos criptográficos cuja chave tenha<br />

o dobro do tamanho do bloco (i.e., IDEA).<br />

Tan<strong>de</strong>m<br />

h i- encriptação<br />

m i<br />

g i-1<br />

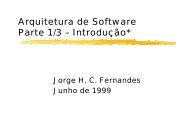

• MDC-2 e MDC-4 (Merley-Schilling, IBM, 1988) -<br />

Esquemas patenteados para construção <strong>de</strong> hash que duplicam o<br />

tamanho do bloco, sem restrições ao algoritmo criptográfico simétrico. Estão<br />

sendo consi<strong>de</strong>rados para padrão ANSI, ISO e avaliados pelo RIPE.<br />

m i<br />

g i-1<br />

Pedro Rezen<strong>de</strong> © 1998-2002<br />

chave<br />

chave<br />

encriptação<br />

MDC-2<br />

encriptação<br />

chave<br />

⊕ h h(m ...m ) =<br />

1 s<br />

Lado a lado<br />

h g<br />

s s<br />

i<br />

h<br />

i- encriptação<br />

chave<br />

⊕<br />

hi<br />

⊕<br />

g i<br />

chave<br />

encriptação<br />

h<br />

i-1 chave<br />

h<br />

i<br />

encriptação<br />

m i<br />

g i-1<br />

h(m ...m ) =<br />

1 s<br />

h g<br />

s s<br />

g i<br />

⊕<br />

g i<br />

33