Capítulos 5,6 - Departamento de Ciência da Computação

Capítulos 5,6 - Departamento de Ciência da Computação

Capítulos 5,6 - Departamento de Ciência da Computação

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

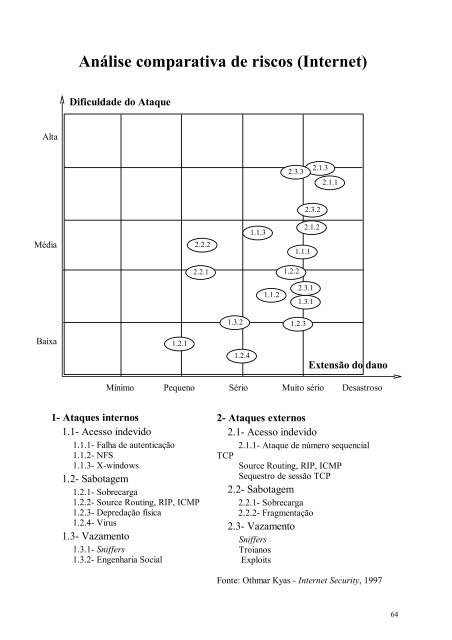

Alta<br />

Média<br />

Baixa<br />

Análise comparativa <strong>de</strong> riscos (Internet)<br />

Dificul<strong>da</strong><strong>de</strong> do Ataque<br />

1.2.1<br />

Extensão do <strong>da</strong>no<br />

Mínimo Pequeno Sério Muito sério Desastroso<br />

1- Ataques internos<br />

1.1- Acesso in<strong>de</strong>vido<br />

1.1.1- Falha <strong>de</strong> autenticação<br />

1.1.2- NFS<br />

1.1.3- X-windows<br />

1.2- Sabotagem<br />

1.2.1- Sobrecarga<br />

1.2.2- Source Routing, RIP, ICMP<br />

1.2.3- Depre<strong>da</strong>ção física<br />

1.2.4- Virus<br />

1.3- Vazamento<br />

1.3.1- Sniffers<br />

1.3.2- Engenharia Social<br />

2.2.2<br />

2.2.1<br />

1.3.2<br />

1.2.4<br />

1.1.3<br />

1.1.2<br />

2.3.3<br />

1.2.2<br />

1.1.1<br />

1.3.1<br />

1.2.3<br />

2.3.2<br />

2.1.2<br />

2.3.1<br />

2.1.3<br />

2.1.1<br />

2- Ataques externos<br />

2.1- Acesso in<strong>de</strong>vido<br />

2.1.1- Ataque <strong>de</strong> número sequencial<br />

TCP<br />

Source Routing, RIP, ICMP<br />

Sequestro <strong>de</strong> sessão TCP<br />

2.2- Sabotagem<br />

2.2.1- Sobrecarga<br />

2.2.2- Fragmentação<br />

2.3- Vazamento<br />

Sniffers<br />

Troianos<br />

Exploits<br />

Fonte: Othmar Kyas - Internet Security, 1997<br />

64