Kaspersky Anti-Virus 2012 - Kaspersky Lab

Kaspersky Anti-Virus 2012 - Kaspersky Lab

Kaspersky Anti-Virus 2012 - Kaspersky Lab

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

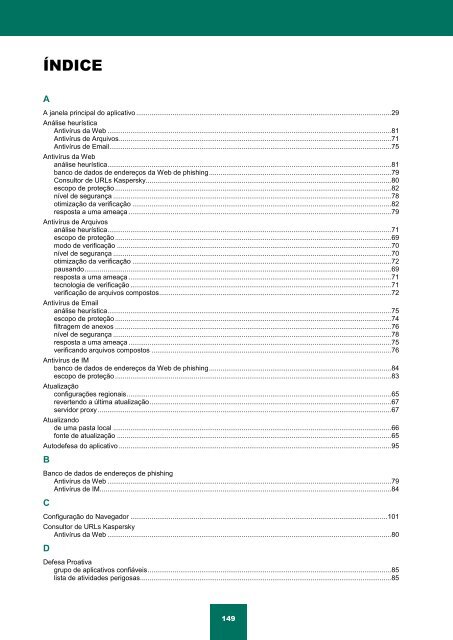

ÍNDICE<br />

A<br />

A janela principal do aplicativo ..................................................................................................................................... 29<br />

Análise heurística<br />

<strong>Anti</strong>vírus da Web .................................................................................................................................................... 81<br />

<strong>Anti</strong>vírus de Arquivos .............................................................................................................................................. 71<br />

<strong>Anti</strong>vírus de Email ................................................................................................................................................... 75<br />

<strong>Anti</strong>vírus da Web<br />

análise heurística .................................................................................................................................................... 81<br />

banco de dados de endereços da Web de phishing ............................................................................................... 79<br />

Consultor de URLs <strong>Kaspersky</strong> ................................................................................................................................ 80<br />

escopo de proteção ................................................................................................................................................ 82<br />

nível de segurança ................................................................................................................................................. 78<br />

otimização da verificação ....................................................................................................................................... 82<br />

resposta a uma ameaça ......................................................................................................................................... 79<br />

<strong>Anti</strong>vírus de Arquivos<br />

análise heurística .................................................................................................................................................... 71<br />

escopo de proteção ................................................................................................................................................ 69<br />

modo de verificação ............................................................................................................................................... 70<br />

nível de segurança ................................................................................................................................................. 70<br />

otimização da verificação ....................................................................................................................................... 72<br />

pausando ................................................................................................................................................................ 69<br />

resposta a uma ameaça ......................................................................................................................................... 71<br />

tecnologia de verificação ........................................................................................................................................ 71<br />

verificação de arquivos compostos ......................................................................................................................... 72<br />

<strong>Anti</strong>vírus de Email<br />

análise heurística .................................................................................................................................................... 75<br />

escopo de proteção ................................................................................................................................................ 74<br />

filtragem de anexos ................................................................................................................................................ 76<br />

nível de segurança ................................................................................................................................................. 78<br />

resposta a uma ameaça ......................................................................................................................................... 75<br />

verificando arquivos compostos ............................................................................................................................. 76<br />

<strong>Anti</strong>vírus de IM<br />

banco de dados de endereços da Web de phishing ............................................................................................... 84<br />

escopo de proteção ................................................................................................................................................ 83<br />

Atualização<br />

configurações regionais .......................................................................................................................................... 65<br />

revertendo a última atualização .............................................................................................................................. 67<br />

servidor proxy ......................................................................................................................................................... 67<br />

Atualizando<br />

de uma pasta local ................................................................................................................................................. 66<br />

fonte de atualização ............................................................................................................................................... 65<br />

Autodefesa do aplicativo .............................................................................................................................................. 95<br />

B<br />

Banco de dados de endereços de phishing<br />

<strong>Anti</strong>vírus da Web .................................................................................................................................................... 79<br />

<strong>Anti</strong>vírus de IM ........................................................................................................................................................ 84<br />

C<br />

Configuração do Navegador ...................................................................................................................................... 101<br />

Consultor de URLs <strong>Kaspersky</strong><br />

<strong>Anti</strong>vírus da Web .................................................................................................................................................... 80<br />

D<br />

Defesa Proativa<br />

grupo de aplicativos confiáveis ............................................................................................................................... 85<br />

lista de atividades perigosas ................................................................................................................................... 85<br />

149