Användarguide - Eset

Användarguide - Eset

Användarguide - Eset

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

Signaturer – Med signaturer går det att på ett exakt och pålitligt sätt<br />

identifiera infiltreringar med deras namn med hjälp av virussignaturer.<br />

Heuristik – Heuristik är en algoritm som analyserar programmens<br />

(skadliga) aktivitet. Den största fördelen med heuristisk identifiering<br />

är förmågan att identifiera ny skadlig programvara som inte har<br />

förekommit tidigare eller som inte finns med i listan över kända virus<br />

(virussignaturdatabasen).<br />

Avancerad heuristik – Avancerad heuristik består av en unik<br />

heuristikalgoritm som utvecklats av ESET och som har optimerats<br />

för att upptäcka datormaskar och trojanska hästar som har skrivits<br />

i ett högnivåprogrammeringsspråk. Med avancerad heuristik får<br />

programmet en betydligt högre identifieringsnivå.<br />

Reklam-/Spionprogram/Andra hot – Den här kategorin innehåller<br />

program som samlar in känslig information om användare utan att de<br />

har gett sin tillåtelse till det. Kategorin innefattar även program som<br />

visar reklammaterial.<br />

Potentiellt farliga program – Potentiellt farliga program är<br />

klassifikationen som används för kommersiell, laglig programvara.<br />

Den innefattar program som fjärråtkomstverktyg, vilket är<br />

anledningen till att det här alternativet är inaktiverat som standard.<br />

Potentiellt oönskade program – Potentiellt oönskade program är<br />

kanske inte menade att vara skadliga, men de kan ändå påverka din<br />

dators prestanda negativt. Sådana program kräver vanligtvis ditt<br />

godkännande för att kunna installeras. Om de finns på din dator<br />

fungerar ditt system annorlunda (jämfört med hur det fungerade<br />

innan du installerade dem). Bland de viktigaste ändringarna är<br />

oönskade popup-fönster, dolda processer som aktiveras och körs,<br />

ökad användning av systemresurser, ändringar i sökresultat och<br />

program som kommunicerar med fjärrservrar.<br />

4.1.6.3 Rensning<br />

Inställningarna för rensning anger hur skannern fungerar när<br />

infekterade filer rensas. Det finns tre rensningsnivåer:<br />

Ingen rensning<br />

Infekterade filer rensas inte automatiskt. Ett varningsfönster visas där<br />

användaren kan välja en åtgärd.<br />

Standardnivå<br />

Programmet försöker automatiskt rensa eller ta bort infekterade filer.<br />

Om det inte är möjligt att välja rätt åtgärd automatiskt visas olika<br />

uppföljningsåtgärder. Uppföljningsåtgärderna visas även om det inte<br />

gick att slutföra en fördefinierad åtgärd.<br />

Strikt rensning<br />

Programmet rensar eller tar bort alla infekterade filer (inklusive<br />

arkivfiler). Det enda undantaget är systemfiler. Om det inte är möjligt<br />

att rensa dem visas ett varningsfönster med förslag på åtgärder.<br />

Varning:<br />

I standardläget tas hela arkivfilen bort endast i de fall då den bara<br />

innehåller infekterade filer. Om det även finns legitima filer tas den<br />

inte bort. Om en infekterad arkivfil identifieras i läget Strikt rensning<br />

tas hela filen bort även om det dessutom finns filer som inte är<br />

infekterade.<br />

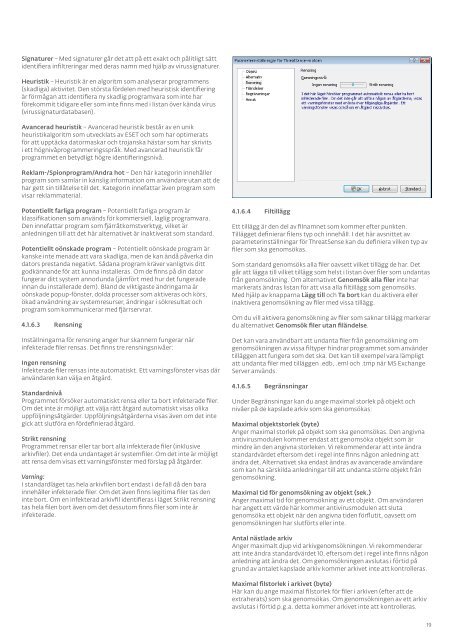

4.1.6.4 Filtillägg<br />

Ett tillägg är den del av filnamnet som kommer efter punkten.<br />

Tillägget definierar filens typ och innehåll. I det här avsnittet av<br />

parameterinställningar för ThreatSense kan du definiera vilken typ av<br />

filer som ska genomsökas.<br />

Som standard genomsöks alla filer oavsett vilket tillägg de har. Det<br />

går att lägga till vilket tillägg som helst i listan över filer som undantas<br />

från genomsökning. Om alternativet Genomsök alla filer inte har<br />

markerats ändras listan för att visa alla filtillägg som genomsöks.<br />

Med hjälp av knapparna Lägg till och Ta bort kan du aktivera eller<br />

inaktivera genomsökning av filer med vissa tillägg.<br />

Om du vill aktivera genomsökning av filer som saknar tillägg markerar<br />

du alternativet Genomsök filer utan filändelse.<br />

Det kan vara användbart att undanta filer från genomsökning om<br />

genomsökningen av vissa filtyper hindrar programmet som använder<br />

tilläggen att fungera som det ska. Det kan till exempel vara lämpligt<br />

att undanta filer med tilläggen .edb, .eml och .tmp när MS Exchange<br />

Server används.<br />

4.1.6.5 Begränsningar<br />

Under Begränsningar kan du ange maximal storlek på objekt och<br />

nivåer på de kapslade arkiv som ska genomsökas:<br />

Maximal objektstorlek (byte)<br />

Anger maximal storlek på objekt som ska genomsökas. Den angivna<br />

antivirusmodulen kommer endast att genomsöka objekt som är<br />

mindre än den angivna storleken. Vi rekommenderar att inte ändra<br />

standardvärdet eftersom det i regel inte finns någon anledning att<br />

ändra det. Alternativet ska endast ändras av avancerade användare<br />

som kan ha särskilda anledningar till att undanta större objekt från<br />

genomsökning.<br />

Maximal tid för genomsökning av objekt (sek.)<br />

Anger maximal tid för genomsökning av ett objekt. Om användaren<br />

har angett ett värde här kommer antivirusmodulen att sluta<br />

genomsöka ett objekt när den angivna tiden förflutit, oavsett om<br />

genomsökningen har slutförts eller inte.<br />

Antal nästlade arkiv<br />

Anger maximalt djup vid arkivgenomsökningen. Vi rekommenderar<br />

att inte ändra standardvärdet 10, eftersom det i regel inte finns någon<br />

anledning att ändra det. Om genomsökningen avslutas i förtid på<br />

grund av antalet kapslade arkiv kommer arkivet inte att kontrolleras.<br />

Maximal filstorlek i arkivet (byte)<br />

Här kan du ange maximal filstorlek för filer i arkiven (efter att de<br />

extraherats) som ska genomsökas. Om genomsökningen av ett arkiv<br />

avslutas i förtid p.g.a. detta kommer arkivet inte att kontrolleras.<br />

19