Användarguide - Eset

Användarguide - Eset

Användarguide - Eset

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

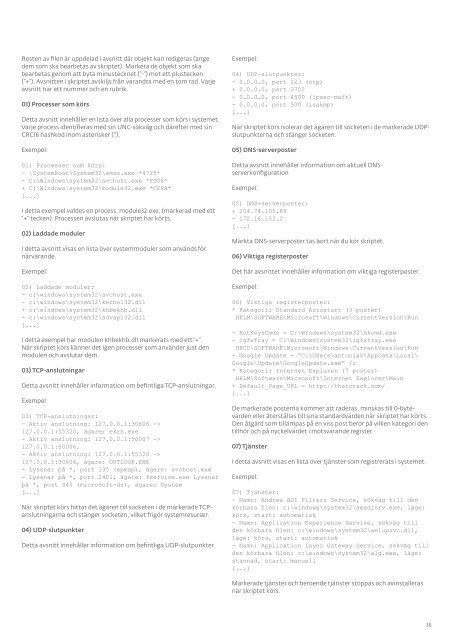

Resten av filen är uppdelad i avsnitt där objekt kan redigeras (ange<br />

dem som ska bearbetas av skriptet). Markera de objekt som ska<br />

bearbetas genom att byta minustecknet (”-”) mot ett plustecken<br />

(”+”). Avsnitten i skriptet avskiljs från varandra med en tom rad. Varje<br />

avsnitt har ett nummer och en rubrik.<br />

01) Processer som körs<br />

Detta avsnitt innehåller en lista över alla processer som körs i systemet.<br />

Varje process identifieras med sin UNC-sökväg och därefter med sin<br />

CRC16 hashkod inom asterisker (*).<br />

Exempel:<br />

01) Processer som körs:<br />

‑ \SystemRoot\System32\smss.exe *4725*<br />

‑ C:\Windows\system32\svchost.exe *FD08*<br />

+ C:\Windows\system32\module32.exe *CF8A*<br />

[...]<br />

I detta exempel valdes en process, module32.exe, (markerad med ett<br />

“+” tecken). Processen avslutas när skriptet har körts.<br />

02) Laddade moduler<br />

I detta avsnitt visas en lista över systemmoduler som används för<br />

närvarande.<br />

Exempel:<br />

02) Laddade moduler:<br />

‑ c:\windows\system32\svchost.exe<br />

‑ c:\windows\system32\kernel32.dll<br />

+ c:\windows\system32\khbekhb.dll<br />

‑ c:\windows\system32\advapi32.dll<br />

[...]<br />

I detta exempel har modulen khbekhb.dll markerats med ett “+”.<br />

När skriptet körs känner det igen processer som använder just den<br />

modulen och avslutar dem.<br />

03) TCP-anslutningar<br />

Detta avsnitt innehåller information om befintliga TCP-anslutningar.<br />

Exempel:<br />

03) TCP‑anslutningar:<br />

‑ Aktiv anslutning: 127.0.0.1:30606 ‑><br />

127.0.0.1:55320, ägare: ekrn.exe<br />

‑ Aktiv anslutning: 127.0.0.1:50007 ‑><br />

127.0.0.1:50006,<br />

‑ Aktiv anslutning: 127.0.0.1:55320 ‑><br />

127.0.0.1:30606, ägare: OUTLOOK.EXE<br />

‑ Lyssnar på *, port 135 (epmap), ägare: svchost.exe<br />

‑ Lyssnar på *, port 2401, ägare: fservice.exe Lyssnar<br />

på *, port 445 (microsoft‑ds), ägare: System<br />

[...]<br />

När skriptet körs hittar det ägaren till socketen i de markerade TCPanslutningarna<br />

och stänger socketen, vilket frigör systemresurser.<br />

04) UDP-slutpunkter<br />

Detta avsnitt innehåller information om befintliga UDP-slutpunkter.<br />

Exempel:<br />

04) UDP‑slutpunkter:<br />

‑ 0.0.0.0, port 123 (ntp)<br />

+ 0.0.0.0, port 3702<br />

‑ 0.0.0.0, port 4500 (ipsec‑msft)<br />

‑ 0.0.0.0, port 500 (isakmp)<br />

[...]<br />

När skriptet körs isolerar det ägaren till socketen i de markerade UDPslutpunkterna<br />

och stänger socketen.<br />

05) DNS-serverposter<br />

Detta avsnitt innehåller information om aktuell DNSserverkonfiguration<br />

Exempel:<br />

05) DNS‑serverposter:<br />

+ 204.74.105.85<br />

‑ 172.16.152.2<br />

[...]<br />

Märkta DNS-serverposter tas bort när du kör skriptet.<br />

06) Viktiga registerposter<br />

Det här avsnittet innehåller information om viktiga registerposter.<br />

Exempel:<br />

06) Viktiga registerposter:<br />

* Kategori: Standard Autostart (3 poster)<br />

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run<br />

‑ HotKeysCmds = C:\Windows\system32\hkcmd.exe<br />

‑ IgfxTray = C:\Windows\system32\igfxtray.exe<br />

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run<br />

‑ Google Update = “C:\Users\antoniak\AppData\Local\<br />

Google\Update\GoogleUpdate.exe” /c<br />

* Kategori: Internet Explorer (7 poster)<br />

HKLM\Software\Microsoft\Internet Explorer\Main<br />

+ Default_Page_URL = http://thatcrack.com/<br />

[...]<br />

De markerade posterna kommer att raderas, minskas till 0-bytevärden<br />

eller återställas till sina standardvärden när skriptet har körts.<br />

Den åtgärd som tillämpas på en viss post beror på vilken kategori den<br />

tillhör och på nyckelvärdet i motsvarande register.<br />

07) Tjänster<br />

I detta avsnitt visas en lista över tjänster som registrerats i systemet.<br />

Exempel:<br />

07) Tjänster:<br />

‑ Namn: Andrea ADI Filters Service, sökväg till den<br />

körbara filen: c:\windows\system32\aeadisrv.exe, läge:<br />

körs, start: automatisk<br />

‑ Namn: Application Experience Service, sökväg till<br />

den körbara filen: c:\windows\system32\aelupsvc.dll,<br />

läge: körs, start: automatisk<br />

‑ Namn: Application Layer Gateway Service, sökväg till<br />

den körbara filen: c:\windows\system32\alg.exe, läge:<br />

stannad, start: manuell<br />

[...]<br />

Markerade tjänster och beroende tjänster stoppas och avinstalleras<br />

när skriptet körs.<br />

35