You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

Način funkcionisanja<br />

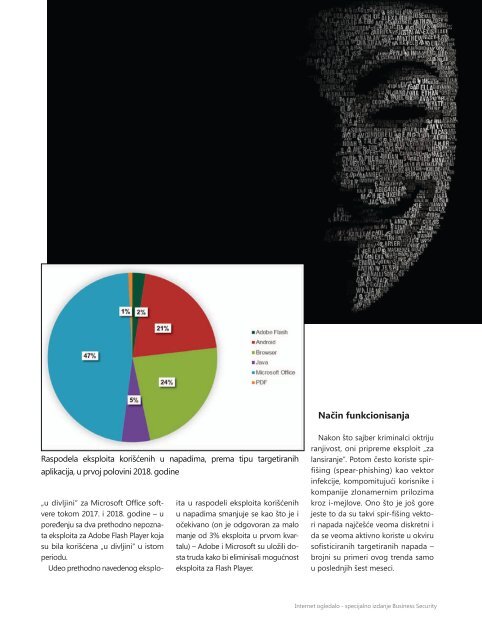

Raspodela eksploita korišćenih u napadima, prema tipu targetiranih<br />

aplikacija, u prvoj polovini 2018. godine<br />

„u divljini“ za Microsoft Office softvere<br />

tokom 2017. i 2018. godine – u<br />

poređenju sa dva prethodno nepoznata<br />

eksploita za Adobe Flash Player koja<br />

su bila korišćena „u divljini“ u istom<br />

periodu.<br />

Udeo prethodno navedenog eksplo-<br />

ita u raspodeli eksploita korišćenih<br />

u napadima smanjuje se kao što je i<br />

očekivano (on je odgovoran za malo<br />

manje od 3% eksploita u prvom kvartalu)<br />

– Adobe i Microsoft su uložili dosta<br />

truda kako bi eliminisali mogućnost<br />

eksploita za Flash Player.<br />

Nakon što sajber kriminalci oktriju<br />

ranjivost, oni pripreme eksploit „za<br />

lansiranje“. Potom često koriste spirfišing<br />

(spear-phishing) kao vektor<br />

infekcije, kompomitujući korisnike i<br />

kompanije zlonamernim prilozima<br />

kroz i-mejlove. Ono što je još gore<br />

jeste to da su takvi spir-fišing vektori<br />

napada najčešće veoma diskretni i<br />

da se veoma aktivno koriste u okviru<br />

sofisticiranih targetiranih napada –<br />

brojni su primeri ovog trenda samo<br />

u poslednjih šest meseci.<br />

Internet ogledalo - specijalno izdanje Business Security