TCP SYN Flood - Attack

TCP SYN Flood - Attack

TCP SYN Flood - Attack

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

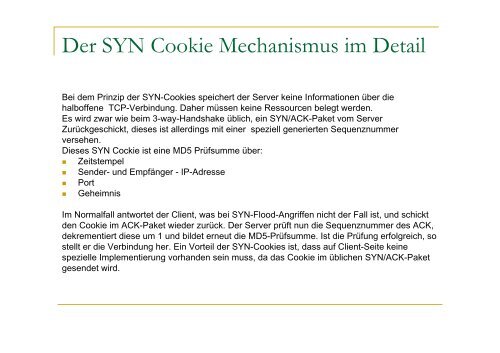

Der <strong>SYN</strong> Cookie Mechanismus im Detail<br />

Bei dem Prinzip der <strong>SYN</strong>-Cookies speichert der Server keine Informationen über die<br />

halboffene <strong>TCP</strong>-Verbindung. Daher müssen keine Ressourcen belegt werden.<br />

Es wird zwar wie beim 3-way-Handshake üblich, ein <strong>SYN</strong>/ACK-Paket vom Server<br />

Zurückgeschickt, dieses ist allerdings mit einer speziell generierten Sequenznummer<br />

versehen.<br />

Dieses <strong>SYN</strong> Cockie ist eine MD5 Prüfsumme über:<br />

• Zeitstempel<br />

• Sender- und Empfänger - IP-Adresse<br />

• Port<br />

• Geheimnis<br />

Im Normalfall antwortet der Client, was bei <strong>SYN</strong>-<strong>Flood</strong>-Angriffen nicht der Fall ist, und schickt<br />

den Cookie im ACK-Paket wieder zurück. Der Server prüft nun die Sequenznummer des ACK,<br />

dekrementiert diese um 1 und bildet erneut die MD5-Prüfsumme. Ist die Prüfung erfolgreich, so<br />

stellt er die Verbindung her. Ein Vorteil der <strong>SYN</strong>-Cookies ist, dass auf Client-Seite keine<br />

spezielle Implementierung vorhanden sein muss, da das Cookie im üblichen <strong>SYN</strong>/ACK-Paket<br />

gesendet wird.