swissitmed

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

1/2020<br />

COVID 19 und die Auswirkungen Medizin 4.0 im Wandel der Zeit IT Security in der Medizin

Premium trifft Effizienz.<br />

Der Volvo V60 Recharge for Business: Mit umfangreicher Premium-<br />

Ausstattung, effizientem Plug-in Hybrid-Antrieb und Energieetikette A.<br />

Die ersten drei Jahre fahren Ihre Mitarbeitenden sogar klimaneutral – dank<br />

unserer Partnerschaft mit myclimate. Ab sofort lieferbar –<br />

zum attraktiven Geschäftskundenpreis.<br />

BUSINESS NETTO:<br />

CHF 49’990.–<br />

Mehr Informationen unter<br />

volvocars.ch/v60-recharge-for-business<br />

Der kalkulierte CO 2 -Ausstoss aus Produktion und den ersten drei Nutzungsjahren wird von Volvo Car Switzerland kompensiert. Volvo V60 Recharge Plug-in Hybrid T6 eAWD AT Inscription 253 +<br />

87 PS/186 + 65 kW. Katalogpreis CHF 80’545.– abzüglich Recharge for Business Bonus CHF 26’706.– = CHF 53’839.– inkl. MwSt./49’990.– exkl. MwSt. Treibstoff-Normverbrauch gesamt:<br />

1,8 l + 15,6 kWh/100 km, CO 2 -Emissionen: 41 g/km. Energieeffizienz-Kategorie: A. Volvo Swiss Premium® Gratis-Service bis 10 Jahre/150 000 Kilometer, Werksgarantie bis 5 Jahre/150 000<br />

Kilometer und Verschleissreparaturen bis 3 Jahre/150 000 Kilometer (es gilt das zuerst Erreichte). Nur für Geschäftskunden. Angebot limitiert auf 400 Einheiten und gültig bis auf Widerruf.<br />

Nur bei teilnehmenden Vertretern. Abgebildetes Modell enthält ggf. Optionen und Zubehör gegen Aufpreis.<br />

A<br />

B<br />

C<br />

D<br />

E<br />

F<br />

G<br />

A

Liebe Leserinnen und<br />

Leser<br />

Die Medizin ist ein Thema das seit Jahrtausenden die Menschheit beschäftigt und<br />

auch in Zukunft beschäftigen wird. So leben zum einen die Menschen immer länger,<br />

es werden jeden Tag neue Techniken eingesetzt und auch geforscht. Ein großer Aspekt<br />

ist aber auch die Forschung sowie die dazugehörige Technologie. Aus diesem<br />

Grunde wurde auch das Magazin SwissITmed ins Leben gerufen. In dieser Fachzeitschrift<br />

dreht sich alles um das Thema Medizin, Forschung und Technologie. Ein<br />

mächtiges Thema in dieser Ausgabe ist zum einen das alt bekannte Thema COVID<br />

19 aber auch die Digitalisierung wird in jeder Ausgabe ein großes Thema sein, sprich<br />

das Thema Medizin 4.0 und zwar von A-Z von der Integration bis zur IT Sicherheit<br />

werden wir alle Themen abdecken sowie auch zukünftige Forschungen. Nun wünsche<br />

ich viel Spaß beim Lesen der ersten Ausgabe von SwissIT med.<br />

Christoph Borer<br />

3

Highlight<br />

COVID 19 und die Auswirkungen auf die<br />

Schweizer Wirtschaft<br />

Von einem auf den anderen Tag hat sich unsere Arbeitsweise<br />

und dadurch die Wirtschaft komplett verändert. Somit stellt<br />

es allen Unternehmern die gleiche Frage: Was wird die Zukunft<br />

bringen und wie sieht dadurch der Alltag zukünftig aus?<br />

Medizin 4.0 im Wandel der Zeit<br />

Die Technologie in der Medizin wird immer komplexer, und in<br />

der Zeit der Digitalisierung wird es auch immer wichtiger schnell<br />

und unkompliziert auf die sensiblen Daten von Patienten zugreifen<br />

zu können. Ein wichtiger Aspekt ist dabei die Digitalisierung<br />

von Patientendaten, die einem hohen Sicherheitsstandard<br />

entsprechen müssen. Doch was bedeutet dies?<br />

IT Security in der Welt der Medizin<br />

Die IT Sicherheit ist eines der wichtigsten Themen in der Medizin,<br />

wenn es um das Thema Digitalisierung geht. Patienten<br />

und ihre sensiblen Daten müssen geschützt werden, doch wie<br />

schützt man diese Daten? Welchen Risiken ist ein medizinisches<br />

Unternehmen ausgesetzt?<br />

4

Inhaltsverzeichnis<br />

Nach Corona: Denkanstösse für Wirtschaft und Politik<br />

Corona-Pandemie: Aktuelle Umfrage zeigt gravierende Sorgen der Schweizer Wirtschaft<br />

Wegen Corona im Home Office ?<br />

Medizin 4.0: Digitale Faszination<br />

Nachhaltig digitalisieren im Pandemie-Zeitalter<br />

Die Digitalisierung wird das Gesundheitswesen radikal verändern<br />

Die Krise als Chance für unser Gesundheitssystem?<br />

Wie leicht und schnell Massenüberwachung in Zeiten der Corona-Krise möglich ist<br />

Überwachungskameras sollen Corona. Erkrankte automatisch erkennen<br />

Cyberangriff auf Krankenhäuser: Wenn Gesundheitseinrichtungen zum Ziel von Hackern werden<br />

Corona-Effekt:Krisensituation befeuert Cybercrime-Aktivitäten<br />

Home Office – aber sicher<br />

KI in der Cybersicherheit – aber auch ein neues Hacker-Tool<br />

Cyberangriffe: Hacker holen sich zunehmend Hilfe von KI<br />

MOBILES NETZ IM ALTENHEIM<br />

Erpresserschreiben auch an Spahn: Hacker greifen in Coronakrise verstärkt Krankenhäuser an<br />

Ford zeigt humanoiden Roboter Digit<br />

Zeitaufgelöste Messung im Datenspeicher<br />

Nutanix und Udacity arbeiten bei Nanodegree-Programm im Bereich Hybrid Cloud zusammen<br />

4-5<br />

6-7<br />

8-10<br />

12-13<br />

14-15<br />

16<br />

18-20<br />

22-23<br />

24<br />

26-27<br />

28<br />

30-31<br />

32-33<br />

34-35<br />

36-37<br />

38-40<br />

42-43<br />

44-45<br />

46-47<br />

5

Highlight<br />

Nach Corona:<br />

Denkanstösse für Wirtschaft und Politik<br />

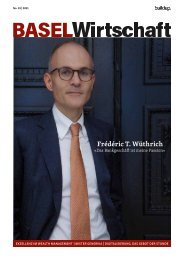

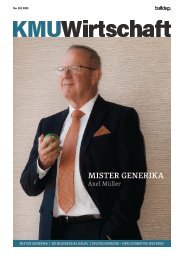

Herr Müller, seit dem Beginn der Corona-Krise sind Gesundheitsexperten<br />

wie Sie in den Medien omnipräsent. Wie schätzen<br />

Sie diesen Boom ein?<br />

Axel Müller: Ich denke, dass die Corona-Krise uns allen den<br />

überragenden Wert der Gesundheit und eines funktionierenden<br />

Gesundheitssystems vor Augen geführt hat.<br />

Die Bewältigung der Pandemie stellt auch die Schweiz vor<br />

grosse Herausforderungen und hier ist Fachexpertise gefragt.<br />

Während insbesondere seit der Finanzkrise Wirtschafts- und<br />

Finanzexperten eine starke Medienpräsenz hatten, stehen nun<br />

aktuell Spezialisten wie Virologen im Mittelpunkt der Aufmerksamkeit.<br />

Da die Krise noch lange nicht ausgestanden ist, wird<br />

dies wohl bis auf Weiteres so bleiben.<br />

Zu welchen Themen beziehen Sie Stellung?<br />

Als Apotheker sind Medikamente mein Fachgebiet, und als<br />

Geschäftsführer des Branchenverbands Intergenerika liegen<br />

Generika, die günstigeren Nachfolgemedikamente, in meinem<br />

Fokus. Wir setzen uns für eine qualitativ hochwertige und gesicherte<br />

Versorgung der Schweizer Bevölkerung mit diesen patentabgelaufenen<br />

Qualitätsarzneimitteln zu günstigen Preisen<br />

ein.<br />

Was uns im Moment besonders besorgt, sind die Lieferengpässe<br />

bei teilweise lebensnotwendigen Medikamenten wie Antibiotika<br />

oder Schmerzmittel. Die eh schon akute Verknappung<br />

– derzeit bestehen hierzulande Lieferengpässe bei über 600<br />

Medikamenten – hat sich im Zuge der Corona-Krise weiter verschärft.<br />

Hier besteht akuter Handlungsbedarf.<br />

Wie kommt es zu diesen Lieferengpässen und welche Lösungsansätze<br />

sehen Sie?<br />

Das Problem liegt vor allem in der hohen Abhängigkeit der<br />

Schweiz und Europas von China als weltweitem Produzenten<br />

von Arzneimittelwirkstoffen begründet. Patentfreie Wirkstoffe<br />

sind über Jahrzehnte hinweg immer mehr zu margenschwachen<br />

„Commodities“ verkommen und so für die Hersteller im hochpreisigen<br />

Europa uninteressant geworden.<br />

Die Corona-Krise ist deshalb als ein Weckruf zu verstehen, dass<br />

wir die Abhängigkeit von der Monopolstellung China`s reduzieren<br />

müssen. Die Repatriierung der Produktion einiger wichtigern<br />

Arzneistoffe Arzneimittelwirkproduktion schätze ich von<br />

nationaler strategischer Bedeutung ein, um die Arzneimittelversorgung<br />

Medikamentenversorgung der Bevölkerung in Krisenzeiten<br />

nachhaltig sicherzustellen.<br />

Aufgrund der teilweise über Jahrzehnte aufgebauten Lieferketten,<br />

kann dies nicht von heute auf morgen geschehen und<br />

sollte im Schulterschluss mit unseren europäischen Nachbarn<br />

erfolgen.<br />

Da dort, vor allem in Deutschland, ähnliche Überlegungen derzeit<br />

laufen, ist das Timing für eine solche „Entente“ wohl ideal.<br />

Ich habe die Idee eines „New Deal“ für Generika-Wirkstoffe zur<br />

Diskussion gestellt, der am runden Tisch mit Vertretern der Politik,<br />

Sschweizer und europäischen Wirkstoffproduzenten und<br />

weiteren Interessensgruppen wie Ärzte, Apotheker und Krankenkassen<br />

ausgearbeitet werden sollte.<br />

Im Übrigen freue ich mich, dass sich mittlerweile Politiker jeglicher<br />

Couleur wie Ruth Humbel, Pascal Couchepin, Christian<br />

Levrat und Regula Rytz oder auch der ehemalige Preisüberwacher<br />

Rudolf Strahm mit ähnlichen Überlegungen äussern.<br />

Wem würde ein solches Vorhaben Nutzen bringen?<br />

Allem voran geht es hier um die Sicherung der Arzneimittelgrundversorgung<br />

der Schweizer Bevölkerung. Für Hersteller<br />

– und darunter befinden sich auch zahlreiche KMU – müssten<br />

interessante Anreize geschaffen werden, um die Wirkstoffproduktion<br />

Produktion einiger essentiellern Wirkstoffe in Europa<br />

wieder fest zu verankern. Zu diesen Anreizen können Steuererleichterungen<br />

oder garantierte Abnahmekontingente zählen.<br />

Langfristig, so bin ich überzeugt, würde der Produktionsstand-<br />

6

ort und das Qualitätssiegel „Made in Switzerland“ gestärkt werden.<br />

Lassen Sie uns auf die Zeit nach der Corona-Pandemie blicken.<br />

Wie wird sich unser Leben verändern?<br />

Wir werden uns mit zahlreichen Veränderungen konfrontiert<br />

sehen, die teilweise jetzt schon Realität sind.<br />

Ich bin davon überzeugt, dass wir allgemein der Gesundheit und<br />

auch der Gesundheitsversorgung wieder einen grösseren Wert<br />

beimessen werden.<br />

Wir müssen mit mehr Vorschriften und Regelungen rechnen,<br />

die unsere Freiheit einschränken werden. Im täglichen Miteinander<br />

werden wir zum Schutz von uns selbst und anderer wohl<br />

von fest etablierten Ritualen wie dem Händeschütteln oder Umarmungen<br />

Abstand nehmen.<br />

Highlight<br />

In vielen Belangen verhalten wir uns fast noch wie unsere Ur-<br />

Vorfahren. Verändert haben sich jedoch unsere Lebensweisen<br />

und die Krankheiten. Heute zählen Kreislauferkrankungen,<br />

Krebs, Diabetes oder Demenz zu den grossen Herausforderungen<br />

unserer Generation. Dass wir gesund alt werden, hat die<br />

Evolution nicht vorgesehen.<br />

Während wir immer älter werden, stellt sich die Frage: Wie<br />

können wir für die zusätzlichen Lebensjahre die Lebensqualität<br />

bezahlbar hochhalten?<br />

Neben dem Fortschritt bei Medikamenten und Therapien liegt<br />

es vor allem in unserer eigenen Verantwortung, durch gesunde<br />

Ernährung, Bewegung und eine ausgewogene Lebensweise<br />

länger gesund zu bleiben. Auch UnternehmenCEO`s, welche<br />

sich als Vorbild aktiv um die Gesundheit ihrer Belegschaft kümmern<br />

– sei es durch gesunde Ernährung, Fitness- oder Therapieangebote<br />

– können hier im Rahmen ihrer gesellschaftlichen<br />

Verantwortung und Unternehmenskultur einen wichtigen Beitrag<br />

leisten.<br />

Wir werden auf die Rückverfolgbarkeit von Produkten mehr<br />

achten. Grundsätzlich werden Produkte und Dienstleistungen<br />

„Made in Switzerland“ zukünftig wieder an Wert gewinnen.<br />

Unternehmen – Konzerne wie KMU gleichermassen – stehen<br />

vor unsicheren Zeiten. Welche einschneidenden Massnahmen<br />

stehen bevor?<br />

Da sich weder Politik noch Wirtschaft im Sinne eines Pandemie<br />

- Notfallplans auf das Corona-Szenario vorbereiten konnten, ist<br />

die Zukunft für Unternehmen höchst ungewiss. Es gibt kein Rezept,<br />

das man aus der Schublade holen kann.<br />

Nach den schnellen Staatshilfen mit Kurzarbeitsentschädigung<br />

und Krediten wird es längerfristig – und da dürfen wir uns nichts<br />

vormachen – zu massiven Einschnitten und auch Entlassungen<br />

in den Unternehmen könnenkommen.<br />

Schon jetzt erleben viele KMU, Freischaffende und Einzelunternehmen<br />

in nie dagewesener Form, wie ihnen die Krise den Boden<br />

unter den Füssen wegzieht, was eine enorme psychische<br />

Belastung bedeutet. Bei Entlassungen in Unternehmen müssen<br />

Vorgesetzte mit Empathie und Feinfühligkeit vorgehen. Nach<br />

dem Motto meines vor geraumer Zeit veröffentlichten Essays<br />

„Sanieren darf nicht krank machen“<br />

darf die Corona-Krise nicht als Ausrede dienen, Mitarbeiter<br />

ohne Würde und einem anständigen Ritual aus dem Unternehmen<br />

hinaus zu komplementieren. Führungskräfte sind gerade<br />

in Zeiten grosser Verunsicherung und Ungewissheit nicht nur<br />

eine wichtige Orientierung, als Repräsentanten des Unternehmens<br />

haben sie dessen Kultur und Werte wie Anstand, Würde<br />

und Fairness vorzuleben.<br />

Die Art und Weise wie Menschen entlassen werden, ist auch<br />

ein wichtiges Signal für die im Unternehmen verbleibenden Mitarbeitenden<br />

– und natürlich für die Kunden des Unternehmens.<br />

Ein weiteres Ihrer Betätigungsfelder ist die menschliche Entstehungsgeschichte.<br />

In Ihrem Vortrag „Der Neandertaler in<br />

uns“ setzen Sie sich mit unserer Evolution zum modernen<br />

Menschen auseinander. Welche Relevanz haben diese Erkenntnis<br />

für uns heute?<br />

Zwei bis 4 vier Prozent unserer Gene stammen vom Neandertaler,<br />

der mit dem der Homo Sapiens zusammen Kinder hattezeugte.<br />

Unser gesamtes archaisches Erbgut hat sich jedoch<br />

noch nicht an unsere moderne Lebensweise angepasst.<br />

Wir leben mit Steinzeitgenen, die nicht an langes Sitzen und<br />

stark zuckerhaltige Nahrung gewohnt sind.<br />

7

Highlight<br />

Corona-Pandemie: Aktuelle Umfrage zeigt<br />

gravierende Sorgen der Schweizer Wirtschaft<br />

Der Wirtschaftsdachverband Economiesuisse hat in einer Mitgliederumfrage ein aktuelles Stimmungsbild der Schweizer Wirtschaft<br />

ermittelt. Die Ergebnisse zeigen, dass sich die Unternehmen angesichts der Corona-Pandemie auf schwierige Monate<br />

einstellen. Viele kämpfen bereits mit Lieferengpässen, Absatzschwierigkeiten und einer verschlechterten Zahlungsmoral im<br />

B2B-Bereich. Die Massnahmen des Bundesrats kommen gerade noch rechtzeitig.<br />

Die aktuelle Umfrage unter den Mitgliedern von Economiesuisse<br />

zeigt, dass die gestern vorgestellten Notmassnahmen<br />

des Bundesrats zur Liquiditätsüberbrückung zielgerichtet und<br />

zweckmässig sind. Die Schweizer Wirtschaft erwartet eine<br />

deutliche Zunahme von Firmen, die in den nächsten zwei Monaten<br />

in Liquiditätsschwierigkeiten geraten. Während heute<br />

bereits rund ein Drittel der Unternehmen Schwierigkeiten haben,<br />

die Liquidität im Betrieb sicherzustellen, wird dieser Anteil<br />

auf sehr hohe rund 50 Prozent ansteigen. Die Massnahmen des<br />

Bundesrats kommen also zur rechten Zeit, um negative Kettenreaktionen<br />

in der Wirtschaft unterbrechen zu können. Das Liquiditätsproblem<br />

akzentuiert sich nicht nur aufgrund sinkender<br />

Absatzzahlen. Etliche Firmen berichten, dass sich die Zahlungsmoral<br />

insbesondere im B2B-Bereich drastisch verschlechtert<br />

hat. Insgesamt ist mit einem deutlichen Anstieg bei den Debitorenverlusten<br />

zu rechnen, was zusätzlich auf die Liquidität<br />

drückt.<br />

Die Umfrage zeigt weitere interessante und gleichzeitig problematische<br />

Sachverhalte:<br />

• Ein grosser Anteil an Unternehmen hat heute bereits<br />

Absatzschwierigkeiten für ihre Produkte und Dienstleistungen<br />

in der Schweiz. Die Umsatzeinbrüche im Vergleich zur Vorkrisenzeit<br />

werden in den nächsten zwei Monaten anhalten, sich<br />

aber nicht weiter verschärfen. Zulieferbetriebe für Gastrounternehmen,<br />

Hotels, Veranstalter, Coiffeursalons usw. sind stark<br />

von behördlichen Verboten betroffen. Die Textilindustrie kann<br />

einen grossen Teil der aktuellen Kollektion nicht mehr verkaufen.<br />

Die gleiche Problematik trifft auf weitere Lieferanten des<br />

Detailhandels zu. Dem Automobilhandel setzt der Produktionsstopp<br />

in Europa zu.<br />

• In den nächsten zwei Monaten steigt der Anteil an<br />

Unternehmen, welche mit Absatzschwierigkeiten im Ausland<br />

konfrontiert sind, von unter einem Drittel auf über einen Drittel.<br />

• Eine ganz ähnliche Entwicklung zeichnet sich beim Bezug<br />

von Vorprodukten ab. Auch hier erwarten die Unternehmen<br />

eine Zunahme der Schwierigkeiten. Lieferengpässe melden Firmen<br />

beispielsweise explizit bei folgenden Produkten: Aromen,<br />

Vitamine, Verpackungsmaterialien, Baumaterialien, Alkohol,<br />

Glycerin, medizinische Güter, Seltene Erden, Magnete.<br />

• Diese Lieferengpässe betreffen Güter aus einer grossen<br />

Zahl von Ländern. Wie in den vergangenen Wochen treten<br />

nach wie vor Lieferverzögerungen von Produkten aus Asien<br />

(China, Japan, Südkorea, Thailand, Indien) auf. Zunehmend treten<br />

aber auch Lieferengpässe bei europäischen Importen auf,<br />

vor allem aus Italien, aber auch aus Polen, Serbien, der Türkei,<br />

Österreich, Frankreich und Deutschland. Und schliesslich sind<br />

teilweise auch Schweizer Lieferanten in Verzug.<br />

• Besonders betroffen ist die Exportindustrie: Es wird<br />

erwartet, dass in zwei Monaten bis zu 85 Prozent aller Exportunternehmen<br />

in der einen oder anderen Form von Lieferengpässen<br />

betroffen sein werden.<br />

• Eine Problematik, die bisher noch weniger im Fokus<br />

stand, stellt sich in der Pharma- und in der Biotechnologiebranche.<br />

Aufgrund der weltweiten Belastung der Spitäler sind<br />

klinische Studien derzeit kaum durchführbar. Die Entwicklung<br />

neuer Medikamente wird gebremst. Dies ist vor allem für zukunftsfähige<br />

Start-ups, die noch keinen Umsatz erzielen, problematisch.<br />

• Sowohl der Anteil der Unternehmen, die Stellen abbauen,<br />

als auch derjenige, die Stellen aufbauen, werden zunehmen.<br />

Allerdings sind die Unternehmen, die in den nächsten<br />

zwei Monaten einen zu hohen Personalbestand erwarten, mit<br />

56 Prozent deutlich stärker vertreten. Demgegenüber rechnen<br />

zehn Prozent der Firmen mit einem Personalmangel. Entsprechend<br />

schliessen fast zwei Drittel der Unternehmen nicht aus,<br />

zumindest teilweise auf Kurzarbeit zurückzugreifen. Entlassungen<br />

werden in den nächsten zwei Monaten von 30 Prozent der<br />

Unternehmen in Betracht gezogen. Gefragt sind jetzt Personen,<br />

8

Highlight<br />

die kurzfristig ihre Stelle wechseln bzw. in anderen Branchen<br />

aushelfen können, wo Personalengpässe bestehen. Vom Personalabbau<br />

sind sowohl die Binnenwirtschaft wie auch der Exportsektor<br />

gleichermassen betroffen.<br />

• Die Eindämmung der Corona-Pandemie bewirkt grossen<br />

wirtschaftlichen Schaden. Die Unternehmen geben im<br />

Durchschnitt an, dass ihr Umsatz krisenbedingt um einen Fünftel<br />

eingebrochen ist. Es wird zudem erwartet, dass sich der Umsatzrückgang<br />

bis in zwei Monaten auf rund einen Drittel erhöht.<br />

UNTERSTÜTZUNG DES BUNDES WIRD POSITIV AUFGENOM-<br />

MEN UND ZUMEIST ALS AUSREICHEND BETRACHTET<br />

SCHUB FÜR DIGITALISIERUNGSPROZESSE<br />

Schliesslich wurden die Unternehmen gefragt, ob sie nicht auch<br />

Positives zu berichten hätten. Häufig erwähnten sie, dass die<br />

Krise einen positiven Einfluss auf die Digitalisierungsanstrengungen<br />

von Unternehmen ausübe. Neben prozesstechnischen<br />

Verbesserungen wurde häufig erwähnt, dass Home Office durch<br />

die Krise salonfähig geworden sei. Vereinzelt profitieren auch<br />

Firmen, die für ausgefallene ausländische Lieferanten einspringen<br />

können. Und einige Unternehmen gehen davon aus, dass<br />

die Supply Chain nach der Krise überprüft wird und Redundanzen<br />

eingebaut werden, um nicht von einzelnen Zulieferern abhängig<br />

zu sein.<br />

Reichen nun die Massnahmen des Bundesrats aus, die akuten<br />

und grossen Probleme in der Schweizer Wirtschaft zu adressieren?<br />

Aufschlussreich ist die Reaktion auf die Bundesrats-Medienkonferenz<br />

vom 20. März 2020, an der ein neues Hilfspaket<br />

im Umfang von zusätzlich 32 Milliarden Franken angekündigt<br />

wurde. Da die Umfrage kurz davor gestartet wurde, haben rund<br />

zwei Drittel der Unternehmen ohne Kenntnis der neu getroffenen<br />

Unterstützungsmassnahmen Stellung bezogen. In einer<br />

ersten Phase stellte die Regierung nämlich erst 10 Milliarden<br />

Franken zur Verfügung. Die späteren Umfrageteilnehmer haben<br />

die Bewertung im Wissen um die massiv aufgestockten<br />

Hilfen des Bundes vorgenommen. Zwischen den zwei Gruppen<br />

zeigen sich signifikante Unterschiede: Etwa die Hälfte der Unternehmen<br />

bezeichnete die Massnahmen des ersten Hilfspakets<br />

der Landesregierung als ausreichend. Nach der Ankündigung<br />

des zweiten Pakets stieg dieser Anteil auf über drei Viertel. Die<br />

überwiegende Zahl der Unternehmen ist also der Meinung, dass<br />

die neuen Massnahmen des Bundesrats nun ausreichend sind,<br />

um die wirtschaftlichen Schäden im Zaum zu halten.<br />

Allerdings rechnet die Schweizer Wirtschaft nicht mit einem<br />

baldigen Ende der Krise. Die Unternehmen schätzen, dass sich<br />

ihre wirtschaftliche Lage frühestens in einem halben Jahr normalisieren<br />

wird. Entscheidend für die aktuelle Einschätzung<br />

ist, dass es zu keinem weitreichenden «Shutdown» kommt. Ansonsten<br />

würden sich die negativen Entwicklungen potenzieren.<br />

Die Unternehmen fordern daher von der Politik, dass sie ihre<br />

Produktion weiterhin aufrechterhalten können.<br />

9

Highlights<br />

Highlight<br />

Quelle: Brigitta Garcia Lopez<br />

Von Constantin Gillies und Stefan Mair<br />

Aufgrund des Coronavirus arbeiten mehr Menschen im Homeoffice – viele zum<br />

ersten Mal. Mit diesen Grundregeln wird das Experiment zum Erfolg.<br />

Wegen Corona im Home Office?<br />

So klappt es!<br />

Mit dieser Nebenwirkung des Coronavirus hat kaum ein Unternehmen<br />

gerechnet: Der Erreger ist dabei, das weltweit grösste<br />

Experiment in Sachen Heimarbeit auszulösen. Um Ansteckungen<br />

zu verhindern, lassen immer mehr Unternehmen ihre Angestellten<br />

nämlich in den eigenen vier Wänden arbeiten. Die<br />

Business-¬Distrikte in Hongkong und Singapur sind bereits verwaist,<br />

ebenso in Mailand. Auch Schweizer Unternehmen bereiten<br />

sich auf virusbedingte Telearbeit vor: «Wir ver¬fügen über<br />

Homeoffice-Optionen sowie über die richtigen Technologien<br />

und Anwendungen, um flexible Arbeitsmodelle zu erleichtern»,<br />

heisst es zum Beispiel von Zurich Versicherungen.<br />

Normalerweise planen Unternehmen den Einstieg ins ¬sogenannte<br />

Remote Working von langer Hand, führen Schulungen<br />

durch, starten Pilotprojekte. All das fällt in der jetzigen Lage<br />

weg, mancherorts heisst es einfach «Ab morgen arbeiten alle<br />

zu Hause». Das könnte gerade für Neulinge zur Heraus¬forderung<br />

werden, denn die vermeintlich lockere Heimarbeit hat ihre<br />

eigenen ¬Regeln und Fallstricke.<br />

«Am schlimmsten ist die Einstellung ‹Die werden das schon irgendwie<br />

machen›», sagt Christian Pirker, Unternehmensbera-<br />

ter aus dem österreichischen Klagenfurt. Er unterstützt Firmen<br />

aus dem DACH-Raum beim Einstieg in virtuelle Teamarbeit und<br />

führt Seminare zum ¬Thema durch. Pirker erlebt häufig, dass<br />

Unternehmen unterschätzen, wie schwierig sich die Kollaboration<br />

auf Distanz im Alltag darstellt. «Die Arbeit im Homeoffice<br />

wirkt nur locker und informell, doch ge¬rade seitens der Führungskräfte<br />

braucht es wesentlich genauere Vorgaben als im<br />

Büro.» Führungsarbeit müsse bewusster und intensiver sein, so<br />

Pirker. «Schliesslich ist es so nicht mehr möglich, nach einem<br />

Meeting jemandem zwei, drei Sätze zuzurufen.»<br />

Prioritäten festlegen<br />

Am wichtigsten ist, dass Heimarbei¬tende klare Ziele bekommen.<br />

Ein virtuelles Team sollte nicht einfach loslaufen, sondern<br />

zunächst genau abstimmen, was es in einem gewissen Zeitraum<br />

erledigen will. Hier sieht Experte Pirker die Führungskräfte<br />

in der Pflicht. «Ist ein Mitarbeiter zum Beispiel für mehrere<br />

Bereiche tätig, sollte die Führungskraft klarmachen, welcher<br />

jetzt Priorität hat.» Prinzipiell braucht jedes virtuelle Team einen<br />

Satz von Regeln für die Zusammenarbeit.<br />

Das klingt zunächst bürokratisch, ist aber unerlässlich, weil<br />

10

schon kleinste Unklarheiten zu Problemen und Ablehnung führen<br />

können. Beispiel Telefon- und Videokonferenzen:<br />

Highlight<br />

Gerade in multinationalen Unternehmen müssen sie so gelegt<br />

werden, dass auch Heimarbeitende aus anderen Zeitzonen problemlos<br />

teilnehmen können (der Slot von 12 bis 14 Uhr mitteleuropäischer<br />

Zeit hat sich bewährt).<br />

Ebenso klare Regeln sollten bei der Durchführung gelten. «Bis<br />

zu drei Teilnehmer können sich noch – mit vornehmer Zurückhaltung<br />

– selbst organisieren, bei mehr sollte es einen Moderator<br />

geben, der mitschreibt und die Meinungen aller Beteiligten<br />

abfragt», empfiehlt Clemens Graf von Hoyos, ein führender Experte<br />

für -Umgangsformen im Geschäftsleben.<br />

Fingerspitzengefühl ist zudem bei der Wahl der richtigen Kommunikationsmittel<br />

gefragt.<br />

Von Hoyos stellt eine einfache Regel auf: Eine E-Mail sollte aus<br />

nicht mehr als drei Absätzen mit jeweils drei Sätzen und einer<br />

abschliessenden Handlungsaufforderung bestehen. Lässt sich<br />

der Sachverhalt nicht in dieser Kürze darstellen, sollte man zum<br />

Telefonhörer greifen.<br />

Reicht das wiederum nicht, ist eine -Videokonferenz angezeigt –<br />

oder besser noch ein persönliches Treffen. Da das in der gegenwärtigen<br />

Lage nicht möglich ist, sei es unter Umständen besser,<br />

eine Entscheidung zu vertagen, meint von Hoyos.<br />

Davon, Kurznachrichtendienste wie Whatsapp kurzerhand<br />

auch geschäftlich zu nutzen, rät der Experte stark ab, unter anderem<br />

aus Sicherheits- und Datenschutzgründen.<br />

«Für die gemeinsame Freizeitgestaltung geht das, aber kundenbezogene<br />

Daten oder Strategisches haben auf Whatsapp nichts<br />

zu suchen.» Ausnahme: Ist ein Kurznachrichtenprogramm<br />

(Messenger) Teil einer Business-Software wie Slack, kann es<br />

auch für Geschäftliches verwendet werden, solange der zu<br />

kommunizierende Sachverhalt nicht zu komplex ist.<br />

Heimarbeitende hören von ihren Kollegen häufig Bemerkungen<br />

wie «Da kannst du ja im Schlafanzug arbeiten».<br />

Experten raten genau von diesem Dresscode ab. «Man muss<br />

sich nicht im Anzug vor den Rechner setzen, aber es sollte schon<br />

ordentliche Kleidung sein», meint Experte von Hoyos. Er nennt<br />

zwei Gründe: Zum einen haben psychologische Untersuchungen<br />

gezeigt, dass Menschen, die formaler gekleidet sind, sich<br />

selbst anders wahrnehmen und auch konzentrierter arbeiten.<br />

Zum anderen besteht immer die Möglichkeit, dass man zu einem<br />

Videocall hinzugezogen wird.<br />

«Dann macht es ¬einen schlechten Eindruck, wenn man ein<br />

schmutziges Unterhemd trägt», lacht von Hoyos, der unter anderem<br />

Schweizer ¬Medizintechnikfirmen und Banken berät.<br />

Der Arbeitsort sollte ebenfalls mit Bedacht gewählt werden:<br />

Profis reservieren für ihre dienstlichen Tätigkeiten einen ¬eigenen<br />

Schreibtisch, der sich an einem Ort befindet, an dem keine<br />

Nebengeräusche ein Telefonat stören können. Werden Videokonferenzen<br />

geführt, sollte darauf geachtet werden, dass der<br />

Hintergrund neutral ist und das Licht dem Arbeitenden ins Gesicht<br />

scheint (sonst droht der sogenannt Scherenschnitteffekt<br />

– man sieht den Konferenzteilnehmer nur als Schatten). «Ich<br />

habe mal erlebt, dass ein Teilnehmer in der Videokonferenz<br />

sein Kind auf dem Schoss hatte», schmunzelt Berater Pirker.<br />

Die Folge in diesem Fall war, dass alle nur noch auf den kleinen<br />

Zuschauer achteten und nicht mehr auf das zu Besprechende.<br />

Die grundsätzliche Empfehlung aller Experten lautet: Daheim<br />

sollte möglichst wie im Büro gearbeitet werden, das heisst zu<br />

11

Highlight<br />

festen Zeiten, am Stück und möglichst ohne lange Pausen. Alle<br />

Kollegen müssen sich darauf verlassen können, dass die Heimarbeitenden<br />

genauso schnell und -zuverlässig ans Telefon gehen<br />

und Mails beantworten, wie wenn sie neben ihnen im Büro<br />

sässen.<br />

Klare Linie ziehen<br />

«Das muss auch gegenüber der Partnerin respektive dem Partner<br />

kommuniziert werden», betont Etikette-Trainer von Hoyos,<br />

«es muss klar sein, dass man eben nicht zwischendurch mal<br />

schnell den Rasen mähen kann.»<br />

Wer das doch tut, riskiert, zwischen Minijobs im Haushalt und<br />

ernsthaften beruflichen Aufgaben zer¬rieben zu werden – und<br />

befördert zudem die Vorurteile der Bürokollegen, die Heimarbeit<br />

für bezahlte Freizeit halten.<br />

Gerade wenn über längere Zeiträume nur per Bildschirm zusammengearbeitet<br />

werden soll, sollte zudem eine klare Linie<br />

zwischen Arbeit und Freizeit gezogen werden. Grosse Unternehmen<br />

haben längst Regelungen dazu formuliert.<br />

In der internen Vorgabe der Swisscom zum Beispiel heisst es:<br />

«Während der Ferien lesen und beantworten Mitarbeitende weder<br />

E-Mails noch sind sie telefonisch erreichbar. In der Abwesenheitsmeldung<br />

ist die Stellvertretung zu regeln (keine Angabe<br />

der eigenen Handynummer).»<br />

ANZEIGE<br />

Daneben stellt der Telekommunikationskonzern klar, dass in<br />

der Zeit vor und nach der Arbeit sowie an Wochenenden und<br />

freien Tagen keine Verpflichtung besteht, E-Mails zu lesen oder<br />

telefonisch erreichbar zu sein. Nur für absolute Notfälle ist eine<br />

Kontaktaufnahme per SMS gestattet.<br />

Warum Home-Office der Firma nützt<br />

Für Unternehmen gibt es neben der Vermeidung von Pendelkilometern<br />

diverse Gründe, die für das Einführen flexibler Arbeitsmodelle<br />

sprechen.<br />

«Es hilft uns bei der Rekrutierung von Fachkräften und dabei,<br />

diese zu behalten», sagt etwa Axa-Sprecherin Christina Ratmoko.<br />

Das Bedürfnis nach Home-Office sei in ihrem Unternehmen<br />

weit verbreitet, und wenn man dies den Mitarbeitenden ermögliche,<br />

erhöhe das selbstverständlich deren Zufriedenheit.<br />

Auch das Arbeiten im Coworking-Space sieht Ratmoko positiv:<br />

«Dort herrscht nochmals eine völlig andere Atmosphäre als zu<br />

Hause oder in der Firma.»<br />

Dieses andere Umfeld könne beispielsweise viel zur Entwicklung<br />

von kreativen Ideen beitragen. Ausserdem sei dort das Ablenkungspotenzial<br />

viel kleiner als etwa zu Hause.<br />

Welche weiteren Vorteile Unternehmen aus flexiblen Arbeitsmodellen<br />

ziehen können, ist unter anderem auf der Website der<br />

Work Smart Initiative zu finden.<br />

12

Highlight<br />

13

Digitalisierung<br />

Medizin 4.0: Digitale Faszination<br />

Die Digitalisierung in der Medizin elektrisiert: Die riesigen neuen<br />

Datenwelten, die technischen Möglichkeiten in der Versorgung<br />

und die Vernetzung von hochspezialisierten Universitätskliniken<br />

mit ländlichen Regionen füllen in den vergangenen Wochen<br />

fast alle Veranstaltungsprogramme: Stiftungen, Verlagshäuser,<br />

gesundheits- wie parteipolitische Kongresse – jeder will dabei<br />

sein, wenn die Welt der Medizin 4.0 Fahrt aufnimmt. Subsumiert<br />

unter dem Begriff „E-Health“ arbeitet die Ärztin oder der Arzt<br />

künftig nur noch mit einem Tablet, die Sprechstunde findet per<br />

Skype statt und der Patient wird zum Datenmanager seiner Untersuchungs-<br />

und Fitnesswerte. Verwaltet und gesichert sind<br />

die Daten riesige Wolken, neu-deutsch Cloud.<br />

Wie vermeintlich schön könnte die neue E-Health-Welt sein –<br />

gäbe es die Probleme der alten Welt nicht: keine stabilen Datenleitungen<br />

in ländlichen Regionen, veraltete Technik in Praxen<br />

und Kliniken, Uraltprobleme bei der Umsetzung und Einführung<br />

der elektronischen Gesundheitskarte (eGK). Gerne verweisen<br />

Skeptiker der Digitalisierung auf das nun zehnjährige<br />

Ringen um die eGK. Ob Konnektoren und Terminals wirklich bis<br />

zum November diesen Jahres in den Testregionen funktionieren,<br />

kann noch keiner sagen. Dafür ist auch die Industrie verantwortlich.<br />

Ein Scheitern eines der weltweit größten Digitalisierungsprojekte<br />

im Gesundheitswesen wäre kein gutes Zeichen<br />

für die scheinbar unbegrenzten Möglichkeiten der Medizin 4.0.<br />

Die Erfahrungen mit der eGK dürfen aber den digitalen Fortschritt<br />

in anderen Bereichen nicht hemmen. Man muss dabei<br />

klug vorgehen: Groß ist die Begeisterung für die zwölf Terabyte<br />

Daten, die zum Beispiel an der Uniklinik Heidelberg jeden Tag<br />

produziert werden. Welch fulminante Rückschlüsse auf die<br />

Versorgung könnte es mit Big-Data geben! Stimmt – könnte.<br />

Denn: Wir sammeln Daten – und sind doch überfordert mit dem<br />

Schatz. Riesige Datenfriedhöfe entwickeln sich so, mahnt Prof.<br />

Dr. med. Max Einhäupl von der Charité. Es fehlt an Menschen,<br />

die die Datenmengen strukturieren und sinnvolle Schlüsse daraus<br />

ziehen können.<br />

Neben Umsetzungsproblemen bei der eGK und den Möglichkeiten<br />

der gigantischen Datenmengen steht das dritte Thema,<br />

das auf Konferenzen elektrisiert: Die Digitalisierungsprojekte in<br />

der Versorgung. Arbeit wird auch in der Medizin künftig ortsunabhängig,<br />

hochspezialisierte Medizin und Forschung wird via<br />

Video-sprechstunde dem Einzelkämpfer auf dem Land zur Verfügung<br />

stehen können. Damit entstehen ganz neue Perspektiven<br />

und Anforderungen für den Arztberuf.<br />

Gescheitert sind all die Konferenzen und Kongresse in den ver-<br />

14

Digitalisierung<br />

gangenen Wochen an einem Punkt: Denjenigen zu finden, der<br />

nun die Entwicklungen voran bringen könnte. Der Ruf nach<br />

Steuergeld und das Schwarze-Peter-Spiel, wer Schuld hat bei<br />

der Einführung der eGK, war allgegenwärtig. Fortschrittliche<br />

Klinikbetreiber werkeln an ihren Insellösungen. Doch auf den<br />

Wettbewerb um die „kleinen hübschen Insellösungen“ setzt<br />

auch das Bun des ge sund heits mi nis ter ium nicht mehr. Die parlamentarische<br />

Staatssekretärin Annette Widmann-Mauz (CDU)<br />

will sie nicht mehr akzeptieren, fordert übergreifende Projekte<br />

und kündigt eine E-Health-Strategie an. Gerade hat die Regierung<br />

ein Digitalisierungsabkommen mit China geschlossen.<br />

Was wirklich fehlt ist Mut – Mut zur Investition in Hard- und<br />

Software sowie in Wissen; aber auch Mut zur Besonnenheit und<br />

zu klugen Schritten bei der Digitalisierung eines so sensiblen<br />

Bereichs wie der Medizin. Auch wenn die Technik fasziniert:<br />

Letztendlich werden in der Medizin immer zwei Menschen aus<br />

Fleisch und Blut aufeinander treffen – und keine Roboter.<br />

15

Digitalisierung<br />

Nachhaltig digitalisieren im Pandemie-Zeitalter<br />

Die Corona-Krise hat die Defizite vieler Unternehmen bei der Digitalisierung deutlich aufgezeigt. Damit bestätigt die aktuelle<br />

Situationauch die Ergebnisse des Investitionsreports 2020 der Deutschsprachigen SAP-Anwendergruppe e. V. (DSAG). Demnach<br />

bewerten 61 Prozent der Umfrageteilnehmer aus der Schweiz ihr Unternehmen als „nicht sehr weit“,wenn es um die<br />

Digitale Transformation geht. Obwohl die Unternehmen rein technologisch bereits einen hohen Digitalisierungsgrad erreicht<br />

haben könnten, zeigt sich jetzt in Krisenzeiten, wie unflexibel sie teilweise sind, z. B. wenn es um Zahlungsverfolgung, Lieferströme<br />

oder die Anpassung der Produktion andie neuen Bedingungen geht. Aus DSAG-Sicht ist ein Grund dafür, dass viele Unternehmen<br />

lediglich auf Prozessebene optimieren, die Geschäftsmodelle jedoch gleich bleiben. „Diese Krise veranschaulicht<br />

nun klar die Folgen aus der Zurückhaltung der Unternehmen in Bezug auf die Digitalisierung. Sie tun sich teilweise schwer, das<br />

geforderte Tempo aufzunehmen und entsprechend zu agieren“, erläutert Christian Zumbach, DSAG-Vorstand für die Schweiz.<br />

Die Folge: Zahlungs- und Warenströme sowie Kundenverhältnisse brechen in sich zusammen. Aus DSAG-Sicht zeigen sich hier<br />

auch die Folgen kurzfristiger Bestrebungen zur Gewinnmaximierung, eingefahrener Marktkanäle und fehlender Markttransparenz.<br />

„Darüber hinaus hat sich die Welt der Echtzeitprozesse verändert. Es genügt nicht mehr, das eigene Angebot zu optimieren.<br />

Vielmehr gewinnen intelligente Netzwerke aus Lieferanten und Partnern sowie übergreifende Prozessabläufe und<br />

gemeinsame Datennutzung an Bedeutung“, so Otto Schell, stellvertretender DSAG-Vorstandsvorsitzender. Daher seien die<br />

Unternehmen, die sich bereits frühzeitig mit vernetzen Modellen, künstlicher Intelligenz oder Blockchain auseinander gesetzt<br />

hätten, jetzt vielleicht im Vorteil. Denn: Digitale Prozesse und Geschäftsmodelle sind zumeist effizienter und bilden die Voraussetzung<br />

dafür, in einem sich wandelnden Markt erfolgreich zu sein.<br />

„Diese Krise veranschaulicht nun klar die Folgen aus der<br />

Zurückhaltung der Unternehmen in Bezug auf die Digitalisierung.<br />

Sie tun sich teilweise schwer, das geforderte Tempo<br />

aufzunehmen und entsprechend zu agieren“, erläutert<br />

Christian Zumbach, DSAG-Vorstand für die Schweiz. Die Folge:<br />

Zahlungs- und Warenströme sowie Kundenverhältnisse<br />

brechen in sich zusammen. Aus DSAG-Sicht zeigen sich hier<br />

auch die Folgen kurzfristiger Bestrebungen zur Gewinnmaximierung,<br />

eingefahrener Marktkanäle und fehlender Markttransparenz.<br />

„Darüber hinaus hat sich die Welt der Echtzeitprozesse<br />

verändert. Es genügt nicht mehr, das eigene<br />

Angebot zu optimieren. Vielmehr gewinnen intelligente Netzwerke<br />

aus Lieferanten und Partnern sowie übergreifende Prozessabläufe<br />

und gemeinsame Datennutzung an Bedeutung“,<br />

so Otto Schell, stellvertretender DSAG-Vorstandsvorsitzender.<br />

Daher seien die Unternehmen, die sich bereits frühzeitig mit<br />

vernetzen Modellen, künstlicher Intelligenz oder Blockchain<br />

auseinander gesetzt hätten, jetzt vielleicht im Vorteil. Denn:<br />

Digitale Prozesse und Geschäftsmodelle sind zumeist<br />

effizienter und bilden die Voraussetzung dafür,<br />

in einem sich wandelnden Markt erfolgreich zu sein.<br />

Aufschübe bei S/4HANA-Einführungen denkbar<br />

Hinsichtlich geplanter SAP-Projekte wie S/4HANA-Einführungen<br />

rechnet die DSAG damit, dass es zu Verschiebungen und<br />

Stopps kommen wird – auch da die Projektmitarbeiter von Kurzarbeit<br />

oder anderen internen Massnahmen betroffen sein<br />

können. „Derartige Ausnahmesituationen können durchaus<br />

dazu führen, dass Zahlungsziele und damit Projekttermine hinausgezögert<br />

werden. Es wird aber auch nicht ausbleiben, dass<br />

die eine oder andere Organisation gleich ihre gesamte Strategie<br />

auf den Prüfstand stellt“, beschreibt Christian Zumbach.<br />

Darüber hinaus erwartet die DSAG, dass vielfach die Diskussion<br />

On-Premise versus Cloud wieder angeregt wird. „Das wäre<br />

durchaus möglich, da SAP im April ihre Umsatzprognosen<br />

korrigiert hat. Gerade die üblicherweise gewinnträchtigen Software-Lizenzen<br />

gingen im ersten Quartal um 31 Prozent zurück“,<br />

kommentiert Christian Zumbach. Wie jedes andere Unternehmen<br />

auch, muss SAP sich der aktuellen Situation stellen.<br />

„Aus DSAG-Sicht ist es interessant zu beobachten, wie SAP hier<br />

agieren wird. Zu erwarten ist, dass das Unternehmen sein Profil<br />

schärft und schneller Proof-of- Concepts bereitstellt, damit Organisationen<br />

und Partner schnellstmöglich ihre Entscheidungsprozesse<br />

anstossen können“, erläutert Otto Schell. Bezogen auf<br />

16

Digitalisierung<br />

SAP- Projekte empfiehlt die Interessenvertretung ihren Mitgliedsunternehmen<br />

jetzt vor allem auf Basis der unterschiedlichen<br />

Parameter permanent zu planen, um Projektstaus zu vermeiden.<br />

Die DSAG rät Unternehmen, entsprechenden Projekten<br />

einen strategischen Status zu geben. „Auf diese Weise werden<br />

sie in der Geschäftsführung sichtbar und in die Gesamtarchitektur<br />

eingebunden. Zudem lässt sich die Zeit nutzen, um festzulegen,<br />

wo gewohnte Wege weitergegangen und wo andere einschlagen<br />

werden sollen“, sagt Otto Schell.<br />

DSAG befürwortet wirtschaftliche Massnahmen<br />

des Bundesrates<br />

Bezogen auf die wirtschaftlichen Massnahmen des Bundesrates<br />

ist die DSAG davon überzeugt, dass das Ziel, das Gesundheitssystem<br />

nicht zu überlasten und damit dessen hohen Standard<br />

zu halten, Priorität haben sollte. Gleichzeitig ist es aus<br />

DSAG-Sicht wünschenswert, dass Bund und Kantone sich<br />

schnell und kontinuierlich abstimmen, um trotz föderalistischer<br />

Strukturen eine einheitliche Linie zu fahren. Insgesamt zeigt<br />

die Pandemie, dass Diskussionen z. B. über die Ausweitung<br />

künstlicher Intelligenz, konsequenter geführt werden sollten.<br />

Strukturiertes Anfahren im Vordergrund<br />

Nach der Pandemie wird aus Sicht der DSAG ein strukturiertes<br />

Anfahren für die Unternehmen im Vordergrund stehen. „Es wird<br />

vor allem darauf ankommen, Umsatzverluste möglichst gering<br />

zu halten und, soweit als möglich, Vorsorge zu treffen für das<br />

nächste Geschäftsjahr“, kommentiert Christian Zumbach und<br />

ergänzt:<br />

„Als Anwendervereinigung sehen wir in allen Branchen und Bereichen<br />

verschiedene Herangehensweisen, damit zu gegebener<br />

Zeit die betriebliche Normalität wieder einkehren kann. Neue<br />

digitale Geschäftsmodelle dürften aktuell eher weniger auf den<br />

Agenden stehen.“ Das resultiere auch daraus, dass Massnahmen<br />

wie Kurzarbeit, um Gewinne und Verluste zumindest auszugleichen,<br />

noch eine gewisse Zeit dominieren werden.<br />

Daneben werden Unternehmen voraussichtlich Investitionen<br />

verschieben und neu bewerten, da die nötigen Mittel nicht mehr<br />

verfügbar sein werden. „Daher ist die Gefahr gross, dass insbesondere<br />

Transformationsprojekte, die erstmal wirtschaftlich<br />

nicht attraktiv sind, hinten angestellt werden. Somit ist zu befürchten,<br />

dass die Situation bei einer neuen Krise ähnlich sein<br />

wird und sich dies auch in den Budgets für 2021 widerspiegelt“,<br />

prognostizieren die beiden DSAG-Vorstände. Insgesamt rät der<br />

Interessenverband seinen Mitgliedsunternehmen vor dem Hintergrund<br />

bestehender Krisen oder noch kommender Herausforderungen<br />

in einer Welt zunehmend autonomer Prozesse, in<br />

neuen Geschäftsmodellen zu denken.<br />

Über die DSAG<br />

Die Deutschsprachige SAP-Anwendergruppe e. V. (DSAG) ist<br />

einer der einflussreichsten Anwenderverbände der Welt. Mehr<br />

als 60‘000 Mitglieder aus über 3‘500 Unternehmen bilden ein<br />

starkes Netzwerk, das sich vom Mittelstand bis zum DAX-Konzern<br />

und über alle wirtschaftlichen Branchen in Deutschland,<br />

Österreich und der Schweiz (DACH) erstreckt. Auf Basis dieser<br />

Reichweite lassen sich fundierte Einblicke in die digitalen Herausforderungen<br />

im DACH-Markt gewinnen. Die DSAG nutzt<br />

diesen Wissensvorsprung, um die Interessen der SAP-Anwender<br />

zu vertreten und ihren Mitgliedern den Weg in die Digitalisierung<br />

zu ebnen. Die DSAG betreut in der Schweiz über 240<br />

Mitgliedsfirmen und mehr als 3‘200 Mitgliedspersonen.<br />

Weitere Infos:<br />

www.dsag-ev.ch, www.dsag.at, www.dsag.de<br />

17

Cyber Digitalisierung Security<br />

Die Digitalisierung wird das Gesundheitswesen<br />

radikal verändern<br />

Von Alessandro Stasolla<br />

Das elektronische Patientendossier (EPD) kommt. Bis April<br />

2020 müssen die Schweizer Kliniken dieses einführen. Es wird<br />

noch einiges an Kommunikations- und Marketinganstrengungen<br />

brauchen, um Bedenken der Patienten zu zerstreuen. Doch<br />

das EPD wird die Digitalisierung im Gesundheitsbereich massiv<br />

vorantreiben.<br />

Informationen über die Gesundheit sind sehr persönlich. Es ist<br />

verständlich, dass man solche sensiblen Daten nicht breiten<br />

Kreisen zugänglich machen will. Patientinnen und Patienten<br />

fürchten sich nicht in erster Linie von Hackern, sondern dass<br />

die Krankenkasse oder gar Arbeitgeber Zugang zu den gespeicherten<br />

Daten erhalten könnten, wie die Konsumentensendung<br />

«Espresso» von Radio SRF kürzlich berichtete. Das ist jedoch<br />

ausgeschlossen. «Der Zugriff ist nur für Personen erlaubt, die<br />

als Behandelnde mit den Patienten direkt in Kontakt sind», betonte<br />

Adrian Schmid, der Projektleiter bei eHealth Schweiz, der<br />

Kompetenz- und Koordinationsstelle von Bund und Kantonen,<br />

in der Radiosendung. Beim Datenschutzbeauftragten des Bundes<br />

heisst es, das EPD müsse freiwillig sein, und die Patienten<br />

müssten selbst entscheiden können, was in diesem Dossier<br />

festgehalten wird und wer das sehen darf.<br />

Keine einheitliche Lösung<br />

Das EPD erlaubt sowohl Patientinnen und Patienten wie Gesundheitsfachpersonen<br />

schnellen und einfachen Zugriff zu<br />

den gesammelten privaten Gesundheitsdaten. Bisher wurden<br />

und werden solche Informationen dort, wo man sich behandeln<br />

liess, festgehalten. Oft noch auf Papier, etwa vom Arzt von<br />

Hand gekritzelt. Bei Spitalaufenthalten werden dort Dossiers<br />

angelegt. Physiotherapeuten haben Unterlagen. Bei der Apotheke<br />

liegen Dokumente. All diese Informationen sind zwar<br />

schon heute oft in Computern erfasst, aber es gibt keinen Überblick<br />

über alle gesundheitsrelevanten Informationen.<br />

Vorteile des elektronischen Patientendossiers<br />

Die Zusammenfassung aller Informationen und Dokumente im<br />

Zusammenhang mit der Gesundheit in einem digitalen Dossier<br />

ermöglicht einen unkomplizierten Informationsfluss beispielweise<br />

zwischen dem Hausarzt – sofern dieser sich dem System<br />

anschliesst, vorgeschrieben ist das für ihn (noch) nicht – und<br />

dem Spital oder zwischen anderen Fachpersonen im Gesundheitsbereich<br />

und den Patienten. Letztere sollen auch immer<br />

die volle Kontrolle über die Zugriffsrechte haben; ohne Einverständnis<br />

dürfen die Daten nur in Notfällen eingesehen werden.<br />

Bedenken von Patienten<br />

18<br />

Etwas unübersichtlich ist die Situation bezüglich des EPD, weil<br />

es nicht eine einheitliche Lösung dafür gibt. Insgesamt dürfte<br />

es etwa zehn verschiedene Anbieter geben, darunter private<br />

wie staatliche Unternehmen. Gross in dieses Geschäft eingestiegen<br />

ist die Swisscom, die sich rühmt, für die Betriebsgesellschaft<br />

Axsana AG «die Infrastruktur für 13 Kantone mit mehr<br />

als der Hälfte der Bevölkerung und damit für den grössten Teil<br />

der Schweizer» sicherzustellen. Die Post ist unter anderen mit<br />

dem Pionierkanton Genf, der das EPD schon 2013 eingeführt<br />

hat, und dem Tessin im Geschäft. Es werden nun kantonale und<br />

teils interkantonale Gemeinschaften bzw. sogenannte Stammgemeinschaften<br />

gebildet. Diese müssen strikte rechtliche Vorgaben<br />

erfüllen und sich offizielle zertifizieren lassen.<br />

Digitalisierungsschub im Gesundheitswesen<br />

Das elektronische Patientendossier werde die Betreuung der<br />

Patienten markant verbessern, ist Antoine Hubert, Delegierter<br />

des Verwaltungsrates der Privatklinikgruppe Swiss Medical<br />

Network überzeugt. Die Digitalisierung bringe dem Gesundheitsbereich<br />

einen Effizienzschub, sagte er schon 2017 gegenüber<br />

dem «ceo Magazin» von PwC. «Die Digitalisierung wird<br />

die Beziehung Patient–Pflegepersonal–Leistungserbringer verändern»,<br />

sagte er 2018 im Magazin «Privatkliniken Schweiz».<br />

«Neue Akteure wie Apple, Google, Amazon oder Migros werden<br />

innovative Gesundheitsdienste zu wettbewerbsfähigen Preisen<br />

anbieten. Die Diagnosen werden automatisiert und der Arztberuf<br />

wird sich radikal verändern.»

Cyber Security

Digitalisierung<br />

Die Krise als Chance für unser<br />

Gesundheitssystem?<br />

Das Coronavirus (genauer SARS-CoV-2) hat unser Leben in<br />

kürzester Zeit verändert. Die langfristigen Auswirkungen auf<br />

unsere Wirtschaft und unser Zusammenleben sind noch nicht<br />

vollständig abschätzbar.<br />

Doch schon jetzt lässt sich erkennen, wie unser Gesundheitssystem<br />

die Krise bewältigt hat und wo es Schwachstellen<br />

gibt. Wir haben uns Gedanken gemacht, wie und an welchen<br />

Stellen die Digitalisierung hier helfen kann – kurzfristig, aber<br />

auch auf lange Sicht.<br />

Mediziner gehen davon aus, dass SARS-CoV-2, ähnlich wie die<br />

Grippe, bei uns endemisch werden wird. Es wird also vom Gelegenheitsbesucher<br />

zum Dauergast, der in regelmäßigen Abständen<br />

immer wieder auftauchen wird. Wir müssen also aktuell<br />

davon ausgehen, dass auch in Zukunft Krankheitserreger wie<br />

SARS-CoV-2 einen großen Einfluss auf unseren Alltag haben<br />

werden und sollten darauf vorbereitet sein.<br />

Bei einer Virus-Pandemie richten sich alle Augen auf das Gesundheitswesen.<br />

Hierbei bestätigt die aktuelle Krise, was in<br />

Deutschland das Bundesministerium für Wirtschaft und Energie<br />

bereits 2018 festgestellt hat: dieser Bereich zählt bei der<br />

Digitalisierung eher zu den Schlusslichtern. Die Gründe hierfür<br />

sind vielfältig – der hohe Grad der Regulierung dürfte einer der<br />

wichtigeren sein.<br />

Dabei könnte die Digitalisierung unser Gesundheitswesen deutlich<br />

effektiver machen – in aktuellen aber vor allem auch in zukünftigen<br />

Krisensituationen. Wir haben einige Bereiche des<br />

Gesundheitssystems unter dem Einfluss der aktuellen Krise beleuchtet<br />

und skizzieren mögliche Wege in eine digitalere und<br />

bessere Zukunft. In diesem ersten Teil beschäftigen wir uns mit<br />

den Hausarztpraxen bzw. der ambulanten Versorgung sowie<br />

den Krankenhäusern bzw. der stationären Versorgung. Im zweiten<br />

Teil befassen wir uns mit den Medizintechnikherstellern,<br />

den Laboren bzw. der Diagnostik und der Pharmaindustrie.<br />

Hausarztpraxen bzw. ambulante Versorgung<br />

Patienten, die „normale“ Erkrankungen haben, können in Zeiten<br />

einer Pandemie nicht vor Ort in der Praxis ihres Hausarztes<br />

versorgt werden. Obwohl einige Notfälle per Telefon abgeklärt<br />

werden können, fehlen wichtige diagnostische Werkzeuge. Es<br />

ist zu befürchten, dass sich dadurch viele Therapien verzögern<br />

und damit höhere Kosten für das Gesundheitssystem verursachen.<br />

Deshalb sehen wir an der Basis des Gesundheitssystems<br />

den größten Hebel für digitale Lösungen.<br />

Kurzfristig: Besserer Datenschutz für Arztgespräche<br />

per Video<br />

Eine kurzfristige und günstige Lösung stellt das Arztgespräch<br />

per Video dar. Viele Ärzte sind bereits zwischenzeitlich auf Video-Portale<br />

ausgewichen, um zumindest einen visuellen Eindruck<br />

ihrer Patienten zu erhalten. Vitalwerte wie Blutdruck,<br />

Puls und Lungengeräusche lassen sich so allerdings nicht zuverlässig<br />

erheben. Immerhin bekommt der behandelnde Arzt<br />

zumindest einen ersten Eindruck vom Patienten und kann unter<br />

Umständen bereits erste Therapieschritte einleiten. Die Kassenärztlichen<br />

Vereinigungen in der Schweiz haben diesbezüglich<br />

bereits reagiert und die Begrenzungsregelungen für Video-<br />

20

Digitalisierung<br />

Konsultationen aufgehoben. Leider sind viele Arztpraxen noch<br />

nicht mit der notwendigen Technologie ausgestattet. Es fehlt<br />

oft an Kameras für die Arbeitsrechner und an entsprechender<br />

Video-Chat Software.<br />

In einem Patienten-Arzt Gespräch werden in der Regel vertrauliche<br />

Informationen ausgetauscht. Deshalb kommen die gängigen<br />

Video-Portale (Skype, Zoom ect.) nur dann in Frage, wenn<br />

der Patient schriftlich darüber informiert wurde, dass das Datenschutzgesetz<br />

eventuell nicht eingehalten wird und er seine<br />

Zustimmung dazu gibt. Ein Alternative stellen zertifizierte und<br />

kostenfreie Video-Dienste wie zum Beispiel von Health Info Net<br />

AG (HIN) dar. Für Fortbildungen über Video können hingegen<br />

die gängigen Portale genutzt werden.<br />

Mittelfristig: Einbindung in die Abrechnungssyste<br />

Video-Konsultation gekoppelt mit einer automatisierten Dokumentation<br />

durch Spracherkennung und einer soliden Absicherung<br />

mit moderner Verschlüsselung wird mittelfristig viele<br />

Arztbesuche ersetzen. Die automatisierte Verknüpfung der so<br />

erzeugten Dokumentation mit den Abrechnungssystemen wird<br />

einen weiteren Zugewinn an Produktivität mit sich bringen und<br />

das nicht nur in Krisensituationen. So haben Ärzte insgesamt<br />

mehr Zeit für die wichtigen Themen bei der Behandlung.<br />

Dazu kommt: Viele modernen Diagnosegeräte sind bereits mit<br />

Technologien ausgestattet, die eine Übertragung von Daten an<br />

ein Smartphone oder direkt ins Internet erlauben. Trotz der verfügbaren<br />

Verbindungstechnologie ist die Integration der Geräte<br />

in die bestehende IT-Infrastruktur allerdings bisher noch nicht<br />

sonderlich fortgeschritten. Aus unserer Sicht ist das ein sehr interessanter<br />

Ansatzpunkt. Mit einer zusätzlichen Integration der<br />

Gerätedaten in eine elektronische Patientenakte würde auch<br />

hier der Aufwand für die Dokumentation deutlich sinken.<br />

Langfristig: Entlastung durch KI-basierte Lösungen<br />

Viele Spezialärzte mussten während Corona ihre Praxen mangels<br />

Nachfrage ebenfalls schließen. Deshalb waren und sind<br />

viele Hausarztpraxen mit Fällen konfrontiert, die sie normalerweise<br />

an Kliniken oder Spezialisten überwiesen hätten. Hier<br />

könnten Gesundheitsanwendungen auf Basis von künstlicher<br />

Intelligenz dabei helfen, Wissens- oder Erfahrungslücken zu<br />

schließen. Die Apps sind dabei dafür konzipiert, Ärzte bei ihrer<br />

Arbeit zu unterstützen und nicht, diese zu ersetzen – AI als<br />

«Augmented Intelligence». Eine weitere spannende Idee ist es,<br />

die ersten Schritte der Anamnese über einen Chat-Bot zu führen.<br />

Hier gibt es bereits erste vielversprechende Ansätze die<br />

zeigen, dass solche KI-basierten Lösungen die Effizienz des Gesundheitssystems<br />

«an der Front» deutlich verbessern können.<br />

Unklar ist allerdings, ob die nötige Akzeptanz für solche Lösungen<br />

bei den niedergelassenen Ärzten und in der Bevölkerung<br />

heute schon gegeben ist.<br />

Krankenhäuser / stationäre Versorgung<br />

Krankenhäuser sind die neuralgischen Punkte während einer<br />

Pandemie. Steigt die Hospitalisierungsrate über die Intensivkapazität<br />

eines Landes, kommt es zum Kollaps. Viele Massnahmen<br />

während der Corona-Krise hatten nur ein Ziel: Eine Überlastung<br />

der Krankenhäuser zu verhindern. Wäre es möglich die<br />

Kapazitäten der Krankenhäuser effizienter auszunutzen und<br />

flexibler zu steuern, könnte man die Maßnahmen zur Eindämmung<br />

eines Virus deutlich weniger drastisch gestalten.<br />

Kurzfristig: Patientenverfügung per Tablet<br />

Die Aufklärung und Information der Patienten und Angehörigen<br />

nimmt sehr viel Zeit in Anspruch, gerade dann, wenn die<br />

Sprache zur Barriere wird. Auf einer App könnten die wichtigsten<br />

Fragen beantwortet werden. Eine einfache, automatische<br />

Übersetzung sowie die Möglichkeit für die Spitäler, gewisse Inhalte<br />

selbst zu ergänzen wären hilfreich. Weiterhin haben viele<br />

Patienten keine Patientenverfügung oder sie liegt zu Hause.<br />

21

Digitalisierung<br />

Da während einer Pandemie keine Angehörigen im Krankenhaus<br />

zugelassen werden, sind gerade ältere Menschen häufig überfordert.<br />

Eine App auf einem Tablet, welche mit altersgerechten<br />

Infoblöcken und Videos bei der Beantwortung der wichtigsten<br />

Fragen hilft, könnte hier einen großen Mehrwert schaffen. Die<br />

App könnte den entstehenden Text per E-Mail zur Kontrolle an<br />

die Angehörige senden. Das Spital erhält dann einen elektronischen<br />

Auszug mit den wichtigsten Anweisungen zur Ablage im<br />

Krankenhaus-Informationssystem. Mit modernen Low-Code-<br />

Ansätzen, wie zum Beispiel Mendix von Siemens, können solche<br />

Apps kurzfristig und mit wenig Aufwand erstellt werden.<br />

Mittelfristig: Digitale Checklisten und<br />

Kommunikationssysteme<br />

Das Betreten und Verlassen von Quarantänestationen, die oft<br />

als Unterdrucksystem realisiert sind, ist für das Personal sehr<br />

aufwändig. Das benötigte Material muss eingeschleust und gereinigt<br />

werden. Wird etwas vergessen, muss der gesamte Prozess<br />

wiederholt werden. Oft werden innerhalb der Quarantänestationen<br />

Notizen handschriftlich angefertigt und können dann<br />

ausserhalb nicht mehr weitergereicht werden. Hier würden<br />

digitale Checklisten und eine digitalisierte Kommunikationslösungen<br />

dabei helfen die physischen Grenzen der Quarantänestationen<br />

effizient zu überwinden.<br />

Als die Hospitalisierungen während der Corona-Krise auf dem<br />

Höhepunkt waren, wurde schnell klar, dass die Personaldisposition<br />

in den Krankenhäusern an ihre Grenzen stösst. Digitale<br />

Einsatzplanungsplanungswerkzeuge, die Paradigmen aus der<br />

agilen Welt, wie Kanban und Scrum berücksichtigen, könnten<br />

hier eine Lösung bieten. Für eine kurzfristige Umsetzung könnten<br />

Standardwerkzeuge, die bereits zur Verwaltung von Tickets<br />

in der Softwarewartung eingesetzt werden, für einen Einsatz im<br />

Krankenhaus umkonfiguriert werden.<br />

Langfristig: Onboarding-Apps und Robotik-Systeme<br />

Die Aufnahme im Spital ist ein kritischer Prozessschritt bei<br />

einer Pandemie. Die Triage der Patienten erfordert viel Personal,<br />

welches über eine gewisse medizinische Grundausbildung<br />

verfügen muss. Dieses Personal steht dann nicht für die medizinische<br />

Versorgung innerhalb des Spitals zur Verfügung. Wir<br />

kennen aus anderen Branchen bereits Onboarding-Apps, die<br />

die Effizienz bei der Triage deutlich erhöhen könnten. Hier wird<br />

das zuständige Personal von einem Software-System durch<br />

die Prozesse geleitet und die aufgenommen Daten werden<br />

automatisch an das Krankenhaussystem weitergeleitet. Aber<br />

Achtung: da diese Software-Lösung in den Behandlungspfad<br />

eingreift und dadurch potenziell das Leben von Patienten gefährden<br />

kann, muss sie unter Berücksichtigung von geltenden<br />

Medizin-Normen entwickelt werden. Die Entwicklung solcher<br />

Unterstützungssysteme wird also noch etwas Zeit in Anspruch<br />

nehmen.<br />

Die Patienten, die mit COVID-19 auf der Intensivstation hospitalisiert<br />

waren, hatten mit überdurchschnittlich langen Liegezeiten<br />

zu kämpfen. Das ist auch für das Pflegepersonal eine große<br />

Herausforderung, da die Patienten rund um die Uhr betreut und<br />

mehrfach gewendet werden müssen. Teilweise sind dafür 4-5<br />

Personen notwendig. Die Beatmung in Bauchlage ist hierbei<br />

eine besondere Herausforderung. Technische Hilfsmittel und<br />

Assistenzsysteme könnten die Pflegekräfte hierbei unterstützen.<br />

Kooperative und sichere Robotik-Systeme sind in anderen<br />

Branchen bereits weit verbreitet. Aus unserer Erfahrung sind<br />

bei der Entwicklung solcher Hilfsmittel neben den regulatorischen<br />

Vorgaben besonders die Bedürfnisse der Pflegekräfte –<br />

also der Nutzer – entscheidend.<br />

22

Wartungen und Reparaturen von Autos können ganz schön ins Geld gehen.<br />

Zudem kosten sie viel Zeit für Abklärungen und Papierkram.<br />

Als KMU brauchen Sie eine schlanke Administration mit wenig Aufwand. Das gilt auch für Ihre<br />

Mobilität. Mit Full-Service-Leasing müssen Sie sich nie mehr um Ihre Autos kümmern. Unsere<br />

Lösung kombiniert die Finanzierung Ihrer Autos mit allen benötigten Verwaltungs- und Serviceleistungen.<br />

Im Paket inbegriffen sind nicht nur alle Wartungs- und Reparaturarbeiten inklusive Pannendienst<br />

und allfällige Ersatzfahrzeuge. Auch Fahrzeugsteuer, Versicherungen, Reifen und das<br />

Handling der Treibstoffkosten – für Sie mit einem praktischen Tankkarten-Set – sind dabei.<br />

Unser Gesamtpaket bietet Ihnen eine komfortable Lösung aus einer Hand mit einer planbaren<br />

und attraktiven Finanzierung.<br />

Alles, was Sie noch tun müssen, ist tanken…<br />

… aber besuchen Sie zuerst unsere Website mit allen Angeboten und Konditionen. Sicher<br />

haben wir auch Ihr Wunschauto und Sie müssen sich nie wieder um Ihre Autos kümmern:<br />

arval.ch arval.info@arval.ch +41 41 748 37 00<br />

Mittlerweile lassen sich 90 Prozent aller Netzwerkübergriffe auf Phishing zurückführen.

Digitalisierung<br />

Wie leicht und schnell Massenüberwachung in<br />

Zeiten der Corona-Krise möglich ist<br />

Durch Standortüberwachung von Smartphones<br />

ist es möglich, Nutzer massenhaft auf Schritt und<br />

Tritt zu verfolgen. Auch in Österreich werden Bewegungsströme<br />

erstellt.<br />

Wer empfindlich nahe an eine infizierte Person geraten ist, bekommt<br />

einen roten Farbcode. Bei dem Besuch einer Zone, in der<br />

sich jemand mit Covid-19-Infizierter kürzlich aufgehalten hat,<br />

wird man als gelb eingestuft, ansonsten ist man grün eingefärbt<br />

und darf frei reisen: Ungefähr so funktioniert ein Service<br />

des chinesischen IT-Konzerns Alibaba Group, mit dem die chinesische<br />

Regierung das Coronavirus eindämmen möchte.<br />

Massenüberwachung über das Smartphone<br />

Weltweit beschäftigt die Pandemie Regierungen, die mit mehr<br />

oder weniger restriktiven Maßnahmen versuchen, die Verbreitung<br />

einzudämmen. China fällt dabei wohl am ehesten auf,<br />

doch auch andere Staaten präsentieren nach und nach, welche<br />

Instrumente sie im Bereich der Massenüberwachung im Repertoire<br />

haben – Stichwort Geotracking: Das Smartphone nutzt<br />

von GPS über die reguläre Mobilfunkverbindung unterschiedlichste<br />

Technologien, die den Standort erfassen lassen. Das sind<br />

Informationen, die über einen längeren Zeitraum gespeichert<br />

werden – und auch staatlich eingesetzt werden können, um die<br />

Verbreitung des Virus einzudämmen.<br />

Auch die US-IT-Riesen Google und Facebook erwägen, die Bewegungsströme<br />

von Nutzern zu analyisieren, um herauszufinden,<br />

wie verbreitet das Virus in den USA ist. Zudem will man<br />

herausfinden, wie effektiv eine Quarantäne ist.<br />

Auch in Europa ?<br />

Was bringen die Daten überhaupt? Für die Vorhersage der<br />

Verbreitung dürften sie wenig Sinn haben, findet Professorin<br />

Caroline Buckee von der Harvard University im Gespräch mit<br />

„Wired“, da ja unklar sei, wie viele tatsächlich infiziert seien. Testungen<br />

werden auch in Österreich nur im konkreten Verdachtsfall<br />

durchgeführt, dass Verbreitungsketten verlorengehen, ist<br />

also nicht unwahrscheinlich.<br />

Aber: Die Daten seien wohl sinnvoll, um sicherzustellen, dass<br />

Nutzer sich an Vorgaben wie eine Ausgangssperre halten. Diese<br />

Methode ist auch hierzulande zum Einsatz gekommen, der<br />

Mobilfunker A1 erstellte für die Regierung Bewegungsstromanalysen.<br />

Nach eigenen Angaben anonymisiert. In Deutschland<br />

erhält das Robert-Koch-Institut Daten von Telekomanbietern.<br />

Und auch in Italien wird ähnlich agiert, um herauszufinden,<br />

ob Nutzer zu Hause bleiben. Wichtig sei laut Buckee bei einer<br />

solchen Verwendung jedenfalls, dass es nicht möglich ist, Rückschlüsse<br />

auf Nutzer zu ziehen.<br />

24

Digitalisierung<br />

Südkorea setzt auf individuelle Bewegungsprofile<br />

Ein wenig anders ist die Situation in Südkorea, einem Land,<br />

das aufgrund seines Umgangs mit der Krise immer wieder gelobt<br />

wird – dort wird flächendeckend getestet. Gemeinsam mit<br />

Smartphone-Tracking wird so eruiert, wie sich die Krankheit<br />

ausbreitet. Dabei werden Daten wie Kreditkartentransaktionen<br />

von Infizierten und Aufnahmen von Überwachungskameras<br />

eingesetzt, die mit den behördlichen Informationen über nachweislich<br />

Infizierte kombiniert werden. Nutzer können dann sehen,<br />

wo sich Personen mit dem Virus aufgehalten haben.<br />

Gesichtserkennung und automatische Fiebermessung<br />

Die chinesische Regierung greift zu noch restriktiveren Mitteln.<br />

Da die Verwendung der meisten Dienste in China einen digitalen<br />

Ausweis vorsieht, ist es möglich, in Erfahrung zu bringen,<br />

ob ein Bürger Kontakt mit nachweislich Infizierten hatte. Ist das<br />

der Fall, wird man benachrichtigt und in Quarantäne geschickt<br />

– gelb heißt sieben Tage, rot 14. Zusätzlich wird ein massives<br />

Netz an Überwachungskameras mit Gesichtserkennungstechnologien<br />

angewandt. An öffentlichen Orten werden diese in<br />

Verbindung mit automatisierten Fiebermessungen genutzt, um<br />

möglicherweise Erkrankte zu identifizieren.<br />

Das israelische Kabinett entschied unterdessen am Dienstag<br />

die Überwachung von Coronavirus-Infizierten und -Verdachtsfällen.<br />

Dabei setze man auf Methoden, die normalerweise<br />

gegen Terroristen zum Einsatz kämen. Demnach ist eine Massenüberwachung<br />

via Geotracking vorgesehen. Kritik gab es, da<br />

das Justizministerium die Maßnahmen zunächst durch das Parlament<br />

bringen wollte, dieses aber schlussendlich umgangen<br />

wurde. Gleichzeitig will die umstrittene Spyware-Firma NSO<br />

Group ihre Software zur Smartphone-Nutzer-Überwachung<br />

anbieten, um die Ausbreitung zu stoppen.<br />

Positiver Wirtschaftsfaktor für Überwacher<br />

Das zeigt: Für IT-Konzerne, die sich auf Überwachungstechnologien<br />

spezialisieren, ist die Pandemie ein positiver Wirtschaftsfaktor.<br />

Denn während die meisten Unternehmen ihre Pforten<br />

schließen müssen und wirtschaftliche Rückschläge einstecken,<br />

sind es die großen IT-Firmen, die von der Lage profitieren – ihre<br />

Software und Dienstleistungen sind nämlich gerade auf dem<br />

Höhepunkt der Ausbreitung besonders gefragt.<br />

25

Digitalisierung<br />

Überwachungskameras sollen Corona<br />

Erkrankte automatisch erkennen<br />

Wer eine erhöhte Temperatur aufweist, wird vor einer<br />

möglichen Ansteckung mit dem Coronavirus gewarnt.<br />

Fieber ist eines der ersten Symptome bei einer Corona-Erkrankung.<br />

Um eine erhöhte Körpertemperatur früh erkennen zu<br />

können, hat die texanische Tech-Firma Athena Security ein thermisches<br />

Kamerasystem entwickelt, das Corona-Erkrankte aus<br />

einer Masse auslesen soll.<br />

Mithilfe von künstlicher Intelligenz (KI) soll die Kamera Fieber<br />

erkennen können. Bei Verdacht auf eine Infektion, also bei einer<br />

Körpertemperatur außerhalb der Norm, schickt das System eine<br />

Warnung aus.<br />

Bedrohung frühzeitig erkennen<br />

Laut dem Unternehmen könnte das System unter anderem in<br />

Schulen, Lebensmittelgeschäften, Krankenhäusern oder Wahlkabinen<br />

eingesetzt werden. Das Produkt soll in den kommenden<br />

Wochen zudem Regierungsbehörden, Flughäfen und Fortune<br />

500-Firmen bereitgestellt werden.<br />

Mit dem Waffenerkennungs-System meint das Unternehmen<br />

eine hauseigene Software, die angeblich Waffen und Messer in<br />

Videofeeds erkennen soll und Warnungen über eine App oder<br />

dem jeweiligen Sicherheitssystem ausschicken kann.<br />

Messung in Augen<br />

Nachdem die KI eine Person analysiert hat, wird die Temperatur<br />

der Augen gemessen, denn so lassen sich laut Unternehmen akkuratere<br />

Messungen erzielen, wie Athena Security gegenüber<br />

Vice verkündet hat. Die jeweilige Person kann bei Verdacht in<br />

Folge schon früh dazu aufgerufen werden, sich in Selbstisolation<br />

zu begeben.<br />

Das Unternehmen versichert, dass es sich bei dem System nicht<br />

um eine Gesichtserkennungs-Software handelt. Die Ergebnisse<br />

können über eine App oder den Webbrowser verschickt werden.<br />

Laut Athena Security soll das System eine Genauigkeit innerhalb<br />

eines halben Grads aufweisen.<br />

„Unser Fiebererkennungs-Covid19-Screening-System ist neben<br />

unserem Waffenerkennungs-System nun Teil unserer Plattform<br />

und wird direkt mit Ihrem aktuellen Sicherheits-Kamerasystem<br />

verbunden, um eine schnelle, akkurate Bedrohungserkennung<br />

zu liefern“, heißt es auf der Athena-Website.<br />

26

3/2020 Erscheinung 20.08.2020<br />

Für jeden der BESSER LESEN WILL.....<br />

Highlight:Unternehmen am Rande der<br />

Existenz !!!<br />

Wirtschaft: Events in der Covid 19 Zeit<br />

Digitalisierung: Unternehmens Software<br />

auf dem Prüfstand<br />

27

Cyber Security<br />

Cyberangriff auf Krankenhäuser:<br />

Wenn Gesundheitseinrichtungen zum<br />

Ziel von Hackern werden<br />

Wird der Klinikrechner zum Angriffsziel von Cyberkriminellen,<br />

stehen Menschenleben auf dem Spiel. Denn auch der Gesundheitssektor<br />

wird zunehmend digitalisiert: Patientendaten<br />

werden nicht mehr in Papierakten verwahrt, sondern auf Computern<br />

gespeichert. Daten von Herzschrittmachern und Insulinpumpen<br />

werden über WLAN auf Smartphones übertragen. Etliche<br />

medizinische Geräte sind mit dem Internet verbunden. Und<br />

durch die zunehmende Vernetzung entstehen immer mehr Einfallstore<br />

für Cyberangriffe, die tödliche Folgen haben können.<br />

Sind zum Beispiel die Patientendaten durch einen IT-Ausfall für<br />

Schwestern und Ärzte nicht mehr zugänglich, könnten unter<br />

anderem Medikamente falsch verabreicht werden. Welche Dosis<br />

von welchem Medikament bekommt Patient X zu welcher<br />

Zeit? Besonders bei Herz- oder Diabetesmedikamenten kann<br />

eine Überdosierung lebensgefährlich sein. Und auch im OP-Saal<br />

besteht eine immense Gefahr: schon eine minimale Manipulation<br />

eines medizinischen Gerätes kann bei einer Operation am<br />

Herzen oder Gehirn eines Patienten nicht nur zu irreversiblen<br />

Schäden, sondern auch zum Tod führen.<br />

Vernetzte Maschinen in der Medizin – eine Gefahr?<br />

Im Medizinsektor spielen die Digitalisierung und die Vernetzung<br />

eine zunehmend große Rolle – ob im Operationssaal, im Labor<br />

oder in der Pflege. Der Medizinroboter DaVinci wird zum Beispiel<br />

bereits in vielen US-Kliniken und deutschen Krankenhäusern<br />

für die minimal-invasive Chirurgie eingesetzt. Von einem<br />

Kontrollpult aus steuert der Chirurg die Instrumente, DaVincis<br />

Roboterarme setzen die Handbewegungen um.<br />

Roboter, die Menschen im Labor beim Umgang mit potenziell<br />

gefährlichen Stoffen unterstützen und Nanoroboter, die durch<br />

Blutgefäße schwimmen und pharmazeutische Wirkstoffe zu<br />

dem Punkt im Körper bringen, an dem sie benötigt werden. Die<br />

Zukunft der Medizintechnik ist vielversprechend, aber einer stetigen<br />

Gefahr ausgesetzt: Denn jedes IT-System ist bei unzureichender<br />

Sicherheit angreifbar und stellt ein potenzielles Ziel für<br />

Cyberkriminelle dar.<br />

Bereits 2015 fanden Sicherheitsforscher knapp 70.000 medizinische<br />

Geräte mit Sicherheitslücken, unter anderem aus der<br />

Nuklearmedizin, Infusionsgeräte, Anästhesie-Equipment und<br />

Geräte für bildgebende Verfahren. Die Lücken an medizinischen<br />

Geräten bleiben auch bei Cyberkriminellen nicht unentdeckt.<br />

Erst im Juli dieses Jahres wurde das Deutsche Rote Kreuz im<br />

Saarland und in Rheinland-Pfalz Opfer einer Ransomware-Attacke.<br />

Die Erpressersoftware verschlüsselte Datenbanken und<br />

Server und legte so das gesamte Netzwerk des DRK-Klinikverbundes<br />

lahm. Aus Sicherheitsgründen wurden die Server vom<br />

Netz genommen. Die Versorgung der Patienten sei aber zu jeder<br />

Zeit gewährleistet gewesen, Patientenaufnahmen und ärztliche<br />

Befunde wurden vorerst mit Stift und Papier durchgeführt.<br />

Nach einigen Tagen wurden die Server des DRKs wieder in Betrieb<br />

genommen. Die Daten konnten aus einem Backup wiederhergestellt<br />

werden.<br />

Im darauffolgendem Jahr geriet das Klinikum Neuss ins Visier<br />

von Hackern. Ein Mitarbeiter öffnete den infizierten Anhang<br />

einer schädlichen E-Mail und lud so einen Erpressungstrojaner<br />

auf das interne IT-System herunter, welcher sich auf sämtlichen<br />

Rechnern des Krankenhauses ausbreitete. Binnen kürzester<br />

Zeit mussten die Mitarbeiter des eigentlich hochdigitalisierten<br />

Krankenhauses in Neuss wieder auf die analoge Dokumentationsweise<br />