IT Security Januar / Februar 2024

Effiziente Cybersicherheit – Ökosysteme aus Menschen, Expertise, Services und Technologie Im Visier der Cyberkriminellen – Effektive Abwehr durch sichere Authentifizierung Von wegen Drahtseilakt! So gelingt Unternehmen der sichere Einsatz von KI-Lösungen Fein-granulare Autorisierung – Warum der Hype?

Effiziente Cybersicherheit – Ökosysteme aus Menschen, Expertise, Services und Technologie

Im Visier der Cyberkriminellen – Effektive Abwehr durch sichere Authentifizierung

Von wegen Drahtseilakt! So gelingt Unternehmen der sichere Einsatz von KI-Lösungen

Fein-granulare Autorisierung – Warum der Hype?

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

16 | <strong>IT</strong> SECUR<strong>IT</strong>Y<br />

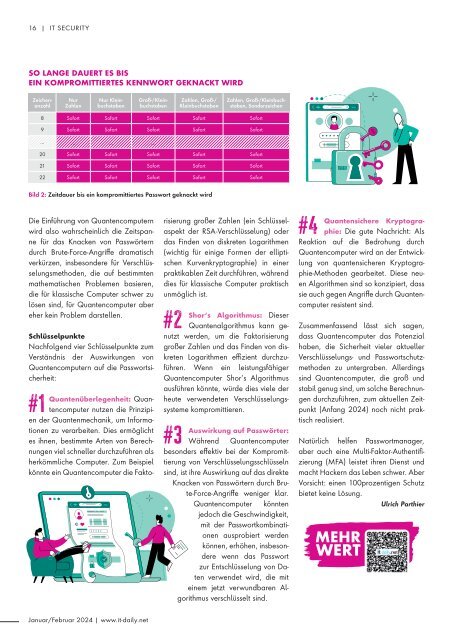

SO LANGE DAUERT ES BIS<br />

EIN KOMPROM<strong>IT</strong>TIERTES KENNWORT GEKNACKT WIRD<br />

Zeichenanzahl<br />

Nur<br />

Zahlen<br />

Nur Kleinbuchstaben<br />

Groß-/Kleinbuchstaben<br />

Zahlen, Groß-/<br />

Kleinbuchstaben<br />

Zahlen, Groß-/Kleinbuchstaben,<br />

Sonderzeichen<br />

8 Sofort Sofort Sofort Sofort Sofort<br />

9 Sofort Sofort Sofort Sofort Sofort<br />

… … … … … …<br />

20 Sofort Sofort Sofort Sofort Sofort<br />

21 Sofort Sofort Sofort Sofort Sofort<br />

22 Sofort Sofort Sofort Sofort Sofort<br />

Bild 2: Zeitdauer bis ein kompromittiertes Passwort geknackt wird<br />

Die Einführung von Quantencomputern<br />

wird also wahrscheinlich die Zeitspanne<br />

für das Knacken von Passwörtern<br />

durch Brute-Force-Angriffe dramatisch<br />

verkürzen, insbesondere für Verschlüsselungsmethoden,<br />

die auf bestimmten<br />

mathematischen Problemen basieren,<br />

die für klassische Computer schwer zu<br />

lösen sind, für Quantencomputer aber<br />

eher kein Problem darstellen.<br />

Schlüsselpunkte<br />

Nachfolgend vier Schlüsselpunkte zum<br />

Verständnis der Auswirkungen von<br />

Quantencomputern auf die Passwortsicherheit:<br />

#1<br />

Quantenüberlegenheit: Quantencomputer<br />

nutzen die Prinzipien<br />

der Quantenmechanik, um Informationen<br />

zu verarbeiten. Dies ermöglicht<br />

es ihnen, bestimmte Arten von Berechnungen<br />

viel schneller durchzuführen als<br />

herkömmliche Computer. Zum Beispiel<br />

könnte ein Quantencomputer die Faktorisierung<br />

großer Zahlen (ein Schlüsselaspekt<br />

der RSA-Verschlüsselung) oder<br />

das Finden von diskreten Logarithmen<br />

(wichtig für einige Formen der elliptischen<br />

Kurvenkryptographie) in einer<br />

praktikablen Zeit durchführen, während<br />

dies für klassische Computer praktisch<br />

unmöglich ist.<br />

#2<br />

Shor‘s Algorithmus: Dieser<br />

Quantenalgorithmus kann genutzt<br />

werden, um die Faktorisierung<br />

großer Zahlen und das Finden von diskreten<br />

Logarithmen effizient durchzuführen.<br />

Wenn ein leistungsfähiger<br />

Quantencomputer Shor‘s Algorithmus<br />

ausführen könnte, würde dies viele der<br />

heute verwendeten Verschlüsselungssysteme<br />

kompromittieren.<br />

#3<br />

Auswirkung auf Passwörter:<br />

Während Quantencomputer<br />

besonders effektiv bei der Kompromittierung<br />

von Verschlüsselungsschlüsseln<br />

sind, ist ihre Auswirkung auf das direkte<br />

Knacken von Passwörtern durch Brute-Force-Angriffe<br />

weniger klar.<br />

Quantencomputer könnten<br />

jedoch die Geschwindigkeit,<br />

mit der Passwortkombinationen<br />

ausprobiert werden<br />

können, erhöhen, insbesondere<br />

wenn das Passwort<br />

zur Entschlüsselung von Daten<br />

verwendet wird, die mit<br />

einem jetzt verwundbaren Algorithmus<br />

verschlüsselt sind.<br />

#4<br />

Quantensichere Kryptographie:<br />

Die gute Nachricht: Als<br />

Reaktion auf die Bedrohung durch<br />

Quantencomputer wird an der Entwicklung<br />

von quantensicheren Kryptographie-Methoden<br />

gearbeitet. Diese neuen<br />

Algorithmen sind so konzipiert, dass<br />

sie auch gegen Angriffe durch Quantencomputer<br />

resistent sind.<br />

Zusammenfassend lässt sich sagen,<br />

dass Quantencomputer das Potenzial<br />

haben, die Sicherheit vieler aktueller<br />

Verschlüsselungs- und Passwortschutzmethoden<br />

zu untergraben. Allerdings<br />

sind Quantencomputer, die groß und<br />

stabil genug sind, um solche Berechnungen<br />

durchzuführen, zum aktuellen Zeitpunkt<br />

(Anfang <strong>2024</strong>) noch nicht praktisch<br />

realisiert.<br />

Natürlich helfen Passwortmanager,<br />

aber auch eine Multi-Faktor-Authentifizierung<br />

(MFA) leistet ihren Dienst und<br />

macht Hackern das Leben schwer. Aber<br />

Vorsicht: einen 100prozentigen Schutz<br />

bietet keine Lösung.<br />

Ulrich Parthier<br />

<strong>Januar</strong>/<strong>Februar</strong> <strong>2024</strong> | www.it-daily.net