Zaštita podataka primenom kriptografskih metoda - Univerzitet u Nišu

Zaštita podataka primenom kriptografskih metoda - Univerzitet u Nišu

Zaštita podataka primenom kriptografskih metoda - Univerzitet u Nišu

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

4.Autentifikacija entiteta<br />

U drugom koraku, osoba B se odaziva na poziv osobe A slanjem kriptovanog broja RA (pomoću<br />

tajnog ključa KAB) i slanjem sopstvenog broja RB. Time osoba B obaveštava osobu A da je primila<br />

poziv, a ujedno želi da proveri da li je poruka stvarno poslata od strane osobe A. Nakon poslate poruke<br />

osoba B očekuje povratnu poruku koja će joj dokazati da je osoba A pročitala predhodno poslatu poruku<br />

i pokazati da poseduje tajni ključ KAB. Kada je primila poruku od strane osobe B, osoba A je ustanovila<br />

da je poruka sigurno došla od osobe B (vraćen joj je poslati broj RA), a ujedno i stekla utisak da osoba B<br />

poznaje tajni ključ KAB. Ukoliko to nije tako, već je poruku poslala osoba koja se lažno prestavlja kao<br />

osoba B, osoba A bi dekriptovanjem dobijene poruke dobila neispravnu vrednost broja RA [10].<br />

U trećem koraku, osoba A se odaziva osobi B slanjem kriptovanog (KAB) broja RB. Imajući u vidu<br />

činjenicu da se za svaku sesiju koriste različiti setovi brojeva za RA i RB i da prilikom jedne sesije se<br />

jednovremeno obavlja samo jedna autentifikacija, može se zaključiti da je ova <strong>metoda</strong> veoma<br />

jednostavna i bezbedna u smislu ponovljenog napada. Kao takva predstavlja odlično rešenje za<br />

uzajamnu autentifikaciju entiteta [10].<br />

4.2 Autentifikacija entiteta korišćenjem asimetričnog kriptovanja<br />

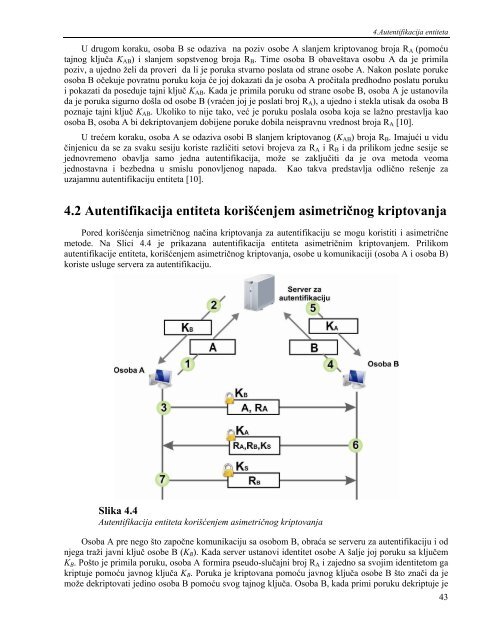

Pored korišćenja simetričnog načina kriptovanja za autentifikaciju se mogu koristiti i asimetrične<br />

metode. Na Slici 4.4 je prikazana autentifikacija entiteta asimetričnim kriptovanjem. Prilikom<br />

autentifikacije entiteta, korišćenjem asimetričnog kriptovanja, osobe u komunikaciji (osoba A i osoba B)<br />

koriste usluge servera za autentifikaciju.<br />

Slika 4.4<br />

Autentifikacija entiteta korišćenjem asimetričnog kriptovanja<br />

Osoba A pre nego što započne komunikaciju sa osobom B, obraća se serveru za autentifikaciju i od<br />

njega traži javni ključ osobe B (KB). Kada server ustanovi identitet osobe A šalje joj poruku sa ključem<br />

KB. Pošto je primila poruku, osoba A formira pseudo-slučajni broj RA i zajedno sa svojim identitetom ga<br />

kriptuje pomoću javnog ključa KB. Poruka je kriptovana pomoću javnog ključa osobe B što znači da je<br />

može dekriptovati jedino osoba B pomoću svog tajnog ključa. Osoba B, kada primi poruku dekriptuje je<br />

43