Ãœðù - Xakep Online

Ãœðù - Xakep Online

Ãœðù - Xakep Online

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

ХАКЕР.PRO<br />

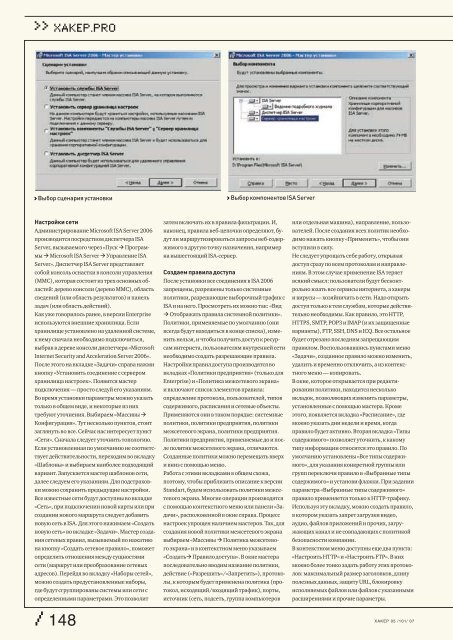

Выбор сценария установки Выбор компонентов ISA Server<br />

Настройки сети<br />

Администрирование Microsoft ISA Server 2006<br />

производится посредством диспетчера ISA<br />

Server, вызываемого через «Пуск Программы<br />

Microsoft ISA Server Управление ISA<br />

Server». Диспетчер ISA Server представляет<br />

собой консоль оснастки в консоли управления<br />

(MMC), которая состоит из трех основных областей:<br />

дерево консоли (дерево MMC), область<br />

сведений (или область результатов) и панель<br />

задач (или область действий).<br />

Как уже говорилось ранее, в версии Enterprise<br />

используются внешние хранилища. Если<br />

хранилище установлено на удаленной системе,<br />

к нему сначала необходимо подключиться,<br />

выбрав в дереве консоли диспетчера «Microsoft<br />

Internet Security and Acceleration Server 2006».<br />

После этого на вкладке «Задачи» справа нажми<br />

кнопку «Установить соединение с сервером<br />

хранилища настроек». Появится мастер<br />

подключения — просто следуй его указаниям.<br />

Во время установки параметры можно указать<br />

только в общем виде, и некоторые из них<br />

требуют уточнения. Выбираем «Массивы <br />

Конфигурация». Тут несколько пунктов, стоит<br />

заглянуть во все. Сейчас нас интересует пункт<br />

«Сети». Сначала следует уточнить топологию.<br />

Если установленная по умолчанию не соответствует<br />

действительности, переходим во вкладку<br />

«Шаблоны» и выбираем наиболее подходящий<br />

вариант. Запускается мастер шаблонов сети,<br />

далее следуем его указаниям. Для подстраховки<br />

можно сохранить предыдущие настройки.<br />

Все известные сети будут доступны во вкладке<br />

«Сеть», при подключении новой карты или при<br />

создании нового маршрута следует добавить<br />

новую сеть в ISA. Для этого нажимаем «Создать<br />

новую сеть» во вкладке «Задачи». Мастер создания<br />

сетевых правил, вызываемый по нажатию<br />

на кнопку «Создать сетевое правило», поможет<br />

определить отношения между сущностями<br />

сети (маршрут или преобразование сетевых<br />

адресов). Перейдя во вкладку «Наборы сетей»,<br />

можно создать предустановленные наборы,<br />

где будут сгруппированы системы или сети с<br />

определенными параметрами. Это позволит<br />

/ 148<br />

xàêåð<br />

затем включать их в правила фильтрации. И,<br />

наконец, правила веб-цепочки определяют, будут<br />

ли маршрутизироваться запросы веб-содержимого<br />

в другую точку назначения, например<br />

на вышестоящий ISA-сервер.<br />

Создаем правила доступа<br />

После установки все соединения в ISA 2006<br />

запрещены, разрешены только системные<br />

политики, разрешающие выборочный трафик с<br />

ISA и на него. Просмотреть их можно так: «Вид<br />

Отображать правила системной политики».<br />

Политики, применяемые по умолчанию (они<br />

всегда будут находиться в конце списка), изменить<br />

нельзя, и чтобы получить доступ к ресурсам<br />

интернета, пользователям внутренней сети<br />

необходимо создать разрешающие правила.<br />

Настройки правил доступа производятся во<br />

вкладках «Политики предприятия» (только для<br />

Enterprise) и «Политика межсетевого экрана»<br />

и включают список элементов правила:<br />

определение протокола, пользователей, типов<br />

содержимого, расписания и сетевые объекты.<br />

Применяются они в таком порядке: системные<br />

политики, политики предприятия, политики<br />

межсетевого экрана, политики предприятия.<br />

Политики предприятия, применяемые до и после<br />

политик межсетевого экрана, отличаются.<br />

Созданные политики можно перемещать вверх<br />

и вниз с помощью меню.<br />

Работа с этими вкладками в общем схожа,<br />

поэтому, чтобы приблизить описание к версии<br />

Standart, будем использовать политики межсетевого<br />

экрана. Многие операции производятся<br />

с помощью контекстного меню или панели «Задачи»,<br />

расположенной в окне справа. Процесс<br />

настроек упрощен наличием мастеров. Так, для<br />

создания новой политики межсетевого экрана<br />

выбираем «Массивы Политика межсетевого<br />

экрана» и в контекстном меню указываем<br />

«Создать Правило доступа». В окне мастера<br />

последовательно вводим название политики,<br />

действие («Разрешить»/«Запретить»), протоколы,<br />

к которым будет применена политика (протокол,<br />

исходящий/входящий трафик), порты,<br />

источник (сеть, подсеть, группа компьютеров<br />

или отдельная машина), направление, пользователей.<br />

После создания всех политик необходимо<br />

нажать кнопку «Применить», чтобы они<br />

вступили в силу.<br />

Не следует упрощать себе работу, открывая<br />

доступ сразу по всем протоколам и направлениям.<br />

В этом случае применение ISA теряет<br />

всякий смысл: пользователи будут бесконтрольно<br />

юзать все сервисы интернета, а хакеры<br />

и вирусы — хозяйничать в сети. Надо открыть<br />

доступ только к тем службам, которые действительно<br />

необходимы. Как правило, это HTTP,<br />

HTTPS, SMTP, POP3 и IMAP (и их защищенные<br />

варианты), FTP, SSH, DNS и ICQ. Все остальное<br />

будет отрезано последним запрещающим<br />

правилом. Воспользовавшись пунктами меню<br />

«Задачи», созданное правило можно изменить,<br />

удалить и временно отключить, а из контекстного<br />

меню — копировать.<br />

В окне, которое открывается при редактировании<br />

политики, находится несколько<br />

вкладок, позволяющих изменить параметры,<br />

установленные с помощью мастера. Кроме<br />

этого, появляется вкладка «Расписание», где<br />

можно указать дни недели и время, когда<br />

правило будет активно. Вторая вкладка «Типы<br />

содержимого» позволяет уточнить, к какому<br />

типу информации относится это правило. По<br />

умолчанию установлены «Все типы содержимого»,<br />

для указания конкретной группы или<br />

групп переключи правило в «Выбранные типы<br />

содержимого» и установи флажки. При задании<br />

параметра «Выбранные типы содержимого»<br />

правило применяется только к HTTP-трафику.<br />

Используя эту вкладку, можно создать правило,<br />

в котором указать запрет загрузки видео,<br />

аудио, файлов приложений и прочих, загружающих<br />

канал и не совпадающих с политикой<br />

безопасности компании.<br />

В контекстном меню доступны еще два пункта:<br />

«Настроить HTTP» и «Настроить FTP». В них<br />

можно более тонко задать работу этих протоколов:<br />

максимальный размер заголовков, длину<br />

полезных данных, защиту URL, блокировку<br />

исполняемых файлов или файлов с указанными<br />

расширениями и прочие параметры.<br />

05 /101/ 07