Ãœðù - Xakep Online

Ãœðù - Xakep Online

Ãœðù - Xakep Online

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

взлом<br />

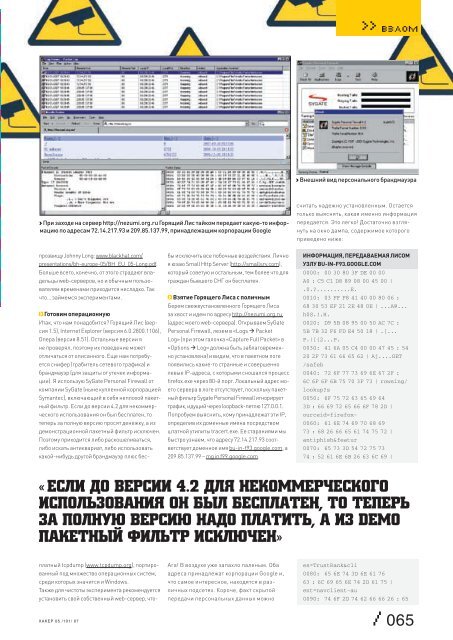

Внешний вид персонального брандмауэра<br />

При заходе на сервер http://nezumi.org.ru Горящий Лис тайком передает какую-то информацию<br />

по адресам 72.14.217.93 и 209.85.137.99, принадлежащим корпорации Google<br />

считать надежно установленным. Остается<br />

только выяснять, какая именно информация<br />

передается. Это легко! Достаточно взглянуть<br />

на окно дампа, содержимое которого<br />

приведено ниже:<br />

прозвищу Johnny Long: www.blackhat.com/<br />

presentations/bh-europe-05/BH_EU_05-Long.pdf.<br />

Больше всего, конечно, от этого страдают владельцы<br />

web-серверов, но и обычным пользователям<br />

временами приходится несладко. Так<br />

что… займемся экспериментами.<br />

платный tcpdump (www.tcpdump.org), портированный<br />

под множество операционных систем,<br />

среди которых значится и Windows.<br />

Также для чистоты эксперимента рекомендуется<br />

установить свой собственный web-сервер, чтобы<br />

исключить все побочные воздействия. Лично<br />

я юзаю Small Http Server (http://smallsrv.com),<br />

который советую и остальным, тем более что для<br />

граждан бывшего СНГ он бесплатен.<br />

Взятие Горящего Лиса с поличным<br />

Берем свежеустановленного Горящего Лиса<br />

за хвост и идем по адресу http://nezumi.org.ru<br />

(адрес моего web-сервера). Открываем SyGate<br />

Personal Firewall, лезем в «Logs Packet<br />

Log» (при этом галочка «Capture Full Packet» в<br />

«Options Log» должна быть заблаговременно<br />

установлена) и видим, что в пакетном логе<br />

появились какие-то странные и совершенно<br />

левые IP-адреса, с которыми сношался процесс<br />

firefox.exe через 80-й порт. Локальный адрес моего<br />

сервера в логе отсутствует, поскольку пакетный<br />

фильтр Sygate Personal Firewall игнорирует<br />

трафик, идущий через loopback-петлю 127.0.0.1.<br />

Попробуем выяснить, кому принадлежат эти IP,<br />

определив их доменные имена посредством<br />

штатной утилиты tracert.exe. Ее стараниями мы<br />

быстро узнаем, что адресу 72.14.217.93 соответствует<br />

доменное имя bu-in-f93.google.com, а<br />

209.85.137.99 – mg in f99.google.com.<br />

Информация, передаваемая Лисом<br />

узлу bu-in-f93.google.com<br />

0000: 00 30 80 3F DE 00 00<br />

A0 : C5 C1 D8 89 08 00 45 00 |<br />

.0.?..........E.<br />

0010: 03 FF F8 41 40 00 80 06 :<br />

68 30 53 EF 21 2E 48 0E | ...A@...<br />

h0S.!.H.<br />

0020: D9 5B 08 95 00 50 AC 7C :<br />

5B 7B 32 F6 FD E4 50 18 | .[...<br />

P.|[{2...P.<br />

0030: 41 6A 05 C4 00 00 47 45 : 54<br />

20 2F 73 61 66 65 62 | Aj....GET<br />

/safeb<br />

0040: 72 6F 77 73 69 6E 67 2F :<br />

6C 6F 6F 6B 75 70 3F 73 | rowsing/<br />

lookup?s<br />

0050: 6F 75 72 63 65 69 64<br />

3D : 66 69 72 65 66 6F 78 2D |<br />

ourceid=firefox-<br />

0060: 61 6E 74 69 70 68 69<br />

73 : 68 26 66 65 61 74 75 72 |<br />

antiphish&featur<br />

0070: 65 73 3D 54 72 75 73<br />

74 : 52 61 6E 6B 26 63 6C 69 |<br />

«. Если до версии 4.2 для некоммерческого<br />

использования он был бесплатен, то теперь<br />

за полную версию надо платить, а из demo<br />

пакетный фильтр исключен»<br />

Готовим операционную<br />

Итак, что нам понадобится? Горящий Лис (версия<br />

1.5), Internet Explorer (версия 6.0.2800.1106),<br />

Опера (версия 8.51). Остальные версии я<br />

не проверял, поэтому их поведение может<br />

отличаться от описанного. Еще нам потребуется<br />

снифер (грабитель сетевого трафика) и<br />

брандмауэр (для защиты от утечек информации).<br />

Я использую SyGate Personal Firewall от<br />

компании SyGate (ныне купленной корпорацией<br />

Symantec), включающий в себя неплохой пакетный<br />

фильтр. Если до версии 4.2 для некоммерческого<br />

использования он был бесплатен, то<br />

теперь за полную версию просят денежку, а из<br />

демонстрационной пакетный фильтр исключен.<br />

Поэтому приходится либо раскошеливаться,<br />

либо искать антиквариат, либо использовать<br />

какой-нибудь другой брандмауэр плюс бес-<br />

Ага! В воздухе уже запахло паленым. Оба<br />

адреса принадлежат корпорации Google и,<br />

что самое интересное, находятся в различных<br />

подсетях. Короче, факт скрытой<br />

передачи персональных данных можно<br />

es=TrustRank&cli<br />

0080: 65 6E 74 3D 6E 61 76<br />

63 : 6C 69 65 6E 74 2D 61 75 |<br />

ent=navclient-au<br />

0090: 74 6F 2D 74 62 66 66 26 : 65<br />

xàêåð 05 /101/ 07<br />

/<br />

065