Kurze Einführung in die Informatik

Kurze Einführung in die Informatik

Kurze Einführung in die Informatik

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

heutzutage mit probabilistischen Algorithmen (benutzen im Laufe ihrer Rechnung Zufallszahlen),<br />

<strong>die</strong> effizient rechnen, aber für e<strong>in</strong>e gegebene Zahl nur mit Sicherheit sagen, dass<br />

sie ke<strong>in</strong>e Primzahl ist, ansonsten nur mit sehr hoher Wahrsche<strong>in</strong>lichkeit sagen, dass sie<br />

e<strong>in</strong>e Primzahl ist. In extrem wenigen Fällen wird von e<strong>in</strong>er Zahl behauptet, dass sie e<strong>in</strong>e<br />

Primzahl wäre, aber eigentlich gar ke<strong>in</strong>e ist. In der Praxis s<strong>in</strong>d alle zufrieden, weil der<br />

Algorithmus sehr schnell rechnet. Theoretisch äußerst überraschend war es, als 2002 M.<br />

Agrawal, N. Kayal und N. Saxena sehr elegant bewiesen, das der Primzahltest doch e<strong>in</strong> effizient<br />

lösbares Problem ist, also <strong>in</strong> P liegt. Der Primzahlbeweis soll so e<strong>in</strong>fach und genial<br />

se<strong>in</strong>, dass man sich fragen könnte, ob nicht auch für andere <strong>in</strong>effiziente Algorithmen doch<br />

noch effiziente Algorithmen gefunden werden könnten.<br />

5 Nützliche <strong>in</strong>effizient berechenbare Probleme<br />

In der Kryptografie werden zum Verschlüsseln von Nachrichten Algorithmen benutzt, deren<br />

Entschlüsselungsalgorithmen für nicht legale Interessenten bis heute nur <strong>in</strong>effiziente<br />

Laufzeiten haben. In der modernen Kryptografie geht es darum, dass sich 2 Menschen<br />

Nachrichten schicken wollen, ohne dass jemand, der alles mitlesen kann, sie versteht. E<strong>in</strong>e<br />

Person A, nennen wir sie ALICE, will an e<strong>in</strong>e andere Person B, z.B. BOB, e<strong>in</strong>e verschlüsselte<br />

Nachricht schicken, <strong>die</strong> nur BOB entschlüsseln kann.<br />

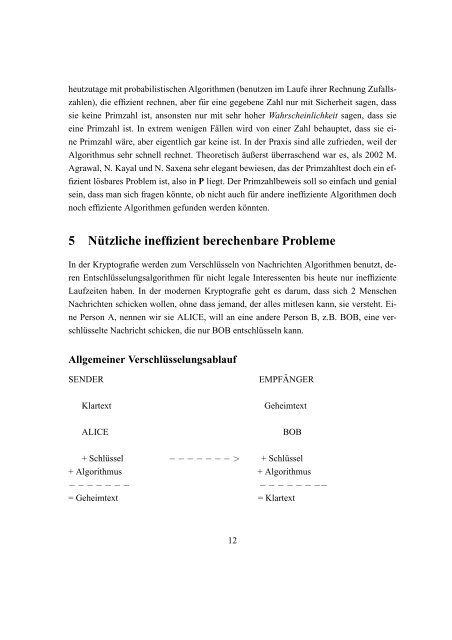

Allgeme<strong>in</strong>er Verschlüsselungsablauf<br />

SENDER<br />

EMPFÄNGER<br />

Klartext<br />

Geheimtext<br />

ALICE<br />

BOB<br />

+ Schlüssel − − − − − − − > + Schlüssel<br />

+ Algorithmus + Algorithmus<br />

− − − − − − −<br />

− − − − − − −−<br />

= Geheimtext = Klartext<br />

12