Sicherheitsempfehlung für Cloud Computing Anbieter

Sicherheitsempfehlung für Cloud Computing Anbieter

Sicherheitsempfehlung für Cloud Computing Anbieter

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

CLOUD COMPUTING | SICHERHEITSMANAGEMENT BEIM ANBIETER<br />

3 Sicherheitsmanagement<br />

beim <strong>Anbieter</strong><br />

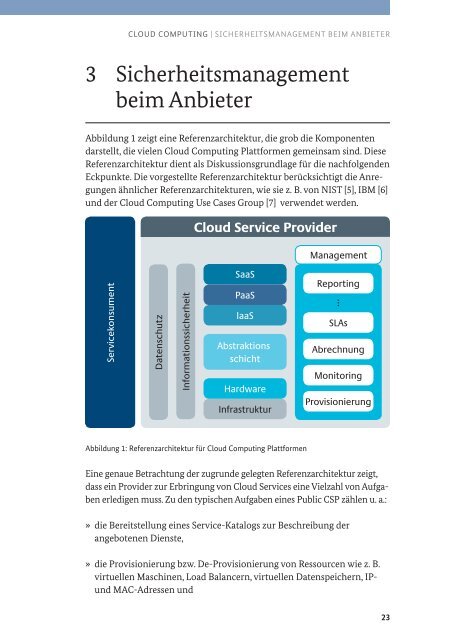

Abbildung 1 zeigt eine Referenzarchitektur, die grob die Komponenten<br />

darstellt, die vielen <strong>Cloud</strong> <strong>Computing</strong> Plattformen gemeinsam sind. Diese<br />

Referenzarchitektur dient als Diskussionsgrundlage <strong>für</strong> die nachfolgenden<br />

Eckpunkte. Die vorgestellte Referenzarchitektur berücksichtigt die AnregungenähnlicherReferenzarchitekturen,wiesiez.B.vonNIST[5],IBM[6]und<br />

der <strong>Cloud</strong> <strong>Computing</strong> Use Cases Group [7] verwendet werden.<br />

Servicekonsument<br />

Datenschutz<br />

Informationssicherheit<br />

<strong>Cloud</strong> Service Provider<br />

SaaS<br />

PaaS<br />

laaS<br />

Abstraktions -<br />

schicht<br />

Hardware<br />

Infrastruktur<br />

Abbildung 1: Referenzarchitektur <strong>für</strong> <strong>Cloud</strong> <strong>Computing</strong> Plattformen<br />

Management<br />

Reporting<br />

SLAs<br />

Abrechnung<br />

Monitoring<br />

Provisionierung<br />

Eine genaue Betrachtung der zugrunde gelegten Referenzarchitektur zeigt,<br />

dass ein Provider zur Erbringung von <strong>Cloud</strong> Services eine Vielzahl von Aufgabenerledigenmuss.ZudentypischenAufgabeneinesPublicCSPzählenu.<br />

a.:<br />

» die Bereitstellung eines Service-Katalogs zur Beschreibung der<br />

angebotenen Dienste,<br />

» dieProvisionierungbzw.De-ProvisionierungvonRessourcenwiez. B.virtuellen<br />

Maschinen, Load Balancern, virtuellen Datenspeichern, IPund<br />

MAC-Adressen und<br />

23

![[ST] System z10 EC LPAR Security Target V7.7.2 20081023 PU-205](https://img.yumpu.com/16227170/1/184x260/st-system-z10-ec-lpar-security-target-v772-20081023-pu-205.jpg?quality=85)