Sicherheitsempfehlung für Cloud Computing Anbieter

Sicherheitsempfehlung für Cloud Computing Anbieter

Sicherheitsempfehlung für Cloud Computing Anbieter

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

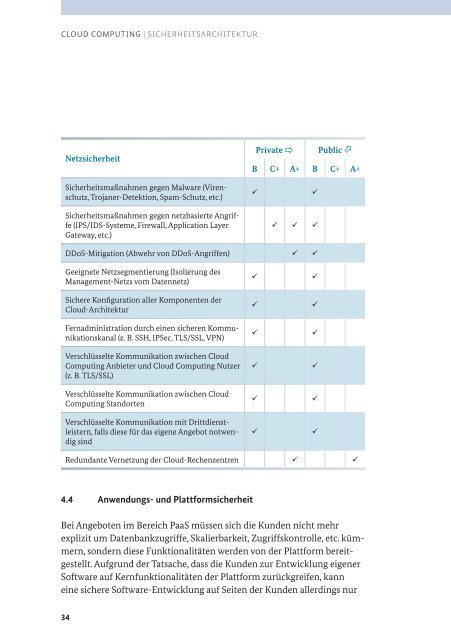

CLOUD COMPUTING | SICHERHEITSARCHITEKTUR<br />

Netzsicherheit<br />

Sicherheitsmaßnahmen gegen Malware (Virenschutz,<br />

Trojaner-Detektion, Spam-Schutz, etc.)<br />

Sicherheitsmaßnahmen gegen netzbasierte Angriffe(IPS/IDS-Systeme,Firewall,ApplicationLayer<br />

Gateway, etc.)<br />

Private �<br />

B C+ A+<br />

� �<br />

� � �<br />

DDoS-Mitigation (Abwehr von DDoS-Angriffen) � �<br />

Geeignete Netzsegmentierung (Isolierung des<br />

Management-Netzs vom Datennetz)<br />

SichereKonfgurationallerKomponentender<br />

<strong>Cloud</strong>-Architektur<br />

Fernadministration durch einen sicheren Kommunikationskanal(z.<br />

B.SSH,IPSec,TLS/SSL,VPN)<br />

Verschlüsselte Kommunikation zwischen <strong>Cloud</strong><br />

<strong>Computing</strong> <strong>Anbieter</strong> und <strong>Cloud</strong> <strong>Computing</strong> Nutzer<br />

(z. B.TLS/SSL)<br />

Verschlüsselte Kommunikation zwischen <strong>Cloud</strong><br />

<strong>Computing</strong> Standorten<br />

Verschlüsselte Kommunikation mit Drittdienstleistern,<br />

falls diese <strong>für</strong> das eigene Angebot notwendig<br />

sind<br />

� �<br />

� �<br />

� �<br />

� �<br />

� �<br />

� �<br />

Public �<br />

B C+ A+<br />

Redundante Vernetzung der <strong>Cloud</strong>-Rechenzentren � �<br />

4.4<br />

Anwendungs- und Plattformsicherheit<br />

Bei Angeboten im Bereich PaaS müssen sich die Kunden nicht mehr<br />

explizit um Datenbankzugriffe, Skalierbarkeit, Zugriffskontrolle, etc. kümmern,<br />

sondern diese Funktionalitäten werden von der Plattform bereitgestellt.<br />

Aufgrund der Tatsache, dass die Kunden zur Entwicklung eigener<br />

Software auf Kernfunktionalitäten der Plattform zurückgreifen, kann<br />

eine sichere Software-Entwicklung auf Seiten der Kunden allerdings nur<br />

34

![[ST] System z10 EC LPAR Security Target V7.7.2 20081023 PU-205](https://img.yumpu.com/16227170/1/184x260/st-system-z10-ec-lpar-security-target-v772-20081023-pu-205.jpg?quality=85)