Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

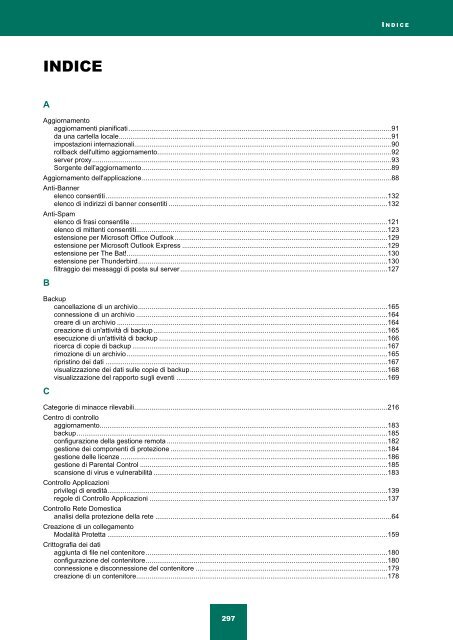

INDICE<br />

A<br />

297<br />

I N D I C E<br />

Aggiornamento<br />

aggiornamenti pianificati ......................................................................................................................................... 91<br />

da una cartella locale .............................................................................................................................................. 91<br />

impostazioni internazionali...................................................................................................................................... 90<br />

rollback dell'ultimo aggiornamento.......................................................................................................................... 92<br />

server proxy ............................................................................................................................................................ 93<br />

Sorgente dell'aggiornamento .................................................................................................................................. 89<br />

Aggiornamento dell'applicazione .................................................................................................................................. 88<br />

Anti-Ban<strong>ner</strong><br />

elenco consentiti ................................................................................................................................................... 132<br />

elenco di indirizzi di ban<strong>ner</strong> consentiti .................................................................................................................. 132<br />

Anti-Spam<br />

elenco di frasi consentite ...................................................................................................................................... 121<br />

elenco di mittenti consentiti................................................................................................................................... 123<br />

estensione per Micros<strong>of</strong>t Office Outlook ............................................................................................................... 129<br />

estensione per Micros<strong>of</strong>t Outlook Express ........................................................................................................... 129<br />

estensione per The Bat!........................................................................................................................................ 130<br />

estensione per Thunderbird .................................................................................................................................. 130<br />

filtraggio dei messaggi di posta sul server ............................................................................................................ 127<br />

B<br />

Backup<br />

cancellazione di un archivio .................................................................................................................................. 165<br />

connessione di un archivio ................................................................................................................................... 164<br />

creare di un archivio ............................................................................................................................................. 164<br />

creazione di un'attività di backup .......................................................................................................................... 165<br />

esecuzione di un'attività di backup ....................................................................................................................... 166<br />

ricerca di copie di backup ..................................................................................................................................... 167<br />

rimozione di un archivio ........................................................................................................................................ 165<br />

ripristino dei dati ................................................................................................................................................... 167<br />

visualizzazione dei dati sulle copie di backup ....................................................................................................... 168<br />

visualizzazione del rapporto sugli eventi .............................................................................................................. 169<br />

C<br />

Categorie di minacce rilevabili .................................................................................................................................... 216<br />

Centro di controllo<br />

aggiornamento ...................................................................................................................................................... 183<br />

backup .................................................................................................................................................................. 185<br />

configurazione della gestione remota ................................................................................................................... 182<br />

gestione dei <strong>com</strong>ponenti di protezione ................................................................................................................. 184<br />

gestione delle licenze ........................................................................................................................................... 186<br />

gestione di Parental Control ................................................................................................................................. 185<br />

scansione di virus e vul<strong>ner</strong>abilità .......................................................................................................................... 183<br />

Controllo Applicazioni<br />

privilegi di eredità .................................................................................................................................................. 139<br />

regole di Controllo Applicazioni ............................................................................................................................ 137<br />

Controllo Rete Domestica<br />

analisi della protezione della rete ........................................................................................................................... 64<br />

Creazione di un collegamento<br />

Modalità Protetta .................................................................................................................................................. 159<br />

Crittografia dei dati<br />

aggiunta di file nel contenitore .............................................................................................................................. 180<br />

configurazione del contenitore .............................................................................................................................. 180<br />

connessione e disconnessione del contenitore .................................................................................................... 179<br />

creazione di un contenitore................................................................................................................................... 178