Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

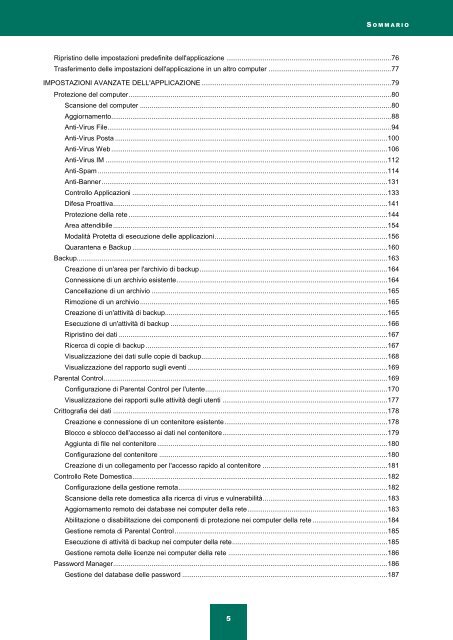

5<br />

S O M M A R I O<br />

Ripristino delle impostazioni predefinite dell'applicazione ...................................................................................... 76<br />

Trasferimento delle impostazioni dell'applicazione in un altro <strong>com</strong>puter ................................................................ 77<br />

IMPOSTAZIONI AVANZATE DELL'APPLICAZIONE ................................................................................................... 79<br />

Protezione del <strong>com</strong>puter ......................................................................................................................................... 80<br />

Scansione del <strong>com</strong>puter ................................................................................................................................... 80<br />

Aggiornamento .................................................................................................................................................. 88<br />

Anti-Virus File .................................................................................................................................................... 94<br />

Anti-Virus Posta .............................................................................................................................................. 100<br />

Anti-Virus Web ................................................................................................................................................ 106<br />

Anti-Virus IM ................................................................................................................................................... 112<br />

Anti-Spam ....................................................................................................................................................... 114<br />

Anti-Ban<strong>ner</strong> ..................................................................................................................................................... 131<br />

Controllo Applicazioni ..................................................................................................................................... 133<br />

Difesa Proattiva ............................................................................................................................................... 141<br />

Protezione della rete ....................................................................................................................................... 144<br />

Area attendibile ............................................................................................................................................... 154<br />

Modalità Protetta di esecuzione delle applicazioni .......................................................................................... 156<br />

Quarantena e Backup ..................................................................................................................................... 160<br />

Backup.................................................................................................................................................................. 163<br />

Creazione di un'area per l'archivio di backup .................................................................................................. 164<br />

Connessione di un archivio esistente .............................................................................................................. 164<br />

Cancellazione di un archivio ........................................................................................................................... 165<br />

Rimozione di un archivio ................................................................................................................................. 165<br />

Creazione di un'attività di backup.................................................................................................................... 165<br />

Esecuzione di un'attività di backup ................................................................................................................. 166<br />

Ripristino dei dati ............................................................................................................................................ 167<br />

Ricerca di copie di backup .............................................................................................................................. 167<br />

Visualizzazione dei dati sulle copie di backup................................................................................................. 168<br />

Visualizzazione del rapporto sugli eventi ........................................................................................................ 169<br />

Parental Control .................................................................................................................................................... 169<br />

Configurazione di Parental Control per l'utente ............................................................................................... 170<br />

Visualizzazione dei rapporti sulle attività degli utenti ...................................................................................... 177<br />

Crittografia dei dati ............................................................................................................................................... 178<br />

Creazione e connessione di un contenitore esistente ..................................................................................... 178<br />

Blocco e sblocco dell'accesso ai dati nel contenitore ...................................................................................... 179<br />

Aggiunta di file nel contenitore ........................................................................................................................ 180<br />

Configurazione del contenitore ....................................................................................................................... 180<br />

Creazione di un collegamento per l'accesso rapido al contenitore ................................................................. 181<br />

Controllo Rete Domestica ..................................................................................................................................... 182<br />

Configurazione della gestione remota ............................................................................................................. 182<br />

Scansione della rete domestica alla ricerca di virus e vul<strong>ner</strong>abilità ................................................................. 183<br />

Aggiornamento remoto dei database nei <strong>com</strong>puter della rete ......................................................................... 183<br />

Abilitazione o disabilitazione dei <strong>com</strong>ponenti di protezione nei <strong>com</strong>puter della rete ....................................... 184<br />

Gestione remota di Parental Control ............................................................................................................... 185<br />

Esecuzione di attività di backup nei <strong>com</strong>puter della rete ................................................................................. 185<br />

Gestione remota delle licenze nei <strong>com</strong>puter della rete ................................................................................... 186<br />

Password Manager ............................................................................................................................................... 186<br />

Gestione del database delle password ........................................................................................................... 187