Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

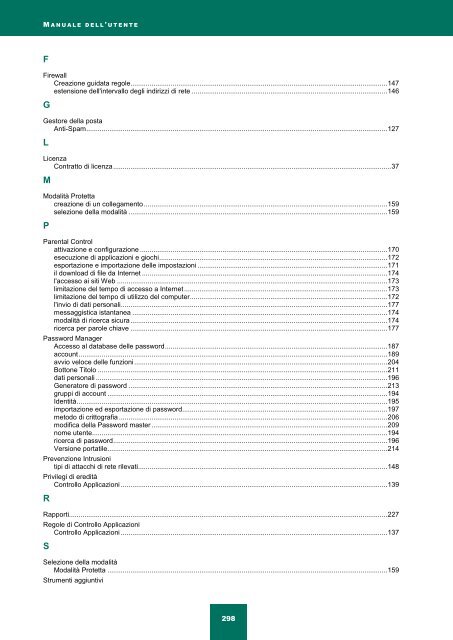

M A N U A L E D E L L ' U T E N T E<br />

F<br />

Firewall<br />

Creazione guidata regole...................................................................................................................................... 147<br />

estensione dell'intervallo degli indirizzi di rete ...................................................................................................... 146<br />

G<br />

Gestore della posta<br />

Anti-Spam ............................................................................................................................................................. 127<br />

L<br />

Licenza<br />

Contratto di licenza ................................................................................................................................................. 37<br />

M<br />

Modalità Protetta<br />

creazione di un collegamento ............................................................................................................................... 159<br />

selezione della modalità ....................................................................................................................................... 159<br />

P<br />

Parental Control<br />

attivazione e configurazione ................................................................................................................................. 170<br />

esecuzione di applicazioni e giochi ....................................................................................................................... 172<br />

esportazione e importazione delle impostazioni ................................................................................................... 171<br />

il download di file da Internet ................................................................................................................................ 174<br />

l'accesso ai siti Web ............................................................................................................................................. 173<br />

limitazione del tempo di accesso a Internet .......................................................................................................... 173<br />

limitazione del tempo di utilizzo del <strong>com</strong>puter ....................................................................................................... 172<br />

l'invio di dati personali ........................................................................................................................................... 177<br />

messaggistica istantanea ..................................................................................................................................... 174<br />

modalità di ricerca sicura ...................................................................................................................................... 174<br />

ricerca per parole chiave ...................................................................................................................................... 177<br />

Password Manager<br />

Accesso al database delle password .................................................................................................................... 187<br />

account ................................................................................................................................................................. 189<br />

avvio veloce delle funzioni .................................................................................................................................... 204<br />

Bottone Titolo ....................................................................................................................................................... 211<br />

dati personali ........................................................................................................................................................ 196<br />

Ge<strong>ner</strong>atore di password ....................................................................................................................................... 213<br />

gruppi di account .................................................................................................................................................. 194<br />

Identità .................................................................................................................................................................. 195<br />

importazione ed esportazione di password........................................................................................................... 197<br />

metodo di crittografia ............................................................................................................................................ 206<br />

modifica della Password master ........................................................................................................................... 209<br />

nome utente .......................................................................................................................................................... 194<br />

ricerca di password ............................................................................................................................................... 196<br />

Versione portatile .................................................................................................................................................. 214<br />

Prevenzione Intrusioni<br />

tipi di attacchi di rete rilevati .................................................................................................................................. 148<br />

Privilegi di eredità<br />

Controllo Applicazioni ........................................................................................................................................... 139<br />

R<br />

Rapporti...................................................................................................................................................................... 227<br />

Regole di Controllo Applicazioni<br />

Controllo Applicazioni ........................................................................................................................................... 137<br />

S<br />

Selezione della modalità<br />

Modalità Protetta .................................................................................................................................................. 159<br />

Strumenti aggiuntivi<br />

298