Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

Ladda ner PDF - Index of - Kaspersky-labs.com

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

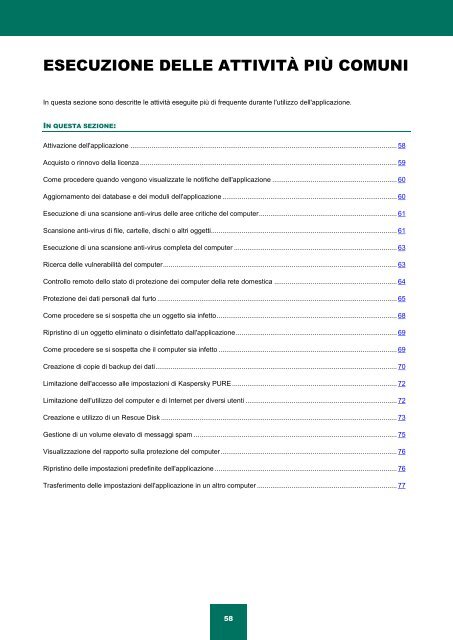

ESECUZIONE DELLE ATTIVITÀ PIÙ COMUNI<br />

In questa sezione sono descritte le attività eseguite più di frequente durante l'utilizzo dell'applicazione.<br />

IN QUESTA SEZIONE:<br />

Attivazione dell'applicazione ........................................................................................................................................... 58<br />

Acquisto o rinnovo della licenza ...................................................................................................................................... 59<br />

Come procedere quando vengono visualizzate le notifiche dell'applicazione ................................................................. 60<br />

Aggiornamento dei database e dei moduli dell'applicazione ........................................................................................... 60<br />

Esecuzione di una scansione anti-virus delle aree critiche del <strong>com</strong>puter ........................................................................ 61<br />

Scansione anti-virus di file, cartelle, dischi o altri oggetti................................................................................................. 61<br />

Esecuzione di una scansione anti-virus <strong>com</strong>pleta del <strong>com</strong>puter ..................................................................................... 63<br />

Ricerca delle vul<strong>ner</strong>abilità del <strong>com</strong>puter .......................................................................................................................... 63<br />

Controllo remoto dello stato di protezione dei <strong>com</strong>puter della rete domestica ................................................................ 64<br />

Protezione dei dati personali dal furto ............................................................................................................................. 65<br />

Come procedere se si sospetta che un oggetto sia infetto .............................................................................................. 68<br />

Ripristino di un oggetto eliminato o disinfettato dall'applicazione .................................................................................... 69<br />

Come procedere se si sospetta che il <strong>com</strong>puter sia infetto ............................................................................................. 69<br />

Creazione di copie di backup dei dati .............................................................................................................................. 70<br />

Limitazione dell'accesso alle impostazioni di <strong>Kaspersky</strong> PURE ...................................................................................... 72<br />

Limitazione dell'utilizzo del <strong>com</strong>puter e di Internet per diversi utenti ............................................................................... 72<br />

Creazione e utilizzo di un Rescue Disk ........................................................................................................................... 73<br />

Gestione di un volume elevato di messaggi spam .......................................................................................................... 75<br />

Visualizzazione del rapporto sulla protezione del <strong>com</strong>puter ............................................................................................ 76<br />

Ripristino delle impostazioni predefinite dell'applicazione ............................................................................................... 76<br />

Trasferimento delle impostazioni dell'applicazione in un altro <strong>com</strong>puter ......................................................................... 77<br />

58