Client Security Solution 8.3 Implementierungshandbuch - Lenovo

Client Security Solution 8.3 Implementierungshandbuch - Lenovo

Client Security Solution 8.3 Implementierungshandbuch - Lenovo

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

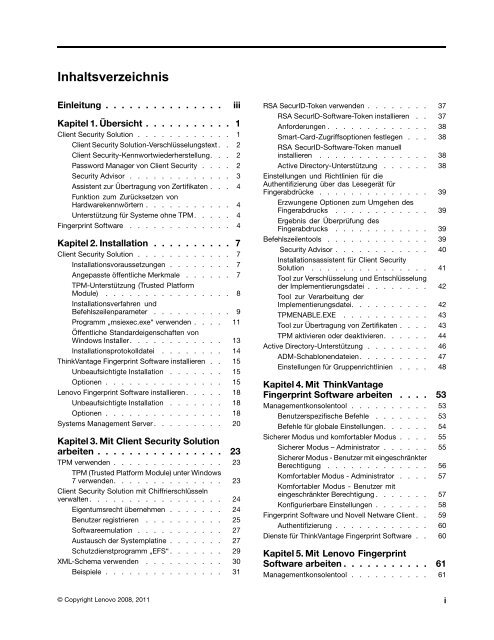

Inhaltsverzeichnis<br />

Einleitung . . . . . . . . . . . . . . . iii<br />

Kapitel 1. Übersicht . . . . . . . . . . . 1<br />

<strong>Client</strong> <strong>Security</strong> <strong>Solution</strong> . . . . . . . . . . . . 1<br />

<strong>Client</strong> <strong>Security</strong> <strong>Solution</strong>-Verschlüsselungstext . . 2<br />

<strong>Client</strong> <strong>Security</strong>-Kennwortwiederherstellung. . . 2<br />

Password Manager von <strong>Client</strong> <strong>Security</strong> . . . . 2<br />

<strong>Security</strong> Advisor . . . . . . . . . . . . . 3<br />

Assistent zur Übertragung von Zertifikaten . . . 4<br />

Funktion zum Zurücksetzen von<br />

Hardwarekennwörtern . . . . . . . . . . . 4<br />

Unterstützung für Systeme ohne TPM. . . . . 4<br />

Fingerprint Software . . . . . . . . . . . . . 4<br />

Kapitel 2. Installation . . . . . . . . . . 7<br />

<strong>Client</strong> <strong>Security</strong> <strong>Solution</strong> . . . . . . . . . . . . 7<br />

Installationsvoraussetzungen . . . . . . . . 7<br />

Angepasste öffentliche Merkmale . . . . . . 7<br />

TPM-Unterstützung (Trusted Platform<br />

Module) . . . . . . . . . . . . . . . . 8<br />

Installationsverfahren und<br />

Befehlszeilenparameter . . . . . . . . . . 9<br />

Programm „msiexec.exe“ verwenden . . . . 11<br />

Öffentliche Standardeigenschaften von<br />

Windows Installer. . . . . . . . . . . . 13<br />

Installationsprotokolldatei . . . . . . . . 14<br />

ThinkVantage Fingerprint Software installieren . . 15<br />

Unbeaufsichtigte Installation . . . . . . . 15<br />

Optionen . . . . . . . . . . . . . . . 15<br />

<strong>Lenovo</strong> Fingerprint Software installieren . . . . . 18<br />

Unbeaufsichtigte Installation . . . . . . . 18<br />

Optionen . . . . . . . . . . . . . . . 18<br />

Systems Management Server . . . . . . . . . 20<br />

Kapitel 3. Mit <strong>Client</strong> <strong>Security</strong> <strong>Solution</strong><br />

arbeiten . . . . . . . . . . . . . . . . 23<br />

TPM verwenden . . . . . . . . . . . . . . 23<br />

TPM (Trusted Platform Module) unter Windows<br />

7 verwenden. . . . . . . . . . . . . . 23<br />

<strong>Client</strong> <strong>Security</strong> <strong>Solution</strong> mit Chiffrierschlüsseln<br />

verwalten . . . . . . . . . . . . . . . . . 24<br />

Eigentumsrecht übernehmen . . . . . . . 24<br />

Benutzer registrieren . . . . . . . . . . 25<br />

Softwareemulation . . . . . . . . . . . 27<br />

Austausch der Systemplatine . . . . . . . 27<br />

Schutzdienstprogramm „EFS“ . . . . . . . 29<br />

XML-Schema verwenden . . . . . . . . . . 30<br />

Beispiele . . . . . . . . . . . . . . . 31<br />

RSA SecurID-Token verwenden . . . . . . . . 37<br />

RSA SecurID-Software-Token installieren . . 37<br />

Anforderungen . . . . . . . . . . . . . 38<br />

Smart-Card-Zugriffsoptionen festlegen . . . 38<br />

RSA SecurID-Software-Token manuell<br />

installieren . . . . . . . . . . . . . . 38<br />

Active Directory-Unterstützung . . . . . . 38<br />

Einstellungen und Richtlinien für die<br />

Authentifizierung über das Lesegerät für<br />

Fingerabdrücke . . . . . . . . . . . . . . 39<br />

Erzwungene Optionen zum Umgehen des<br />

Fingerabdrucks . . . . . . . . . . . . 39<br />

Ergebnis der Überprüfung des<br />

Fingerabdrucks . . . . . . . . . . . . 39<br />

Befehlszeilentools . . . . . . . . . . . . . 39<br />

<strong>Security</strong> Advisor . . . . . . . . . . . . 40<br />

Installationsassistent für <strong>Client</strong> <strong>Security</strong><br />

<strong>Solution</strong> . . . . . . . . . . . . . . . 41<br />

Tool zur Verschlüsselung und Entschlüsselung<br />

der Implementierungsdatei . . . . . . . . 42<br />

Tool zur Verarbeitung der<br />

Implementierungsdatei. . . . . . . . . . 42<br />

TPMENABLE.EXE . . . . . . . . . . . 43<br />

Tool zur Übertragung von Zertifikaten . . . . 43<br />

TPM aktivieren oder deaktivieren. . . . . . 44<br />

Active Directory-Unterstützung . . . . . . . . 46<br />

ADM-Schablonendateien. . . . . . . . . 47<br />

Einstellungen für Gruppenrichtlinien . . . . 48<br />

Kapitel 4. Mit ThinkVantage<br />

Fingerprint Software arbeiten . . . . 53<br />

Managementkonsolentool . . . . . . . . . . 53<br />

Benutzerspezifische Befehle . . . . . . . 53<br />

Befehle für globale Einstellungen. . . . . . 54<br />

Sicherer Modus und komfortabler Modus . . . . 55<br />

Sicherer Modus – Administrator . . . . . . 55<br />

Sicherer Modus - Benutzer mit eingeschränkter<br />

Berechtigung . . . . . . . . . . . . . 56<br />

Komfortabler Modus - Administrator . . . . 57<br />

Komfortabler Modus - Benutzer mit<br />

eingeschränkter Berechtigung . . . . . . . 57<br />

Konfigurierbare Einstellungen . . . . . . . 58<br />

Fingerprint Software und Novell Netware <strong>Client</strong> . . 59<br />

Authentifizierung . . . . . . . . . . . . 60<br />

Dienste für ThinkVantage Fingerprint Software . . 60<br />

Kapitel 5. Mit <strong>Lenovo</strong> Fingerprint<br />

Software arbeiten . . . . . . . . . . . 61<br />

Managementkonsolentool . . . . . . . . . . 61<br />

© Copyright <strong>Lenovo</strong> 2008, 2011 i