- Seite 1 und 2:

Sicherheit 2010 Aussen-, Sicherheit

- Seite 3:

Sicherheit 2010 Aussen-, Sicherheit

- Seite 6 und 7:

Sicherheit 2010 2 Untersuchungsdesi

- Seite 8 und 9:

ANHANG II 185 I Die Typologien der

- Seite 11 und 12:

Kurzzusammenfassung Allgemeines Sic

- Seite 13 und 14:

Condensé Sentiment général de s

- Seite 15 und 16:

Sintesi Sensazione generale di sicu

- Seite 17 und 18:

Executive Summary General feeling o

- Seite 19 und 20:

Zusammenfassung der Studie «Sicher

- Seite 21 und 22:

Zusammenfassung der Studie «Sicher

- Seite 23 und 24:

Zusammenfassung der Studie «Sicher

- Seite 25 und 26:

Zusammenfassung der Studie «Sicher

- Seite 27 und 28:

Zusammenfassung der Studie «Sicher

- Seite 29 und 30:

Résumé de l’étude «Sécurité

- Seite 31 und 32:

Résumé de l’étude «Sécurité

- Seite 33 und 34:

Résumé de l’étude «Sécurité

- Seite 35 und 36:

Résumé de l’étude «Sécurité

- Seite 37 und 38:

Résumé de l’étude «Sécurité

- Seite 39 und 40:

Riassunto del sondaggio «Sicurezza

- Seite 41 und 42:

Riassunto del sondaggio «Sicurezza

- Seite 43 und 44:

Riassunto del sondaggio «Sicurezza

- Seite 45 und 46:

Riassunto del sondaggio «Sicurezza

- Seite 47 und 48:

Riassunto del sondaggio «Sicurezza

- Seite 49 und 50:

Summary of the survey “Security 2

- Seite 51 und 52:

Summary of the survey “Security 2

- Seite 53 und 54:

Summary of the survey “Security 2

- Seite 55 und 56:

Summary of the survey “Security 2

- Seite 57:

Summary of the survey “Security 2

- Seite 60 und 61:

Sicherheit 2010 Die Eskalation des

- Seite 62 und 63:

Sicherheit 2010 der amerikanischen

- Seite 64 und 65:

Sicherheit 2010 Im August übermitt

- Seite 66 und 67:

Sicherheit 2010 verbunden war die I

- Seite 68 und 69:

Sicherheit 2010 Im Mai veröffentli

- Seite 71 und 72:

3 Datenbasis Die Daten 2010 beruhen

- Seite 73:

Datenbasis 1999-2 1009 Haltiner et

- Seite 76 und 77:

Sicherheit 2010 Abbildung 4.1 Allge

- Seite 78 und 79:

Sicherheit 2010 4.2 Zukunftseinsch

- Seite 80 und 81:

Sicherheit 2010 Wahl des neuen Prä

- Seite 82 und 83:

Sicherheit 2010 Meinungsbild. Beson

- Seite 85 und 86:

5 Vertrauen in ausgewählte Institu

- Seite 87 und 88:

Vertrauen in ausgewählte Instituti

- Seite 89 und 90:

Vertrauen in ausgewählte Instituti

- Seite 91 und 92:

Vertrauen in ausgewählte Instituti

- Seite 93 und 94:

6 Öffnung versus Autonomie - die W

- Seite 95 und 96:

Öffnung versus Autonomie vorbehalt

- Seite 97 und 98:

Öffnung versus Autonomie einem Niv

- Seite 99 und 100:

Öffnung versus Autonomie Abbildung

- Seite 101 und 102:

Öffnung versus Autonomie Abbildung

- Seite 103 und 104:

Öffnung versus Autonomie Ausser zu

- Seite 105 und 106:

Öffnung versus Autonomie Merkmalen

- Seite 107 und 108:

Öffnung versus Autonomie Abbildung

- Seite 109 und 110:

7 Die Neutralität Der Neutralität

- Seite 111 und 112:

Die Neutralität ferner mit dem Alt

- Seite 113 und 114:

Die Neutralität Eine weitere Dimen

- Seite 115 und 116:

Die Neutralität Das Alter hat zwar

- Seite 117 und 118:

Die Neutralität Glaubwürdigkeit d

- Seite 119 und 120:

Die Neutralität Neutralität aus i

- Seite 121 und 122:

Die Neutralität Trotz Veränderung

- Seite 123 und 124:

8 Sicherheitspolitische Ziele In de

- Seite 125 und 126:

Sicherheitspolitische Ziele wie die

- Seite 127 und 128:

Sicherheitspolitische Ziele mit dem

- Seite 129 und 130:

Sicherheitspolitische Ziele eher ei

- Seite 131 und 132:

9 Die Armee als Spiegelbild der Ges

- Seite 133 und 134:

Die Armee als Spiegelbild der Gesel

- Seite 135 und 136:

Die Armee als Spiegelbild der Gesel

- Seite 137 und 138:

Die Armee als Spiegelbild der Gesel

- Seite 139 und 140:

Die Armee als Spiegelbild der Gesel

- Seite 141 und 142:

Die Armee als Spiegelbild der Gesel

- Seite 143 und 144:

Die Armee als Spiegelbild der Gesel

- Seite 145 und 146:

Die Armee als Spiegelbild der Gesel

- Seite 147 und 148:

Die Armee als Spiegelbild der Gesel

- Seite 149 und 150:

Die Armee als Spiegelbild der Gesel

- Seite 151 und 152:

Die Armee als Spiegelbild der Gesel

- Seite 153 und 154:

Die Armee als Spiegelbild der Gesel

- Seite 155 und 156:

Die Armee als Spiegelbild der Gesel

- Seite 157:

Die Armee als Spiegelbild der Gesel

- Seite 160 und 161:

Sicherheit 2010 den Contra-Argument

- Seite 162 und 163:

Sicherheit 2010 und den Militärdie

- Seite 164 und 165:

Sicherheit 2010 Tabelle 10.2 Presti

- Seite 166 und 167:

Sicherheit 2010 Tabelle 10.3 Korrel

- Seite 168 und 169:

Sicherheit 2010 Rekrutierung von mi

- Seite 170 und 171: Sicherheit 2010 Verteidigungsanteil

- Seite 172 und 173: Sicherheit 2010 Abbildung 11.1 Vert

- Seite 174 und 175: Sicherheit 2010 (67%; CC=0.16). Reg

- Seite 176 und 177: Sicherheit 2010 der Bundeswehr. For

- Seite 178 und 179: Sicherheit 2010 Haltiner, K.W., Ber

- Seite 181 und 182: ANHANG I I Die Qualität der Variab

- Seite 183 und 184: Anhang IV Das Testen von Unterschie

- Seite 185: Anhang VII Der Inglehart-Index 1977

- Seite 188 und 189: Sicherheit 2010 Tabelle I Typologie

- Seite 190 und 191: Sicherheit 2010 Tabelle III Typolog

- Seite 193 und 194: ANHANG III SICHERHEIT 2010 FRAGEBOG

- Seite 195 und 196: Anhang S4. Sind Sie in der Schweiz

- Seite 197 und 198: Anhang A B C D E F G H I J K L M N

- Seite 199 und 200: Anhang Q10. Welche sicherheits- und

- Seite 201 und 202: Anhang eher schlecht...............

- Seite 203 und 204: Anhang Q18. Was meinen Sie, welche

- Seite 205 und 206: Anhang Q21. Sie haben in dieser Umf

- Seite 207 und 208: Anhang Q26. «Links, Mitte und Rech

- Seite 209 und 210: Anhang

- Seite 211 und 212: Anhang

- Seite 213 und 214: Anhang

- Seite 215 und 216: Anhang

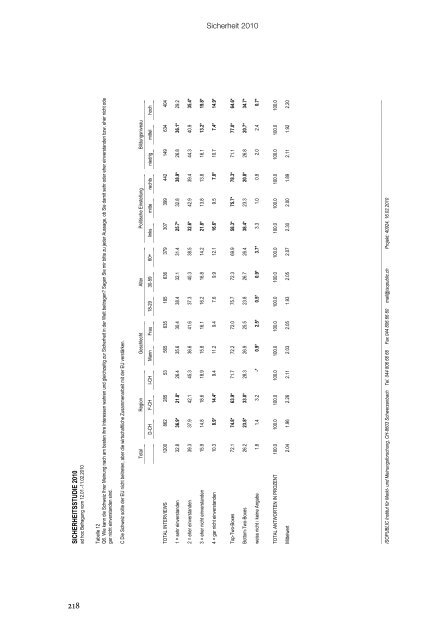

- Seite 217 und 218: Anhang

- Seite 219: Anhang

- Seite 223 und 224: Anhang

- Seite 225 und 226: Anhang

- Seite 227 und 228: Anhang

- Seite 229 und 230: Anhang

- Seite 231 und 232: Anhang

- Seite 233 und 234: Anhang

- Seite 235 und 236: Anhang

- Seite 237 und 238: Anhang

- Seite 239 und 240: Anhang

- Seite 241 und 242: Anhang

- Seite 243 und 244: Anhang

- Seite 245 und 246: Anhang

- Seite 247 und 248: Anhang

- Seite 249 und 250: Anhang

- Seite 251 und 252: Anhang

- Seite 253 und 254: Anhang

- Seite 255 und 256: Anhang

- Seite 257 und 258: Anhang

- Seite 259 und 260: Anhang

- Seite 261 und 262: Anhang

- Seite 263 und 264: Anhang

- Seite 265 und 266: Anhang

- Seite 267 und 268: Anhang

- Seite 269 und 270: Anhang

- Seite 271 und 272:

Anhang

- Seite 273 und 274:

Anhang

- Seite 275 und 276:

Anhang

- Seite 277 und 278:

Anhang

- Seite 279 und 280:

Anhang

- Seite 281 und 282:

Anhang

- Seite 283 und 284:

Anhang

- Seite 285 und 286:

Anhang

- Seite 287 und 288:

Anhang

- Seite 289 und 290:

Anhang

- Seite 291 und 292:

Anhang

- Seite 293 und 294:

Anhang

- Seite 295 und 296:

Anhang

- Seite 297 und 298:

Anhang

- Seite 299 und 300:

Anhang

- Seite 301 und 302:

Anhang

- Seite 303 und 304:

Anhang

- Seite 305 und 306:

Anhang

- Seite 307 und 308:

Anhang

- Seite 309 und 310:

Anhang

- Seite 311 und 312:

Anhang

- Seite 313 und 314:

Anhang

- Seite 315 und 316:

Anhang

- Seite 317:

Center for Security Studies Das Cen