retail

retail

retail

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

COVERSTORY<br />

Da der Angriff eine große Streu ung<br />

haben sollte, entschloss man sich<br />

dazu, einerseits den Internet<br />

Explorer und andererseits „Qui -<br />

ck en“, das am häufigsten genutzte<br />

Programm für Kontenverwaltung<br />

und Online-Banking, zu benutzen.<br />

Als Köder diente eine simple<br />

Internetseite mit einem ActiveX-<br />

Control. Als der ahnungslose Surfer<br />

die Seite betrat, wurde im Hintergrund<br />

ohne sein Wissen „Quicken“<br />

gestartet und durch das<br />

Control ferngesteuert.<br />

Anschließend konnten beispielsweise<br />

Überweisungen oder Ähnliches<br />

getätigt werden, während der<br />

Benutzer noch auf das Laden der<br />

Webseite wartete. Damit das im<br />

Hintergrund laufende „Quicken“<br />

nicht sichtbar wurde, manipulierte<br />

das ActiveX-Control mittels eines<br />

Befehls auf Betriebssystemebene<br />

den Client so, dass der Internet<br />

Explorer immer im Vordergrund<br />

blieb. Das Problem bei dieser Art<br />

Attacke nullter Ordnung liegt vor<br />

allem darin, dass der Server der<br />

Bank korrekterweise den Kunden<br />

als Kommunikationspartner an -<br />

nim mt, weil er nicht weiß, dass dieser<br />

durch ein ActiveX-Control ferngesteuert<br />

handelt. Der „Fehler“ liegt<br />

also nicht aufseiten der Bank, sondern<br />

beim User.<br />

Psycho-Hacker<br />

Sogenannte „Hacker“, die unerlaubterweise<br />

über ein Netzwerk in fremde<br />

Computersysteme eindringen –<br />

der Ausdruck war jedoch nicht<br />

immer negativ behaftet (vgl. Infobox<br />

3) – greifen weltweit immer<br />

lokal er an. Zu diesem Ergebnis<br />

kommt der „Global Threat Re port“,<br />

den der IT-Sicherheits spezialist Mc -<br />

Afee veröffentlicht hat (Infobox 4).<br />

„Moderne Malware funktioniert<br />

nicht mehr nach dem Gießkannen-<br />

<strong>retail</strong> | 14 14<br />

prinzip“, warnt Jeff Green, der bei<br />

McAfee die Forschungs- und Entwicklungsabteilung<br />

Avert Labs leitet.<br />

Ständig neue Schachzüge<br />

„Die Cyberpiraten sind in allen<br />

Weltregionen zu Hause und er -<br />

schaffen Viren speziell zum Einsatz<br />

in einzelnen Ländern. Sie sind<br />

nicht nur versierte Pro grammierer,<br />

sondern verstehen auch etwas von<br />

Foto: card complete<br />

Psy cho logie und Spra chen“, so<br />

Green. Die seit einigen Jahren feststellbare<br />

Regional isierung sei ein<br />

weiteres Indiz dafür, dass bei<br />

Attacken aus dem Internet finanzielle<br />

Motive in den Vorder grund<br />

rücken, meint der IT-Fach mann:<br />

„Lästige, aber vergleichsweise harmlose<br />

Cybergraffiti und Com puterwürmer<br />

sind Schnee von ge stern.<br />

Die Hacker denken sich ständig<br />

neue Schachzüge aus.“<br />

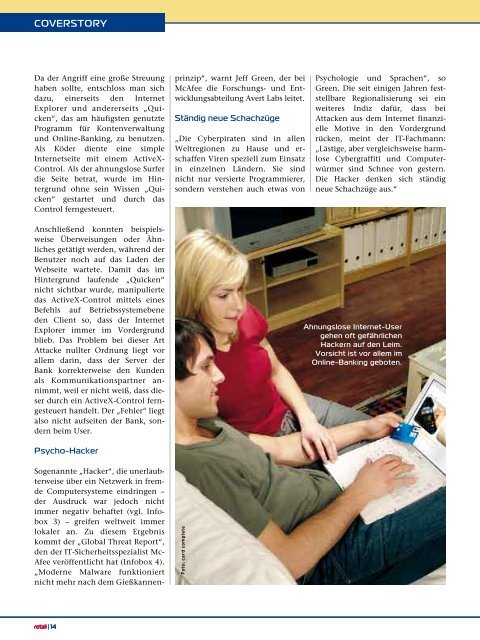

Ahnungslose Internet-User<br />

gehen oft gefährlichen<br />

Hackern auf den Leim.<br />

Vorsicht ist vor allem im<br />

Online-Banking geboten.