Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

ealmente al menos el 95% del tiempo. Como se ha indicado durante el apartado<br />

de detección con firewalls es altamente recomendable redirigir todo el tráfico DNS<br />

a través de los servidores DNS internos y prohibir por tanto las consultas directas a<br />

DNS externos. De este modo observando los intentos a DNS externos se dispone de<br />

dispositivos con un comportamiento anómalo.<br />

Estadísticas tráfico HTTP<br />

154<br />

6.2.1.4.2. Capa de Aplicación. HTTP<br />

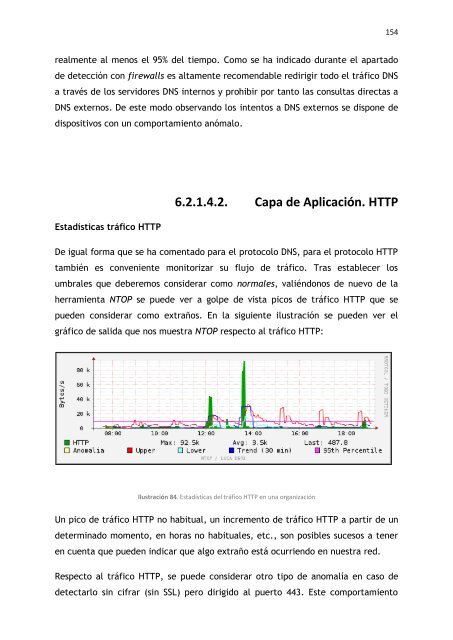

De igual forma que se ha comentado para el protocolo DNS, para el protocolo HTTP<br />

también es conveniente monitorizar su flujo de tráfico. Tras establecer los<br />

umbrales que deberemos considerar como normales, valiéndonos de nuevo de la<br />

herramienta NTOP se puede ver a golpe de vista picos de tráfico HTTP que se<br />

pueden considerar como extraños. En la siguiente ilustración se pueden ver el<br />

gráfico de salida que nos muestra NTOP respecto al tráfico HTTP:<br />

Ilustración 84. Estadísticas del tráfico HTTP en una organización<br />

Un pico de tráfico HTTP no habitual, un incremento de tráfico HTTP a partir de un<br />

determinado momento, en horas no habituales, etc., son posibles sucesos a tener<br />

en cuenta que pueden indicar que algo extraño está ocurriendo en nuestra red.<br />

Respecto al tráfico HTTP, se puede considerar otro tipo de anomalía en caso de<br />

detectarlo sin cifrar (sin SSL) pero dirigido al puerto 443. Este comportamiento