Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

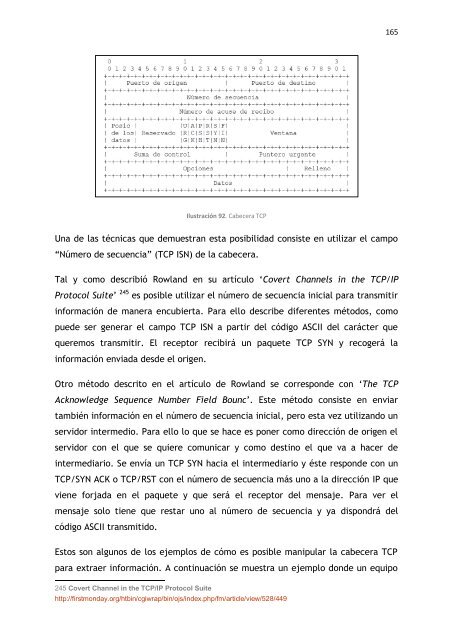

Ilustración 92. Cabecera TCP<br />

Una de las técnicas que demuestran esta posibilidad consiste en utilizar el campo<br />

“Número de secuencia” (TCP ISN) de la cabecera.<br />

Tal y como describió Rowland en su artículo ‘Covert Channels in the TCP/IP<br />

Protocol Suite’ 245 es posible utilizar el número de secuencia inicial para transmitir<br />

información de manera encubierta. Para ello describe diferentes métodos, como<br />

puede ser generar el campo TCP ISN a partir del código ASCII del carácter que<br />

queremos transmitir. El receptor recibirá un paquete TCP SYN y recogerá la<br />

información enviada desde el origen.<br />

Otro método descrito en el artículo de Rowland se corresponde con ‘The TCP<br />

Acknowledge Sequence Number Field Bounc’. Este método consiste en enviar<br />

también información en el número de secuencia inicial, pero esta vez utilizando un<br />

servidor intermedio. Para ello lo que se hace es poner como dirección de origen el<br />

servidor con el que se quiere comunicar y como destino el que va a hacer de<br />

intermediario. Se envía un TCP SYN hacia el intermediario y éste responde con un<br />

TCP/SYN ACK o TCP/RST con el número de secuencia más uno a la dirección IP que<br />

viene forjada en el paquete y que será el receptor del mensaje. Para ver el<br />

mensaje solo tiene que restar uno al número de secuencia y ya dispondrá del<br />

código ASCII transmitido.<br />

Estos son algunos de los ejemplos de cómo es posible manipular la cabecera TCP<br />

para extraer información. A continuación se muestra un ejemplo donde un equipo<br />

245 Covert Channel in the TCP/IP Protocol Suite<br />

http://firstmonday.org/htbin/cgiwrap/bin/ojs/index.php/fm/article/view/528/449<br />

165