Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

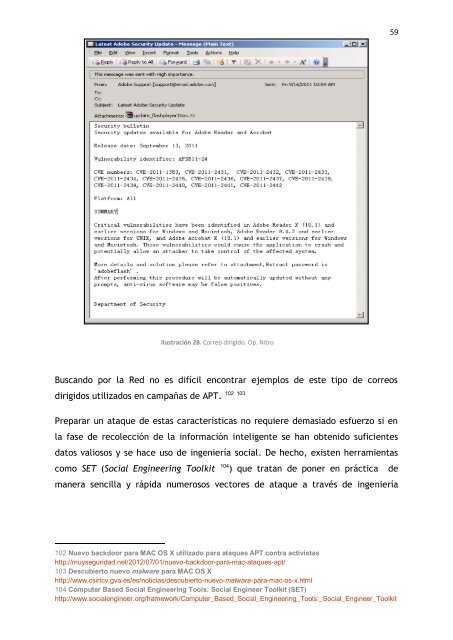

Ilustración 28. Correo dirigido. Op. Nitro<br />

Buscando por la Red no es difícil encontrar ejemplos de este tipo de correos<br />

dirigidos utilizados en campañas de <strong>APT</strong>.<br />

102 103<br />

Preparar un ataque de estas características no requiere demasiado esfuerzo si en<br />

la fase de recolección de la información inteligente se han obtenido suficientes<br />

datos valiosos y se hace uso de ingeniería social. De hecho, existen herramientas<br />

como SET (Social Engineering Toolkit 104 ) que tratan de poner en práctica de<br />

manera sencilla y rápida numerosos vectores de ataque a través de ingeniería<br />

102 Nuevo backdoor para MAC OS X utilizado para ataques <strong>APT</strong> contra activistas<br />

http://muyseguridad.net/2012/07/01/nuevo-backdoor-para-mac-ataques-apt/<br />

103 Descubierto nuevo malware para MAC OS X<br />

http://www.csirtcv.gva.es/es/noticias/descubierto-nuevo-malware-para-mac-os-x.html<br />

104 Computer Based Social Engineering Tools: Social Engineer Toolkit (SET)<br />

http://www.socialengineer.org/framework/Computer_Based_Social_Engineering_Tools:_Social_Engineer_Toolkit<br />

59