Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

18 19<br />

N dAGsORden<br />

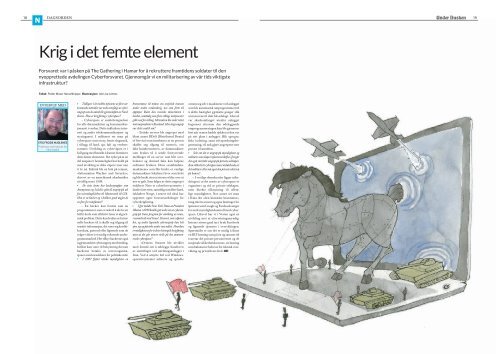

Krig i det femte element<br />

Forsvaret var i påsken på The Gathering i Hamar for å rekruttere framtidens soldater til den<br />

nyopprettede avdelingen Cyberforsvaret. Gjennomgår vi en militarisering av vår tids viktigste<br />

infrastruktur?<br />

Tekst: Peder Moan Hasselknippe Illustrasjon: Ida Lise Letnes<br />

INTErVJU mED<br />

StIg FroDe mjøLSneS<br />

Professor ved Institutt for<br />

informatikk<br />

Tidligere i år meldte nyhetene at flere sørkoreanske<br />

nettsider var nede som følge av cyberangrep<br />

som de antok ble gjennomført av Nord-<br />

Korea. Hva er krigføring i cyberspace?<br />

– Cyberspace er samlebetegnelsen<br />

for alle datamaskiner og kommunikasjonsnett<br />

i verden. Dette inkluderer internett<br />

og andre telekommunikasjons- og<br />

styringsnett. I militæret ser man på<br />

cyberspace som en ny, femte slagmark,<br />

i tillegg til land, sjø, luft og verdensrommet.<br />

Utvikling av cybervåpen er i<br />

full gang med hensikt å kunne dominere<br />

dette femte elementet. Det tyder på at en<br />

del nasjoner i hemmelighet har holdt på<br />

med utvikling av slike våpen i mer enn<br />

ti år nå. Faktisk ble en bok på temaet,<br />

«Information Warfare and Security»,<br />

skrevet av en amerikansk akademiker<br />

så tidlig som i 1998.<br />

De siste årene har hackergrupper som<br />

Anonymous og LulzSec gått til angrep på alt<br />

fra scientologikirken til Mastercard til CIA.<br />

Hva er en hacker og i hvilken grad utgjør de<br />

en fare for samfunnet?<br />

– En hacker kan forstås som en<br />

programmerer som er rask til å skrive en<br />

feilfri kode som effektivt løser et algoritmisk<br />

problem. Dette kan brukes av kriminelle<br />

hackere til å skaffe seg tilgang til<br />

sensitiv informasjon, det være seg kredittkortdata,<br />

passord eller lignende som de<br />

selger videre i et stadig voksende undergrunnsmarked.<br />

Her tilbyr hackerne også<br />

å gjennomføre cyberangrep mot betaling,<br />

hvilket kan være til bekymring dersom<br />

hackerne betales av terrororganisasjoner<br />

som leiesoldater for politiske mål.<br />

I 20<strong>07</strong> flyttet estiske myndigheter en<br />

bronsestatue til minne om sovjetisk innsats<br />

under andre verdenskrig, noe som førte til<br />

opptøyer blant den russiske minoriteten i<br />

landet, samtidig som flere viktige nettjenester<br />

gikk ned for telling. Mistanken ble raskt rettet<br />

mot nasjonalister i Russland. Hva slags angrep<br />

var dette snakk om?<br />

– Estiske servere ble angrepet med<br />

blant annet DDoS (Distributed Denial<br />

of Service) som innebærer at en person<br />

skaffer seg tilgang til tusenvis, om<br />

ikke hundretusenvis, av datamaskiner<br />

som brukes til å sende forstyrrende<br />

meldinger til en server som blir overbelastet<br />

og dermed ikke kan betjene<br />

ordinære brukere. Disse «zombiedatamaskinene»<br />

som blir brukt, er vanlige<br />

datamaskiner lokalisert hvor som helst<br />

og blir brukt uten at eieren er klar over at<br />

noe er galt. Som følger av dette angrepet<br />

etablerte Nato et cyberforsvarssenter i<br />

landet året etter, samtidig som flere land,<br />

inkludert Norge, i senere tid altså har<br />

opprettet egne forsvarsavdelinger for<br />

cyberkrigføring.<br />

I fjor meldte New York Times at President<br />

Obama i 2010 hadde gitt ordre om et cyberangrep<br />

på Irans program for anriking av uran,<br />

i samarbeid med Israel. Stuxnet, som våpenet<br />

het, og andre lignende cyberangrep kan lett<br />

spre seg og påvirke andre enn målet. Hvordan<br />

er mulighetene for å drive kirurgisk krigføring<br />

uten at det går utover sivile på det sammenvevde<br />

cyberspace?<br />

– «ormen» Stuxnet ble utviklet<br />

med formål om å ødelegge hundrevis<br />

av sentrifuger ved anrikingsanlegget i<br />

Iran. Ved å utnytte feil ved Windowsoperativsystemet<br />

infiserte og spredte<br />

ormen seg selv i maskinene ved anlegget<br />

som ble automatisk omprogrammert til<br />

å skifte hastighet gjentatte ganger slik<br />

at motorene til slutt ble ødelagt. Likevel<br />

var skadeomfanget utenfor anlegget<br />

begrenset ettersom den ødeleggende<br />

omprogrammeringen kun ble gjennomført<br />

når ormen hadde sjekket at den var<br />

på rett plass i anlegget. Slik «geografisk»<br />

isolering, samt selvspredningsbegrensning,<br />

vil nok gjøre angrepene mer<br />

presise i framtiden.<br />

Selv om det er angrep på myndigheter og<br />

militære som skaper nyhetsoverskifter, foregår<br />

det også storstilte angrep på private selskaper.<br />

Kan sikkerhet i cyberspace løses utelukkende av<br />

det militære eller må også den private sektoren<br />

på banen?<br />

– I vestlige demokratier ligger utfordringen<br />

i at det meste av cyberspace er<br />

organisert og eid av private selskaper,<br />

uten direkte tilknytning til offentlige<br />

myndigheter. Noe annet ser man<br />

i kina der «den kinesiske brannmur»,<br />

tung intern sensur og egne løsninger for<br />

tjenester som Google og Facebook sørger<br />

for sterk myndighetskontroll med cyberspace.<br />

Likevel har vi i Vesten også en<br />

utvikling mot at etterretningsmyndighetene<br />

i større grad tar i bruk Facebook<br />

og lignende tjenester i overvåkingen.<br />

Spørsmålet er om det er mulig å finne<br />

en IkT-løsning som på én og samme tid<br />

ivaretar det private personvernet og de<br />

nasjonale sikkerhetskravene, en løsning<br />

som balanserer behovet for teknisk overvåking<br />

og privatlivets fred. <strong>UD</strong>