взломИнформация, полученная из NetBios крайне актуальнаС помощью несанкционированного доступа в беспроводнуюсеть мне удалось похитить конфиденциальные данные особогоназначения(ключ зависит от конкретногоустройства)"Key128"="2544801583660d7009abcdef00000000000000""DefKeyId128"="1Осматриваем раздел и видим примерноследующий текст: «"DefaultKeys"="364e01815b300d8038abc5ff00000000000000"», где первые 12чисел — WEP-ключ в plaintext. На аналогичнойсистеме, с драйвером 1.15.18.0, ключ располагалсяв Profiles\Default\WepKey.Для начала тебе потребуется определить GUIDустройства для подстановки. Исходный кодпрограммы, позволяющий это сделать, ты найдешьна диске. Там же описано, как все-такинарыть этот WEP-ключ софтварно. Если жеситуация осложнена тем, что ключ не хранитсяв реестре, что, естественно, небезопасно, тосмело заюзай уязвимость в Intel Wireless Service(s24evmon.exe). С помощью этого бага локальныйпользователь может получить конфигурационныеданные беспроводного оборудования, в томчисле WEP-ключи. Уязвимость присутствуетиз-за небезопасного разграничения прав надоступ к общей секции \BaseNamedObjects\S24EventManagerSharedMemory\, котораяиспользуется службой Wireless ManagementService, что позволяет атакующемучитать, писать, удалять сегменты информациив памяти. Смело компилируй сплоит vc++и запускай на вражеской тачке, после запускаполучишь что-то вроде: «Possible AlphanumericWEP KEY found: kd%2mzkl».О том самом, или ловкость рукВ докладе Контрольно-счетной палаты СШАотмечено, что Wi-Fi технологии, внедряемыев правительственные организации, не имеютдолжной безопасности. По их сводкам, в 13агентствах не установлена защита, а в большинствеагентств не отслеживается происходящеев беспроводных сетях. В одномиз агентств 90 ноутбуков настроены наавтоматический поиск сигнала в эфире, чтоможет привести к нахождению подставногосервера. Поверь, в родной России ситуацияабсолютно такая же, порой корпоративнаяинфраструктура настроена гораздо грамотнейгосударственной. Так, одним зимним вечеркоммне удалось украсть, пожалуй, одну из важнейшихведомственных баз «Lunar» из зданиядалеко не отдаленного, скажем так :).Наверняка, тебе известно, что существует рядбаз данных для служебного пользования. Вотнекоторые из них: «Лабиринт» (база данныхо политиках и их биографиях), база«Лунар» (телефоны и справочная информацияо руководящем составе МВД, налоговойполиции, правительства, прокуратуры, Газпромаи пр.), база «БТИ» (собственники жильяв Москве), база «ГИБДД» (полные данныепо автовладельцам Москвы) и т.п. Дистрибутивыподобных вещей хранятся в сейфах затолстыми стенами и право их использованияимеют лишь избранные сотрудники. Большевсего меня интересовала база «Lunar» по личнымсоображениям. Получив автоматическиIP-адрес, я попал в просторы Сети. Проглядываясетевую статистику (netstat), я обратилвнимание на IP-адрес 192.168.0.100. После егооткрытия в браузере выяснилось, что за нимскрывается поднятый HTTP-сервер, на которомотлаживались какие-то web-приложения, напоминающиеинтерфейс к СУБД. Востребованностьузла была налицо, и активностьпользователей явно присутствовала. Выяснивкое-что о нем, я понял, что он находится в группекомпьютеров.6 names in tableHOME_161 00 UNIQUE Workstationservice nameMSHOME 00 GROUP Workstationservice nameHOME_161 20 UNIQUE Serverservices nameMSHOME 1E GROUP Group nameMSHOME 1D UNIQUE Masterbrowser name##__MSBROWSE__ 01 GROUPMAC address 4: 00:0C:6E:4F:A2:00Получение имен доменов системы происходитс помощью работы с nbtscan. При этом посылаетсяспециальный пакет на 137/udp порт, где виситсоответствующая служба. Обрати внимание на«NULL session successful to \\192.168.0.100\IPC$»,открытые переменные окружения — первый знакналичия расшаренных ресурсов в сети.Кроме того, из скана стало ясно, что перед намиУязвимость хранения пасса в shared_memory позволит тебе добыть заветный WEP-ключ за секунды/ 072xàêåð02 /98/ 07

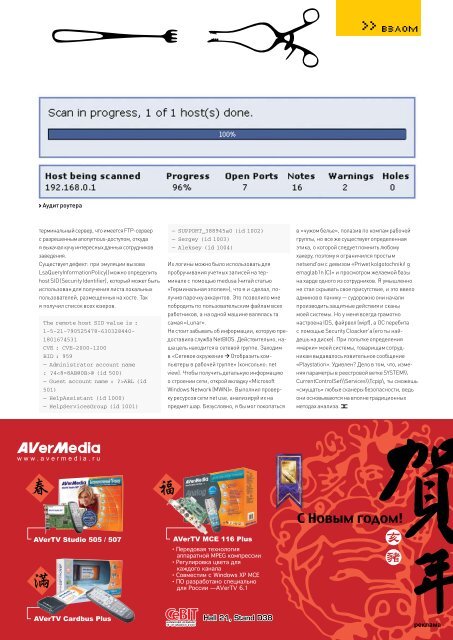

взломАудит роутератерминальный сервер, что имеется FTP-серверс разрешенным anonymous-доступом, откудая выкачал кучу интересных данных сотрудниковзаведения.Существует дефект: при эмуляции вызоваLsaQueryInformationPolicy() можно определитьhost SID (Security Identifier), который может бытьиспользован для получения листа локальныхпользователей, размещенных на хосте. Такя получил список всех юзеров.The remote host SID value is :1-5-21-790525478-630328440-1801674531CVE : CVE-2000-1200BID : 959— Administrator account name: ?4@ (id 500)— Guest account name : ?>ABL (id501)— HelpAssistant (id 1000)— HelpServicesGroup (id 1001)— SUPPORT_388945a0 (id 1002)— Sergey (id 1003)— Aleksey (id 1004)Их логины можно было использовать дляпробручивания учетных записей на терминалес помощью medusa (читай статью«Терминальная эпопея»), что я и сделал, получивпарочку аккаунтов. Это позволило мнепобродить по пользовательским файлам всехработников, а на одной машине валялась тасамая «Lunar».Не стоит забывать об информации, которую предоставиласлужба NetBIOS. Действительно, нашацель находится в сетевой группе. Заходимв «Сетевое окружение Отобразить компьютерыв рабочей группе» (консольно: netview). Чтобы получить детальную информациюо строении сети, открой вкладку «MicrosoftWindows Network (MWN)». Выполнил проверкуресурсов сети net use, анализируй их напредмет шар. Безусловно, я бы мог покопатьсяв «чужом белье», полазив по компам рабочейгруппы, но все же существует определеннаяэтика, о которой следует помнить любомухакеру, поэтому я ограничился простымnetsend'ом с девизом «Priwet kolgotochniki! gemaglab1n (C)» и просмотром желаемой базына харде одного из сотрудников. Я умышленноне стал скрывать свое присутствие, и это ввелоадминов в панику — судорожно они началипроизводить защитные действия и сканымоей системы. Но у меня всегда грамотнонастроена IDS, файрвол (wipf), а ОС перебитас помощью Security Cloacker'a (его ты найдешьна диске). При попытке определения«марки» моей системы, товарищам сотрудникамвыдавалось язвительное сообщение«Playstation». Удивлен? Дело в том, что, изменяяпараметры в реестровой ветке SYSTEM\\CurrentControlSet\\Services\\Tcpip\, ты сможешь«смущать» любые сканеры безопасности, ведьони основываются на вполне традиционныхметодах анализа. zxàêåð 02 /98/ 07/073