Technische Richtlinie TR-03127

Technische Richtlinie TR-03127

Technische Richtlinie TR-03127

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

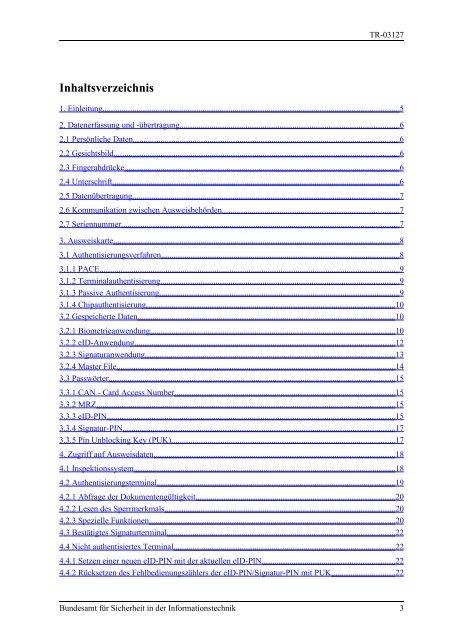

Inhaltsverzeichnis<br />

<strong>TR</strong>-<strong>03127</strong><br />

1. Einleitung...........................................................................................................................................<br />

5<br />

2. Datenerfassung und -übertragung.......................................................................................................<br />

6<br />

2.1 Persönliche Daten.............................................................................................................................<br />

6<br />

2.2 Gesichtsbild......................................................................................................................................<br />

6<br />

2.3 Fingerabdrücke.................................................................................................................................<br />

6<br />

2.4 Unterschrift.......................................................................................................................................<br />

6<br />

2.5 Datenübertragung.............................................................................................................................<br />

7<br />

2.6 Kommunikation zwischen Ausweisbehörden...................................................................................<br />

7<br />

2.7 Seriennummer..................................................................................................................................<br />

7<br />

3. Ausweiskarte......................................................................................................................................<br />

8<br />

3.1 Authentisierungsverfahren................................................................................................................<br />

8<br />

3.1.1 PACE.............................................................................................................................................<br />

9<br />

3.1.2 Terminalauthentisierung................................................................................................................<br />

9<br />

3.1.3 Passive Authentisierung.................................................................................................................<br />

9<br />

3.1.4 Chipauthentisierung.....................................................................................................................<br />

10<br />

3.2 Gespeicherte Daten.........................................................................................................................<br />

10<br />

3.2.1 Biometrieanwendung...................................................................................................................<br />

10<br />

3.2.2 eID-Anwendung..........................................................................................................................<br />

12<br />

3.2.3 Signaturanwendung.....................................................................................................................<br />

13<br />

3.2.4 Master File...................................................................................................................................<br />

14<br />

3.3 Passwörter......................................................................................................................................<br />

15<br />

3.3.1 CAN - Card Access Number........................................................................................................<br />

15<br />

3.3.2 MRZ............................................................................................................................................<br />

15<br />

3.3.3 eID-PIN.......................................................................................................................................<br />

15<br />

3.3.4 Signatur-PIN................................................................................................................................<br />

17<br />

3.3.5 Pin Unblocking Key (PUK) ......................................................................................................... 17<br />

4. Zugriff auf Ausweisdaten.................................................................................................................<br />

18<br />

4.1 Inspektionssystem...........................................................................................................................<br />

18<br />

4.2 Authentisierungsterminal................................................................................................................<br />

19<br />

4.2.1 Abfrage der Dokumentengültigkeit.............................................................................................<br />

20<br />

4.2.2 Lesen des Sperrmerkmals............................................................................................................<br />

20<br />

4.2.3 Spezielle Funktionen...................................................................................................................<br />

20<br />

4.3 Bestätigtes Signaturterminal...........................................................................................................<br />

22<br />

4.4 Nicht authentisiertes<br />

Terminal........................................................................................................<br />

22<br />

4.4.1 Setzen einer neuen eID-PIN mit der aktuellen eID-PIN..............................................................<br />

22<br />

4.4.2 Rücksetzen des Fehlbedienungszählers der eID-PIN/Signatur-PIN mit PUK..............................<br />

22<br />

Bundesamt für Sicherheit in der Informationstechnik 3