Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Cultura Extrativista

Mineração de dados

É necessário questionar e implantar

leis e projetos que garantam o sigilo

da informação e o direito da posse e

armazenamento de dados pessoais.

entre pessoas e das pessoas com artefatos culturais; e

fornecem significados que influenciam a forma como

entendemos e conhecemos o mundo.

Diversos instrumentos foram desenvolvidos no

intuito de tornar a aplicação da mineração de dados

uma tarefa menos técnica e, com isso, possibilitar que

profissionais de outras áreas possam fazer uso dela.

Um grande exemplo, é o Google Analytics, ferramenta

capaz de analisar como o usuário se comporta no

site de uma empresa, quanto tempo ele permanece

naquela página, em que abas clica.

O Analytics também monitora outros ambientes

virtuais e disponibiliza praticamente tudo o que

as pessoas conectadas acessam, as páginas mais

procuradas, conversões, dispositivos, a localização dos

usuários, faixa etária, e muitos outros dados.

Se o serviço é gratuito, você é o produto.

“ ”

Jefrey Sobreira

Ao mesmo tempo em que esses tipos de ferramentas

trazem benefícios para grandes empresas e pequenos

empreendedores que passaram a conseguir mensurar

seu público alvo, nós consumidores perdemos nossa

privacidade e nos tornamos alvo da aplicação de todas

essas técnicas com intuito de induzir ao consumismo.

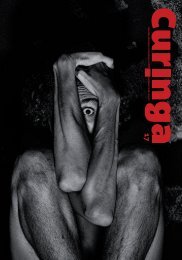

Segurança cibernética e direitos digitais

Diante da quantidade de informações que

colocamos na internet, as autoridades tiveram que

criar leis contra crimes cibernéticos que ocorrem por

meio da mineração de dados. A partir da visão do

consumidor sobre a captação de dados pessoais, é

compreensível pensar que este perde a privacidade.

Nesse caso, é necessário questionar e implantar leis

e projetos que garantam o sigilo da informação e o

direito da posse e armazenamento de dados pessoais

para, assim, proteger os usuários da exploração e do

constrangimento no ambiente digital.

Duas regulamentações importantes sobre crimes

digitais foram sancionadas em maio e novembro de

2012, respectivamente, no Brasil. A primeira é a Lei dos

Crimes Cibernéticos (Lei n° 12.737/2012), conhecida

como Lei Carolina Dieckmann, que qualifica crimes de

hackeamento e invasão de outros desktops, roubos de

senhas e de dados, e a violação destes para divulgação

de informações, tais como fotos, vídeos e mensagens

pessoais. A pena para esses crimes é de três meses a

cinco anos, dependendo do delito cometido. O Projeto

de Lei (PL) já estava proposto antes do crime que

divulgou cerca de 36 fotos íntimas e conversas privadas

da atriz copiadas do seu e-mail pessoal. O hacker exigiu

cerca de 10 mil reais para que nada fosse publicado e

Carolina o denunciou à polícia. A pressão da mídia e a

influência da atriz fez com que a Lei fosse sancionada

no governo da ex-presidenta Dilma Rousseff.

A segunda é a Lei n° 12.735/2012, que modifica

o Código Penal para criminalizar atos realizados

em sistemas digitais e eletrônicos praticados contra

sistemas informatizados. Ela torna crime a clonagem

de dados de cartão de crédito ou débito e determina

que os órgãos da Polícia Judiciária criem uma

Delegacia especializada para crimes digitais. Relatada

pelo deputado Eduardo Azeredo, do Partido da Social

Democracia Brasileira (PSDB), a Lei ficou conhecida

como Lei Azeredo, sendo oriunda do PL da Câmara dos

Deputados de nº 84, de 1999. Ela visava incluir diversas

tipificações de crimes no Código Penal que não foram

aprovadas antes, ficando em tramitação por cerca de

treze anos até a sanção presidencial.

O professor do curso de Direito da Universidade

Federal de Ouro Preto (Ufop) e coordenador do

Núcleo de Estudos do Direito do Consumidor, Felipe

Comarela Milanez, relata quais as medidas cabíveis

no caso de clonagem de cartão de crédito ou débito.

“É fundamental que o consumidor adote medidas

de prevenção, como o cancelamento do cartão. Caso

a divulgação de dados pessoais resulte em alguma

lesão à honra e/ou imagem do consumidor, ou ainda

em danos de natureza patrimonial, poderá entrar com

ações judiciais contra os administradores do banco

de dados que deveriam resguardar as condições de

segurança e sigilo dos dados pessoais coletados”,

explica. Ainda segundo ele, além dessas medidas, o

consumidor poderá buscar o Ministério Público para

que, sendo o caso, apure a ocorrência de eventuais

ilícitos de natureza civil e criminal.

Há também a Lei do Marco Civil (Lei n° 12.965/2014)

da Internet, proposta em 2011, que regula os direitos e

deveres dos internautas protegendo os dados pessoais e

a privacidade do usuário. Diferente do que pensam, o

Marco Civil não tem o objetivo de controlar a internet

46