SChWERPUNKT - Midrange Magazin

SChWERPUNKT - Midrange Magazin

SChWERPUNKT - Midrange Magazin

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

02<br />

2010<br />

IT-Konzepte und Wissen für POWER-Systeme im Unternehmensnetzwerk<br />

305819I98E · ISSN 0946-2880 · B 30465 · Ausgabe 228 · € 13,– · CHF 25,–<br />

Auswirkungen der Internationalen Rechnungslegung<br />

Mittelstandsgerecht<br />

„Digitaler Fingerabdruck“ für Daten<br />

Datenlecks verhindern<br />

Mit einem Failover-Test den Ausfall proben<br />

Gut gerüstet für den Ernstfall<br />

Reale Vorteile in einer virtuellen Welt<br />

Desktop-Virtualisierung<br />

Yesfoto, iStockphoto.com<br />

MySQL<br />

Datenexport<br />

und -import<br />

Domino<br />

Cluster<br />

einrichten

ACADEMY<br />

Wege<br />

aus<br />

der RPG-Falle<br />

So machen Sie Ihre RPG-Programme modern und zukunftsfähig<br />

Gerade in der letzten Zeit hat IBM am RPG eine ganze Menge renoviert und verbessert. Die<br />

Modernisierungsarbeiten haben dazu geführt, dass sich RPG zu einer modernen, den inzwischen<br />

etablierten Standards in nichts nachstehenden Entwicklungsumgebung gemausert hat. Nur durch<br />

den rigorosen Bruch der überkommenen Methoden bekommen Sie wieder Anschluss!<br />

Sie sollten diesen Workshop besuchen, falls Sie….<br />

sich endlich von alten Zöpfen trennen möchten<br />

noch nicht zum alten Eisen gehören wollen<br />

neue Projekte vorhaben oder den Code Ihrer Vorgänger nicht so recht durchblicken<br />

mit modernen Methoden die Zukunft gestalten möchten<br />

Wert legen auf den Erfahrungsaustausch mit dem Referenten und den Kollegen<br />

Aus dem Inhalt:<br />

Weg mit dem Spagetti-Code!<br />

Free-Form RPG<br />

Schleifen und Bedingungen, Errorhandling<br />

Dateihandhabung, Built-In Functions<br />

Weg mit dem Speicherchaos!<br />

Proceduren, Schnittstellen, Prototypen<br />

Module, Programme und Serviceprogramme<br />

Kompilationsstrategien für ILE-Programme<br />

Weg mit PDM, SEU und Konsorten<br />

Rational Developer for i<br />

Umgebungsdefinition, Editorhandhabung<br />

Kompilation und Debugging<br />

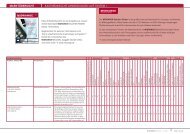

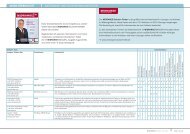

Ort Termin WS-Nr.<br />

Frankfurt 26. 1. 2010 5421005<br />

Hamburg 22. 2. 2010 5421001<br />

Köln 23. 2. 2010 5421002<br />

Stuttgart 24. 2. 2010 5421003<br />

München 25. 2. 2010 5421004<br />

Basel 22. 6. 2010 5421006<br />

Im Seminar wird ein traditionell geschriebenes<br />

RPG-Programm Live in ein<br />

modernes ILE-RPG Programm „übersetzt“.<br />

Alle Programmbeispiele werden<br />

den Teilnehmern als Quell-Code zur<br />

Verfügung gestellt.<br />

Gleich anmelden: online unter www.midrange-academy.com oder per Fax +49 8191 70661<br />

Firma<br />

Name<br />

Straße<br />

PLZ, Ort<br />

Telefon<br />

Datum<br />

Unterschrift<br />

E-Mail-Adresse<br />

Fax<br />

1. Teilnehmer Name Workshop-Nummer<br />

E-Mail-Adresse<br />

2. Teilnehmer Name Workshop-Nummer<br />

E-Mail-Adresse<br />

3. Teilnehmer Name Workshop-Nummer<br />

E-Mail-Adresse<br />

Teilnahmegebühr pro Person / Workshop<br />

Personen bzw. Grundpreis Frühbucher + Abonnent<br />

Workshops<br />

(1 Monat vorher)<br />

1 549,— € 499,— € 474,05 €<br />

2 499,— € 449,— € 426,55 €<br />

3 449,— € 399,— € 379,05 €<br />

Den Preisen ist die gesetzliche Mehrwertsteuer hinzuzurechnen.<br />

Die Teilnahmegebühr enthält die Verpflegung tagsüber inkl. Mittagsessen<br />

und Pausenerfrischungen. Sie erhalten nach Eingang<br />

Ihrer Buchung die Anmeldebestätigung/Rechnung mit Angaben<br />

über Termine und Veranstaltungsort. Ausgabe der Unterlagen ab<br />

8.30 Uhr, Veranstaltungsbeginn um 9.30 Uhr. Änderungen vorbehalten.<br />

ITP VERLAG GmbH Kolpingstraße 26, 86916 Kaufering, Tel. +49 8191 9649-0, Fax +49 8191 70661, service@midrange.de www.midrange.de

EDITORIAL<br />

Thomas Seibold<br />

Redaktion<br />

MIDRANGE MAGAZIN<br />

thomas.seibold michael.wirt @ @<br />

midrange.de<br />

Foto: Beth Hommel, FOTOLIA<br />

Glück zu!<br />

Mit geschätzten 290 Millionen SMS haben die Deutschen mehr<br />

Neujahrsgrüße denn je durch die Lüfte verschickt. 2010 begann<br />

also mit großem Daten-Krawumm, ein wahres Feuerwerk an Neuerungen<br />

steht der ITK-Branche innerhalb der nächsten 12 Monate ins<br />

Haus. Ab März gelten neue Vorschriften beim Daten-Roaming (die<br />

Mobilfunkanbieter müssen Obergrenzen in Sachen Verbindungskosten<br />

offerieren), im Sommer winkt die nächste Preissenkung für mobile<br />

Gespräche im europäischen Ausland. Dass die Kosten für Anrufe aus<br />

dem Mobilfunknetz abweichen können, reicht bei 0180-Preisangaben<br />

fortan nicht mehr aus. Mobile Maximalsummen müssen explizit genannt<br />

werden und sind auf<br />

42 Cent pro Minute oder<br />

60 Cent pro Anruf limitiert.<br />

Am 1. Januar fiel der<br />

Startschuss für ELENA, das<br />

elektronische Verfahren zur<br />

Meldung von Arbeitnehmerdaten,<br />

im November kommt<br />

der neue Personalausweis<br />

im Scheckkartenformat.<br />

Das Dokument ist unter anderem mit einem elektronischen Identitätsnachweis<br />

ausgerüstet, Adressverifikation und Altersnachweis werden<br />

einfacher. Zusätzlich kann eine elektronische Signatur geladen werden,<br />

die E‐Government- oder Vertragsprozesse absichert. Über Entlastungen<br />

durch das Wachstumsbeschleunigungsgesetz und geänderte<br />

Abschreibungsregeln freut sich der Mittelstand. Geräte der Bürokommunikation<br />

zum Beispiel dürfen netto bis 410 Euro kosten, um gleich<br />

im Jahr der Anschaffung voll abgeschrieben werden zu können. All das<br />

ist Wasser auf die Mühlen der Branchenkenner, -könner und Konsumenten.<br />

In diesem Sinne wünsche ich Ihnen für 2010 vor allem eins:<br />

Glück zu!<br />

Herzlichst, Ihr Thomas Seibold<br />

Û Chance: Erkannt und ergriffen. Andy Bailey über<br />

Traumjob, harte Zeiten und ebensolche Entscheidungen<br />

(Seite 12) Û Vorsorge: Wie Fingerabdrücke<br />

Datenlecks verhindern (Seite 20 ff.) Û Licht und<br />

Schatten: Do’s and Don’ts bei der Virtualisierung<br />

(Seite 22) Û Theorie & Praxis: Mittelstandsgerecht<br />

und gesetzeskonform Die Internationale Rechnungslegung<br />

und ihre Auswirkungen (Seite 32 ff.)<br />

30 JAHRE<br />

ERP- ERFAHRUNG<br />

IM MITTELSTAND<br />

Besuchen Sie<br />

uns auf der CeBIT<br />

2.– 6. März 2010<br />

Halle 5, Stand A38<br />

info@oxaion.de I www.oxaion.de<br />

02/2010 · MIDRANGE MAGAZIN<br />

3

inhalt<br />

MIDRANGE AKTUELL<br />

News & Ticker 6<br />

Neuer Supercomputer am DKRZ 7<br />

8.400 POWER6-Prozessoren arbeiten für gutes Klima<br />

Köpfe 8<br />

Hochverfügbarkeit und Security<br />

Mit einer Hochverfügbarkeitslösung ist es wie mit einem<br />

Rauchmelder: Nur wenn man ihn ausprobiert, weiß man,<br />

ob er funktioniert. Aus diesem Grund empfiehlt es sich,<br />

einen Ausfall in angemessenen Abständen (mindestens<br />

zweimal im Jahr) zu proben, indem alle User und Anwendungen<br />

auf das Backup-System umgeschaltet werden.<br />

Û Seite 20<br />

Klare Vorteile für Thin Clients 10<br />

Kommentar zur Frage des Monats<br />

Richtig aufgestellt 12<br />

IBS kennt den pharmazeutischen Großhandel<br />

hOChverfügbarkeit und Security<br />

Datenlecks verhindern 20<br />

„Digitaler Fingerabdruck“ für Daten<br />

Risiken durch Virtualisierung 22<br />

Hochverfügbarkeit für virtualisierte Server<br />

Notwendig und sinnvoll 24<br />

KBC führt High Availability System BUS/400 von T.S.P. ein<br />

Online-Backup, aber richtig 25<br />

Sieben typische Fehler bei der Auswahl vermeiden<br />

Ein Passwort für alles 26<br />

SAP Single-Sign-On mit Active Directory<br />

Voll im Trend 27<br />

Top-Sicherheit mit Backup-Outsourcing bei Leitenberger<br />

Internationale Rechnungs legung<br />

Die weltweiten Kapitalmärkte begnügen sich nicht mit<br />

handelsrechtlichen Konzernabschlüssen. Deutsche Unternehmen,<br />

die international agieren, müssen neben<br />

den nationalen Bestimmungen des Handelsgesetzbuchs<br />

(HGB) auch die rechtlichen Standards anderer Länder<br />

für Buchhaltung, Rechnungslegung und Bilanzierung<br />

erfüllen. Û Seite 32<br />

Gut gerüstet für den Ernstfall 28<br />

Mit einem Failover-Test den Ausfall proben<br />

Eins für alle 29<br />

Sicherer ERP-Rollout bei Pepperl+Fuchs<br />

Zeitversetzte Datenspiegelung 30<br />

Disaster Recovery in virtualisierten Umgebungen<br />

Im toten Winkel 31<br />

Vernachlässigte Standardpflichten im Rechenzentrum<br />

Internationale RechNUNGS LEGUNG<br />

Mittelstandsgerecht 32<br />

Auswirkungen der Internationalen Rechnungslegung<br />

Globalisierung erleichtern 34<br />

Der Weg in die Internationalisierung<br />

Sonderteil<br />

In unserem Sonderteil stellen wir Ihnen Softwarehäuser<br />

und Lösungsanbieter aus Österreich und der Schweiz<br />

vor. Û Seite 14<br />

Einsparmöglichkeiten 35<br />

E-Invoice-Management im Ausland<br />

Potentiale voll ausschöpfen 36<br />

Think global, act local – auch im Rechnungsversand<br />

Mit E‐Invoice Geld sparen 37<br />

Einsparungen durch elektronischen Rechnungsversand<br />

4<br />

MIDRANGE MAGAZIN · 02/2010

Februar 2010<br />

TECHNIK & INTEGRATION<br />

MySQL: Datenexport und -import 38<br />

Domino-Cluster einrichten 41<br />

MARKTÜBERSICHT<br />

Dezentraler Netzwerkdruck 44<br />

Im Einsatz bei Evonik: das SEH-Intelligent Spooling Device<br />

Anbieterübersicht 45<br />

Moderner Faxen 47<br />

Alukönigstahl setzt beim Output auf Roha<br />

Die richtige Strategie 48<br />

Virtuelle Desktops senken Energiekosten im Call Center<br />

Thin Clients, Printserver, Output<br />

Unsere Marktübersicht widmet sich dieses Mal eher der<br />

Hardware. Wir stellen Ihnen eine Auswahl der Anbieter<br />

vor und veröffentlichen Fach- und Anwenderbeiträge aus<br />

der Praxis. Û Seite 44<br />

Desktop-Virtualisierung 49<br />

Reale Vorteile in einer virtuellen Welt<br />

SERVICE<br />

Autoren, Inserenten und Firmen dieser Ausgabe 49<br />

Glosse, Vorschau, Impressum 50<br />

MIDRANGE ONLINE<br />

<strong>Midrange</strong> Jobbörse<br />

ist die Stellenbörse für Unternehmen und IT-Professionals, die<br />

personelle Verstärkung suchen. Û www.midrange-jobs.de<br />

Für POWER-Könner<br />

Holen Sie sich aktuelles Wissen zum Sonderpreis!<br />

Carmen Rasche<br />

SQL-Abfragen tunen<br />

Für Datenbankadministratoren<br />

und Programmierer<br />

ca. 350 Seiten<br />

€ 198,–*<br />

nur 178,- * nur 178,- *<br />

Klaus-Peter Luttkus<br />

Rational Developer<br />

für IBM i (RDi)<br />

Klassische IBM-i-Programmierung<br />

mit RPG, Cobol, CL und DDS<br />

ca. 500 Seiten<br />

€ 248,–*<br />

per Fax<br />

Bestellung + 49 8191 70661<br />

Theo Bär<br />

IBM WebQuery<br />

für System i<br />

Das neue Tool für Abfragen,<br />

Auswertungen, Analysen und<br />

Präsentationen<br />

ca. 350 Seiten<br />

€ 198,–*<br />

Ted Holt, Kevin Forsythe,<br />

Doug Pence, Ron Hawkins<br />

System i<br />

Konzepte und Technik für<br />

Administratoren, Programmierer<br />

und Systemoperating<br />

ca. 840 Seiten<br />

€ 248,–*<br />

im Web<br />

Richard Dolewski<br />

System i Disaster<br />

Recovery Planung<br />

So erstellen Sie einen<br />

wirkungs vollen, vollständigen<br />

und zuverlässigen Plan<br />

ca. 650 Seiten<br />

€ 248,–*<br />

* zuzüglich Versand kosten anteil.<br />

Abonnenten von MIDRANGE<br />

MAGAZIN oder TechKnowLetter<br />

erhalten 10 % Treuebonus.<br />

nur 198,- * nur 198,- * nur 198,- *<br />

www.midrange-shop.com<br />

ITP VERLAG ı Kolpingstraße 26 ı 86916 Kaufering ı Telefon + 49 8191 9649-0 ı Fax + 49 8191 70661<br />

service@midrange.de ı www.midrange.de<br />

02/2010 · MIDRANGE MAGAZIN<br />

5

MIDRANGE AKTUELL<br />

TICKER<br />

CDU nutzt für E‐Mail, Fax und SMS Retarus-Plattform<br />

Û Deutschlands größte Partei, die CDU,<br />

nutzt die MultiChannel Kommunikationsplattform<br />

Retarus WebExpress für<br />

ihre interne<br />

Kommunikation<br />

und den<br />

Versand von<br />

Kommunikationsmaßnahmen und Kampagnen<br />

per E‐Mail, Fax und SMS. Damit<br />

ist es der CDU möglich, tausende<br />

Parteimitglieder punktgenau und ohne<br />

ELENA kommt – und nun<br />

Û Das ELENA-Verfahrensgesetz (Elektronischer<br />

Entgeltnachweis) tritt am<br />

1. 1. 2010 in Kraft. Dann müssen Arbeitgeber<br />

monatlich die Entgeltdaten ihrer<br />

Beschäftigten elektronisch an die Zentrale<br />

Speicherstelle übermitteln. Was<br />

bedeutet das konkret für Arbeitgeber<br />

Develey beauftragt OPTIMAL SYSTEMS<br />

Û Die Develey Senf & Feinkost<br />

GmbH führt das Enterprise<br />

Content Management-<br />

System von Optimal Systems<br />

ein. Der Lebensmittelhersteller<br />

arbeitete bisher mit papierbasierten<br />

Dokumenten. Mit<br />

der Einführung von OS|ECM<br />

steigt Develey auf digitale<br />

Archivierung und elektronisches<br />

Dokumentenmanage-<br />

Buchvorstellung<br />

Günther Hartung, Klaus-Peter Luttkus,<br />

Carmen Rasche, Jörg Zeig<br />

Datenbank & SQL<br />

für IBM Power i Systeme<br />

Dieses Lose-Blatt-Werk ist von Datenbank-Praktikern<br />

geschrieben und wird laufend erweitert. Es<br />

unterstützt Sie beim Verständnis für Aufbau und<br />

Funktion dieser IBM Datenbank genauso wie bei der<br />

effektiven Anwendung der eingebauten Funktionen<br />

und Möglichkeiten.<br />

Umfang ca. 450 Seiten, Preis 158,– €<br />

Zeitverzug mit aktuellen Nachrichten<br />

und Partei-internen Botschaften über alle<br />

elektronischen Kommunikationswege<br />

zu versorgen. Aufgrund seines einfachen<br />

Handlings und der hohen Versandgeschwindigkeit<br />

bevorzugen die Kommunikationsverantwortlichen<br />

bei der CDU<br />

hier insbesondere den Short Message<br />

Service (SMS).<br />

www.retarus.de<br />

und wie können sie sich vorbereiten<br />

Auf dem Informationsportal www.elena<br />

2010.de der Sage Software GmbH erhalten<br />

Arbeitgeber wichtige Informationen<br />

rund um ELENA.<br />

www.elena2010.de<br />

ment um. Dabei spielt die<br />

Anbindung an IBM System i<br />

und Lotus Notes sowie die<br />

Microsoft Office-Integration<br />

eine entscheidende Rolle.<br />

Geplant ist der konzernweite<br />

Ausbau der Lösung bis hin<br />

zur unternehmensweiten Informationsplattform.<br />

www.optimal-systems.de<br />

Û www.midrange-shop.com<br />

Double-Take für EnterpriseOne<br />

validiert. Die Software von Double-<br />

Take ist von Oracle für den Einsatz<br />

mit der ERP Suite J. D. Edwards<br />

EnterpriseOne validiert worden. Damit<br />

können Oracle-Kunden sicher<br />

sein, dass die High-Availabilityund<br />

Disaster-Recovery-Lösungen<br />

von Double-Take nahtlos mit ihren<br />

Kernanwendungen zusammenarbeiten.<br />

www.doubletake.com Û Vom<br />

Blackberry aus drucken. Zebra<br />

Technologies ermöglicht es Nutzern,<br />

Zebra Drucker direkt vom Blackberry<br />

aus zu steuern. So können ganz<br />

nach Wunsch Berichte des Außendienstes,<br />

Barcodes, Belege, Gesundheitsakten<br />

und vieles mehr gedruckt<br />

werden. Basis der neuen mobilen<br />

Drucklösungen sind das ZebraLink<br />

Software Development Kit (SDK) sowie<br />

eine Smartphone Anwendung.<br />

www.zebra.com Û Esker unterstützt<br />

BASF bei der Automatisierung<br />

von Kundenbestellungen.<br />

Das Fax als Kommunikationsmedium<br />

spielt im Geschäftsalltag nach<br />

wie vor eine bedeutende Rolle. BASF<br />

beauftragte den Lösungsanbieter<br />

Esker mit der Implementierung einer<br />

Anwendung zur automatisierten<br />

Erfassung und Verarbeitung<br />

von Fax- und E‐Mail-Bestellungen.<br />

www.esker.de Û Neu: PAVONE<br />

KnowledgeGateway 9.6. Die Pavone<br />

AG gibt die Version 9.6 von Pavone<br />

KnowledgeGateway frei, einem IBM<br />

Lotus Notes/Domino-basierenden<br />

Knowledge Management-Werkzeug<br />

für den Office-Bereich. Die Anwendung<br />

transferiert E‐Mail-Dokumente<br />

per Knopfdruck kontextabhängig in<br />

kollaborative Anwendungen. Pavone<br />

KnowledgeGateway kann mittels<br />

flexibler Add-Ins für Dokumente aus<br />

nahezu allen Büroanwendungen verwendet<br />

werden. www.pavone.de<br />

www.midrange.de<br />

6<br />

MIDRANGE MAGAZIN · 02/2010

8.400 POWER6-Prozessoren arbeiten für gutes Klima<br />

Neuer Supercomputer am DKRZ<br />

Bei typischem Hamburger Schmuddelwetter wurde am 10. Dezember der<br />

„weltweit bedeutendste Klimarechner“ eingeweiht.<br />

Mit einer Spitzengeschwindigkeit<br />

von 158 TeraFlop/s ist die IBM<br />

Maschine um Faktor 60 leistungsstärker<br />

als die bisherige Hardware des Deutschen<br />

Klimarechenzentrums (DKRZ).<br />

Ein wesentlicher Teil der Computing-<br />

Ergebnisse kommt in den Berichten<br />

des Weltklimarats IPCC (Intergovernmental<br />

Panel on Climate Change) zum<br />

Einsatz.<br />

Die mit 35 Millionen Euro vom<br />

Bundesministerium für Bildung und<br />

Forschung finanzierte Maschine kann<br />

die weltweit anerkannten Klimamodel-<br />

le mit noch höherer räumlicher Auflösung<br />

berechnen als bisher. Damit<br />

sind die Wissenschaftler in der Lage,<br />

vor allem regionale Klimaphänomene<br />

exakter vorherzusagen. Der Supercomputer<br />

„Blizzard“ verfügt über 264 IBM<br />

POWER6 Rechnerknoten, 60.000 Terabyte<br />

Speichervermögen und 20 Terabyte<br />

Hauptspeicher. Rund ein Petabyte<br />

an Daten wurden bis dato jährlich eingelagert,<br />

künftig dürfen es zehn sein.<br />

Diese Beschränkung habe man sich<br />

selbst auferlegt, um nicht zu schnell an<br />

die Kapazitätsgrenzen zu stoßen, so der<br />

wissenschaftlich-technische Geschäftsführer<br />

des DKRZ Dr. Thomas Ludwig.<br />

„Hier schlägt das Herz für zukünftige<br />

Berichte des Weltklimarats“, freute<br />

sich Prof. Dr. Gabriele Löschper, amtierende<br />

stellvertretende Präsidentin der<br />

Uni. Die Rechenergebnisse würden als<br />

konkrete Handlungsanweisungen für<br />

die Politik gelten und helfen, „unsere<br />

Welt Stück für Stück ein wenig besser<br />

zu machen“. A smarter planet – so geht<br />

das also.<br />

ó<br />

www.ibm.de<br />

MIDRANGE WEBFAIR<br />

MIDRANGE WEBFAIR ist die IT-Fachmesse, die zu Ihnen kommt. Ohne Verkehrsstau und Parkplatzsorgen.<br />

Machen Sie jetzt den Schritt in eine neue Zeit. Holen Sie sich Informationen, vergleichen Sie und gehen Sie interaktive Dialoge mit Ausstellern<br />

und Besuchern ein. Und falls Sie möchten, können Sie jederzeit wiederkommen. Die Veranstaltung ist an sieben Tagen der Woche<br />

jeweils 24 Stunden für Sie geöffnet.<br />

MIDRANGE WEBFAIR<br />

Sie treten über das Portal Û www.midrange-webfair.com ein. Im Gegensatz zu den traditionellen Messen ist bei der MIDRANGE WEBFAIR<br />

der Eintritt für Besucher völlig kostenfrei und ohne jegliche Verpflichtung.<br />

ITP VERLAG ı Kolpingstraße 26 ı 86916 Kaufering ı Telefon + 49 8191 9649-0 ı Fax + 49 8191 70661<br />

service@midrange.de ı www.midrange.de<br />

02/2010 · MIDRANGE MAGAZIN<br />

7

MIDRANGE AKTUELL<br />

Köpfe<br />

In den letzten Jahren hat die Computer-Technologie das Wachstum der Wirtschaft dominiert.<br />

Dieses Potenzial sei nun ausgereizt, meint der Volkswirt, Zukunftsforscher und Buchautor<br />

Erik Händeler. Er fordert eine neue Organisation der Arbeitswelt. Als Keynote-Speaker untermauert<br />

er am 27. April auf der Messe PERSONAL2010 in Stuttgart seine Thesen. www.personal-messe.de<br />

Axel Feldhoff<br />

Geschäftsführer<br />

GUS Deutschland,<br />

Vorstandsmitglied<br />

GUS Group<br />

Stefan Schulz<br />

Chief Financial<br />

Officer<br />

Mit Blick auf die Initiative „Wachstum<br />

durch Internationalisierung“ hat die<br />

GUS Group jetzt das Führungsgremium<br />

verstärkt: mit Axel Feldhoff stößt ein international<br />

erfahrener Manager hinzu. Er<br />

übernimmt die Geschäftsführung innerhalb<br />

der GUS Deutschland GmbH und<br />

wird Vorstandsmitglied der GUS Group<br />

AG & Co. KG. Feldhoff, 52, hatte nach<br />

Managementpositionen bei der IBM, als<br />

Vorstand der HAITEC AG und der Magirus<br />

AG eine beratende Funktion beim<br />

Systemhaus TDMi inne.<br />

www.gus-group.com<br />

Elmar Paller<br />

Geschäftsführer<br />

Werner Habryka<br />

Geschäftsführer<br />

Die active logistics Gruppe hat ihr Management-Team<br />

vervollständigt. Neben<br />

Klaus Hufnagel (47) gehört auch Werner<br />

Habryka (55) der Geschäftsführung an.<br />

Habryka verantwortet die Bereiche Entwicklung<br />

und Softwareproduktion, sowie<br />

operativ die active logistics Standorte<br />

Koblenz und Herdecke. Mit Marco Molitor<br />

(34) verantwortet ab 1. Februar ein<br />

weiterer Spezialist den Bereich Vertrieb<br />

& Marketing.<br />

www.active-logistics.com<br />

Marco Molitor<br />

Leiter Vertrieb und<br />

Marketing<br />

Michael<br />

Eberhardt<br />

Geschäftsführer<br />

Stefan Schulz ist bei Lawson Software<br />

neuer Chief Financial Officer (CFO).<br />

Schulz tritt die Nachfolge von Robert<br />

Schriesheim an, der Lawson verlässt,<br />

um bei Hewitt Associates die Rolle des<br />

CFOs zu übernehmen. Schriesheim wird<br />

jedoch auch weiterhin dem Vorstand von<br />

Lawson als Director angehören. Schulz<br />

kam 2005 zu Lawson und war bislang<br />

als Senior Vice President of Finance und<br />

Chief Accounting Officer tätig. Zuvor<br />

wirkte er zwölf Jahre bei BMC Software<br />

im Finanzbereich.<br />

www.lawson.com<br />

Dirk Wittkopp<br />

Geschäftsführer<br />

Mit Elmar Paller als neuem Geschäftsführer<br />

und Anteilseigner der CSS Software<br />

GmbH in Österreich setzt das Unternehmen<br />

auf einen erfahrenen Spezialisten<br />

in den Bereichen Finanzen, Bilanzen und<br />

italienisches Steuerrecht. Durch seine<br />

Tätigkeiten für international agierende<br />

Unternehmen bringt er die Voraussetzungen<br />

mit, um die Internationalisierung<br />

der Produktfamilie eGECKO voranzutreiben.<br />

Er löst die Geschäftsführerin Renate<br />

Niessner ab, die sich in den Ruhestand<br />

zurückziehen wird.<br />

www.css.de<br />

Die Hewlett-Packard GmbH hat Michael<br />

Eberhardt (46) zum 1. Dezember in die<br />

Geschäftsführung berufen. Eberhardt<br />

leitet bereits seit dem 1. November<br />

2009 als General Manager und Vice President<br />

das Enterprise Services Geschäft.<br />

Von 2000 bis 2007 war er für die TDS<br />

AG tätig, davon sechs Jahre als CEO.<br />

Am 1. Dezember 2007 kam Eberhardt zu<br />

Hewlett-Packard und leitete bis Oktober<br />

2008 das Outsourcing-Geschäft von HP<br />

in Deutschland.<br />

www.hp.com/de<br />

Dirk Wittkopp wurde zum 1. November<br />

2009 zum Geschäftsführer der IBM<br />

Deutschland Research & Development<br />

GmbH ernannt. Er tritt die Nachfolge<br />

von Erich Baier an, der die weltweite Verantwortung<br />

für die Entwicklung der IBM<br />

Server-Familie System x übernimmt und<br />

dafür in die USA zurückkehrt. Vor seiner<br />

Ernennung zum Geschäftsführer des<br />

deutschen IBM Technologiezentrums<br />

leitete Wittkopp dort den Bereich für<br />

Entwicklungsprojekte der IBM Software-<br />

Familien Lotus und WebSphere.<br />

www.ibm.de<br />

8<br />

MIDRANGE MAGAZIN · 02/2010

workshops<br />

kalender<br />

Deutsche ECM-Meisterschaft<br />

Warum eine deutsche ECM-Meisterschaft<br />

Mehrere zehntausend ECM-Fachleute in<br />

Deutschland verfügen inzwischen über einschlägige<br />

Praxisqualifikationen.<br />

Aber wer gehört hier zu den Besten<br />

Insofern bietet es sich an, einen Kompetenzwettbewerb<br />

zwischen den fachlich ambitionierten<br />

ECM-Fachleuten durchzuführen. Dahinter<br />

verbergen sich keine kommerziellen<br />

Interessen des Veranstalters, sondern allein<br />

das Ziel, Impulse für die weitere Leistungsentwicklung<br />

in diesem für die Unternehmen<br />

eminent wichtigen Themenfeld zu erzeugen.<br />

Die Teilnehmer profitieren nicht nur vom Reiz<br />

des Spiels. Denn wer bei dem Wettbewerb<br />

positive Ergebnisse erreicht, dessen Karriere<br />

profitiert auch dazu. Deshalb erhalten die 25<br />

Besten ein Zertifikat zur Teilnahme und Platzierung<br />

bei der ECM-Meisterschaft 2010.<br />

Die erste Runde findet vom 16. bis 23. Februar<br />

2010 statt.<br />

www.ecm-champion.com<br />

Event Termin, Ort Veranstalter<br />

Grundlagen der System i DB2 UDB 1. 2. – 2. 2.<br />

Bremen<br />

i-Hosting: UBL OnDemand Services 2. 2.<br />

Frankfurt<br />

Unicode 4. 2.<br />

Webcast<br />

Fortgeschrittene SQL Techniken 8. 2. – 9. 2.<br />

Bremen<br />

SQL-Tuning der Abfragen 10. 2. – 11. 2.<br />

Bremen<br />

ECM-Champion 16. 2. – 7. 5.<br />

Online<br />

Die Programmiersprache SQL 18. 2. – 19. 2.<br />

Bremen<br />

Wege aus der RPG Falle 22. 2. HH, 23. 2. K,<br />

24. 2. S, 25. 2. M<br />

edcom Nachlese –<br />

Lotusphere comes to you<br />

Mit RPG & Co. erfolgreich<br />

in die Zukunft<br />

22. 2. – 23. 2.<br />

München<br />

23. 2.<br />

München<br />

Mehr Termine und Veranstaltungen unter www.midrange-event.de<br />

EPOS GmbH DV-Consult & Training<br />

www.eposgmbh.com<br />

UBL Informationssysteme GmbH<br />

www.ubl-is.de<br />

PKS Software GmbH<br />

www.pks.de<br />

EPOS DV-Consult & Training<br />

www.eposgmbh.com<br />

EPOS GmbH DV-Consult & Training<br />

www.eposgmbh.com<br />

Deutsche ECM-Meisterschaft<br />

www.ecm-champion.com<br />

EPOS GmbH DV-Consult & Training<br />

www.eposgmbh.com<br />

MIDRANGE ACADEMY<br />

www.midrange-academy.com<br />

edcom Software & Consulting GmbH<br />

www.edcom.de<br />

PKS Software GmbH<br />

www.pks.de<br />

seminare<br />

www.midrange-event.de<br />

workshops<br />

Lotusphere comes to you<br />

Kein Budget für Orlando Kein Problem<br />

– edcom bringt die Lotusphere nach München!<br />

Alle, die im Januar 2010 nicht an der<br />

Lotusphere in Orlando teilnehmen werden,<br />

haben am 22./23. Februar 2010 in München<br />

die Gelegenheit, alles Wichtige aus Orlando<br />

aktuell, komprimiert und verständlich aufbereitet<br />

zu erfahren.<br />

Erfahren Sie direkt aus erster Hand von<br />

Brent Peters, welche Neuerungen es für Lotus<br />

Domino und für die anderen Lotus Produkte<br />

geben wird und welche Strategien seitens<br />

IBM damit verbunden sind. Brent Peters<br />

wird in zwei Vorträgen – mit einer Key Note<br />

und einer Breakout Session gemeinsam mit<br />

Ralph Siepmann – über die IBM Neuigkeiten<br />

aus Orlando informieren.<br />

Wir freuen uns ebenso sehr, dass wir Ihnen<br />

zudem Ron Sebastian und Ed Brill als Key<br />

Note Speaker für die edcom Nachlese 2010<br />

präsentieren können.<br />

Februar<br />

- Einführung in die Arbeit mit RPG/400<br />

- Fortgeschrittene SQL Techniken<br />

- SQL Tuning der Abfragen<br />

- RPG Crash Kurs 1<br />

Weitere Themen und Lernvideos<br />

auf unserer Homepage!<br />

www.edcom.de<br />

02/2010 · MIDRANGE MAGAZIN<br />

9

MIDRANGE AKTUELL<br />

FRAGE DES MONATS<br />

Moderne Thin Clients kapitulieren<br />

auch vor anspruchsvollen Anwendungen<br />

nicht, sind zudem im Vergleich<br />

mit Fat und Rich Clients kostengünstiger,<br />

sicherer und verbrauchen<br />

weniger Energie.<br />

<br />

DIE frage<br />

Setzen Sie bereits Thin<br />

Clients in Ihrer IT ein<br />

DAS ergebnis<br />

47 % nein<br />

921 Teilnehmer<br />

haben abgestimmt<br />

53 % ja<br />

Klare Vorteile für Thin Clients<br />

Wie das Ergebnis der Umfrage<br />

deutlich zeigt, haben Thin Clients<br />

Einzug in moderne IT-Strukturen<br />

gehalten. Die Gründe dafür liegen für<br />

die Unternehmen klar auf der Hand.<br />

Ein im Vergleich zum PC-Client bis<br />

zu 70 % niedrigere TCO, eine gegenüber<br />

einem PC deutlich höhere Sicherheit der<br />

„ Unternehmen können mit Thin Clients<br />

sowohl einen Beitrag zum Klimaschutz<br />

als auch für ihr Budget leisten.“<br />

Stefan Maas<br />

Unternehmensdaten und nicht zuletzt<br />

eine größere Zufriedenheit durch ein<br />

ausfallsicheres Client-Device. Die Leistungsfähigkeit<br />

moderner Thin Clients<br />

steht heute Desktop-PCs in nichts mehr<br />

nach. Im Gegenteil. Thin Clients der aktuellen<br />

Generation arbeiten geräuschlos,<br />

sind klein, verbrauchen sehr wenig<br />

Energie ( < 6 Watt Leistungsaufnahme)<br />

und erzeugen dadurch kaum Abwärme.<br />

Im Zuge der Serverkonsolidierung und<br />

Zentralisierung der Unternehmens-IT<br />

verlieren Desktop-PCs immer mehr an<br />

Bedeutung. Serverkonsolidierung in<br />

Form von Servervirtualisierung und<br />

Desktopvirtualisierung (VDI) vereinfachen<br />

die Unternehmens-IT, optimieren<br />

die Hardwareauslastung und<br />

erhöhen somit die Wirtschaftlichkeit<br />

moderner IT-Systeme.<br />

Thin Clients der neuesten Generation<br />

sind dazu die optimale Ergänzung.<br />

Sie benötigen im Gegensatz zum<br />

PC-Client kein lokales Betriebssystem<br />

und in Folge dessen keine lokale Administration<br />

in Form von Updates oder<br />

Softwarepflege. Die Administration<br />

und Konfiguration der Thin Clients im<br />

Unternehmensnetzwerk erfolgt zentral<br />

mittels Software-Tools und gliedert sich<br />

nahtlos in zentralisierte IT-Strukturen<br />

ein. Woran liegt es aber dann, dass bisher<br />

nur die Hälfte der Unternehmen<br />

den Umstieg in Angriff genommen<br />

haben Einen PC-Client gegen einen<br />

Thin Client auszutauschen verursacht<br />

natürlich Kosten, die oberflächlich betrachtet<br />

keinen sofortigen Nutzen mit<br />

sich bringen. Vergleicht man allerdings<br />

den administrativen Aufwand und die<br />

durchschnittliche Nutzungsdauer eines<br />

PC-Clients (ca. 4 Jahre) mit der eines<br />

Thin Clients (6– 7 Jahre), wird schnell<br />

klar, dass Thin Clients die wirtschaftlichere<br />

Lösung sind. Nicht zuletzt tragen<br />

die größere Nutzungsdauer und der<br />

geringe Energieverbrauch eines Thin<br />

Clients aktiv dazu bei, Ressourcen und<br />

die Umwelt zu schonen. Unternehmen<br />

können also noch einiges tun, um sowohl<br />

einen Beitrag zum Klimaschutz<br />

als auch für ihr Budget zu leisten. ó<br />

10<br />

MIDRANGE MAGAZIN · 02/2010

kommentar<br />

kommentator zum unternehmen ihre meinung, bitte!<br />

Emrah Turudu, iStockphoto.com<br />

Stefan Maas<br />

AXEL GmbH<br />

stefan.maas@axel.com<br />

AXEL GmbH<br />

Als deutsche Vertretung des französischen Thin<br />

Client Herstellers AXEL S. A. zeichnet die AXEL<br />

GmbH mit Sitz in Wuppertal für den deutschen, österreichischen<br />

und schweizer Markt verantwortlich.<br />

AXEL ist unter den Thin Client Herstellern einzigartig.<br />

Seit der Gründung des Unternehmens 1981<br />

werden alle Komponenten der Produkte (Hardware,<br />

Firmware, Emulationen und Protokolle) durch AXEL<br />

in eigener Regie entwickelt.<br />

Diese Investition ist in der Industrie einzigartig und<br />

ermöglicht es, Entwicklung und Support kraftvoll<br />

zu verbinden. AXEL ist nicht gezwungen, Produkte<br />

oder Lizenzen dritter zu integrieren. Die gesamte<br />

Planung und Herstellung der Geräte erfolgt in Europa<br />

und ermöglicht so eine exzellente Kontrolle<br />

der Produktqualität. Die aktuelle Produktpalette<br />

deckt alle Anforderungen der Nutzer zum Zugriff<br />

auf Multiuser-Betriebssysteme wie AS/400, UNIX/<br />

Linux und Windows TSE ab.<br />

www.axel.com<br />

Unsere aktuelle Frage des Monats:<br />

In wirtschaftlich unsicheren Zeiten schnallen<br />

viele Firmen den Gürtel enger.<br />

Setzt Ihr Unternehmen bei den IT-Budgets<br />

für das Jahr 2010 den Rotstift an<br />

In der jeweiligen Frage des Monats erfassen wir<br />

aktuelle Trends und Strömungen des IT-Marktes<br />

und fragen zum einen die Leser des +++ Monday<br />

Morning Tickers +++ und zum anderen auf<br />

unserer Homepage nach Ihrer Meinung:<br />

Û www.midrange.de<br />

Beteiligen Sie sich und stimmen Sie ab. Die<br />

Abstimmung geschieht anonym und ohne jede<br />

weitere Befragung o. ä. Wir freuen uns ebenfalls<br />

über Kommentare zur aktuellen Frage des<br />

Monats, die Sie direkt nach Ihrem Voting eingeben<br />

können. Für Ideen für kommende Fragen<br />

kontaktieren Sie uns einfach per E-Mail:<br />

Û redaktion@midrange.de<br />

www.midrange.de<br />

Gleich bestellen:<br />

online www.midrange-shop.com<br />

oder per Fax +49 8191 70661<br />

Datenbank & SQL für IBM Power i System<br />

Wie Sie die Power der DB2 UDB für Abfragen, Zugriffe und Analysen nutzen<br />

Die Datenbank ist das Herz einer jeden Anwendung. Je besser das Design der Daten bank auf die jeweiligen<br />

Anwendungen zugeschnitten ist, desto performanter laufen die Programme. Aber auch die Zugriffsmethoden<br />

haben entscheidenden Einfluss auf die Power Ihrer Anwendungen.<br />

Moderne Tools und eingebaute Funktionen erübrigen inzwischen langwierige Entwicklungsarbeit bei der<br />

Programmierung sowie beim Erstellen von Abfragen. Ebenso übernehmen heute Präsentations- und Business-Intelligence-Werkzeuge<br />

elegant und schnell die Analyse und Aufbereitung von Daten.<br />

Dieses Lose-Blatt-Werk ist von Datenbank-Praktikern aus Softwareentwicklung und Datenbankmanagement<br />

geschrieben und es wird laufend erweitert. Es unterstützt Sie beim Verständnis für Aufbau und<br />

Funktion dieser IBM Datenbank genauso wie bei der effektiven Anwendung der eingebauten Funktionen<br />

und Möglichkeiten. Die ausführliche Beschreibung von Abfragetechniken und Tools runden die enorme<br />

Praxistauglichkeit dieses Nachschlagewerks ab.<br />

Aus dem Inhalt<br />

ca. 450 Seiten, €158,– zzgl. Versand<br />

ó DB2 UDB für IBM i im Überblick<br />

ó Von der DDS- zur SQL-beschriebenen Datenbank<br />

ó Lizenzprogramm SQL<br />

ó iSeries Navigator<br />

ó Daten-Perspektive der Rational IDEs<br />

ó Business Intelligence / Datawarehouse<br />

ó DB2 UDB Client in anderen Technologien<br />

ó SQL<br />

02/2010 · MIDRANGE MAGAZIN<br />

ITP VERLAG GmbH Kolpingstraße 26, 86916 Kaufering, Tel. +49 8191 9649-0, Fax +49 8191 70661, service@midrange.de www.midrange.de<br />

11

MIDRANGE AKTUELL<br />

Aleaimage/Diego_cervo, iStockphoto.com<br />

IBS kennt den pharmazeutischen Großhandel<br />

Richtig aufgestellt<br />

Der schwedische Softwarekonzern International Business Systems (IBS) hat sich auf<br />

Branchenlösungen für Großhandel und Distribution spezialisiert. Der pharmazeutische Großhandel<br />

spielt dabei eine zentrale Rolle. Die Komplettlösung IBS Pharma verspricht insbesondere<br />

vollständig integrierte Prozesse und die Abbildung aller gesetzlichen Anforderungen.<br />

Wie sich das Softwarehaus in der Branche positioniert, beschreibt im Interview Andy Bailey.<br />

Redaktion: Sie sind seit Juni Chief Marketing<br />

Officer (CMO). Warum haben Sie<br />

sich für den Job bei IBS entschieden<br />

Andy Bailey: Um es auf den Punkt zu<br />

bringen: wegen der einmaligen Chance<br />

und des hohen Potenzials, das ich in der<br />

Firma erkannt habe. Denn IBS hatte sich<br />

einzigartig positioniert, alle harten Entscheidungen<br />

getroffen und umgesetzt,<br />

die meiner Meinung nach notwendig<br />

sind, um durch die Rezession zu kom-<br />

men. Und während andere noch immer<br />

angestrengt überlegen, wie sie der Misere<br />

entkommen könnten, stehen wir<br />

schon schlank aufgestellt da, mit positivem<br />

EBITDA und finanziell abgerundet,<br />

um den kommenden Aufschwung voll<br />

auszuschöpfen. Darüber hinaus sah<br />

ich die Möglichkeit für mich, mit IBS<br />

ein Unternehmen zu entwickeln, das in<br />

seiner Branche Weltklasse ist: in Großhandel<br />

und Distribution, einem äußerst<br />

spannenden Umfeld, dem immer mehr<br />

Bedeutung zukommt und das von einer<br />

zunehmenden Verfeinerung der Distributionskette<br />

geprägt ist.<br />

Redaktion: Sie sehen also in der Distribution<br />

eine Herausforderung der Zukunft<br />

Andy Bailey: In so gut wie allen Marktbereichen<br />

ist die Distribution bereits<br />

wichtiger Motor für die Wettbewerbsfähigkeit<br />

der gesamten Supply Chain. Und<br />

12<br />

MIDRANGE MAGAZIN · 02/2010

zum unternehmen<br />

IBS ist einer der weltweit führenden Anbieter<br />

von Geschäftssystemen für Supply-Chain-<br />

Management. Die Softwarelösungen von IBS<br />

helfen Unternehmen, die Effizienz ihrer Geschäftsprozesse<br />

zu verbessern, etwa in den<br />

Bereichen Auftragsbearbeitung, Vertriebsunterstützung,<br />

Kundenverwaltung, Distribution,<br />

Einkauf, Bestandsverwaltung, bedarfsgesteuerte<br />

Fertigung, Finanzmanagement, Geschäftsanalysen<br />

und Integration.<br />

IBS-Lösungen sind auf große und mittelständische<br />

Unternehmen zugeschnitten, ebenso<br />

auf Niederlassungen und Tochterfirmen von<br />

internationalen Konzernen. Aktuell verlassen<br />

sich über 5.000 Kunden auf die Unternehmenslösungen<br />

von IBS, darunter so namhafte<br />

Firmen wie Bahco, Cramo, Hitachi Maxell,<br />

Map Merchant Group, McGraw-Hill, Miele,<br />

PaperlinX, Rexel, Scania, Seco Tools, SKF,<br />

Univar und Volvo.<br />

vielleicht noch interessanter: Während<br />

die bestimmenden Faktoren vor zehn<br />

oder zwanzig Jahren noch Produktion<br />

und Versorgung hießen, ist heute die<br />

Nachfrage zum bestimmenden Faktor<br />

der Supply Chain geworden. Im Zuge<br />

dieses Wandels bleiben Großhandel und<br />

Distribution zwar zentrale Themen, aber<br />

jetzt besteht die Schlüsselbeziehung<br />

zwischen Wiederverkäufer und Endkunde.<br />

Die Distributionskanäle und -ketten<br />

sind aus diesem Grund immer ausgefeilter<br />

geworden.<br />

Redaktion: Gilt das Ihrer Meinung nach<br />

denn auch für die Pharma-Branche<br />

Andy Bailey: Das gilt natürlich auch für<br />

den Bereich des Pharma-Großhandels,<br />

der noch mit einer ganzen Reihe weiterer<br />

Besonderheiten fertig werden muss.<br />

Da wären zunächst die immer strenger<br />

werdenden gesetzlichen Rahmenbedingungen<br />

zu nennen – eine leidige, aber<br />

dennoch nachvollziehbare Tatsache,<br />

denn letztendlich kann nicht nur die Lieferunfähigkeit<br />

für ein Medikament, das<br />

nicht auf Lager ist, sondern auch eine<br />

nicht korrekt ausgeführte Lieferung für<br />

den Patienten zu einer Frage von Leben<br />

und Tod werden. Hinzu kommt, dass wir<br />

uns in einem Markt bewegen, der von<br />

immens hohen Transaktionsvolumina gekennzeichnet<br />

ist und von äußerst niedrigen<br />

Margen lebt. Und was den Bedarf an<br />

Medikamenten anbelangt: Bereits 2050<br />

werden 2 Milliarden der Weltbevölkerung<br />

über 60 Jahre alt sein – diese Zahl<br />

spricht wohl für sich.<br />

Redaktion: Welche<br />

Bedeutung hat für Sie<br />

die deutsche Pharmabranche<br />

Andy Bailey: In meine<br />

Antwort auf Ihre<br />

Frage würde ich gerne<br />

noch die Schweiz und<br />

Österreich einfließen<br />

lassen. Der pharmazeutische<br />

Großhandel<br />

nimmt für uns im<br />

deutschsprachigen<br />

Europa sicherlich<br />

eine herausragende<br />

Rolle ein und die<br />

Branchenlösung IBS Pharma sehen wir<br />

entsprechend als zentrales Produkt;<br />

daneben bieten wir beispielsweise mit<br />

IBS Electro, IBS Paper und IBS Chemicals<br />

noch weitere Verticals für andere<br />

Großhandelsbranchensegmente an. Von<br />

den hierzulande forcierten IBS Pharma-<br />

Aktivitäten versprechen wir uns eine inhaltliche<br />

Abstrahlung auf das weltweite<br />

Business. Denn naturgemäß profitiert<br />

die gesamte Gruppe von den Aktivitäten<br />

der Länder, und wenn wir unsere<br />

beträchtliche Pharma-Expertise auch in<br />

Gebieten mit besonders hohen Wachstumspotenzialen<br />

aufbauen können, wie<br />

z. B. in Nordamerika, ist das natürlich ein<br />

sehr großer Nutzen.<br />

Redaktion: Lassen sich denn die Prozesse<br />

der Länder überhaupt vergleichen,<br />

um sie mit ein und derselben<br />

Standardlösung abzubilden<br />

Andy Bailey: Das ist erfahrungsgemäß<br />

der Fall. Schließlich gehört es zum Wesen<br />

von Standardsoftware, eine möglichst<br />

breite Palette verfügbarer Funktionalitäten<br />

vorzuhalten und diese dann auf<br />

den speziellen Fall hin anzupassen. Unter<br />

der Bezeichnung IBS FasTraX haben<br />

wir zudem ein generisches Konzept entwickelt,<br />

das eine Einführung binnen kürzester<br />

Zeit ermöglicht und so den Return<br />

on Investment ganz entscheidend näher<br />

rücken lässt. Dabei transportieren wir<br />

Best-Practice-Erfahrungen zu den Neuanwendern<br />

und nutzen wertvolle Erfahrungen<br />

aus früheren Implementierungen<br />

zur Umsetzung der aktuellen Projekte.<br />

Mit derart vorkonfigurierten Workflows<br />

im Gepäck lassen sich die Projekte nun<br />

mal deutlich schneller und auch sicherer<br />

abbilden.<br />

Redaktion: Wie schätzen Sie die weitere<br />

Entwicklung von IBS auf den deutschsprachigen<br />

Märkten ein<br />

Andy Bailey: Im D/A/CH-Gebiet erwarten<br />

wir weiterhin ein solides Geschäft<br />

und sehen vor allem auch mit Blick auf<br />

ein um Benelux und Nordics erweitertes<br />

Wirtschaftsgebiet interessante Wachstumsperspektiven.<br />

Sehen Sie, wir sind<br />

durch harte Zeiten gegangen und haben<br />

uns frühzeitig bestens neu aufgestellt –<br />

auch was die Kapitalisierung anbelangt<br />

– und jetzt müssen wir es anpacken, um<br />

die Zielvorgaben zu erreichen. ó<br />

International Business Systems (IBS) GmbH,<br />

Hamburg<br />

www.ibs.net/de<br />

Andy Bailey<br />

Chief Marketing<br />

Officer, International<br />

Business<br />

Systems<br />

ibsinfo@ibssoftware.de<br />

02/2010 · MIDRANGE MAGAZIN<br />

13

midrange spezial<br />

Softwarehäuser und<br />

Lösungs anbieter in Österreich<br />

und der Schweiz<br />

Es ist lohnend, sich bei unseren südlichen<br />

Nachbarn nicht nur nach Käse und<br />

Schokolade, sondern auch in Sachen Informationstechnologie<br />

umzusehen. Als einer<br />

der JAVA-Pioniere in Europa entwickelte beispielsweise<br />

die schweizer BISON ein hochflexibles<br />

ERP Framework, welches aufgrund<br />

seines modularen Aufbaus ohne Programmierung<br />

an nahezu jede Branchenanforderung<br />

adaptiert werden kann. In Österreich<br />

ist es Avenum, die mit flexiblen Lösungen<br />

den standardisierten Datenaustausch zum Kinderspiel werden ließen<br />

und so Voraussetzungen für das österreichische eGovernment<br />

schufen. Sowohl für die Österreicher, als auch für die Schweizer<br />

attestiert die Statistik eine hohe Affinität zur Informationstechnologie.<br />

So sagten im letzten Jahr 98 Prozent aller österreichischen<br />

Unternehmen mit wenigstens 10 Mitarbeitern, dass sie das Internet<br />

für ihr Geschäft nutzen. Insgesamt ist die ITK Industrie mit 48<br />

Milliarden Euro an der Wertschöpfung des Alpenlandes beteiligt.<br />

Der Anteil der im ITK Sektor tätigen Unternehmen in der Schweiz<br />

liegt mit 4,4 Prozent deutlich höher als in Deutschland und der<br />

Anteil der Beschäftigten in diesem Wirtschaftszweig wächst derzeit<br />

mit einer jährlichen Dynamik von durchschnittlich 7,7 Prozent.<br />

Beste Gründe, die Unternehmen, die sich auf den folgenden Seiten<br />

vorstellen, genauer unter die Lupe zu nehmen.<br />

Ihr<br />

Klaus-Dieter Jägle<br />

14<br />

MIDRANGE MAGAZIN · 02/2010

PROMOTION<br />

PRODUKTVORSTELLUNG<br />

Avenum Technologie GmbH<br />

eBusiness Lösungen<br />

für mehr Effizienz und Service<br />

mit Ihren Geschäftspartnern<br />

Die Erfolgsgeschichte des eBusiness Spezialisten Avenum beginnt bereits vor Jahrzehnten.<br />

Mit der professionellen eBusiness Lösung avEDIum wird das bewährte<br />

Produkt- und Dienstleistungsportfolio (eBanking/400, Mail Connector, SMS Connector,<br />

Client Connector, uvm.) perfekt abgerundet.<br />

„Technologisch fortschrittlich, zukunftssicher<br />

und flexibel“, so sieht für Danimir<br />

Stevanovic, Geschäftsführer der Avenum,<br />

eine professionelle eBusiness Lösung<br />

aus. Denn nur eine gute eBusiness Umsetzung<br />

kann auch tatsächlich Kostenund<br />

Ressourceneinsparungen ermöglichen.<br />

Wichtig ist für den Branchenkenner<br />

darüber hinaus die individuelle Anpassung<br />

an den jeweiligen Kunden: „Unsere<br />

Herausforderung ist es, die bestehenden,<br />

individuellen Prozesse unserer Kunden so<br />

zu optimieren, dass sich die Investition in<br />

eine Umstrukturierung bereits in wenigen<br />

Monaten nachhaltig bezahlt macht.“ Avenum<br />

ist besonders stolz darauf, mit der<br />

modularen eBusiness Lösung avEDIum<br />

diese Anforderungen bereits bei zahlreichen<br />

Kunden erfüllt zu haben.<br />

Branchenunabhängige eBusiness<br />

Integrations-Lösung<br />

avEDIum bedeutet sicheren und fortschrittlichen<br />

elektronischen Geschäftsdatenaustausch<br />

und ist in zahlreichen<br />

Branchen erfolgreich im Einsatz (Lebensmittelproduktion,<br />

Getränkebranche,<br />

Dienstleistungs- und Logistikunternehmen,<br />

produzierende Industrie uvm.).<br />

Der branchenunabhängige Einsatz wird<br />

dank der Plattformunabhängigkeit und<br />

der Unterstützung aller EDI Formate<br />

von avEDIum ermöglicht. Ein weiterer,<br />

wesentlicher Vorteil ist die vollständige<br />

und dennoch kostengünstige Konzeption:<br />

avEDIum ist modular aufgebaut und<br />

wird von den Avenum EDI Experten individuell<br />

in die Unternehmensprozesse integriert.<br />

Usability, Sicherheit, Übersicht<br />

und 7 × 24 h Service sind dabei Grundleistung<br />

für alle Anwender.<br />

avEDIum – Software as a Service<br />

nutzbar<br />

avEDIum as a Service bietet die Möglichkeit<br />

sehr wirtschaftlich und professionell<br />

in das EDI Universum einzusteigen. Der<br />

hochverfügbare, internetbasierte Service<br />

stellt alle EDI Funktionen zur Verfügung<br />

und wickelt Ihren gesamten elektronischen<br />

Datenverkehr ab. Sie sparen z. B.<br />

teure Installations- und Schulungskosten<br />

oder Kosten für den Kauf von Lizenzen.<br />

Vom Lieferant zum Technologie Partner<br />

Avenum versorgt seine Kunden nicht nur<br />

mit professionellen Softwarelösungen.<br />

Das Unternehmen setzt es sich vielmehr<br />

zum Ziel, für jeden Kunden ein Technologie-Partner<br />

zu sein und gemeinsam<br />

externe und interne eBusiness Weiterentwicklungen<br />

voranzutreiben.<br />

Avenum steht für tiefgreifendes Know<br />

How im eBusiness kombiniert mit Weitblick<br />

und davon profitieren inzwischen<br />

mehr als 2000 zufriedene Kunden.<br />

Mehr Informationen erhalten Sie auf<br />

www.avenum.com.<br />

PRODUKTE<br />

eigene eBusiness Produkt-<br />

familie avEDIum<br />

eBusiness Kommunikations-<br />

lösungen<br />

eBusiness Konvertierungs-<br />

lösungen<br />

Elektronische Signatur und<br />

eBilling Lösungen<br />

Software für System i (Mail<br />

Connector, SMS Connector,<br />

Client Connector)<br />

eBanking Lösung (neues SEPA/<br />

EBICS Modul)<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

Erstellung individueller Soft-<br />

warelösungen<br />

Erfahrung in der Umsetzung<br />

von großen Projekten<br />

technologieführend im<br />

eBusiness Bereich durch<br />

eigene Produktfamilie<br />

Flexibilität – Erfüllung von<br />

individuellen Wünschen<br />

Consulting, Beratung bei<br />

eBusiness Strategien<br />

Partner auf den Verlass ist<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

VORTEILE/STÄRKEN AVENUM<br />

Avenum Technologie GmbH<br />

Leonard-Bernstein-Straße 10<br />

A-1220 Wien<br />

Telefon +43 1 92101-0<br />

Telefax +43 1 92101-300<br />

office@avenum.com<br />

www.avenum.com<br />

02/2010 · MIDRANGE MAGAZIN<br />

15

midrange AnbieterProfil spezial<br />

Promotion<br />

anbieter<br />

Die Itartis AG versteht sich als<br />

Vordenker und Lösungsanbieter.<br />

itartis aG<br />

technopark, Jägerstrasse 2<br />

CH-8406 Winterthur<br />

telefon +41 52 511 11 20<br />

telefax +41 52 511 11 50<br />

info@itartis.ch<br />

www.itartis.ch<br />

ihr ansprechpartner:<br />

Christoph thome<br />

Produkt<br />

elektronische arbeitswelten<br />

Wir gestalten neue Arbeitswelten<br />

(businessportale und b2b-marktplätze)<br />

durch das Verbinden der elemente<br />

information, Prozesse und Kollaboration.<br />

Damit schaffen wir für unsere<br />

Kunden mehrwerte durch Verringerung<br />

des ressourceneinsatzes, reduktion<br />

von fehlerkosten, einsparung von it-<br />

Kosten, Verkürzung von Prozesszeiten<br />

und eröffnung von neuen Umsatzpotentialen<br />

aus einer Hand – one point<br />

works.<br />

Zielgruppe:<br />

für handels-, service- oder wissensintensive<br />

Unternehmen u. a. mit geographisch<br />

verteilten Standorten und einbezug<br />

vieler Anspruchsgruppen.<br />

Verfügbare Sprachen:<br />

Kann individuell gestaltet werden.<br />

Verfügbar für folgende Plattformen:<br />

Unsere lösung basiert auf dem Prinzip<br />

SoA und offenen Standards. Daher ist<br />

die integration zu oder in nahezu alle<br />

technologieplattformen möglich.<br />

ausgangslage<br />

Unternehmen und ganze branchen müssen<br />

lösungen zur bewältigung der erhöhten<br />

Dynamik, Komplexität und dem<br />

wachsenden Wettbewerbsdruck finden.<br />

Darüber hinaus wird sich die Zusammenarbeit<br />

von menschen mit modernen<br />

Arbeitsmitteln in Zukunft nachhaltig ändern.<br />

Dabei müssen Unternehmen sich<br />

mit blick auf exponentiell wachsende<br />

informationsmengen die frage stellen,<br />

wie Wissen gesichert und effektiv genutzt<br />

werden kann. Prozessorientierte<br />

businessportale schaffen die Grundlage,<br />

unternehmensübergreifende Geschäftsprozesse<br />

transparent zu steuern und<br />

neue Arbeitswelten zu schaffen. Viele<br />

Unternehmen nutzen businessportale,<br />

wissen aber kaum, welchen konkreten<br />

Gewinn sie daraus ziehen können. richtig<br />

implementiert bringen Portale monetäre<br />

Vorteile.<br />

nutzen<br />

Prozessorientierung, die einfachere nutzung<br />

von bestehenden funktionen und<br />

die kollaborative Unterstützung des optimalen<br />

Geschäftsablaufs spielen die zentrale<br />

rolle.<br />

Sogenannte prozessorientierte businessportale<br />

ermöglichen den Unternehmen,<br />

ihren mitarbeitern individuelle, automatisierte<br />

und vernetzte Arbeitsmittel<br />

bereit zu stellen. messbare mehrwerte,<br />

wie etwa Kostensenkung, fehlerreduktion<br />

und das erschließen neuer Umsatzpotentiale<br />

sind die ergebnisse prozessorientierter<br />

businessportale.<br />

Das leistungsspektrum der businessportale<br />

reicht vom rollenbasierten<br />

bereitstellen von Geschäftsabläufen und<br />

informationen, über das situative nutzen<br />

und ergänzen von Daten zu Wissen durch<br />

einbezug von externen Dokumenten oder<br />

Kollaborationspartnern und endet bei der<br />

individuellen Arbeitsumgebung. Kommunikations-<br />

und Kollaborationsmittel wie<br />

zum beispiel virtuelle Arbeitsräume, Videokonferenzen,<br />

aber auch die nutzung<br />

von e-mail und Gruppenkalender sind<br />

integriert.<br />

existierende betriebswirtschaftliche<br />

funktionen – etwa bestehende erP oder<br />

Crm-lösungen – werden dabei bedarfsorientiert<br />

eingebunden und nicht etwa<br />

einfach ersetzt.<br />

Methode<br />

es ist immer noch weit verbreitet, nutzenaspekte<br />

bei Portalen eher qualitativ<br />

zu beschreiben. Seriöse Anbieter aber<br />

errechnen heute im Vorfeld den monetären<br />

nutzen ihrer lösungen. mit einem<br />

wissenschaftlichen institut entwickelte<br />

die itartis AG eine neue methode – den<br />

sogenannten Value-of-Change –, um den<br />

nutzen neuer Arbeitswelten transparent<br />

und genau zu quantifizieren.<br />

Zur einschätzung der einspareffekte sollten<br />

zunächst die bereiche und/oder Prozesse<br />

ausgewählt werden (z. b. Auftragsabwicklung),<br />

welche durch ein Portaleinführung<br />

tangiert werden. Als nützlich<br />

erweisen sich Workshops und interviews<br />

mit fachbereichen und Geschäftsleitung.<br />

Danach müssen anhand von Checklisten<br />

entsprechende Auswirkungen und effekte<br />

herausgearbeitet werden (z. b. Verkürzung<br />

von Prozesszeiten). Dies erlaubt es<br />

auf basis von benchmarks und berechnungsmodellen<br />

den effekten konkrete<br />

monetäre Werte zuzuordnen (z. b. auf<br />

basis von Stundensätzen). mit diesem<br />

Vorgehen können harte Daten für einen<br />

investitionsentscheid erarbeitet werden.<br />

referenzkunden<br />

ó Holzco-Doka Schalungstechnik AG<br />

ó SfS Service AG<br />

ó swissdirectmail<br />

16<br />

MIDRANGE MAGAZIN · 02/2010

Promotion<br />

AnbieterProfil<br />

Lawson M3 ERP<br />

„Einfacher ist besser.“<br />

lawson liefert Software und Services an<br />

mehr als 4.500 Kunden aus den branchen<br />

Produktion, Handel, Wartung und<br />

Service in über 40 ländern. lösungen<br />

von lawson umfassen alle betrieb lichen<br />

Aspekte von produzierenden, handelnden<br />

und Service orientierten Unternehmen.<br />

lawson liefert Unter nehmenslösungen<br />

für mittelständische und<br />

große inter nationale Unternehmen als<br />

Standardsoftware und mit spezifischen<br />

Aus prägungen für bestimmte branchen,<br />

um Kunden dabei zu unterstützen,<br />

Geschäftsprozesse zu rationalisieren,<br />

Kosten zu reduzieren und die leistungsfähigkeit<br />

zu verbessern. lawson hat seinen<br />

Hauptsitz in St. Paul, minnesota/<br />

USA sowie 40 niederlassungen weltweit.<br />

lawson bietet Softwarelösungen, die<br />

auf offenen industrie stan dards basieren<br />

und die Unternehmens per for man ce<br />

ihrer Kunden grundlegend verbessern.<br />

Die offene Softwarearchitektur bietet<br />

Kunden ind ustrie bewährte, hochqualitative<br />

Anwendungen, niedrige Gesamtbetriebs<br />

kosten und den Weg zu Serviceorientierten<br />

Architekturen (SoA). Die<br />

technologie-Plattform kombiniert die<br />

neueste technologie von lawson mit<br />

der weltweit modern sten middleware<br />

von ibm für eine leistungsstarke lösung<br />

auf industriestandards, die umfassende<br />

Sicherheit, Skalier bar keit und benutzerfreund<br />

lich keit liefert. Zudem hat der Kunde<br />

freie Wahl bei der Hardwareplattform,<br />

da lawson-Anwen dungen der nächsten<br />

Generation für SoA-Umgebungen ausgelegt<br />

sind.<br />

Anwendungen der m3 Produktlinie beinhalten<br />

Softwarelösungen für Kunden,<br />

die „make – move – maintain“ als ihre<br />

Kernprozesse begreifen – also Waren<br />

oder Ausstattung her stel len, vertreiben<br />

und warten. Diese Anwendungen zielen<br />

haupt sächlich auf anlagenintensive<br />

bran chen ab und umfassen im wesentlichen:<br />

ó Planung<br />

ó beschaffung<br />

ó Produktion<br />

ó Anlagenverwaltung<br />

ó Wartung<br />

ó Kundenbeziehungsmanagement<br />

ó finanzen & Controlling<br />

lawson Smart office ist eine intuitive,<br />

perso nalisierte benutzeroberfläche, mit<br />

der benutzer direkt auf lawson- und<br />

microsoft-Anwendungen zugreifen und<br />

Daten umfassend und verzö gerungs frei<br />

über alle Anwendungen hinweg aktualisieren<br />

können. lawson verbindet<br />

dabei microsoft-lösungen<br />

wie microsoft<br />

excel, outlook,<br />

Word, Power-<br />

Point und<br />

Groove mit<br />

den Unternehmensanwendungen<br />

und<br />

business intelligence.<br />

lawson enterprise<br />

Search ist eine<br />

intuitive Anwendung, die<br />

es den benutzern ermöglicht, sowohl<br />

strukturierte als auch unstrukturierte<br />

Daten in der lawson m3-lösung, in<br />

lawson business intelligence sowie auf<br />

ihrem persönlichen Desktop zu suchen.<br />

Die Anwendung erlaubt darüber hinaus<br />

die standardmäßig in Datenbanken nicht<br />

vorgegebene Suche nach benutzereigenen<br />

Daten wie z. b. in Kommentaren<br />

in microsoft office Anwendungen, beschreibungen<br />

und notizen.<br />

anbieter<br />

Lawson Software austria<br />

eDV-beratungs GesmbH<br />

lassallestraße 9 b<br />

A-1020 Wien<br />

telefon +43 1 49103-0<br />

telefax +43 1 49103-199<br />

infoce@lawson.com<br />

www.lawson.com<br />

Gründungsjahr: 1994<br />

Anzahl mitarbeiter: 30<br />

Anzahl Kunden: 57<br />

Lawson Software<br />

Switzerland aG<br />

Sennweidstrasse 45<br />

CH-6312 Steinhausen<br />

telefon +41 41 7486868<br />

telefax +41 41 7486848<br />

infoce@lawson.com<br />

www.lawson.com<br />

Gründungsjahr: 1993<br />

Anzahl mitarbeiter: 30<br />

Anzahl Kunden: 85<br />

Kompetenzbereiche<br />

lawson liefert Unternehmenslösungen<br />

für mittelständische und<br />

große inter nationale Unternehmen<br />

als Standard software und mit spezifischen<br />

Ausprägungen für bestimmte<br />

branchen, um Kunden dabei zu unterstützen,<br />

Geschäftsprozesse zu rationalisieren,<br />

Kosten zu reduzieren und die<br />

leistungsfähigkeit zu verbessern.<br />

Zu unseren Schwerpunktbranchen<br />

zählen:<br />

ó fertigung & Großhandel<br />

ó nahrungs- und Genussmittel<br />

ó textil<br />

ó anlagen-/serviceintensive industrien<br />

02/2010 · MIDRANGE MAGAZIN<br />

17

midrange AnbieterProfil spezial<br />

Promotion<br />

anbieter<br />

Dokumente sicher managen<br />

SOLitaS informatik aG<br />

bahnhofstrasse 21 b<br />

CH-9470 buchs<br />

telefon +41 81 755 5500<br />

telefax +41 81 755 5501<br />

info@solitas.com<br />

www.solitas.com<br />

ihr ansprechpartner<br />

kOMPetenzbereiCHe<br />

PrODukt<br />

Siegmar Deuring<br />

Geschäftsführer<br />

SolitAS<br />

informatik AG<br />

Dokumentenmanagement und revisi-<br />

onssichere langzeitarchivierung auf<br />

unterschiedlichen Plattformen:<br />

– System i (iSeries/AS400)<br />

– mS Windows<br />

– linUX<br />

Workflow:<br />

– Automatische Datenextraktion<br />

– Dokumentenrouting<br />

integration in erP und Groupware<br />

Digitale Signatur<br />

erstellen und gesetzeskonforme Ar-<br />

chivierung von Signaturen, signierten<br />

Dokumenten und Prüfprotokollen<br />

eDi<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

ó<br />

infoStore DMS<br />

Die SolitAS informatik AG ist ein<br />

führender Anbieter von Software und<br />

beratungsleistungen in den bereichen<br />

elektronische Archivierung, informationsmanagement<br />

und automatisierte<br />

Dokumentenverarbeitung.<br />

Verfügbare Sprachen:<br />

D, CH-D, e, Pl, i, Sp, fr<br />

Verfügbar für folgende Plattformen:<br />

iSeries/AS400,<br />

mS Windows Server, linux Server<br />

branche:<br />

branchenunabhängig, referenzen<br />

von führenden Unternehmen in nahezu<br />

allen brachen vorhanden<br />

Die SolitAS informatik AG ist ein führender<br />

Anbieter von Software und beratungsleistungen<br />

in den bereichen elektronische<br />

Archivierung, informationsmanagement<br />

und automatisierte Dokumentenverarbeitung.<br />

Als etablierter Hersteller von ganzheitlichen<br />

Dokumentenmanagementlösungen,<br />

unternehmensübergreifendem<br />

eCm und Workflow-management<br />

hat SolitAS aktuell mehr als 10.000<br />

Anwender bei rund 900 Unternehmen<br />

allein im ibm iSeries/AS400-markt.<br />

infoStore ist ein schnelles, schlankes<br />

und sehr leistungsfähiges elektronisches<br />

Archiv-, Ablage- und Dokumentenverwaltungssystem<br />

welches sowohl auf der<br />

iSeries/AS400-Plattform als auch unter<br />

den betriebssystemen mS Windows und<br />

linUX höchste Zuverlässigkeit und betriebssicherheit<br />

bietet.<br />

funktionen für die automatisierte<br />

Datenextraktion, workflowgesteuerte<br />

Dokumentenbearbeitung, revisionssicheres<br />

Archivieren, Speicherung auf<br />

ibm optical libraries oder auf verteilten<br />

mS Windows-basierten Speichereinheiten,<br />

umfassende Unterstützung von grafischem<br />

Computer output in AfP/iPDS-,<br />

PCl- und PDf formaten sowie komplexe<br />

Unterstützung für die Schaffung individueller<br />

Schnittstellen sind einige der<br />

wesentlichen merkmale des Systems.<br />

Zu allen führenden erP- und Groupwarelösungen<br />

sind komfortable und bidirektionale<br />

Schnittstellen verfügbar.<br />

infoStore ist unter neuesten softwareergonomischen<br />

Gesichtspunkten<br />

unter der Verwendung von mS WPf- und<br />

mS WCf-technologie entwickelt. Die<br />

Clients ermöglichen den Anwendern<br />

noch schneller und effizienter mit Dokumenten<br />

zu arbeiten sowie das volle<br />

Potential der Software zu nutzen. Durch<br />

die neu eingeführte Plugin-technologie<br />

können funktionen aus anderen Softwareanwendungen<br />

wie z. b. der Zugriff<br />

auf das Kreditorenkonto der buchhaltungssoftware<br />

während der rechnungseingangsprüfung<br />

sehr einfach in den<br />

Apollo-Client integriert werden.<br />

Außerdem sind infoStore-Clients offen<br />

für die Verwendung verschiedener<br />

DmS repositories auf unterschiedlichen<br />

betriebssystem-Plattformen (iSeries,<br />

mS Windows, linux) sowie Datenbanken<br />

(Db2, orACle, mS SQl).<br />

neben einem ausgeprägten Partnernetzwerk<br />

in europa bietet SolitAS mit<br />

einer eigenen Vertriebs- und Consultingabteilung<br />

auch die direkte betreuung<br />

von strategischen Projekten an. Dazu<br />

gehören speziellen Aufgabenstellungen<br />

wie zum beispiel komplexe installationen<br />

in anspruchsvollen it-infrastrukturen<br />

oder die erstellung von Unternehmenskonzepten<br />

für Compliance, einsatz von<br />

digitalen Signaturkomponenten oder revisionssicherer<br />

langzeitarchivierung.<br />

referenzen<br />

Banken/Finanzdienstleistungen: bankhaus<br />

ellwanger & Geiger (D), Deka bank<br />

(CH), Serica bank (CH), VP bank (li )<br />

Versicherungen/Pensionskassen: elvia<br />

Versicherung (D), national Versicherung<br />

(CH)<br />

Logistik/Verkehr: Dachser Spedition<br />

(D), federal express europe (CH), Hermes<br />

Service (D), SPi Swiss Post international<br />

logistics AG (CH)<br />

Industrie: Suzuki motor GmbH (D),<br />

Wolford AG (A), Puma (D), Danfoss (f),<br />

france telecom (f)<br />

Chemie/Pharma: Ciba Speciality Chemicals<br />

(CH), f. Hoffmann-la roche AG<br />

(CH), Givaudan-roure flovors (CH)<br />

Weitere: bavaria film (D), l’tUr (D), Kanton<br />

Schaffhausen (CH), Alois Dallmayr<br />

Kaffee (D), Coppenrath & Wiese (D)<br />

besuchen Sie uns<br />

auf der Cebit 2010<br />

Halle 5, Stand e04<br />

18<br />

MIDRANGE MAGAZIN · 02/2010

Promotion<br />

AnbieterProfil<br />

WMR Software-Support GmbH<br />

Die Welt wird smarter und wir mit ihr<br />

Von ihren Kritikern seit 20 Jahren totgesagt,<br />

für ihre benutzer einfach nicht<br />

wegzudenken – die ibm AS/400 iSeries.<br />

Doch so sehr sich die Geister bei dem<br />

beliebten System i auch scheiden mögen,<br />

wenn es um die Vorstellung effizienter<br />

eDV-lösungen geht, sind sich wieder<br />

alle einig: es geht um die Schaffung einer<br />

„Dynamic infrastructure“, wie es ibm<br />

formuliert. einer infrastruktur, die dabei<br />

hilft Kosten zu senken, risiken zu minimieren<br />

und Services zu optimieren. Drei<br />

zeitlose evergreens, auf der Wunschliste<br />

aller Unternehmen. Die Wmr Software-<br />

Support GmbH hilft ihren Kunden seit<br />

über 20 Jahren, diese Ziele zu erreichen.<br />

Wolfgang m.<br />

roser,<br />

Geschäftsführer<br />

Was Dynamic Infrastructure mit Begriffen<br />

wie Hochverfügbarkeit, 36er-<br />

Umgebung, XLS/400 und Network<br />

Application Builder zu tun hat.<br />

Die Gesamtheit ist stets mehr, als die<br />

Summe ihrer einzelteile. Wolfgang m.<br />

roser, inhaber der Wmr Software-Support<br />

GmbH, hat diesen Satz 1986 zu seinem<br />

Unternehmensmotto gemacht und<br />

sich auf die entwicklung und Programmierung<br />

von umfassenden, kaufmännischen<br />

Geschäftsanwendungen für ibm<br />

iSeries (AS/400) spezialisiert. im Unterschied<br />

zu anderen Unternehmen geht es<br />

bei Wmr von Anfang an aber um einen<br />

ganzheitlichen Ansatz, was das Zusammenspiel<br />

von Software, Hardware und<br />

Service betrifft.<br />

1. Standardsoftware nach Maß<br />

Unter „Standardsoftware nach maß“ versteht<br />

Wmr branchenunabhängige Standardlösungen<br />

mit dem höchsten Grad an<br />

individualisierung. Dazu zählen weltweit<br />

eingesetzte lösungen und Produkte wie<br />

beispielsweise fbS/400 – die intelligente<br />

buchhaltungssoftware für alle Geschäftsfälle<br />

mit realtime-Verbuchung.<br />

(Achtung: Version 6 release 2 inkl. Protokollierung<br />

von Stammdatenänderungen<br />

für oktober 2009 geplant.)<br />

ein weiterer Verkaufsschlager von Wmr<br />

ist XlS/400 – die Software, die iSeries<br />

Daten direkt ins excel überträgt. Dabei<br />

kann der Kunde per Definition und formatierung<br />

nahezu alle Wünsche eigenständig<br />

realisieren.<br />

Weitere Produkte der Wmr Software-<br />

Support GmbH sind:<br />

ó bAb/400 betriebsabrechnung<br />

ó feb/400 electronic banking<br />

ó fiS/400 finanzinformationssystem<br />

ó ArS/400 Anlagenbuchhaltung<br />

ó Dtb/400 Datenträgerbereitstellung<br />

ó AZe/400 Arbeitszeiterfassung<br />

ó DWS/400 Datawarehousesystem<br />

ó PPS/400 Plakatplanungssystem<br />

ó PWS/400 Plakatwerbesystem<br />

ó AbS/400 Auftragsbearbeitung<br />

ó Geo/400 Koordinatensystem<br />

ó GHA/400 Großhandelsabwicklung<br />

ó Partnersoftware wie f95 fracht und<br />

DUV/400 Dublettenvermeidung<br />

ó u.v.m.<br />

natürlich bietet Wmr auch die Programmierung<br />

maßgeschneiderter individuallösungen<br />

an, wie auch die Wartung &<br />

betreuung von 36er-Umgebungen (der<br />

Vorgängertechnologie der AS/400).<br />

2. Hochverfügbarkeit<br />

Kunden, die den Hochverfügbarkeitsservice<br />

nutzen, können bei bedarf auf<br />

backup-maschinen (gleichen Hardund<br />

Software-typs) oder wahlweise<br />

gleich via Standleitung auf gespiegelte<br />

Systeme zurückgreifen – ohne<br />

einen Verlust an Arbeitszeit oder<br />

Daten. ein maß an Sicherheit, das in<br />

der Welt der Power Systems nicht von<br />

jedem Dienstleister angeboten wird.<br />

3. Re-Design Service –<br />

die Entwicklung bleibt nicht stehen<br />

oftmals haben Unternehmen zuverlässige<br />

rPG Programme im einsatz,<br />

die zwar solide laufen, für die sie aber<br />

keinerlei Support vom ursprünglichen<br />

Hersteller mehr erhalten. Die Wmr<br />

Software-Support GmbH bietet mit<br />

dem re-Design auf die neue Generation<br />

nAb/400 eine kostengünstige Alternative<br />

zu teuren neuprogrammierungen.<br />

Die Wmr Software-Support GmbH geht<br />

von einem ganzheitlichen Ansatz aus,<br />

wenn Sie behauptet: „Wir Machen’s<br />

Richtig!“<br />

mehr über die Wmr Software-Support<br />

GmbH erfahren Sie unter www.Wmr.at.<br />

Wolfgang M. Roser<br />

Software-Support GmbH<br />

Ameisgasse 49 – 51<br />

A-1140 Wien<br />

telefon: +43 1 4169449 0<br />

telefax: +43 1 4169449 39<br />

e-mail: office@wmr.at<br />

internet: www.wmr.at<br />

firmenbuchnummer: fn 271975 p<br />

Geschäftsführer: Wolfgang m. roser<br />

02/2010 · MIDRANGE MAGAZIN<br />

19

SCHWERPUNKT<br />

Hochverfügbarkeit und Security<br />

Fantail, iStockphoto.com<br />

SUMMARY<br />

Bei einem „Hätten wir doch …“ ist es bereits<br />

zu spät. Sorgen Sie frühzeitig in Sachen Hochverfügbarkeit<br />

und Security vor.<br />

„Digitaler Fingerabdruck“ für Daten<br />

Datenlecks verhindern<br />

Die Datenpannen nehmen kein Ende: Kaum eine Woche vergeht, in der nicht ein neuer Fall<br />

bekannt wird. Eine Data-Loss-Prevention-Lösung verhindert den Verlust sensibler Informationen.<br />

Die Basistechnologie dafür liefert ein „digitaler Fingerabdruck“ der Daten. Damit wird<br />

kontrolliert, welche vertraulichen Informationen das Unternehmen verlassen dürfen.<br />

Wie konnte das passieren Warum<br />

konnte das nicht verhindert werden<br />

Mit diesen Fragen wird jeder Sicherheitsverantwortliche<br />

konfrontiert,<br />

wenn sensible Daten das Unternehmen<br />

unerlaubt verlassen haben. Lange Zeit<br />

glaubten die Security-Verantwortlichen,<br />

es genüge, sich mit Firewalls und Virenschutz-Software<br />

vor Angriffen von außen<br />

zu schützen. Das ist im Großen und<br />

Ganzen geschehen. Nur: Die weitaus<br />

größeren Gefahren lauern im Inneren.<br />

Die mangelhafte Sicherheit vertraulicher<br />

Daten ist ein massives Problem.<br />

Belege dafür liefert die Vielzahl von<br />

Berichten über Datenpannen bei Behörden<br />

und Unternehmen. Immer wieder<br />

tauchen USB-Sticks oder Festplatten<br />

mit unverschlüsselten Kundendaten<br />

auf. Mitarbeiter können ungehindert<br />

sensible Informationen auf beliebige<br />

mobile Speichermedien kopieren. Allein<br />

aus Unachtsamkeit geschehen tagtäglich<br />

Datenpannen, weil vertrauliche<br />

Dokumente mit zu einfachen Passwörtern<br />

geschützt sind. Schon oft haben<br />

vertrauliche Geschäftsunterlagen das<br />

Unternehmen ungewollt verlassen,<br />

wenn etwa Outlook oder Notes automatisch<br />

die E‐Mail-Adresse eines Empfängers<br />

ergänzt und die Mitarbeiter sie<br />

nicht überprüft haben. Datenpannen<br />

aus Unachtsamkeit sind das eine Problem,<br />

noch viel gravierender sind allerdings<br />

die Fälle von Datendiebstahl.<br />

Gerade in Zeiten der Wirtschaftskrise<br />

20<br />

MIDRANGE MAGAZIN · 02/2010

haben Datenklau und Wirtschaftsspionage<br />