What is eToken Enterprise? - tlk

What is eToken Enterprise? - tlk

What is eToken Enterprise? - tlk

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

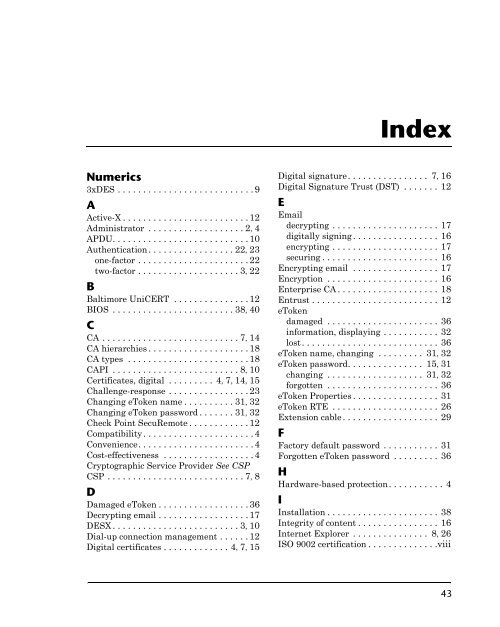

Numerics<br />

3xDES . . . . . . . . . . . . . . . . . . . . . . . . . . . 9<br />

A<br />

Active-X . . . . . . . . . . . . . . . . . . . . . . . . . 12<br />

Admin<strong>is</strong>trator . . . . . . . . . . . . . . . . . . . 2, 4<br />

APDU. . . . . . . . . . . . . . . . . . . . . . . . . . . 10<br />

Authentication . . . . . . . . . . . . . . . . . 22, 23<br />

one-factor . . . . . . . . . . . . . . . . . . . . . . 22<br />

two-factor . . . . . . . . . . . . . . . . . . . . 3, 22<br />

B<br />

Baltimore UniCERT . . . . . . . . . . . . . . . 12<br />

BIOS . . . . . . . . . . . . . . . . . . . . . . . . 38, 40<br />

C<br />

CA . . . . . . . . . . . . . . . . . . . . . . . . . . . 7, 14<br />

CA hierarchies . . . . . . . . . . . . . . . . . . . . 18<br />

CA types . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

CAPI . . . . . . . . . . . . . . . . . . . . . . . . . 8, 10<br />

Certificates, digital . . . . . . . . . 4, 7, 14, 15<br />

Challenge-response . . . . . . . . . . . . . . . . 23<br />

Changing <strong>eToken</strong> name . . . . . . . . . . 31, 32<br />

Changing <strong>eToken</strong> password . . . . . . . 31, 32<br />

Check Point SecuRemote . . . . . . . . . . . . 12<br />

Compatibility . . . . . . . . . . . . . . . . . . . . . . 4<br />

Convenience. . . . . . . . . . . . . . . . . . . . . . . 4<br />

Cost-effectiveness . . . . . . . . . . . . . . . . . . 4<br />

Cryptographic Service Provider See CSP<br />

CSP . . . . . . . . . . . . . . . . . . . . . . . . . . . 7, 8<br />

D<br />

Damaged <strong>eToken</strong> . . . . . . . . . . . . . . . . . . 36<br />

Decrypting email . . . . . . . . . . . . . . . . . . 17<br />

DESX . . . . . . . . . . . . . . . . . . . . . . . . . 3, 10<br />

Dial-up connection management . . . . . . 12<br />

Digital certificates . . . . . . . . . . . . . 4, 7, 15<br />

Index<br />

Digital signature. . . . . . . . . . . . . . . . 7, 16<br />

Digital Signature Trust (DST) . . . . . . . 12<br />

E<br />

Email<br />

decrypting . . . . . . . . . . . . . . . . . . . . . 17<br />

digitally signing . . . . . . . . . . . . . . . . . 16<br />

encrypting . . . . . . . . . . . . . . . . . . . . . 17<br />

securing . . . . . . . . . . . . . . . . . . . . . . . 16<br />

Encrypting email . . . . . . . . . . . . . . . . . 17<br />

Encryption . . . . . . . . . . . . . . . . . . . . . . 16<br />

Enterpr<strong>is</strong>e CA . . . . . . . . . . . . . . . . . . . . 18<br />

Entrust . . . . . . . . . . . . . . . . . . . . . . . . . 12<br />

<strong>eToken</strong><br />

damaged . . . . . . . . . . . . . . . . . . . . . . 36<br />

information, d<strong>is</strong>playing . . . . . . . . . . . 32<br />

lost . . . . . . . . . . . . . . . . . . . . . . . . . . . 36<br />

<strong>eToken</strong> name, changing . . . . . . . . . 31, 32<br />

<strong>eToken</strong> password. . . . . . . . . . . . . . . 15, 31<br />

changing . . . . . . . . . . . . . . . . . . . 31, 32<br />

forgotten . . . . . . . . . . . . . . . . . . . . . . 36<br />

<strong>eToken</strong> Properties . . . . . . . . . . . . . . . . . 31<br />

<strong>eToken</strong> RTE . . . . . . . . . . . . . . . . . . . . . 26<br />

Extension cable . . . . . . . . . . . . . . . . . . . 29<br />

F<br />

Factory default password . . . . . . . . . . . 31<br />

Forgotten <strong>eToken</strong> password . . . . . . . . . 36<br />

H<br />

Hardware-based protection. . . . . . . . . . . 4<br />

I<br />

Installation . . . . . . . . . . . . . . . . . . . . . . 38<br />

Integrity of content . . . . . . . . . . . . . . . . 16<br />

Internet Explorer . . . . . . . . . . . . . . . 8, 26<br />

ISO 9002 certification . . . . . . . . . . . . . .viii<br />

43