Descargar (12Mb) - Universidad de El Salvador

Descargar (12Mb) - Universidad de El Salvador

Descargar (12Mb) - Universidad de El Salvador

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Capítulo III.<br />

Sistema Informático para la gestión <strong>de</strong> eventos <strong>de</strong> los Teatros Nacionales <strong>de</strong> <strong>El</strong> <strong>Salvador</strong><br />

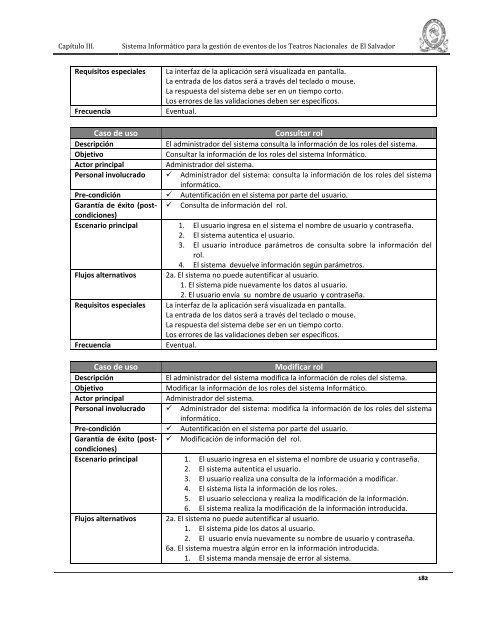

Requisitos especiales<br />

Frecuencia<br />

La interfaz <strong>de</strong> la aplicación será visualizada en pantalla.<br />

La entrada <strong>de</strong> los datos será a través <strong>de</strong>l teclado o mouse.<br />

La respuesta <strong>de</strong>l sistema <strong>de</strong>be ser en un tiempo corto.<br />

Los errores <strong>de</strong> las validaciones <strong>de</strong>ben ser específicos.<br />

Eventual.<br />

Caso <strong>de</strong> uso<br />

Descripción<br />

Objetivo<br />

Actor principal<br />

Personal involucrado<br />

Consultar rol<br />

<strong>El</strong> administrador <strong>de</strong>l sistema consulta la información <strong>de</strong> los roles <strong>de</strong>l sistema.<br />

Consultar la información <strong>de</strong> los roles <strong>de</strong>l sistema Informático.<br />

Administrador <strong>de</strong>l sistema.<br />

Administrador <strong>de</strong>l sistema: consulta la información <strong>de</strong> los roles <strong>de</strong>l sistema<br />

informático.<br />

Autentificación en el sistema por parte <strong>de</strong>l usuario.<br />

Consulta <strong>de</strong> información <strong>de</strong>l rol.<br />

Pre-condición<br />

Garantía <strong>de</strong> éxito (postcondiciones)<br />

Escenario principal 1. <strong>El</strong> usuario ingresa en el sistema el nombre <strong>de</strong> usuario y contraseña.<br />

2. <strong>El</strong> sistema autentica el usuario.<br />

3. <strong>El</strong> usuario introduce parámetros <strong>de</strong> consulta sobre la información <strong>de</strong>l<br />

rol.<br />

4. <strong>El</strong> sistema <strong>de</strong>vuelve información según parámetros.<br />

Flujos alternativos<br />

Requisitos especiales<br />

Frecuencia<br />

Caso <strong>de</strong> uso<br />

Descripción<br />

Objetivo<br />

Actor principal<br />

Personal involucrado<br />

2a. <strong>El</strong> sistema no pue<strong>de</strong> autentificar al usuario.<br />

1. <strong>El</strong> sistema pi<strong>de</strong> nuevamente los datos al usuario.<br />

2. <strong>El</strong> usuario envía su nombre <strong>de</strong> usuario y contraseña.<br />

La interfaz <strong>de</strong> la aplicación será visualizada en pantalla.<br />

La entrada <strong>de</strong> los datos será a través <strong>de</strong>l teclado o mouse.<br />

La respuesta <strong>de</strong>l sistema <strong>de</strong>be ser en un tiempo corto.<br />

Los errores <strong>de</strong> las validaciones <strong>de</strong>ben ser específicos.<br />

Eventual.<br />

Modificar rol<br />

<strong>El</strong> administrador <strong>de</strong>l sistema modifica la información <strong>de</strong> roles <strong>de</strong>l sistema.<br />

Modificar la información <strong>de</strong> los roles <strong>de</strong>l sistema Informático.<br />

Administrador <strong>de</strong>l sistema.<br />

Administrador <strong>de</strong>l sistema: modifica la información <strong>de</strong> los roles <strong>de</strong>l sistema<br />

informático.<br />

Autentificación en el sistema por parte <strong>de</strong>l usuario.<br />

Modificación <strong>de</strong> información <strong>de</strong>l rol.<br />

Pre-condición<br />

Garantía <strong>de</strong> éxito (postcondiciones)<br />

Escenario principal 1. <strong>El</strong> usuario ingresa en el sistema el nombre <strong>de</strong> usuario y contraseña.<br />

2. <strong>El</strong> sistema autentica el usuario.<br />

3. <strong>El</strong> usuario realiza una consulta <strong>de</strong> la información a modificar.<br />

4. <strong>El</strong> sistema lista la información <strong>de</strong> los roles.<br />

5. <strong>El</strong> usuario selecciona y realiza la modificación <strong>de</strong> la información.<br />

6. <strong>El</strong> sistema realiza la modificación <strong>de</strong> la información introducida.<br />

Flujos alternativos<br />

2a. <strong>El</strong> sistema no pue<strong>de</strong> autentificar al usuario.<br />

1. <strong>El</strong> sistema pi<strong>de</strong> los datos al usuario.<br />

2. <strong>El</strong> usuario envía nuevamente su nombre <strong>de</strong> usuario y contraseña.<br />

6a. <strong>El</strong> sistema muestra algún error en la información introducida.<br />

1. <strong>El</strong> sistema manda mensaje <strong>de</strong> error al sistema.<br />

182