- Page 1: Università degli Studi di Verona F

- Page 5: Non c’è nessun buon motivo per c

- Page 8 and 9: INDICE 1.7.1 Riconoscimento e corre

- Page 10 and 11: INDICE 6.5.2 Pentesting alla rete w

- Page 12 and 13: Introduzione dagli hacker 1 venivan

- Page 14 and 15: Parte II Introduzione In questa par

- Page 17: Parte I Le reti di comunicazione

- Page 20 and 21: Le reti: nozioni di base La comunic

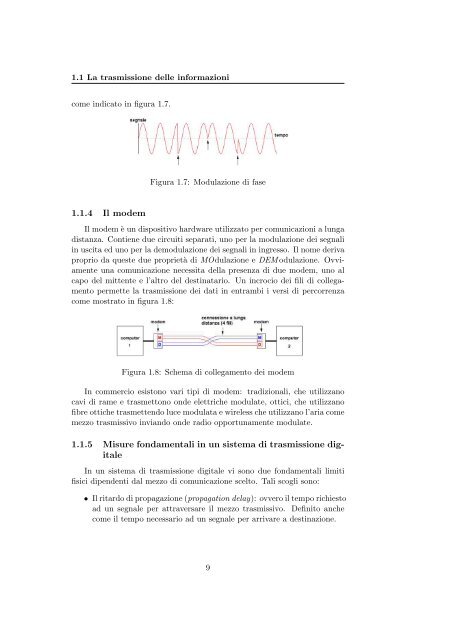

- Page 22 and 23: Le modalità in questo ambito sono

- Page 26 and 27: Le reti: nozioni di base • La lar

- Page 28 and 29: 1.2.2 Topologia Le reti: nozioni di

- Page 30 and 31: La tabella 1.1 riassume la classifi

- Page 32 and 33: 1.3.2 Il multiplexing Figura 1.10:

- Page 34 and 35: 1.4 Tecniche di accesso multiplo Le

- Page 36 and 37: Le reti: nozioni di base • CSMA (

- Page 38 and 39: Le reti: nozioni di base Il trasfer

- Page 40 and 41: 1.6.2 Il modello OSI Le reti: nozio

- Page 42 and 43: Le reti: nozioni di base • L’al

- Page 44 and 45: Le reti: nozioni di base Supponiamo

- Page 46 and 47: Le reti: nozioni di base Può esser

- Page 48 and 49: 1.8.1 Struttura trasmissiva delle r

- Page 50 and 51: 1.8.4 Il cablaggio Le reti: nozioni

- Page 52 and 53: Le reti: nozioni di base - 10BaseF

- Page 54 and 55: Le reti: nozioni di base • Repeat

- Page 56 and 57: Le reti: nozioni di base 1. Connect

- Page 58 and 59: Le reti: nozioni di base verso le l

- Page 60 and 61: Router multiprotocollo Le reti: noz

- Page 62 and 63: Le reti: nozioni di base l’instra

- Page 64 and 65: Le reti: nozioni di base trattempo

- Page 66 and 67: Le reti: nozioni di base Internet

- Page 68 and 69: Le reti: nozioni di base La struttu

- Page 70 and 71: Le reti: nozioni di base L’header

- Page 72 and 73: Le reti: nozioni di base Header Che

- Page 74 and 75:

Figura 1.34: Subnet addressing Le r

- Page 76 and 77:

Le reti: nozioni di base protocolli

- Page 78 and 79:

Protocolli del livello di Trasporto

- Page 80 and 81:

• Le reti: nozioni di base È ori

- Page 83:

Parte II Le reti Wireless

- Page 86 and 87:

2.1 Topologia Generalità delle ret

- Page 88 and 89:

2.1.4 WWAN (Wireless Wide Area Netw

- Page 90 and 91:

Generalità delle reti Wireless a d

- Page 92 and 93:

Generalità delle reti Wireless sio

- Page 94 and 95:

Generalità delle reti Wireless Con

- Page 96 and 97:

Generalità delle reti Wireless con

- Page 98 and 99:

Generalità delle reti Wireless Qua

- Page 100 and 101:

Generalità delle reti Wireless 2.

- Page 102 and 103:

Generalità delle reti Wireless mod

- Page 104 and 105:

2.3.4 Servizi Generalità delle ret

- Page 106 and 107:

3.1 La crittografia dei dati Meccan

- Page 108 and 109:

Meccanismi crittografici del PRGN.

- Page 110 and 111:

Meccanismi crittografici studiato.

- Page 112 and 113:

Meccanismi crittografici 3.3 Wirele

- Page 114 and 115:

Meccanismi crittografici Il meccani

- Page 116 and 117:

Meccanismi crittografici con i punt

- Page 118 and 119:

Meccanismi crittografici di 4 chiav

- Page 120 and 121:

di TKIP. Meccanismi crittografici C

- Page 122 and 123:

Figura 3.4: Fase di decapsulamento

- Page 124 and 125:

for i = 1 to n do Ci ← Mi ⊕ Ek(

- Page 126 and 127:

Meccanismi crittografici MAC per la

- Page 128 and 129:

Meccanismi crittografici messaggio

- Page 130 and 131:

Meccanismi crittografici Dimensione

- Page 133 and 134:

Capitolo 4 Meccanismi di autenticaz

- Page 135 and 136:

4.2 Il Sistema di autenticazione 80

- Page 137 and 138:

4.3 Extensible Authentication Proto

- Page 139 and 140:

4.3 Extensible Authentication Proto

- Page 141 and 142:

4.3 Extensible Authentication Proto

- Page 143 and 144:

4.3 Extensible Authentication Proto

- Page 145:

Parte III Sicurezza delle reti Wire

- Page 148 and 149:

Vulnerabilità e tipi di attacco un

- Page 150 and 151:

Vulnerabilità e tipi di attacco ri

- Page 152 and 153:

Vulnerabilità e tipi di attacco Ne

- Page 154 and 155:

Vulnerabilità e tipi di attacco na

- Page 156 and 157:

Vulnerabilità e tipi di attacco gi

- Page 158 and 159:

Vulnerabilità e tipi di attacco at

- Page 160 and 161:

Vulnerabilità e tipi di attacco Af

- Page 162 and 163:

Attacco bit flipping Vulnerabilità

- Page 164 and 165:

IV replay attack Vulnerabilità e t

- Page 166 and 167:

Vulnerabilità e tipi di attacco

- Page 168 and 169:

5.2.2 Metodi alternativi di attacco

- Page 171 and 172:

Capitolo 6 Test di penetrazione eff

- Page 173 and 174:

6.3 Scelta del software adattamenti

- Page 175 and 176:

6.3 Scelta del software ⋄ iwlist:

- Page 177 and 178:

6.5 Casi di studio Il lavoro maggio

- Page 179 and 180:

6.5 Casi di studio La macchina util

- Page 181 and 182:

6.5 Casi di studio Figura 6.3: Modi

- Page 183 and 184:

6.5 Casi di studio A questo punto d

- Page 185 and 186:

6.5 Casi di studio TEST 2: Cracking

- Page 187 and 188:

6.5 Casi di studio al cracking dell

- Page 189 and 190:

6.5 Casi di studio Consultiamo dunq

- Page 191 and 192:

6.5 Casi di studio 6.5.2 Pentesting

- Page 193 and 194:

6.5 Casi di studio Mi propongo come

- Page 195 and 196:

6.5 Casi di studio Tale script avvi

- Page 197 and 198:

6.5 Casi di studio Obiettivo raggiu

- Page 199:

6.5 Casi di studio Figura 6.23: Acc

- Page 203 and 204:

Capitolo 7 Legalità e reti Wireles

- Page 205 and 206:

7.3 Il Decreto Landolfi (ottobre 20

- Page 207 and 208:

7.5 Wardriving In tale ipotesi la r

- Page 209 and 210:

Capitolo 8 Conclusioni L’introduz

- Page 211 and 212:

Dai risultati ottenuti nei test e d

- Page 213 and 214:

Ringraziamenti Scrivere i ringrazia

- Page 215 and 216:

Bibliografia [1] Aircrack. http://d

- Page 217 and 218:

BIBLIOGRAFIA [24] G.Zorn. “Micros

- Page 219:

BIBLIOGRAFIA [57] W.Odom. Computer

- Page 222 and 223:

ELENCO DELLE FIGURE 1.30 Struttura

- Page 225:

Elenco delle tabelle 1.1 Classifica