PDF 941kB - Hochschule Ulm

PDF 941kB - Hochschule Ulm

PDF 941kB - Hochschule Ulm

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

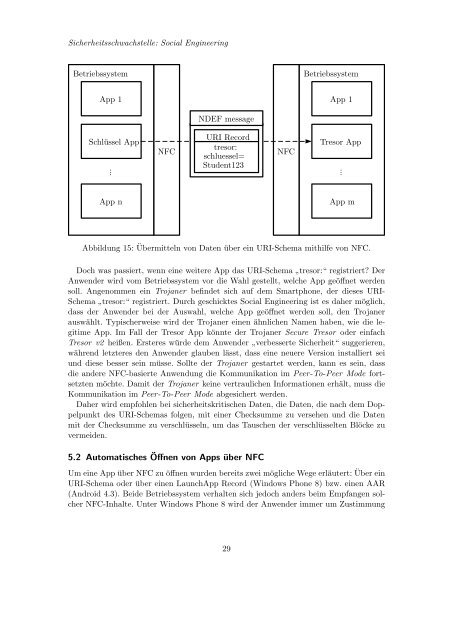

Sicherheitsschwachstelle: Social Engineering<br />

Betriebssystem<br />

Betriebssystem<br />

App 1<br />

App 1<br />

NDEF message<br />

Schlüssel App<br />

NFC<br />

URI Record<br />

tresor:<br />

schluessel=<br />

Student123<br />

NFC<br />

Tresor App<br />

...<br />

...<br />

App n<br />

App m<br />

Abbildung 15: Übermitteln von Daten über ein URI-Schema mithilfe von NFC.<br />

Doch was passiert, wenn eine weitere App das URI-Schema ”<br />

tresor:“ registriert? Der<br />

Anwender wird vom Betriebssystem vor die Wahl gestellt, welche App geöffnet werden<br />

soll. Angenommen ein Trojaner befindet sich auf dem Smartphone, der dieses URI-<br />

Schema ”<br />

tresor:“ registriert. Durch geschicktes Social Engineering ist es daher möglich,<br />

dass der Anwender bei der Auswahl, welche App geöffnet werden soll, den Trojaner<br />

auswählt. Typischerweise wird der Trojaner einen ähnlichen Namen haben, wie die legitime<br />

App. Im Fall der Tresor App könnte der Trojaner Secure Tresor oder einfach<br />

Tresor v2 heißen. Ersteres würde dem Anwender ”<br />

verbesserte Sicherheit“ suggerieren,<br />

während letzteres den Anwender glauben lässt, dass eine neuere Version installiert sei<br />

und diese besser sein müsse. Sollte der Trojaner gestartet werden, kann es sein, dass<br />

die andere NFC-basierte Anwendung die Kommunikation im Peer-To-Peer Mode fortsetzten<br />

möchte. Damit der Trojaner keine vertraulichen Informationen erhält, muss die<br />

Kommunikation im Peer-To-Peer Mode abgesichert werden.<br />

Daher wird empfohlen bei sicherheitskritischen Daten, die Daten, die nach dem Doppelpunkt<br />

des URI-Schemas folgen, mit einer Checksumme zu versehen und die Daten<br />

mit der Checksumme zu verschlüsseln, um das Tauschen der verschlüsselten Blöcke zu<br />

vermeiden.<br />

5.2 Automatisches Öffnen von Apps über NFC<br />

Um eine App über NFC zu öffnen wurden bereits zwei mögliche Wege erläutert: Über ein<br />

URI-Schema oder über einen LaunchApp Record (Windows Phone 8) bzw. einen AAR<br />

(Android 4.3). Beide Betriebssystem verhalten sich jedoch anders beim Empfangen solcher<br />

NFC-Inhalte. Unter Windows Phone 8 wird der Anwender immer um Zustimmung<br />

29