PDF 941kB - Hochschule Ulm

PDF 941kB - Hochschule Ulm

PDF 941kB - Hochschule Ulm

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

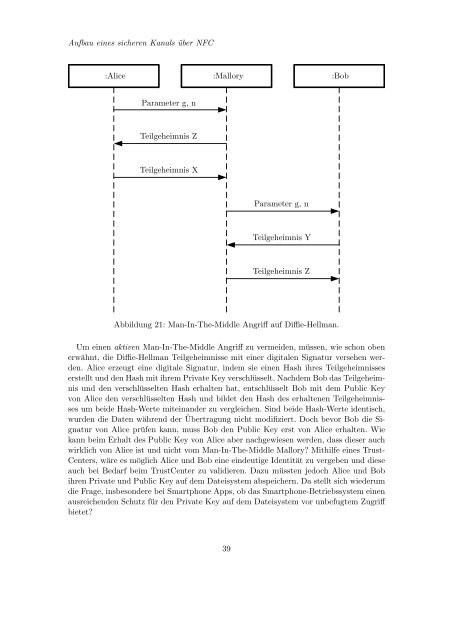

Aufbau eines sicheren Kanals über NFC<br />

:Alice :Mallory :Bob<br />

Parameter g, n<br />

Teilgeheimnis Z<br />

Teilgeheimnis X<br />

Parameter g, n<br />

Teilgeheimnis Y<br />

Teilgeheimnis Z<br />

Abbildung 21: Man-In-The-Middle Angriff auf Diffie-Hellman.<br />

Um einen aktiven Man-In-The-Middle Angriff zu vermeiden, müssen, wie schon oben<br />

erwähnt, die Diffie-Hellman Teilgeheimnisse mit einer digitalen Signatur versehen werden.<br />

Alice erzeugt eine digitale Signatur, indem sie einen Hash ihres Teilgeheimnisses<br />

erstellt und den Hash mit ihrem Private Key verschlüsselt. Nachdem Bob das Teilgeheimnis<br />

und den verschlüsselten Hash erhalten hat, entschlüsselt Bob mit dem Public Key<br />

von Alice den verschlüsselten Hash und bildet den Hash des erhaltenen Teilgeheimnisses<br />

um beide Hash-Werte miteinander zu vergleichen. Sind beide Hash-Werte identisch,<br />

wurden die Daten während der Übertragung nicht modifiziert. Doch bevor Bob die Signatur<br />

von Alice prüfen kann, muss Bob den Public Key erst von Alice erhalten. Wie<br />

kann beim Erhalt des Public Key von Alice aber nachgewiesen werden, dass dieser auch<br />

wirklich von Alice ist und nicht vom Man-In-The-Middle Mallory? Mithilfe eines Trust-<br />

Centers, wäre es möglich Alice und Bob eine eindeutige Identität zu vergeben und diese<br />

auch bei Bedarf beim TrustCenter zu validieren. Dazu müssten jedoch Alice und Bob<br />

ihren Private und Public Key auf dem Dateisystem abspeichern. Da stellt sich wiederum<br />

die Frage, insbesondere bei Smartphone Apps, ob das Smartphone-Betriebssystem einen<br />

ausreichenden Schutz für den Private Key auf dem Dateisystem vor unbefugtem Zugriff<br />

bietet?<br />

39