Entwurf einer anwendungsunabhängigen Zugriffskontrolle mittels ...

Entwurf einer anwendungsunabhängigen Zugriffskontrolle mittels ...

Entwurf einer anwendungsunabhängigen Zugriffskontrolle mittels ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

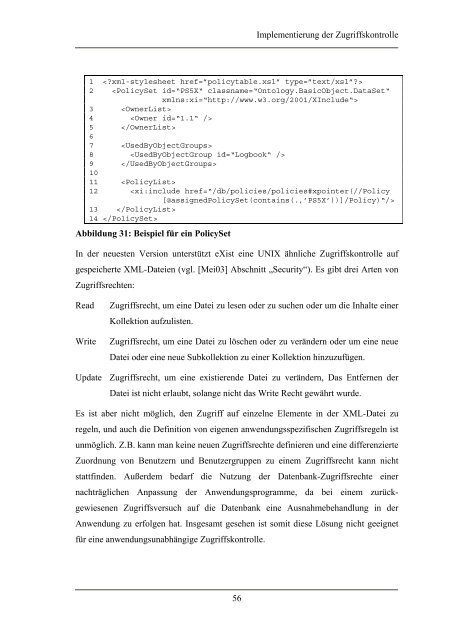

Implementierung der <strong>Zugriffskontrolle</strong><br />

1 <br />

2 <br />

3 <br />

4 <br />

5 <br />

6<br />

7 <br />

8 <br />

9 <br />

10<br />

11 <br />

12 <br />

13 <br />

14 <br />

Abbildung 31: Beispiel für ein PolicySet<br />

In der neuesten Version unterstützt eXist eine UNIX ähnliche <strong>Zugriffskontrolle</strong> auf<br />

gespeicherte XML-Dateien (vgl. [Mei03] Abschnitt „Security“). Es gibt drei Arten von<br />

Zugriffsrechten:<br />

Read<br />

Write<br />

Zugriffsrecht, um eine Datei zu lesen oder zu suchen oder um die Inhalte <strong>einer</strong><br />

Kollektion aufzulisten.<br />

Zugriffsrecht, um eine Datei zu löschen oder zu verändern oder um eine neue<br />

Datei oder eine neue Subkollektion zu <strong>einer</strong> Kollektion hinzuzufügen.<br />

Update Zugriffsrecht, um eine existierende Datei zu verändern, Das Entfernen der<br />

Datei ist nicht erlaubt, solange nicht das Write Recht gewährt wurde.<br />

Es ist aber nicht möglich, den Zugriff auf einzelne Elemente in der XML-Datei zu<br />

regeln, und auch die Definition von eigenen anwendungsspezifischen Zugriffsregeln ist<br />

unmöglich. Z.B. kann man keine neuen Zugriffsrechte definieren und eine differenzierte<br />

Zuordnung von Benutzern und Benutzergruppen zu einem Zugriffsrecht kann nicht<br />

stattfinden. Außerdem bedarf die Nutzung der Datenbank-Zugriffsrechte <strong>einer</strong><br />

nachträglichen Anpassung der Anwendungsprogramme, da bei einem zurückgewiesenen<br />

Zugriffsversuch auf die Datenbank eine Ausnahmebehandlung in der<br />

Anwendung zu erfolgen hat. Insgesamt gesehen ist somit diese Lösung nicht geeignet<br />

für eine anwendungsunabhängige <strong>Zugriffskontrolle</strong>.<br />

56