Dieter Kochheim, <strong>Cybercrime</strong> - 100 -Form der <strong>Cybercrime</strong>), wenn die Zahlungskartendatenauf andere Weise beschafft werden können,oder outgesourced werden, um dann nur mit denArbeitsergebnissen weiterzuarbeiten.Andere Formen der <strong>Cybercrime</strong> ließen sich ganzähnlich darstellen.Phishing: Es ist egal, wie die Kontozugangsdatenbeschafft werden, ob durch ein E-Mail-Formular, einerWebseite, POS-Skimming oder einer Keylogger-Malware.Das Ergebnis zählt. Die in irgendeinerForm ausgespähten Daten sollen missbrauchtund die Beute gesichert werden. Der Weg dahin isteine Zusammenstellung von Modulen, die eineWeile funktionieren und dann wieder ausgetauschtwerden müssen.So betrachtet müssen die Namen für die besonderenFormen der <strong>Cybercrime</strong> neu bedacht werden,weil sie sich bislang an dem Beschaffungs- undnicht an dem Verwertungsprozess orientieren: nicht Skimming, sondern Zahlungskartenmissbrauch, nicht Phishing, sondern Homebankingmissbrauch, nicht Botnetze, sondern Missbrauch von PC-Clustern.C.2 13. FazitDie <strong>Cybercrime</strong> ist IT-Kriminalität. Es handelt sichum Straftaten unter Einsatz der Informationstechnikund des Internets.Ihre allgemeinen Formen zeigen sich in Massenerscheinungenwie Betrügereien in Auslobungsplattformen,z.B. bei eBay, oder die Verbreitung undNutzung urheberrechtlich geschützter Werke. BesondereAusprägungen sind die Verbreitungrechtswidriger Inhalte (Kinderpornos, Beleidigungen,Boykottaufrufe, Bombenbauanleitungen), dasAmateur-Hacking (Nachahmer) und der Identitätsdiebstahl,um Andere zu schädigen oder in Misskreditzu bringen.Ihre Gefährlichkeit soll nicht kleingeredet werden,weil sie im Einzelfall furchtbare Schicksale hervorrufenoder vertiefen (z.B. Kinderpornographie).Als Ausprägungen schwerer und organisierter Kriminalitätzeigen sich hingegen die Erscheinungsformender Botnetze, des Phishings und desSkimmings.Diese Kriminalitätsformen sind zielorientiert undverfolgen den Zweck, kriminelle Gewinne zu verwirklichen.Dabei orientieren sie sich auf denMissbrauch bestimmter Formen der Technik wieZahlungskarten, das Homebanking oder von PC-Clustern. Die dabei eingesetzten Methoden desMissbrauchs sind gleichgültig. Sie sind modularund werden zweckverfolgend ausgewechselt odermodifiziert.Entstanden ist deshalb eine arbeitsteilige <strong>Cybercrime</strong>-Szene,die sich wegen einzelner Erscheinungsformenals Organisierte Kriminalität darstellt.In dieser Struktur haben Einzeltäter noch einevereinzelte Bedeutung, wenn sie mehr oder wenigerunersetzbare Spezialisten sind.Ansonsten sind sie austauschbar. Vor Allem diemehr dreisten als kenntnisreichen Läufer, die notgedrungenin der Öffentlichkeit auftreten müssen,sind ersetzbar und können jederzeit geopfert werden.Sie sind die Finanzagenten beim Missbrauchdes Onlinebankings und die Installateure und dieLäufer bei Einsatz gefälschter Zahlungskarten.Ihre Handlungen sind zwar namensgebend für diebetreffende kriminelle Erscheinungsform gewesen,für die Zielerreichung sind die öffentlich handelndenPersonen aber nur funktional bedeutsamund ansonsten austauschbar.

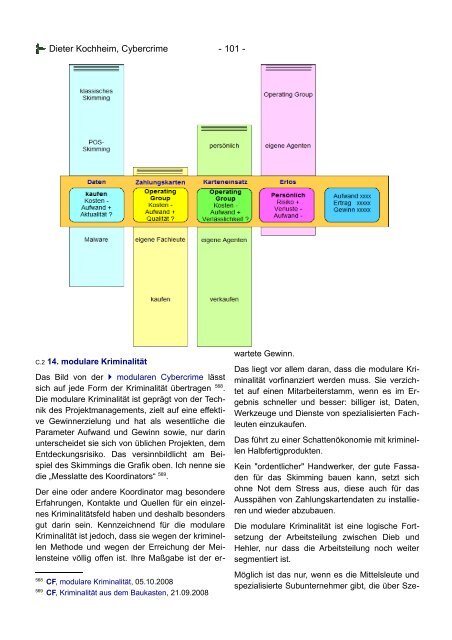

Dieter Kochheim, <strong>Cybercrime</strong> - 101 -C.2 14. modulare KriminalitätDas Bild von der modularen <strong>Cybercrime</strong> lässtsich auf jede Form der Kriminalität übertragen 568 .Die modulare Kriminalität ist geprägt von der Technikdes Projektmanagements, zielt auf eine effektiveGewinnerzielung und hat als wesentliche dieParameter Aufwand und Gewinn sowie, nur darinunterscheidet sie sich von üblichen Projekten, demEntdeckungsrisiko. Das versinnbildlicht am Beispieldes Skimmings die Grafik oben. Ich nenne siedie „Messlatte des Koordinators“ 569 .Der eine oder andere Koordinator mag besondereErfahrungen, Kontakte und Quellen für ein einzelnesKriminalitätsfeld haben und deshalb besondersgut darin sein. Kennzeichnend für die modulareKriminalität ist jedoch, dass sie wegen der kriminellenMethode und wegen der Erreichung der Meilensteinevöllig offen ist. Ihre Maßgabe ist der er-568CF, modulare Kriminalität, 05.10.2008569CF, Kriminalität aus dem Baukasten, 21.09.2008wartete Gewinn.Das liegt vor allem daran, dass die modulare Kriminalitätvorfinanziert werden muss. Sie verzichtetauf einen Mitarbeiterstamm, wenn es im Ergebnisschneller und besser: billiger ist, Daten,Werkzeuge und Dienste von spezialisierten Fachleuteneinzukaufen.Das führt zu einer Schattenökonomie mit kriminellenHalbfertigprodukten.Kein "ordentlicher" Handwerker, der gute Fassadenfür das Skimming bauen kann, setzt sichohne Not dem Stress aus, diese auch für dasAusspähen von Zahlungskartendaten zu installierenund wieder abzubauen.Die modulare Kriminalität ist eine logische Fortsetzungder Arbeitsteilung zwischen Dieb undHehler, nur dass die Arbeitsteilung noch weitersegmentiert ist.Möglich ist das nur, wenn es die Mittelsleute undspezialisierte Subunternehmer gibt, die über Sze-

- Seite 2 und 3:

Dieter Kochheim, Cybercrime - 2 -3

- Seite 4 und 5:

Dieter Kochheim, Cybercrime - 4 -57

- Seite 6:

Dieter Kochheim, Cybercrime - 6 -A.

- Seite 9 und 10:

Dieter Kochheim, Cybercrime - 9 -ve

- Seite 11 und 12:

Dieter Kochheim, Cybercrime - 11 -A

- Seite 13 und 14:

Dieter Kochheim, Cybercrime - 13 -A

- Seite 15 und 16:

Dieter Kochheim, Cybercrime - 15 -g

- Seite 17 und 18:

Dieter Kochheim, Cybercrime - 17 -V

- Seite 19 und 20:

Dieter Kochheim, Cybercrime - 19 -v

- Seite 21 und 22:

Dieter Kochheim, Cybercrime - 21 -D

- Seite 23 und 24:

Dieter Kochheim, Cybercrime - 23 -l

- Seite 25 und 26:

Dieter Kochheim, Cybercrime - 25 -f

- Seite 27 und 28:

Dieter Kochheim, Cybercrime - 27 -A

- Seite 29 und 30:

Dieter Kochheim, Cybercrime - 29 -D

- Seite 31 und 32:

Dieter Kochheim, Cybercrime - 31 -1

- Seite 33 und 34:

Dieter Kochheim, Cybercrime - 33 -g

- Seite 35 und 36:

Dieter Kochheim, Cybercrime - 35 -i

- Seite 37 und 38:

Dieter Kochheim, Cybercrime - 37 -A

- Seite 39 und 40:

Dieter Kochheim, Cybercrime - 39 -h

- Seite 41 und 42:

Dieter Kochheim, Cybercrime - 41 -r

- Seite 43 und 44:

Dieter Kochheim, Cybercrime - 43 -A

- Seite 45 und 46:

Dieter Kochheim, Cybercrime - 45 -A

- Seite 47 und 48:

Dieter Kochheim, Cybercrime - 47 -A

- Seite 49 und 50: Dieter Kochheim, Cybercrime - 49 -A

- Seite 51 und 52: Dieter Kochheim, Cybercrime - 51 -r

- Seite 53 und 54: Dieter Kochheim, Cybercrime - 53 -

- Seite 55 und 56: Dieter Kochheim, Cybercrime - 55 -A

- Seite 57 und 58: Dieter Kochheim, Cybercrime - 57 -

- Seite 59 und 60: Dieter Kochheim, Cybercrime - 59 -A

- Seite 61 und 62: Dieter Kochheim, Cybercrime - 61 -B

- Seite 63 und 64: Dieter Kochheim, Cybercrime - 63 -B

- Seite 65 und 66: Dieter Kochheim, Cybercrime - 65 -V

- Seite 67 und 68: Dieter Kochheim, Cybercrime - 67 -D

- Seite 69 und 70: Dieter Kochheim, Cybercrime - 69 -I

- Seite 71 und 72: Dieter Kochheim, Cybercrime - 71 -S

- Seite 73 und 74: Dieter Kochheim, Cybercrime - 73 -B

- Seite 75 und 76: Dieter Kochheim, Cybercrime - 75 -B

- Seite 77 und 78: Dieter Kochheim, Cybercrime - 77 -z

- Seite 79 und 80: Dieter Kochheim, Cybercrime - 79 -B

- Seite 81 und 82: Dieter Kochheim, Cybercrime - 81 -A

- Seite 83 und 84: Dieter Kochheim, Cybercrime - 83 -D

- Seite 85 und 86: Dieter Kochheim, Cybercrime - 85 -a

- Seite 87 und 88: Dieter Kochheim, Cybercrime - 87 -r

- Seite 89 und 90: Dieter Kochheim, Cybercrime - 89 -C

- Seite 91 und 92: Dieter Kochheim, Cybercrime - 91 -C

- Seite 93 und 94: Dieter Kochheim, Cybercrime - 93 -k

- Seite 95 und 96: Dieter Kochheim, Cybercrime - 95 -a

- Seite 97 und 98: Dieter Kochheim, Cybercrime - 97 -s

- Seite 99: Dieter Kochheim, Cybercrime - 99 -d

- Seite 103 und 104: Dieter Kochheim, Cybercrime - 103 -

- Seite 105 und 106: Dieter Kochheim, Cybercrime - 105 -

- Seite 107 und 108: Dieter Kochheim, Cybercrime - 107 -

- Seite 109 und 110: Dieter Kochheim, Cybercrime - 109 -

- Seite 111 und 112: Dieter Kochheim, Cybercrime - 111 -

- Seite 113 und 114: Dieter Kochheim, Cybercrime - 113 -

- Seite 115 und 116: Dieter Kochheim, Cybercrime - 115 -

- Seite 117 und 118: Dieter Kochheim, Cybercrime - 117 -

- Seite 119 und 120: Dieter Kochheim, Cybercrime - 119 -

- Seite 121 und 122: Dieter Kochheim, Cybercrime - 121 -

- Seite 123 und 124: Dieter Kochheim, Cybercrime - 123 -

- Seite 125 und 126: Dieter Kochheim, Cybercrime - 125 -