Cybercrime

Cybercrime

Cybercrime

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

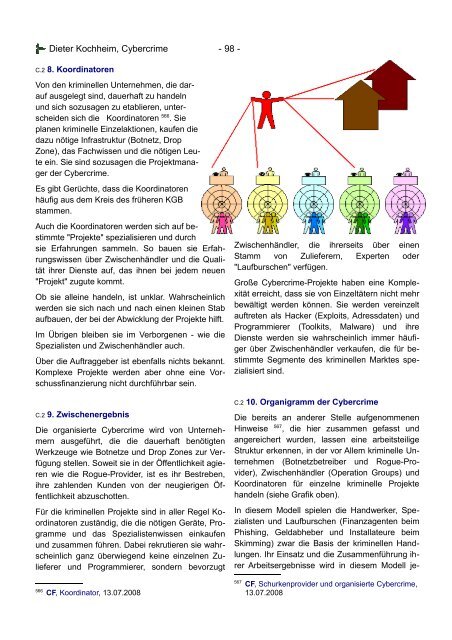

Dieter Kochheim, <strong>Cybercrime</strong> - 98 -C.2 8. KoordinatorenVon den kriminellen Unternehmen, die daraufausgelegt sind, dauerhaft zu handelnund sich sozusagen zu etablieren, unterscheidensich die Koordinatoren 566 . Sieplanen kriminelle Einzelaktionen, kaufen diedazu nötige Infrastruktur (Botnetz, DropZone), das Fachwissen und die nötigen Leuteein. Sie sind sozusagen die Projektmanagerder <strong>Cybercrime</strong>.Es gibt Gerüchte, dass die Koordinatorenhäufig aus dem Kreis des früheren KGBstammen.Auch die Koordinatoren werden sich auf bestimmte"Projekte" spezialisieren und durchsie Erfahrungen sammeln. So bauen sie Erfahrungswissenüber Zwischenhändler und die Qualitätihrer Dienste auf, das ihnen bei jedem neuen"Projekt" zugute kommt.Ob sie alleine handeln, ist unklar. Wahrscheinlichwerden sie sich nach und nach einen kleinen Stabaufbauen, der bei der Abwicklung der Projekte hilft.Im Übrigen bleiben sie im Verborgenen - wie dieSpezialisten und Zwischenhändler auch.Über die Auftraggeber ist ebenfalls nichts bekannt.Komplexe Projekte werden aber ohne eine Vorschussfinanzierungnicht durchführbar sein.C.2 9. ZwischenergebnisDie organisierte <strong>Cybercrime</strong> wird von Unternehmernausgeführt, die die dauerhaft benötigtenWerkzeuge wie Botnetze und Drop Zones zur Verfügungstellen. Soweit sie in der Öffentlichkeit agierenwie die Rogue-Provider, ist es ihr Bestreben,ihre zahlenden Kunden von der neugierigen Öffentlichkeitabzuschotten.Für die kriminellen Projekte sind in aller Regel Koordinatorenzuständig, die die nötigen Geräte, Programmeund das Spezialistenwissen einkaufenund zusammen führen. Dabei rekrutieren sie wahrscheinlichganz überwiegend keine einzelnen Zuliefererund Programmierer, sondern bevorzugt566CF, Koordinator, 13.07.2008Zwischenhändler, die ihrerseits über einenStamm von Zulieferern, Experten oder"Laufburschen" verfügen.Große <strong>Cybercrime</strong>-Projekte haben eine Komplexitäterreicht, dass sie von Einzeltätern nicht mehrbewältigt werden können. Sie werden vereinzeltauftreten als Hacker (Exploits, Adressdaten) undProgrammierer (Toolkits, Malware) und ihreDienste werden sie wahrscheinlich immer häufigerüber Zwischenhändler verkaufen, die für bestimmteSegmente des kriminellen Marktes spezialisiertsind.C.2 10. Organigramm der <strong>Cybercrime</strong>Die bereits an anderer Stelle aufgenommenenHinweise 567 , die hier zusammen gefasst undangereichert wurden, lassen eine arbeitsteiligeStruktur erkennen, in der vor Allem kriminelle Unternehmen(Botnetzbetreiber und Rogue-Provider),Zwischenhändler (Operation Groups) undKoordinatoren für einzelne kriminelle Projektehandeln (siehe Grafik oben).In diesem Modell spielen die Handwerker, Spezialistenund Laufburschen (Finanzagenten beimPhishing, Geldabheber und Installateure beimSkimming) zwar die Basis der kriminellen Handlungen.Ihr Einsatz und die Zusammenführung ihrerArbeitsergebnisse wird in diesem Modell je-567CF, Schurkenprovider und organisierte <strong>Cybercrime</strong>,13.07.2008