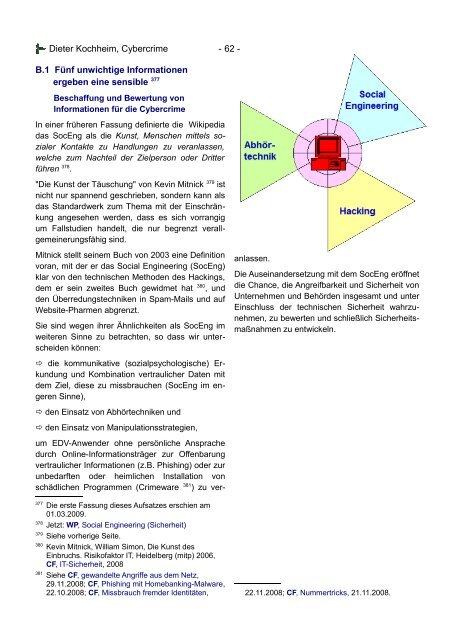

Dieter Kochheim, <strong>Cybercrime</strong> - 62 -B.1 Fünf unwichtige Informationenergeben eine sensible 377Beschaffung und Bewertung vonInformationen für die <strong>Cybercrime</strong>In einer früheren Fassung definierte die Wikipediadas SocEng als die Kunst, Menschen mittels sozialerKontakte zu Handlungen zu veranlassen,welche zum Nachteil der Zielperson oder Dritterführen 378 ."Die Kunst der Täuschung" von Kevin Mitnick 379 istnicht nur spannend geschrieben, sondern kann alsdas Standardwerk zum Thema mit der Einschränkungangesehen werden, dass es sich vorrangigum Fallstudien handelt, die nur begrenzt verallgemeinerungsfähigsind.Mitnick stellt seinem Buch von 2003 eine Definitionvoran, mit der er das Social Engineering (SocEng)klar von den technischen Methoden des Hackings,dem er sein zweites Buch gewidmet hat 380 , undden Überredungstechniken in Spam-Mails und aufWebsite-Pharmen abgrenzt.Sie sind wegen ihrer Ähnlichkeiten als SocEng imweiteren Sinne zu betrachten, so dass wir unterscheidenkönnen: die kommunikative (sozialpsychologische) Erkundungund Kombination vertraulicher Daten mitdem Ziel, diese zu missbrauchen (SocEng im engerenSinne), den Einsatz von Abhörtechniken und den Einsatz von Manipulationsstrategien,um EDV-Anwender ohne persönliche Ansprachedurch Online-Informationsträger zur Offenbarungvertraulicher Informationen (z.B. Phishing) oder zurunbedarften oder heimlichen Installation vonschädlichen Programmen (Crimeware 381 ) zu ver-377Die erste Fassung dieses Aufsatzes erschien am01.03.2009.378Jetzt: WP, Social Engineering (Sicherheit)379Siehe vorherige Seite.380Kevin Mitnick, William Simon, Die Kunst desEinbruchs. Risikofaktor IT, Heidelberg (mitp) 2006,CF, IT-Sicherheit, 2008381Siehe CF, gewandelte Angriffe aus dem Netz,29.11.2008; CF, Phishing mit Homebanking-Malware,22.10.2008; CF, Missbrauch fremder Identitäten,anlassen.Die Auseinandersetzung mit dem SocEng eröffnetdie Chance, die Angreifbarkeit und Sicherheit vonUnternehmen und Behörden insgesamt und unterEinschluss der technischen Sicherheit wahrzunehmen,zu bewerten und schließlich Sicherheitsmaßnahmenzu entwickeln.22.11.2008; CF, Nummertricks, 21.11.2008.

Dieter Kochheim, <strong>Cybercrime</strong> - 63 -B.1 1. Security JournalDem Schwerpunkt SocEng widmetesich zunächst die englischeFassung des SecurityJournals von McAfee 382 , dasspäter auch auf Deutsch erschienenist 383 .Die White Papers und sonstigen Publikationen vonMcAfee werden etwas versteckt im Threat Center384präsentiert, aber nicht weiter beworben. Das SecurityJournal ist die Fortsetzung der jährlichen Berichteüber die globalen Sicherheitsbedrohungen,die mich im vergangenen Jahr mit spannendenLänderberichten 385 überrascht haben. Sie sind mitdafür ausschlaggebend gewesen, dass ich zunächstdie Theorie von der modularen <strong>Cybercrime</strong>386entwickelt und dann für die modulare Kriminalität387 verallgemeinert habe.Die Erfahrungen zeigen (leider), dass ich damitRecht gehabt habe.B.1 2. Risikofaktor MenschMehr als 60 oder 70 Prozent aller Angriffe gegenDatenverarbeitungssysteme erfolgen nicht von außen,sondern von innen, also von den eigenen Mitarbeitern,die selten aus Böswilligkeit, sondern ausUnwissenheit, aus Unbekümmertheit oder aus BequemlichkeitBetriebs- und Sicherheitsvorgabenmissachten, umgehen oder aushebeln 388 . Dasselbegilt für Betriebs- und Unternehmensgeheimnisse,die nirgendwo so unüberlegt ausgeplaudertwerden wie am Telefon oder in E-Mails anGeschäftspartner.382McAfee, Security Journal. Social Engineering (eng.),09.10.2008;Internetverbrechen wird persönlich: McAfee SecurityJournal zum Thema "Social Engineering",securitymanager.de 14.10.2008;CF, Überredungstechniken, 23.11.2008383McAfee, Security Journal. Social Engineering (dt.),05.10.2008384McAfee, Threat Center385CF, globale Sicherheitsbedrohungen, 27.07.2008386CF, modulare <strong>Cybercrime</strong>, 07.08.2008387CF, modulare Kriminalität, 05.10.2008388IT-Sicherheit: "Interne Mitarbeiter größteSchwachstelle", tecchannel 16.04.2008Angriffe werden zunehmend personalisiertDie Zahl der interaktiven Angebote im Web wächstebenso wie die Bereitschaft der Nutzer,persönliche Informationen öffentlich zugänglich zumachen. Immer öfter werden diese Informationendaher auch von Cyberkriminellen missbraucht ...Auf Social Engineering basierter Spam nimmtzuImmer öfter verleihen Cyberkriminelle ihren Spam-Nachrichten dadurch Glaubwürdigkeit, dass sie siemit echten Informationen über die Adressatenanreichern ...Aktienkursmanipulation schreitet voranAktienbetrug per Internet funktioniert üblicherweisenach der Methode "pump and dump". Dabei wirdder Kurs von Aktien niedrig bewerteter Unternehmen- sogenannter Pennystocks - durch massenhaftversandte Kaufempfehlungen gezielt in dieHöhe getrieben ("pump"), worauf der Betreiber seinezuvor gekauften Anteile unter Ausnutzung desKurssprungs mit Gewinn auf einen Schlag wiederabstößt ("dump") ...Betrüger setzen auf die Angst der AnwenderMcAfee hat eine zunehmende Verbreitung bösartigerProgramme registriert, die sich als Anwendungenvon "Sicherheitsanbietern" ausgeben undInternetnutzern mittels Pop-ups angedient werden.Es wird auf eine vermeintliche Infizierung desRechners hingewiesen, die sich nur unterAnwendung eines bestimmten Programmsbeheben lässt. Installiert der Nutzer dasbeworbene Programm, öffnet dieses oft weitererMalware die Tür …nach: securitymanager.deMaßnahmen gegen das SocEng gehören deshalbinzwischen zum Grundschutzstandard für die IT-Sicherheit 389 .Dieser Erkenntnis folgend hat sich bereits in vielenUS-amerikanischen Firmen eine Sicherheitsphobieentwickelt, die zu massiven (illegalen)Überwachungen des Telefon- und E-Mailverkehrsgeführt hat 390 . Das größte Echo in der Öffentlich-389BSI, Gefährdungskataloge im BSI,Grundschutzhandbuch: G 5.42 Social Engineering390Wolf-Dieter Roth, Sicherheitsrisiko Mitarbeiter,Telepolis 12.06.2006;Peter Mühlbauer, Trojaner vom Chef, Telepolis04.04.2006;Peter Mühlbauer, Anonymisieren oderPseudonymisieren, Telepolis 18.04.2006.

- Seite 2 und 3:

Dieter Kochheim, Cybercrime - 2 -3

- Seite 4 und 5:

Dieter Kochheim, Cybercrime - 4 -57

- Seite 6:

Dieter Kochheim, Cybercrime - 6 -A.

- Seite 9 und 10:

Dieter Kochheim, Cybercrime - 9 -ve

- Seite 11 und 12: Dieter Kochheim, Cybercrime - 11 -A

- Seite 13 und 14: Dieter Kochheim, Cybercrime - 13 -A

- Seite 15 und 16: Dieter Kochheim, Cybercrime - 15 -g

- Seite 17 und 18: Dieter Kochheim, Cybercrime - 17 -V

- Seite 19 und 20: Dieter Kochheim, Cybercrime - 19 -v

- Seite 21 und 22: Dieter Kochheim, Cybercrime - 21 -D

- Seite 23 und 24: Dieter Kochheim, Cybercrime - 23 -l

- Seite 25 und 26: Dieter Kochheim, Cybercrime - 25 -f

- Seite 27 und 28: Dieter Kochheim, Cybercrime - 27 -A

- Seite 29 und 30: Dieter Kochheim, Cybercrime - 29 -D

- Seite 31 und 32: Dieter Kochheim, Cybercrime - 31 -1

- Seite 33 und 34: Dieter Kochheim, Cybercrime - 33 -g

- Seite 35 und 36: Dieter Kochheim, Cybercrime - 35 -i

- Seite 37 und 38: Dieter Kochheim, Cybercrime - 37 -A

- Seite 39 und 40: Dieter Kochheim, Cybercrime - 39 -h

- Seite 41 und 42: Dieter Kochheim, Cybercrime - 41 -r

- Seite 43 und 44: Dieter Kochheim, Cybercrime - 43 -A

- Seite 45 und 46: Dieter Kochheim, Cybercrime - 45 -A

- Seite 47 und 48: Dieter Kochheim, Cybercrime - 47 -A

- Seite 49 und 50: Dieter Kochheim, Cybercrime - 49 -A

- Seite 51 und 52: Dieter Kochheim, Cybercrime - 51 -r

- Seite 53 und 54: Dieter Kochheim, Cybercrime - 53 -

- Seite 55 und 56: Dieter Kochheim, Cybercrime - 55 -A

- Seite 57 und 58: Dieter Kochheim, Cybercrime - 57 -

- Seite 59 und 60: Dieter Kochheim, Cybercrime - 59 -A

- Seite 61: Dieter Kochheim, Cybercrime - 61 -B

- Seite 65 und 66: Dieter Kochheim, Cybercrime - 65 -V

- Seite 67 und 68: Dieter Kochheim, Cybercrime - 67 -D

- Seite 69 und 70: Dieter Kochheim, Cybercrime - 69 -I

- Seite 71 und 72: Dieter Kochheim, Cybercrime - 71 -S

- Seite 73 und 74: Dieter Kochheim, Cybercrime - 73 -B

- Seite 75 und 76: Dieter Kochheim, Cybercrime - 75 -B

- Seite 77 und 78: Dieter Kochheim, Cybercrime - 77 -z

- Seite 79 und 80: Dieter Kochheim, Cybercrime - 79 -B

- Seite 81 und 82: Dieter Kochheim, Cybercrime - 81 -A

- Seite 83 und 84: Dieter Kochheim, Cybercrime - 83 -D

- Seite 85 und 86: Dieter Kochheim, Cybercrime - 85 -a

- Seite 87 und 88: Dieter Kochheim, Cybercrime - 87 -r

- Seite 89 und 90: Dieter Kochheim, Cybercrime - 89 -C

- Seite 91 und 92: Dieter Kochheim, Cybercrime - 91 -C

- Seite 93 und 94: Dieter Kochheim, Cybercrime - 93 -k

- Seite 95 und 96: Dieter Kochheim, Cybercrime - 95 -a

- Seite 97 und 98: Dieter Kochheim, Cybercrime - 97 -s

- Seite 99 und 100: Dieter Kochheim, Cybercrime - 99 -d

- Seite 101 und 102: Dieter Kochheim, Cybercrime - 101 -

- Seite 103 und 104: Dieter Kochheim, Cybercrime - 103 -

- Seite 105 und 106: Dieter Kochheim, Cybercrime - 105 -

- Seite 107 und 108: Dieter Kochheim, Cybercrime - 107 -

- Seite 109 und 110: Dieter Kochheim, Cybercrime - 109 -

- Seite 111 und 112: Dieter Kochheim, Cybercrime - 111 -

- Seite 113 und 114:

Dieter Kochheim, Cybercrime - 113 -

- Seite 115 und 116:

Dieter Kochheim, Cybercrime - 115 -

- Seite 117 und 118:

Dieter Kochheim, Cybercrime - 117 -

- Seite 119 und 120:

Dieter Kochheim, Cybercrime - 119 -

- Seite 121 und 122:

Dieter Kochheim, Cybercrime - 121 -

- Seite 123 und 124:

Dieter Kochheim, Cybercrime - 123 -

- Seite 125 und 126:

Dieter Kochheim, Cybercrime - 125 -